基于NAWL-ILSTM的网络安全威胁评估方法

2022-07-18陈明辉

陈明辉

由于引起网络异常的因素较多,导致网络安全威胁的评估结果准确性较低,为此出现了基于NAWL-ILSTM的网络安全威胁评估方法。根据网络节点的传输状态对存在异常的节点信息进行采集,通过NAWL-ILSTM过滤掉由网络自适应引起的异常数据,利用保留的数据计算出网络安全威胁结果。实际使用结果表明,此方法在不同阈值条件下,评估结果的准确性始终稳定在73.19 %以上。

网络安全态势判定主要是通过网络中的攻击信息来实现的,判定结果的可靠性不仅关系到网络环境的稳定性,同时也是网络安全维护操作的重要依据。为此,对网络安全威胁作出准确评估就显得尤为重要。一般情况下,都是通过采集威胁证据,并对证据进行整体分析来实现的,这就要求这两个环节分别要做到证据采集完整、证据分析合理。这里通过实验证明了基于NAWL-ILSTM的网络安全威胁评估方法的有效性。

网络安全威胁证据获取

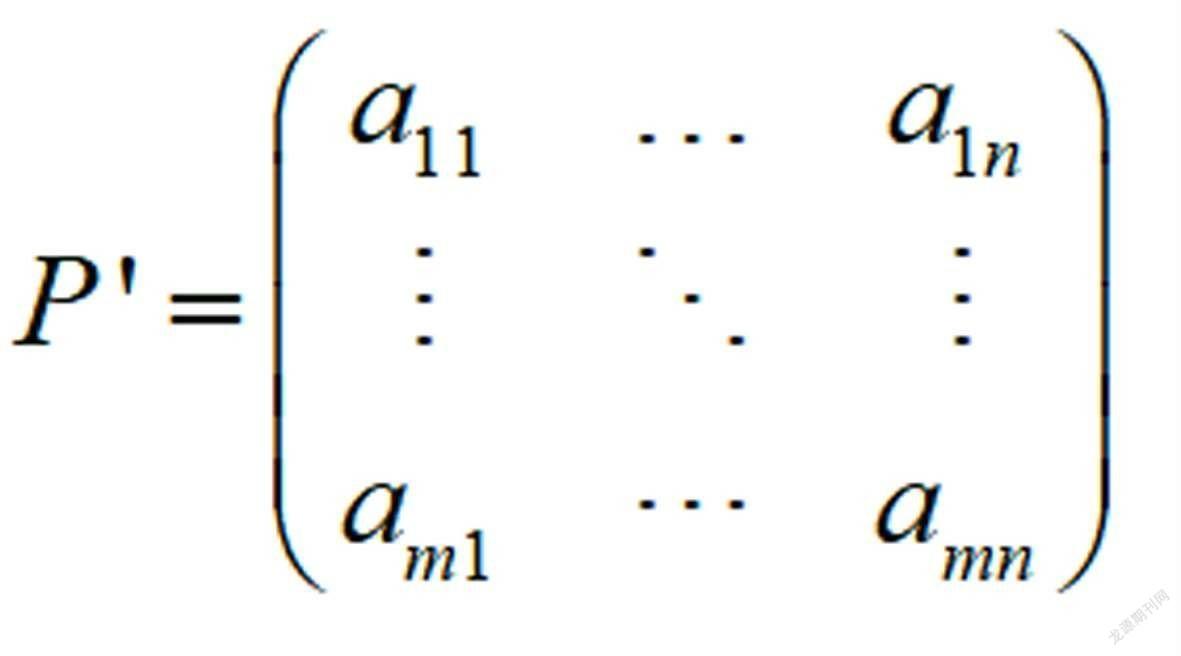

安全威胁证据是实现安全评估的基础,也是安全威胁评估结果可靠性的保障。如何获取网络安全威胁证据?首先,假设网络中节点的静止状态为P,进行数据传输以此为基础。这里对网络安全威胁证据的获取是通过对执行传输任务链路对应的节点状态,以及非执行传输任务链路节点的状态分布概率实现的,通过下面的公式,可以获取网络中所有异常信息,并将其作为网络安全威胁评估的数据基础。

安全威胁评估

在得到网络安全威胁证据信息后,需要对其进行筛选,因为部分异常数据是根据传输任务自适应调节而作出的参数变化,去除该部分数据后的证据信息才是真正反映网络安全威胁的数据。

网络风险分析

网络安全的首个环节就是网络风险分析,其不仅会对网络安全风险评估产生直接影响,还需要将各种不稳定因素考虑在内,全面分析出现网络安全问题的可能性。在分析期间,需要从微观和宏观两方面入手,尽可能将所有的外部因素考虑在内,对网络信息安全进行全面有效的评估,然后再进行深层次的分析和研究。

风险评估

网络安全风险评估期间整个核心就是风险评估,网络风险的并发性、突发性和其他风险相比较更高,此时就能体现出风险评估的作用和价值。在风险评估期间还能够通过对风险诱导因素进行定性和定量分析,在此过程中通过分析定性和定量的风险诱导因素,利用模拟进行验证,从根本上促进风险评估工作的安全性和效率。在进行评估期间,需要结合现阶段网络所处的环境来分析,将思想放开,不可拘泥于理论,要将理论和实践相结合,从而更好地完成风险评估工作。

安全风险决策及监测

在安全风险决策期间,对信息的安全性进行依法管理和监测是保证网络安全的基础,安全决策是集合系统所面临的情况来决定方案,具有灵活性和临时性的特征,安全决策可在一定程度上保证网络安全系统的稳定性。针对安全监测而言,网络风险评估的所有过程都离不开安全检测,网络所具有的不确定性决定网络安全监测的价值和意义。系统更换期间,如果因为一些新的因素诱发网络安全评估出现问题,则会导致之前的风险分析、决策对后期的管理无法产生作用。此时网络监测所发挥的作用就是判断网络安全是否会出现突发情况,一旦出现突发情况,相关决策部分则需要快速处理,或者进行战略调整,所以,网络监测在整个工作中发挥的作用都很关键。

为了促进网络环境健康发展,确保网络信息的安全性,对网络安全威胁作出准确分析判断是极为重要的。基于NAWL-ILSTM的网络安全威胁评估方法,通过探讨网络安全威胁评估方法设计、网络安全威胁评估策略等两方面实现了对网络安全威胁的可靠评估。希望以上内容可以为网络安全管理工作的开展提供有价值的参考。