网络多维信息安全融合技术的研究与仿真

2022-03-15林逢春刘承启

林逢春,刘承启

(1.江西工程学院土木工程学院,江西 新余 338000;2.南昌大学网络中心,江西 南昌 330027)

1 引言

网络具有开放性的特征,导致其易遭受攻击,降低多维信息融合的精准性,损害用户利益,解决该问题的最佳途径为信息安全融合方法,令攻击者无法利用恶意节点发起攻击[1]。网络属于逻辑信息和客观物理信息的连接纽带,将物理、计算机与现实生活串联起来,帮助人们及时获取所需的可靠信息。网络中各传感器节点的能量消耗最高的步骤为信息传输,各传感器采集的信息具备一定的相似性[2],但维度存在较大差异,传感器节点具备计算与储存等性能,这些性能所需的能量具有局限性,为缩减能源消耗,提高网络生命周期,需深入研究数据融合方法[3]。数据融合方法能够将各传感器采集的信息融合到一起,降低信息传输量,节约能量消耗,使得所有信息处于同一维度,方便操作[4]。

傅文博等人[5]以信息聚类划分方式,分割信息集形成数个数据簇,提取每个数据簇的特征向量,初步融合各特征向量,求解节点的不可信度,并去掉可信度低节点对应的数据,通过灰色关联矩阵获取余下数据间的关联度,得到最佳数据序列,展开时空融合,融合初步融合结果与时空融合结果,实现数据的精准融合。王哲等人[6]通过多元判别和局部切空间排列方法提取数据特征,剔除多余数据,结合T-S模糊系统模型与BP神经网络融合余下的数据特征,提升数据融合的精准性。隐含灰色关联度为按照因素间的类似程度,挖掘因素间的隐含关系,适用于动态的数据分析。但是,上述传统方法仅能实现信息的精准融合,无法确保信息融合的安全性。黑客会利用恶意节点窃取机密信息,甚至会威胁国土安全,因此,区分正常节点与恶意节点对于信息融合至关重要,排除恶意节点,便可提升信息融合的安全性与可靠性。

为此,本研究提出基于隐含关联度的网络多维信息安全融合方法。依据各节点的综合信任值区分正常与恶意节点,剔除异常数据,仅融合可信任值高的信息,确保信息融合的安全性,并降低信息融合时的能量消耗。

2 网络多维信息安全融合仿真

2.1 基于隐含灰色关联度的信任模型构建

2.1.1 直接信任

直接信任为主体S经由和客体O的直接共享以往经验获取的对O的评价,直接信任值DTSO表达公式如下

(1)

式中,Vn表示兴趣向量;H表示节点;E(Vn)表示服务质量属性评价向量;T表示信任更新时间;w表示权重向量;n表示交易总次数;η表示记忆因子;且η的取值范围为

(2)

式中,α、β代表常数。按照式(2)的取值范围可确保模型求解信任值过程中,令成功交易降低信任值扩展速度,失败交易提升HTSO扩展速度,避免出现恶意节点破坏的现象[7],促进节点不间断地共享性。恶意节点为先依据少量的优越服务积攒适量HTSO,再展开破坏行为。η的取值较大会提升HTSO下降速度,较小会提升节点积攒HTSO的难度,在实际应用中需要为节点设置适当的初始值。

2.1.2 推荐信任

网络多维信息的推荐信任获取步骤如下:

步骤1:S和O准备交互,询问和O的交互历史,获取S对O的HTSO;

步骤2:若S和O并不存在交互历史,或某一阈值超过S对O的HTSO,那么S传递有关O的推荐信任询问信息至本身熟识的节点;

步骤3:推荐节点集按照本地信任表,传递询问结果至S;

步骤4:S按照接收的信息,在域名管理员处,询问和本身与推荐节点存在关联的一组公用节点,获取该公用节点的HTSO;

步骤5:域管理员传递询问结果至S;

步骤6:S按照接受的询问结果,利于隐含灰色关联度的方法,为每个推荐节点的推荐信任设置对应的权值[8],获取对O的推荐信任值QTSO。

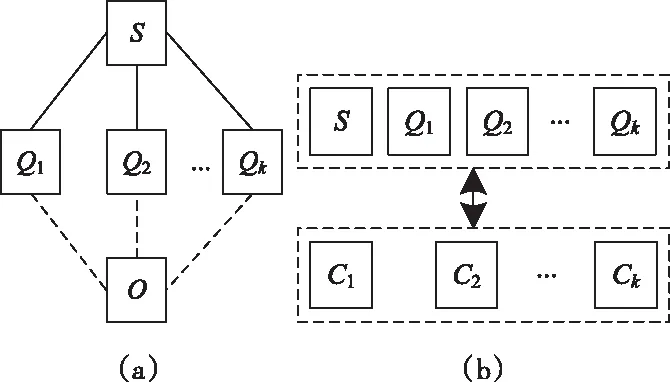

令推荐服务的节点集合是{Q1,Q2,…,Qk};S与{Q1,Q2,…,Qk}存在关联的公用节点集合是{C1,C2,…,Cn};图1为信任关系示意图。

图1 信任关系实体图

QTSO的计算公式如下

(3)

式中,Wi为推荐权值;k为节点数量。

令S偏向信任和本身评估类似的节点,代表相同节点的评估结果与S越类似,该节点供给的推荐值在全体评估内的权值占比较高[9],利用隐含灰色关联度判断节点和S的类似程度。

S对{C1,C2,…,Cn}内每个节点的直接信任构建的向量为(HTSC1,HTSC2,…,HTSCn),S与{Q1,Q2,…,Qk}内每个节点对{C1,C2,…,Cn}内每个节点的直接信任构建的矩阵如下

(4)

将(HTSC1,HTSC2,…,HTSCn)当成最优评估指标集,利用隐含灰色关联度均值化处理

(5)

(6)

2.1.3 综合信任值的求解与更新

综合信任值QSO共包含两部分,分别是HTSO与QTSO,QSO的求解公式如下:

(7)

式中,h为成功交易的次数;在成功次数足够大时,σ的值无限接近于1。

利用混合时间-事件(Mixed Time-Event,MTE)更新策略更新QTSO,MTE的以时间驱动为前提,评估在一定时间步长中出现的事件,通过事件驱动更新严重影响信任评估结果的综合信任值,若对信任评估结果影响较小的综合信任值[10],则仅需在一定时间步长来临时,更新综合信任值。

MTE更新策略的精准性更高,该策略要先评估需评价事件,衡量该事件对综合信任值的影响程度。令某一实体的综合信任值为QSOold,评价事件为ei,出现时对该实体的评价为QSOnew;ei的影响程度为δ(ei),公式如下

(8)

式中,令综合信任值为不间断的值,其取值区间是[1,100],则δ(ei)的取值区间为[0,1];δ(ei)的值与ei的影响程度成正比;函数为f。若δ(ei)的值超过事先设置的阈值δ,那么更新综合信任值。

2.2 网络多维信息安全融合

在网络检测范围中,传感器节点的数量庞大,节点获取的信息包含很多无效信息。融合多维信息可剔除网络内的无效信息,缩短数据流量与处理的时间,减少节点能量消耗,提升网络生存周期时间。仅融合QSO高的传感器节点获取的信息,剔除QSO低的传感器节点获取的信息,实现多维信息安全融合。预设节点信任阈值是τ,簇头节点依据QSO划分节点,形成正常节点与恶意节点,随即对节点的信任状态展开标记,令节点i的信任状态是Pi,那么:

(9)

式中,i为正常节点时Pi=1;i为恶意节点时Pi=0。

为确保融合后的多维信息可靠性与安全性高,剔除恶意节点的信息后,多维信息安全融合结果的表达公式如下

(10)

式中,xi为i获取的信息;ωi为多维信息融合时的权重,其计算公式如下

(11)

3 仿真分析

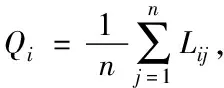

利用MATLAB对本文方法信息融合效果展开仿真。仿真网络中共包含80个传感器节点,分布于80m×80m的正方形范围内,如图2所示,该网络中存在64个正常节点,16个恶意节点,其中,综合信任值低的恶意节点与恶意成员节点各8个。仿真内节点通信轮次是80轮次。

图2 仿真的传感器节点分布情况

图2中实心圆点代表正常节点,空心圆点代表恶意节点。

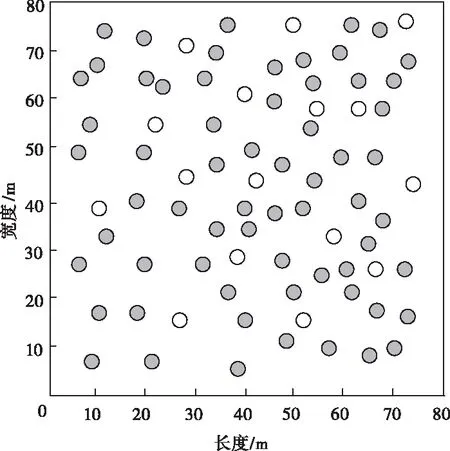

记忆因子η的取值直接影响本文方法求解节点综合信任值的精度,综合信任值的求解精度直接影响多维信息融合的安全性。测试在不同的取值时,综合信任值的求解精度,为η选取合理的数值,使综合信任值的求解精度达到最高,测试结果如图3所示。

图3 综合信任值求解精度测试结果

根据图3可知,随着记忆因子取值的增加,本文方法求解综合信任值的精度呈先下降再上升后下降的趋势,当记忆因子取值较小时,因其很难积攒综合信任值,导致求解精度呈下降趋势,当记忆因子超过0.3时,求解精度逐渐提升,当取值为0.5时,求解精度达到最高,当记忆因子超过0.5时,求解精度呈先快速下降趋势,原因是记忆因子过大会提升综合信任值的下降速度。仿真证明:在记忆因子取值为0.5时,本文方法求解综合信任值的精度最高,为后续多维信息安全融合提供保障。

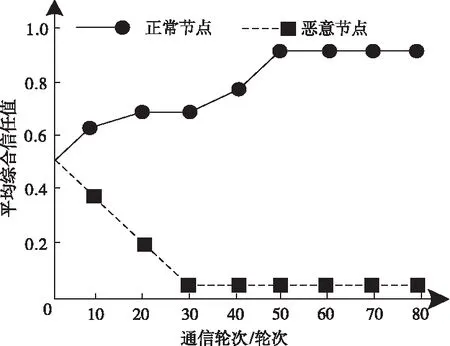

利用本文方法求解正常与恶意节点的综合信任值,获取不同通信轮次时,两种节点平均综合信任值的变化情况,如图4所示。

图4 两种节点平均综合信任值的变化情况

根据图4可知,通信轮次的增加,正常节点的平均综合信任值呈先上升趋势,当轮次为50次时,平均综合信任值趋于稳定,恶意节点的平均综合信任值呈下降趋势,当轮次为30次时,平均综合信任值趋于稳定。实验证明:文方法能够有效获取节点的综合信任值。

两种节点划分结果如表1所示。

表1 两种节点的划分结果

根据表1可知,本文方法能够有效划分正常与恶意节点,划分结果与实际结果一致。仿真证明:本文方法能够精准划分正常与恶意节点,即综合信任值求解精度高。

剔除恶意节点获取的信息后,测试本文方法在不同通信轮次时的多维信息安全融合效果,依据式(10)获取多维信息安全融合结果如图5所示。

图5 多维信息安全融合结果

根据图5可知,本文方法可有效安全融合多维信息,本文方法获取的融合结果与理想结果差距很小,融合精度较高。这是因为本文方法可精准划分恶意节点,剔除异常数据,所以可确保数据融合的安全性,提升融合结果的精度。

将文献[5]的多层次划分信息融合方法与文献[6]的多平台信息融合方法作为对比方法,测试三种方法在融合多维信息时的抗干扰性与可信度,共展开5次实验,测试结果表2所示。

表2 三种方法信息融合的抗干扰性与可信度测试结果

根据表2可知,在不同实验次数时,本文方法信息融合的抗干扰性与可信度均高于其余两种方法,且抗干扰性与可信度变化幅度较小,原因是本文方法在信息融合前会剔除恶意节点采集的信息,提升信息融合的抗干扰性与可信度;其余两种方法的抗干扰性与可信度波动起伏较大;本文方法的平均抗扰性为97.2%,平局可信度为97.88%;多层次划分信息融合方法的平均抗干扰性为88.4%,平均可信度为82.34%;多平台信息融合方法的平均抗干扰性为84.48%,平均可信度为78.88;本文方法的平均抗干扰性分别比其余两种方法高出8.8%与12.72%,平均可信度分别高出15.54%与19%。仿真结果证明:本文方法在信息融合时具备较高的抗干扰性与可信度,即信息融合效果较优。

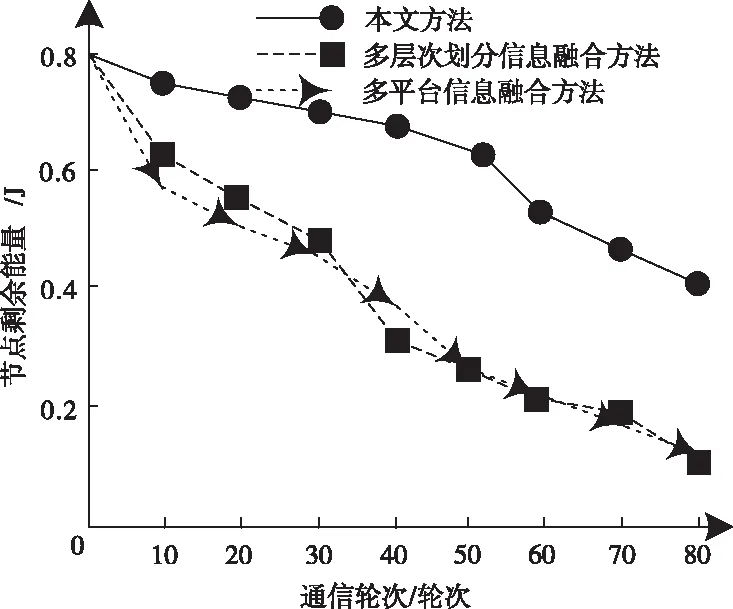

在不同轮次时,三种方法融合信息时的节点剩余能量如图6所示。

图6 三种方法的节点平均剩余能量

根据图6可知,通信轮次的增加,三种方法的节点剩余能量均呈下降趋势,本文方法的节点剩余能量高于其余两种方法,在通信轮次结束时,本文方法的节点能量消耗仅有50%,其余两种方法的节点能量消耗基本相同,均为87.5%,具体原因是本文方法在信息融合中已剔除恶意节点,降低节点间信息通信量,缩减节点的能量消耗。仿真结果证明:本文方法在信息融合过程中的能量消耗最低。

4 结论

网络属于各大领域中常用的信息通信技术,其组成方式为海量微型传感器节点,各传感器节点采集的信息维度各不相同,信息复杂程度较高,传统的信息融合方法无法精准融合多维信息,且安全性较低。为此研究基于隐含关联度的网络多维信息安全融合仿真,剔除异常信息,提升信息融合的安全可靠性。