基于Tokenization技术的移动支付安全架构模型研究

2022-01-09欧志亮

欧志亮

(福州黎明职业技术学院,福建 福州 350001)

随着云计算、大数据、人工智能、5G等新一代信息技术的飞速发展,移动支付已经全面渗透人们的日常生活,根据Worldpay发布的《2021全球支付报告》数据显示[1],移动支付已成为我国消费者当前主要的支付方式,所占比例高达50%.消费者在感受移动支付所带来的快捷支付与便利的同时,也要面临一系列诸如账户非法使用、交易信息泄露、欺诈交易等安全性问题,其主要原因是传统的移动支付需要支付账号在移动设备中或商户POS机中流通,无形中加大了敏感信息暴露的风险.个人信息能否得到有效保护关系到用户的切身利益,面对严峻的支付安全形势,基于Payment Tokenization(支付标记化)技术的诞生,为用户提供了支付信息安全保护方案,从源头上解决信息被盗或泄露,应用于线下、线上多种交易场景中,引领着支付技术的变革.

1 Payment Tokenization

1.1 什么是Payment Tokenization

它是由国际芯片卡标准化组织EMVCo于2014年正式发布的一项最新技术,使用支付标记(Token)替换银行账号并以此作为支付凭证处理支付的过程即Tokenization.标记化的过程是将敏感数据替换为非敏感数据,使用的Token号是一个特殊的数据串,与银行账号类似,展现形式没有变化,仍是13-19位.Token号前6位为卡银行组织分配的BIN,它具备银行卡品牌的同时,其内在属性并未发生改变,交易过程遵循相同的校验规则,同样区别借贷记,同样拥有有效期[2].Tokenization技术仅替代原有敏感账号而已,可在不损害其安全性的情况下保留有关数据的所有相关信息,本质并未真的改变银行卡生态系统,却能继承银行卡体系的全部基因.

1.2 Tokenization技术相关安全性

1.2.1 多元化支付场景的应用

Tokenization技术可应用于线下支付与线上支付的多种场景,比较典型的如:二维码支付、在线商户、NFC支付、数字钱包等.除以上限定的场景外,Tokenization技术已经展现了其强大的生命力,因为可以继承银行卡体系的全部基因,只要是有用到银行卡的支付场合,都可以使用Token技术来实现.

1.2.2 防止信息被盗或泄露

常见支付场景如果使用传统的支付方式,存在如下弊端,如表1所示.

表1 多元化支付场景弊端

使用Tokenization技术后,交易中无需使用银行账号信息,依靠的是Token,即使被盗也只是Token.收单机构与商户存储的都是Token,用Token替换银行账号作为交易路由判断,这在很大程度上保护了银行卡号,防止银行账号被盗或者泄露.申请注册一次Token可以在多个地方使用,无需重复申请,减少了注册冗余问题.即使发生信息泄露或被盗,也只是Token信息,非银行账号信息,用户可直接解除Token与银行账号的绑定,非法用户拿到Token也无法使用.

1.2.3 限定特定支付设备与场合

银行账号被替换成Token后,把支付标记与成对的安全认证信息写入移动支付设备[3],实际支付时,只需读取Token信息发起支付申请,不再用到银行账号信息.存储在该移动设备上的Token信息,仅允许限定在该移动设备使用,非法用户盗窃到Token信息后放在其他设备上无法使用.同样,Token信息可以限制在特定的电子商务系统上使用,将Token信息存储在指定的商户服务器上,当用户登录该商户系统,即可发起支付交易行为,同样无需用到银行账号信息.被盗窃的Token,无法在指定外的商务系统使用.Tokenization技术限定了支付设备与支付场景的使用范围,即使遭受攻击,泄露后的Token信息对于攻击者而言,没有使用的意义.

1.2.4 交易风险控制措施

Token的使用类似银行卡,使用者需要向Token服务提供方申请,Token服务提供方通过不同的验证手段与可信程度对申请人进行身份验证,对验证结果分层次等级:高等级安全、中等级安全、低等级安全和无身份验证,等级划分可用数字精确表示.在交易支付过程中,交易双方根据验证层次等级的数值对交易风险提前监控,为交易的后期决策做参考.

2 Tokenization技术相关概念

2.1 什么是TSP

TSP(Token Service Provider)即标记服务提供方,负责Token系统的建设、管理及运营,它承担Token生成、管理、去标记化等职能,向TR提供注册与管理.TSP对支付账号发行方信息进行管理维护,确保其发行信息的真实性与有效性,TR及业务需求方的数据接口也要TSP来提供,是Tokenization技术架构的核心角色.承担TSP的组织可以是商业银行、非银行支付组织、支付转接清算机构等.

2.2 什么是TR

TR(Token Requestor)即标记服务请求方,向TSP发起支付标记相关操作申请的机构.TR可以是商户、收单机构、非银行支付机构等.被标记后的标记服务请求方在Token系统里是唯一的.

2.3 什么是ID&V

ID&V即用户身份验证与识别,在Tokenization技术架构体系中,Token和原始账号PAN之间的可信度是通过担保级别来鉴定的.而ID&V的方法和结果成了Token担保级别鉴定的核心步骤.在Token申请伊始,TSP根据前端采集的信息、TR注册时录入的信息以及持卡人ID&V的结果,在担保级别评分模型基础上给予综合判定等级,它的使用始终贯穿后期的交易过程[4].一方面支付场景的多元化需要使用不同的ID&V方法,另一方面不同的ID&V方法将确定担保级别的等级,换句而言,高安全级别的ID&V方法可以在很大程度上防范欺诈交易的发生.

2.4 什么是标记的域控

使用场景的限定是通过标记的域控来表示的,用户要限定何种交易类型、Token使用次数、支付方式、特定的商家名称、数字钱包服务提供方等场景或者多种场景的任意组合都可以用标记的域控来表示[5].域控的作用是为了保护Token被攻击或泄露,攻击者无法在其他非法支付交易场景中使用.

3 Tokenization技术生态链实现过程

3.1 Token注册流程

图1 TR注册流程

TR在申请Token之前先要向TSP提出注册申请,注册应当遵循TSP所制定的管辖标准、技术规范,熟悉入网申请流程(见图1).TR注册需要提交TR自身身份信息、标记的域控信息、请求的担保等级信息.TSP对所收集的信息进行验证,根据验证结果给出是否准许注册.注册成功后,TSP分配给TR一个唯一的ID,ID共11位,前3位是TSP的自身身份代码,后8位则由TSP提供.该ID包含支付标记域控和其他交易控制信息,ID信息同步存储在TSP所建立的系统中,后期的交易验证需要用到它.

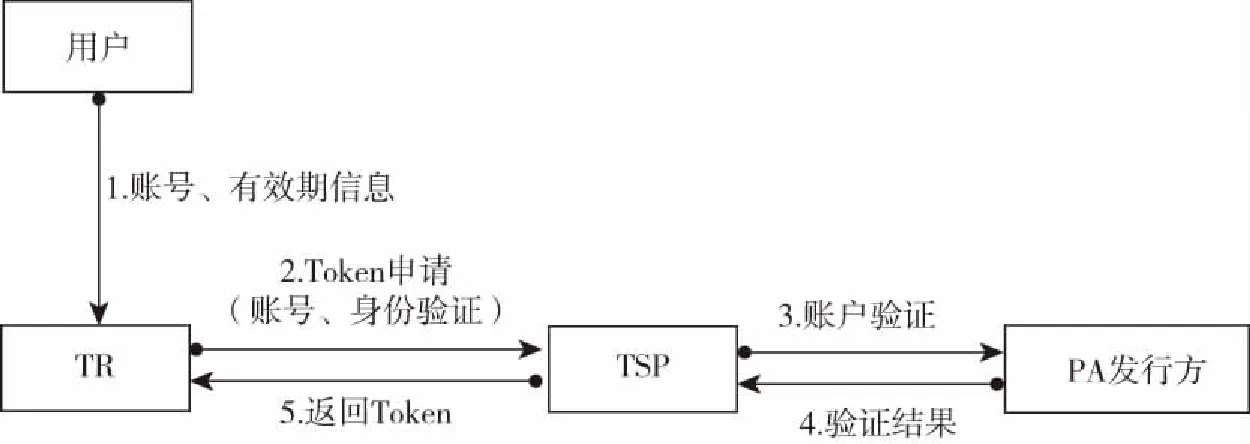

3.2 Token申请流程

用户申请Token,实际上是将用户自己的账号(一般为银行卡号或互联网支付账号)与Token进行绑定的过程(图2).

1)用户在TR页面提交卡号信息;

2)TR采集账号信息后向TSP发起Token申请;

3)TSP收到申请后,与支付账号发行方(PA)共同验证账号的身份信息和其他附加信息;

4)信息验证成功后,TSP将生成的Token(去标记化)发给TR;

5)TR再将Token返回给用户.

图2 Token申请流程

3.3 Token交易流程

Token交易处理流程与传统的PA交易处理流程没有太大差异,唯独不同之处在于处理流程多了去标记化操作,即TSP验证Token交易数据和还原支付账号操作[6],Token的交易路由与PA交易相同,交易操作流程见图3.

图3 Token交易流程

1)用户发起交易,以非接触或扫描等方式向TR出示Token;

2)TR将交易电子凭证信息(需与该次交易使用的Token相一致)发给PA发行方;

3)PA发行方向TSP发起去标记化操作;

4)TSP系统完成Token与卡号(支付账号)的转换,将Token返回给PA发行方;

5)PA发行方完成交易.

在交易处理过程中,如果Token信息有以下几种不一致情形,交易拒绝(终止).

a)Token有效期、标记状态等不一致;

b)TRID与TSP系统中存储的TRID不一致;

c)标记的域控不匹配;

d)交易类型数据验证不一致.

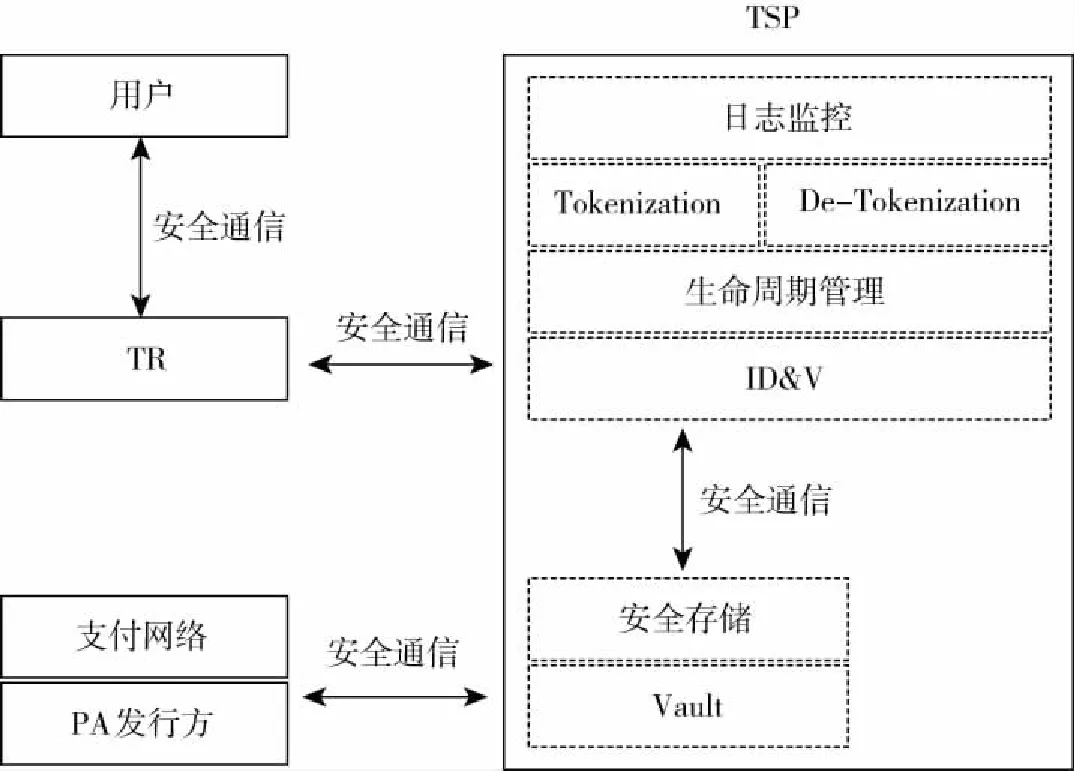

4 Tokenization技术的核心安全模型架构

Tokenization系统的安全性关系到系统能否抵抗数据通信窃听、钓鱼攻击、中间人攻击等黑客攻击.其核心关键在于Token,一是Token的加密,二是TSP、TR之间的数据通信.为了解决Tokenization系统的安全问题,这里提出了Tokenization系统的安全模型架构(见图4).

图4 Tokenization系统安全架构模型

4.1 TSP核心模块功能

4.1.1 日志监控

Tokenization系统中应设置日志监控模块,所有对TSP的访问操作都必须进行监控、跟踪记录.无论是TSP外部访问还是TSP内部访问,只要发生诸如:非法Token申请、未授权其他Token操作等异常或可疑行为均可识别到位,并做出预警.

4.1.2 Tokenization

Tokenization模块主要实现将PAN生成对应的Token功能,生成的Token信息中包括:TR合法身份验证识别、PAN附加敏感信息识别认证、Token担保等级判定、支付Token信息等,其中Token信息保存在Vault中,实现用户信息、TR、TSP、Token以及PAN之间的联系.

4.1.3 De-Tokenization

De-Tokenization模块主要是实现PAN到支付Token的映射功能,即去Token化,是Tokenization逆向转化过程.De-Tokenization的过程需要接收PA发行方发送的数据,需要用到标记的域控,以此验证Token的有效期、设备信息、商户ID以及持卡人的合法身份,验证通过后返回对应的PAN信息.

4.1.4 生命周期管理

生命周期管理模块主要是实现对Token生命周期的管理功能,该模块包含了生成Token后的相关查询、修改、删除等功能操作,同时完成Token的激活、挂失、绑定以及Token有效截止日期查询等操作.PAN及PAN有效期的改变也会引起支付Token信息的改变,因此PAN到Token的映射(非法PAN将断开映射)也是由生命周期模块完成的,以达到支付Token信息的日常管理与更新.

4.1.5 Vault

Vault模块主要功能是单独保存用户的敏感信息,如PAN与Token之间的映射存储、管理控制存储、用户个人资料信息等,Vault的安全与否影响着Tokenization系统的安全.Vault如果受到攻击,意味着Tokenization系统的崩溃,因此Vault中的数据采用非对称加密算法加密后存储,以确保其安全性.

4.2 模型中的数据安全通信若干建议

TSP作为系统模型的核心角色,用户、TR以及PA发行方等可设定为外围角色.核心角色与外围角色之间的数据通信涉及敏感数据传输,因此需要提供安全通信机制来确保传输通道的安全.安全通信涉及以下两方面内容[7]:

1) 核心角色与外围角色之间的身份识别与认证.无论是Token申请还是Token交易使用过程中敏感信息始终会在系统之外的网络中传播,存在传输到非法第三方的可能,因此需要确保彼此身份的合法性.只有经过TSP认证合法的用户才能访问Tokenization系统,享受其服务.再者,身份识别与认证也可以防止TR非法访问其他未经授权的TSP服务器,从而发生敏感信息泄露问题.

2) 确保网络中传输的敏感信息安全.身份识别与认证仅能解决传输目的地的合法性,并不能保证在网络中传输的安全,在网络传输过程中存在黑客攻击的可能.TSP与各角色之间可以通过SSL协议(安全套接字协议)建立安全通道传输敏感数据.SSL协议具备数据封装、压缩、加密等功能优势,可以确保网络中数据传输的安全.

5 结束语

在移动交易支付过程中,基于Tokenization技术的移动支付安全架构模型以及支付生态链的实现使得用户的支付账号、有效期、交易次数、交易渠道等各方面支付信息得到安全可靠的保障,有效防范信息泄露被盗的风险.Tokenization技术提供支付便捷性的同时兼顾了支付的安全性,为用户和商户带来了高安全等级的交易支付体验,对转接清算方和PA发行方增强风险管控、提升个性化支付服务提供了一道坚固的安全护盾,对于移动支付各方参与者而言都是共赢的局面.