基于遗传算法的网络安全技术的研究

2021-10-28唐宇

◆唐宇

基于遗传算法的网络安全技术的研究

◆唐宇

(广西经贸职业技术学院 广西 530021)

随着我国现代网络信息技术的发展和进步,计算机网络信息问题得到了大众的关注,为了降低网络信息遗漏、篡改风险,网络运维单位要做好信息化技术管控,加强网络安全保密性建设,进而为生产企业创造更多的经济收益。本文以企业的网络安全生产经营管理为目标,分析遗传算法网络安全技术的运用,供相关读者参考。

遗传算法;网络安全技术;研究

随着我国现代信息技术的发展,我国互联网通信技术也运用的越来越广泛。网络在为人们都带来各项便利的同时,也暴露了一些问题,使得人们的使用安全性降低,甚至会导致大量的使用风险。因为网络的开放性和多数据特点,企业在运行网络系统中容易受到影响,严重时候可能导致其信息外露,造成不必要的经济损失。如工作人员的操作失误、安全网络系统建设存在漏洞都会导致信息泄露,或者是系统遭到非法入侵等,这些问题都直接威胁了企业的经济。国外数据显示,美国企业每年都会因为网络安全问题导致超过1亿美元的经济损失,对其经济建设和生产的都造成了严重的影响。可见,安全问题对企业十分重要,采用科学的应对措施可以保证企业的经济建设和稳定经营,意义和价值显著。

1 企业的网络信息结构分析

企业的网络结构主要由三个层面构成;分别对应了企业的最高管理层、企业的办事机构、企业对外营业和生产;

一个企业的总部都会设置独立的信息系统和生产管理系统,如财务部门是采用财务管理系统、销售部门内部设置了客户信息管理系统和业务管理系统等;企业内部的各个企业系统和分厂的信息都可以相互传输数据,总公司和生产部门的流动是双向的,以此来减少信息传输的损耗,也能够避免因为信息过度公开导致信息泄露。为了保证信息传输的效率,生产部门在传输数据时候对数据加密,而各个生产单位也需要在总部的管理权限下进行信息交流,保证整个分厂的信息不会产生信息泄露,但是可以在合理权限内实现信息共享。

2 结合企业的安全管理机制分析

2.1 简述遗传算法

遗传算法理论最早的提倡者是美国科学家霍尔德提出,其依据孟德尔遗传学和达尔文的进化论进行了深化,抓住了信息传输的基本特征;如达尔文认为物种在进化过程中会优胜劣汰,提升对环境的适应性;虽然物种的本质没有变化,依旧集成了上一代的基础特征,但是在物种进化下会存在差异,适应环境,实现了优胜劣汰,进化,也就是适者生存的道理。孟德尔遗传学说研究表示,细胞中自带的遗传指令码包含在染色体中,因为每一个基因的位置是固定的,与特殊的性质相关,每一个基因也对后代的环境有适应性,可通过基因杂交、基因突变的方式选择适应生存的基因,并淘汰不适合的个体。

从遗传学的运用来看,其主要运用于生物界,随着我国现代信息技术的发展和进步,计算机技术和遗传学融合在一起,形成了一种全局搜索形式当地的算法,也就是“遗传算法”,这种方式具有启发式迭代式特点,适应性极强,可以有效解决多种的非线性问题,可以帮助信息管理和数据分析,找到全局算法的最优解;从计算机网络安全技术的运用情况来看,面对着复杂的计算环境,可借助遗传算法的特点进行组合优化、机器学习、信号处理、自适应控制和人工生命综合运用,以此来保证网络运行的安全性。

2.2 分析遗传算法和其他算法的不同点

遗传算法是一种科学的迭代算法,这种算法和生物进化机制息息相关,复制、遗传、变异、杂交等技术可以实现数据的更新,最终得到最优解。对比常见的计算机搜索算法,其存在以下特点。首先,遗传的迭代是按照组的形式进行的,而普通的搜索算法仅仅是按照个体来计算,遗传算法的数据处理速度快;其次,遗传算法是通过染色体来解决和表达问题的领域的解答;而普通搜索算法范围较多,是采用任意形式来表达的。再者,遗传算法在求解中不会和其他领域知识产生连贯性,因此不存在依赖关系,仅和染色体的建设有关,而普通收缩算法对问题领域相关的知识有极强的依赖性;最后,普通搜索算法需要通过确定性的搜索策略来驱动算法,而遗传算法是采用结构性和随机性的信息输入方式,可以自由完成数据迭代任务,进而获得最大限度的最优解,这种方式满足了信息处理的要求。

2.3 总结遗传算法的特征

针对以上研究可知,遗传算法的优点突出,其具备以下几个方面的应用优势:(1)智能特征,生物遗传学中的适者生存和进化是支撑遗传算法的重要理论,在适应性的结构下,遗传算法可以构建适应性的基因结构,进而产生精准的数据解,这种特点保证了遗传数据的精准性,让其能够为数据的管理和决策奠定基础。(2)适用性广泛,遗传学已经打破了传统的领域内知识依赖性局限,可以将问题转化成染色体,并因此编写出通用算法,进而适应多种不同环境的数据问题,满足多种范围下的最优解。(3)数据并行特点,遗传算法的空间搜索能力强,通过科学的处理可以实现数据综合分析,进而处理大规模的并行问题。这种算法适用于大规模的生产调度管理,如通过很少的算法获得最优解,基于遗传算法的最优入侵检测的流程较为简单。首先是捕捉信息,其次是分析数据,最后是针对数据采集情况相应数据。在数据处理中,启发式的搜索环境可以降低网络入侵风险,通过改善遗传算法,可以让计算机实现自我分析,从历史数据和网络流量中分析可能存在的风险,改进遗传算法以及引擎的规则,进而实现入侵检测管理,降低数据传输的风险。以上可知,遗传算法有科学的数据分析能力,利用染色体以及二进制编码方式实现了数据控制的最优,可通过设计染色体方式来确定算法,进而实现入侵检测。

3 结合网络安全技术的遗传算法的入侵检测模型设计

从现有的网络安全运行环境来看,随着问题规模的增大,组合优化问题的搜索空间也急剧增大,需要进行的数据分析量变得越来越大,且数据也越来越复杂,实践证明,遗传算法对于组合优化中的NP问题非常有效,如基于遗传算法的入侵检测模型具有混合型特点,要保证数据的有效性,需要采用等多种不同的检测方式以及联合算法来保证数据控制的质量,因此设计模型要在遗传算法模型上做好联合异常检测和误用检测,并以此构建出科学的构架模型,进而满足不同网络结构。

混合型的入侵检测系统特点明显,其可以适用于多种入侵检测系统,对比传统的混合型入侵系统,遗传算法需要重新整合信息源和检测手段,保证其满足染色体的规则,进而实现真正意义上的数据混合,实现了混合模拟入侵检测效果。

从系统模型来看,信息源会结合主体和网络,如主机数据内存主流流量和连接信息,可以实现分析引擎处理,可结合CPU利用率进行对比分析,而网络数据需要遵循相关统计以及数据传输协议,要接受主动扫描系统以及漏洞分析,最终为联合引擎提供充分的信息分析动力。本文研究的基于遗传混合型入侵检测方法要考虑主机数据、网络数据的异常情况,并要在此基础上建立联合分析层,并进行数据的多样化的检测分析。考虑到单侧的检测方法容易造成较大的故障率,通过混合入侵检测方法有效解决这一问题,采用多信息源的方式可以有效解决这一问题,采用多信息源可以提高信息的检测率,而二层联合分析法也能够降低系统的出错率。整个体系结构分析可知,混合型入侵方式能够结合不同的系统构架和应用场景搭建网络系统,因此网络构架的整体性较高,结合系统的标准协议以及接口控制,可以获得良好的扩展结果。不过整个系统需要借助信息捕获单元、主机信息采集器以及分析管理单元等部件综合运行保证系统的稳定性。

数据采集模块主要实现数据采集和网络信息不捕获,数据内容较多,网络数据的捕获模块也包含了数据包截取、解析以及储存三个子模块,采集模块可以将信息同时送往不同的网络捕获器的数据库中,进而让入侵检测系统实现信息分析信息管理。

分析器内部也有误用、二层联合系统模块,通过入侵检测数据分析等可以实现入侵分析等核心功能,而分析器对整个系统运用有直观影响,利用管理器配合分析器,可以实现系统控制和配置,并根据安全策略和分析器得到警告信息全面控制整个信息的反应单元和报告单元的信息。

从系统的运行来看,整个系统都由企业流程体系和子网络综合构成,可以在子网络中部署一些网络数据捕获器,通过数据采集的方式收集数据信息,并在主机上安置写信息数据模块,再将数据传输给入侵系统中,并生成入侵报告,这种系统的框架结构中,管理器和分析器都位于同一台主机上,数据的传输稳定性较高,数据针对性较强。

4 基于网络安全系统的遗传算法引擎工作以及算法实现策略研究

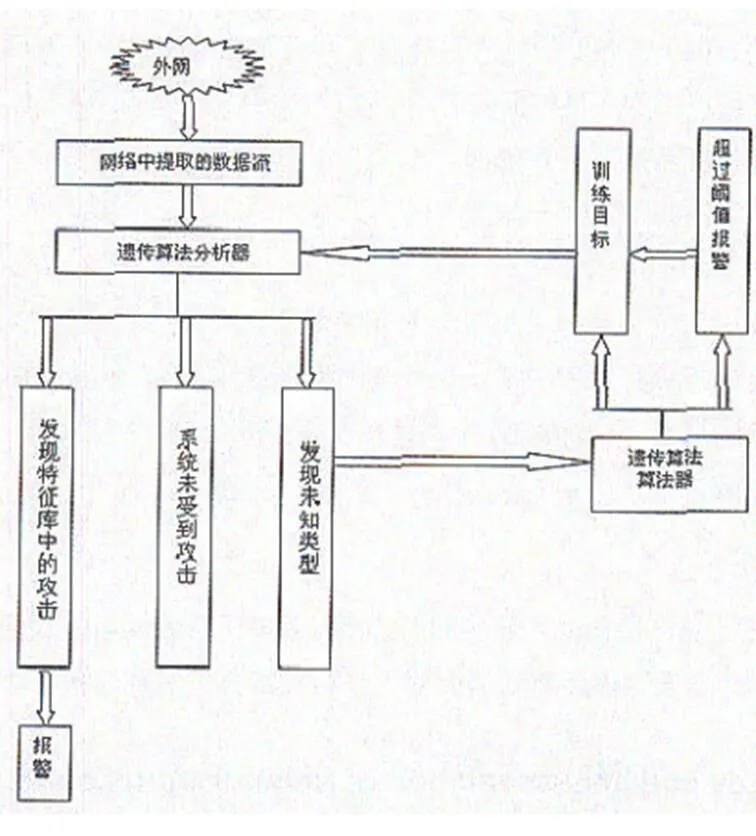

为了保证遗传算法的针对性,在进行遗传算法入侵检测前建议构建一个科学的学习样本,相对样本中的数据进行交叉分析和选取,让其具备“染色体特性”,生成一个新的个体,之后采用检测能力分析进行新一轮的变异和检查,经过模拟后代的循环过程实现检测能力分析,在实际的工作中也要注意未知入侵分析,如入侵系统会进入一个自我学习过程,通过完善特征等方式也能够提升系统检测入侵的能力(图1所示)。

图1 基于遗传算法的分析引擎工作原理图

结合遗传算法的入侵检测可以针对一种假设的未知入侵特征进行差异性分析,并结合其中存在较大的类似性和入侵库特征分析,将其当做正常的运行状态来实现。这种系统要求遗传设计算法要强调特征库的个体优良特征保护,可以采用基于神经网络的遗传算法,避免系统算法取得局部最优解而不是全局最优解,此外,在整个遗传算法中要采用预选择机制策略,并通过科学的处理方式将入侵系统的遗传算法予以优化。

整个系统的算法简介如下。如从网络中提取具有入侵特征的数据流,可以将其作为父代,将其染色体采用遗传算法交叉操作,让其形成新的子代,每一代交叉被定义为1,后期以此类推;之后将父、子的染色体特征和特征库进行配对,计算出每一条染色体的特征变化值,其中变化值最小的就是特征库中需要寻找的最近似染色体。此时将特征库的最近似染色体带入到适应度函数中,计算其f值,此外,在父代和子代组成的群种中也要选择适应性最大的一个半体进行交叉操作。经过若干次的循环,区域内的适应度大于某个阈值就表示局部已经优化,通过对这些特征值进行变异分析,可找到最适合的目标值。此时对数据库的入侵样板库进行的动态分析。

做好以上的入侵值分析后,需要针对参数的内容进行进一步确认,去确定参数值,选用实际中可能产生的入侵特征码和标准库当地的差异作为适应度函数的适用依据。结果表示,基于遗传算法的入侵检测系统是一种基于自我学习的入侵检测系统,它通过遗传算法达到对入侵检测数据的智能分析,动态更新入侵检测的样板特征库,符合入侵检测系统的发展方向。当使用遗传算法进行入侵检测时遗传算法的某些参数如交叉率、变异率及适应度难于做到与网络的实际情况相一致,现实中很难在误报率和漏报率之间进行平衡。这种处理方式有效控制了网络安全信息传输质量,降低了网络运行的安全风险,具有极高的运用价值。对此,建议在后期的入侵检测系统中也予以优化系统,可以参考采用占用数据大的系统硬件资源,保证系统的流畅性和稳定性。

5 结语

综上所述,在信息化建设环境下,我国企业的网络安全受到多方面影响,为了有效加强企业的网络安全管理,保障企业的网络信息传输质量,企业应当针对现有的法律法规、网络技术以及信息安全管理方面进行研究,结合技术、防护、监督管控和数据恢复技术进行深化。本文结合主流的遗传算法技术进行了探讨分析,结合企业的常见网络安全管理保护现象进行了研究,提出了基于遗传算法的入侵检测模型构建,希望能够增加企业的网络安全防护质量,促进其经济建设发展。

[1]朱亮. 基于遗传算法的网络安全技术的研究[J]. 电脑编程技巧与维护,2020(12):170-172.

[2]付培玉,伍军,张小飞. 基于边缘计算和稳态遗传算法的AIoT资源调度研究[J]. 湘潭大学学报(自然科学版),2020,42(05):71-83.

[3]郭武士,易欣. 基于遗传算法的煤炭企业网络安全技术的研究[J]. 煤炭技术,2012,31(02):109-110+114.

[4]Cao Y,Fan X,Guo Y,et al. Multi-objective optimization of injection-molded plastic parts using entropy weight,random forest,and genetic algorithm methods[J]. Journal of Polymer Engineering,2020,40(4):360-371.

[5]林芳. 基于GA-SVM网络安全技术研究[J]. 科技通报,2012,28(04):176-177.

[6]任美玉,符建厂. 网络安全态势评估与预测关键技术研究[J]. 网络安全技术与应用,2015(11):124-125.

[7]刘锦伟,谢雄刚,方井. 基于遗传算法-BP神经网络的煤层注水效果分析[J]. 工矿自动化,2016,42(01):48-51.

[8]Li J,Ren S,Guo C . Synthesis of Sparse Arrays Based On CIGA(Convex Improved Genetic Algorithm)[J]. Journal of Microwaves, Optoelectronics and Electromagnetic Applications, 2020,19(4):444-456.

[9]秦涛,鲁冬林,郑国杰,等.基于遗传算法的某火炮高低伺服系统SMC研究[J].中国设备工程,2021(1):127-129.

[10]王文鹏,邹刚,张玎,等.基于自适应遗传算法的舰载机保障调度[J].兵工自动化,2021,40(1):37-42.

[11]张卓,丛洪莲,蒋高明,等.基于交互式遗传算法的Polo衫快速款式推荐系统[J].纺织学报,2021,42(1):138-144.