各国安全漏洞公平裁决程序对比研究

2021-06-04时翌飞冯景瑜曹旭栋黄鹤翔

时翌飞 冯景瑜 曹旭栋 黄鹤翔, 王 鹤

1(西安邮电大学网络空间安全学院 西安 710121) 2(中国科学院大学国家计算机网络入侵防范中心 北京 101408) 3(西安电子科技大学网络与信息安全学院 西安 710071)

出于维护国家安全的目的,政府以执法取证或情报收集为目的,利用设备软件或硬件上的安全漏洞秘密访问存储在电子设备上的信息.政府同时也负有保护公民信息资产安全的责任,因此在获得安全漏洞时需考虑是否立即披露漏洞信息,以降低受影响系统所面临的安全风险.

政府同时拥有双重的角色,需要一种公平的裁决程序尽快就是否保留安全漏洞作出决定.这种程序被广泛称为安全漏洞公平裁决程序(vulnerability equities process, VEP).目前已有少数国家制定并部分公开了VEP政策,但仍有相当一部分国家还没有制定或未对外公布该政策,另外针对于该政策制定的指导性文件也较少.

本文针对这一情况做了如下工作:

1) 介绍了安全漏洞公平裁决程序的发展历程;

2) 广泛调研了世界范围内安全漏洞公平裁决程序的制定情况,并进行对比;

3) 探讨了标准化安全漏洞公平裁决程序;

4) 通过分析目前安全漏洞公平裁决程序面临的问题,总结了其可改进的方向.

1 背 景

安全漏洞是可被1个或多个威胁方利用的资产或资产组的弱点,其中资产是对组织有价值的任何东西、业务操作等,包括支持组织任务的信息资源[1].创建没有安全漏洞的产品是非常困难的,实际上大部分的厂商会通过产品的迭代来逐步解决安全问题.厂商内部发掘漏洞,同时也利用安全漏洞披露政策[2]接收来自于外部的安全漏洞报告.厂商对收到的安全漏洞进行验证,并着手对安全漏洞进行修复,发布补丁给用户,由部署者或用户部署安全补丁.

目前政府对安全漏洞的利用正在变得普遍,考虑到大部分的信息都存储在电子设备上,这一情况也不足为奇.对于政府来说有能力收集设备上的信息非常重要,这些信息往往具有非常重要的情报价值,帮助政府维护国土安全.安全漏洞利用变得普遍的另一个主要证据是安全漏洞市场的繁荣.Zerodium公司是第1家公开发布零日漏洞完整价格表的公司,其每个漏洞从0.5~150万美元不等[3].该公司从安全研究人员手中收集采购安全漏洞,并转手卖给政府或相关机构.据报道该公司每月花费在漏洞采购上的费用高达40~60万美元[4].

尽管安全漏洞交易时存在排他性的协议,但并不能确保该安全漏洞不会被第三方发掘.因此政府保留安全漏洞的行为也具有很大风险.

2 安全漏洞公平裁决程序

政府的安全漏洞公平裁决程序(VEP)也被称为政府信息披露裁决过程(government disclosure decision processes, GDDP)[5],该政策主要涉及披露安全漏洞的问题.各国政府需要建立健全、透明和负责的安全漏洞公平裁决程序,使得受影响的企业和公众相信政府有能力管理好安全漏洞,并在权力许可范围内有效利用安全漏洞来维护国家安全.

2.1 安全漏洞公平裁决程序的发展历程

VEP政策最早可追溯到2008年1月美国总统布什签署的国家安全政策指令54(National Security Policy Directive 54, NSPD54)[6],该指令要求在政府范围建立国家网络安全综合计划(Comprehensive National Cybersecurity Initiative, CNCI),该计划指出发现的安全漏洞可能会为政府进攻和防御任务提供帮助,并建议开发相关程序,该程序被认为是VEP的早期雏形.并于2010年2月产生了VEP文件,称为《商业和政府信息技术和工业控制产品或系统的漏洞公平政策和流程》[7].

其后2014年奥巴马政府为回应彭博新闻的指控时首次发布了VEP的信息[8].之后白宫网络安全协调员进一步阐述了该政策,其首次提到了保留或披露安全漏洞时要考虑的因素[9]:

1) 存在该漏洞系统的使用程度;

2) 如果未修补该漏洞,是否会造成重大风险;

3) 如果了解该漏洞,可以为敌手造成多大的威胁;

4) 第三方发现或正在利用该漏洞的可能性;

5) 是否必须利用此漏洞来获取情报;

6) 在披露安全漏洞之前能否在短时间内利用该漏洞;

7) 能否修补或以其他方式缓解该漏洞.

这些因素更倾向于作出披露安全漏洞的决定,但并未给出裁决过程的详细流程.

随后电子前沿基金会(Electronic Frontier Foundation, EFF),依据信息自由法(Freedom of Information Act)[10]提起诉讼,美国政府才进一步地公布了VEP的相关文件,但仍有相当多的细节未公布.

直到2017年11月特朗普政府部分公开了新的VEP政策[11],其中概述了该流程涉及的组织结构和相应的决策因素,较之前公布的政策透明度有所提高.

2.2 美国的安全漏洞公平裁决程序

美国政府公布的最新版安全漏洞公平裁决程序[11]中提到:

1) 假设大部分漏洞会立即披露,且不允许政府永久地保留漏洞;

2) 权益委员会(Equities Review Board, ERB)是VEP流程的主要论坛,由多个拥有权益的政府机构代表组成,每月召开1次会议,详细指出了可参与ERB小组的机构;

3) 由美国国家安全局(National Security Agency, NSA)担任VEP流程执行秘书处,执行秘书处负责组织VEP论坛,维护各机构的POC,记录决策细节,提交年度统计报告等.

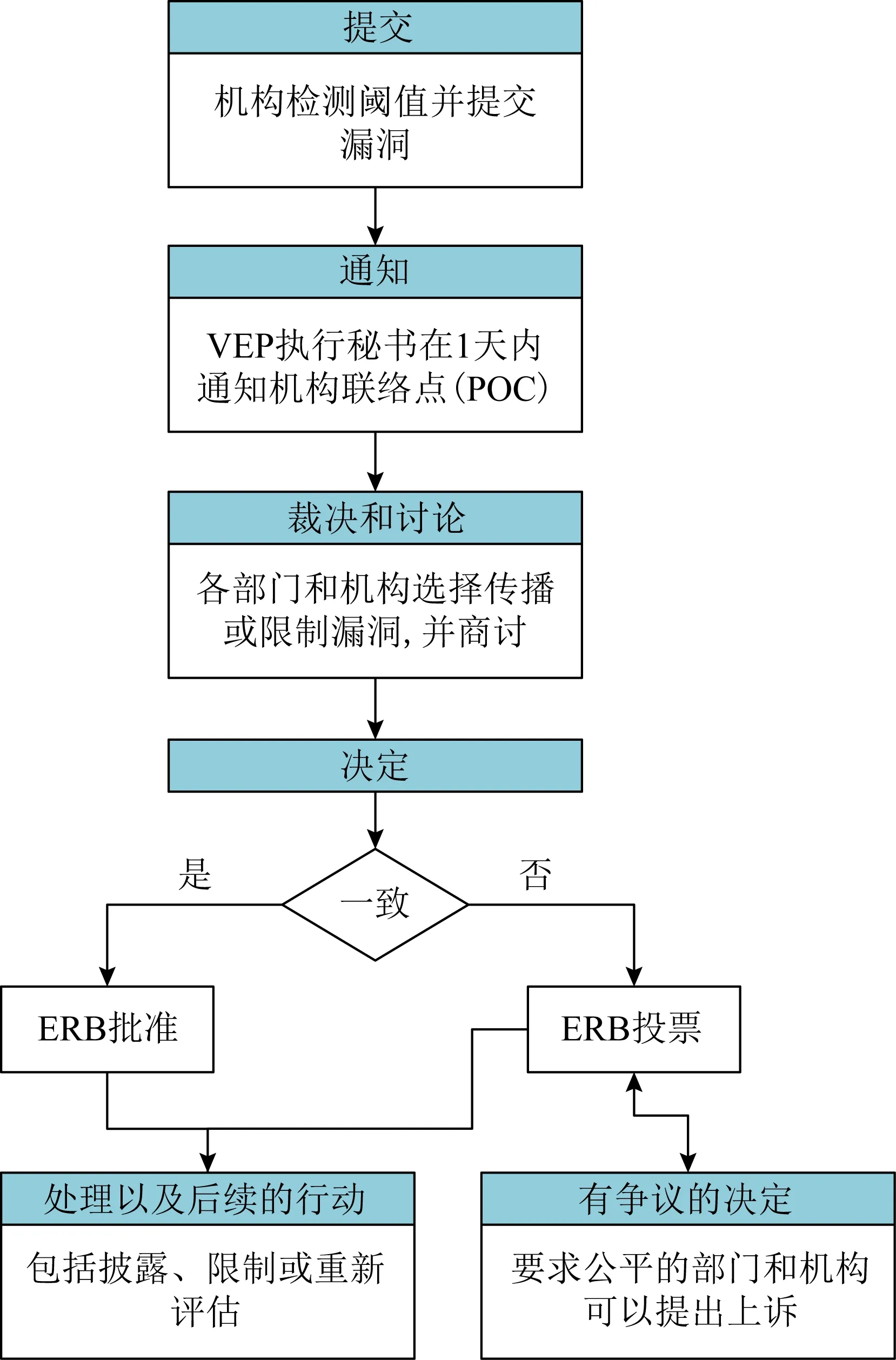

图1[11]是美国安全漏洞公平裁决程序流程.

图1 美国安全漏洞公平裁决程序

对安全漏洞公平裁决程序中的时间节点也作了详细要求:

1) VEP执行秘书处在1天内通知相关POC;

2) 拥有权益的机构在5天内给予回复,如果机构不同意披露,则在7天内与其他机构进行讨论;

3) 如果决定披露,则在7天内尽快披露;

4) 如果决定保留,则ERB每年重新评估保留的安全漏洞,直到公开披露.

总体上来看美国政府拥有丰富的安全漏洞公平裁决经验,实施安全漏洞公平裁决程序较早.尽管目前关于流程的更具体细节还没有公布,并且该流程也存在一定缺陷,但相比其他政策该政策透明度相当高,对流程中的时间节点定义非常详细.

2.3 英国的安全漏洞公平裁决程序

在欧洲安全漏洞公平裁决程序也被称为政府披露决策程序,在欧洲范围英国是率先公布该流程的国家.

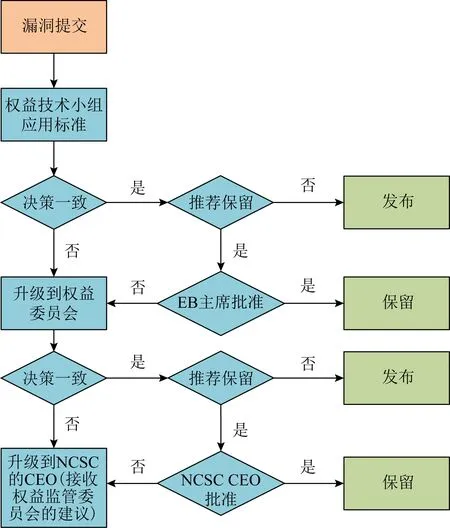

2018年11月29日,英国政府通信总部(Government Communications Headquarters, GCH)和英国国家网络安全中心(National Cyber Security Center, NCSC)发布了安全漏洞公平裁决程序[12-13],其中图2[12]是英国的安全漏洞公平裁决程序.该政策中提到由以下实体参与决策流程:

1) 权益技术小组(Equities Technical Panel, ETP )由来自英国情报界的专家组成;

2) GCHQ的股权委员会(Equity Board, EB),该委员会主席由高级官员担任,由NCSC抽组;

3) 由NCSC首席执行官主持权益监督委员会,该委员会为NCSC首席执行官提供建议;

4) 每年进行保留漏洞的重新评估;

5) 保密协议或合作伙伴协议限制.

图2 英国安全漏洞公平裁决程序

该决策流程采用高级别监督的方法,当裁决意见不一致时就提升裁决级别,同时为确保此流程以国家网络安全为核心利益,NCSC的代表将参与流程所有阶段.

值得一提的是英国的安全漏洞公平裁决程序在适当情况下利用通用漏洞评分系统(common vulnerability scoring system, CVSS)[14]来为决策者提供可量化的因素.但关于流程中的具体时间节点没有说明,相对美国的VEP透明度不够高.

2.4 澳大利亚的安全漏洞公平裁决程序

澳大利亚信号局(Australian Signals Directorate, ASD)致力于为政府、企业和家庭提供建议,包括情报收集和开展网络攻击以支持澳大利亚军方[15].ASD于2019年3月15日发布网络安全漏洞的负责任发布原则,该原则可理解为澳大利亚政府的安全漏洞公平裁决程序.

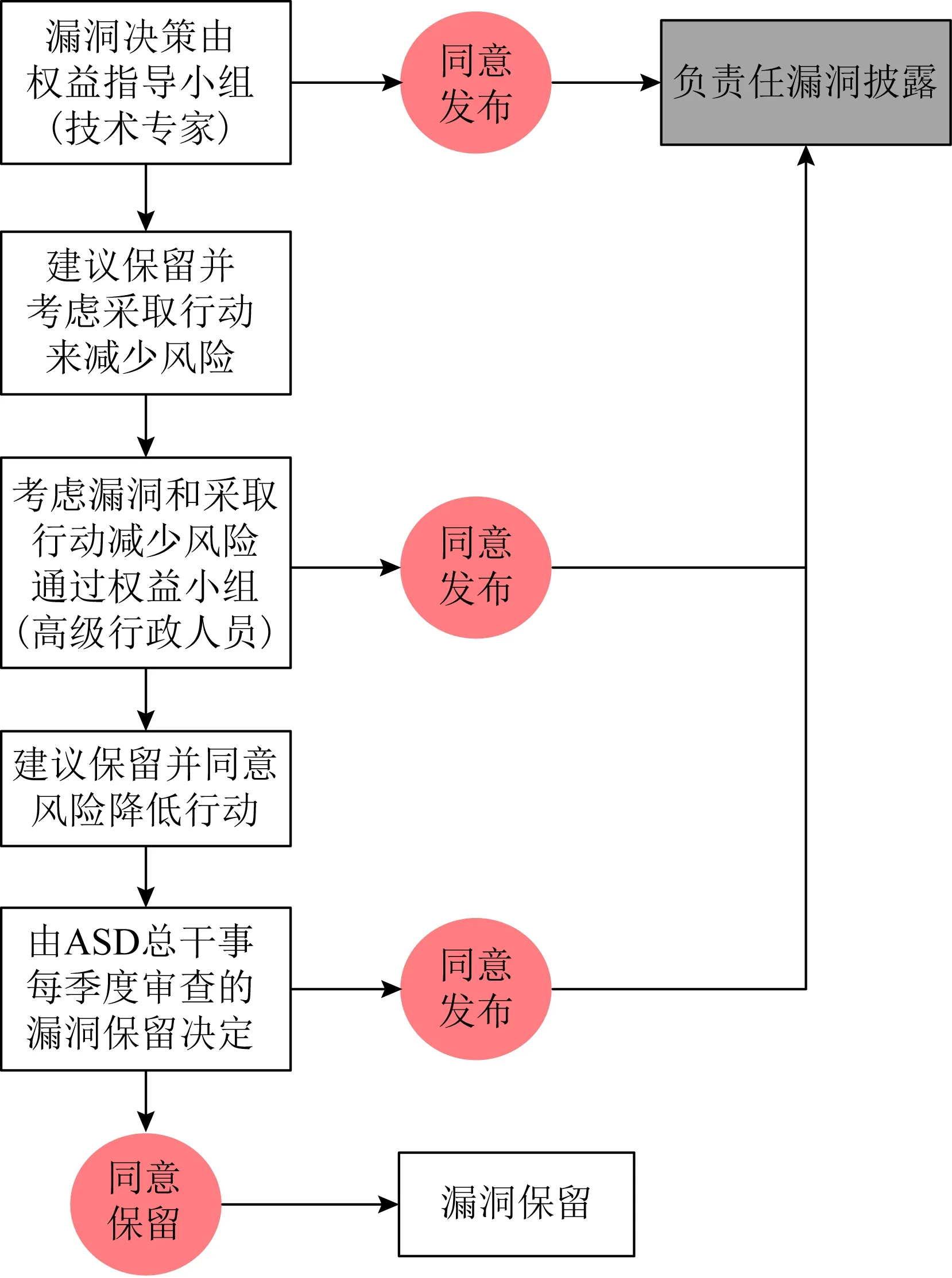

图3[14]是澳大利亚安全漏洞公平裁决程序,其中澳大利亚的VEP中提到:

1) 政策出发点是尽量披露安全漏洞;

2) ASD的漏洞决策受到情报和安全检查专员的独立审查,ASD每年向检察长提交统计报告,每季度重新审核未披露的漏洞.

图3 澳大利亚安全漏洞公平裁决程序

总体来说澳大利亚的安全漏洞公平裁决政策透明度相对较低,其中很多细节没有公布.值得一提的是其对保留漏洞的重新审核时间较短,且流程受到审查专员监管.

2.5 加拿大的安全漏洞公平裁决程序

加拿大通信安全局(Communication Security Establishment, CSE)于2019年3月11日发布了其权益管理框架[16-17].该框架旨在帮助CES在获得安全漏洞时使用标准化的决策程序.具体权益管理框架的流程如图4所示, 该权益监管框架中提到:

1) 通过CES研究或以其他方式获得的安全漏洞受此流程约束;

2) 公开的漏洞不受此流程限制;

3) 明确表示尽管收集情报的任务非常重要,但该流程还是倾向于尽快披露漏洞;

4) 每年进行保留漏洞的重新审核.

图4 加拿大安全漏洞公平裁决程序

总体来说加拿大的VEP政策其公开透明度不高,甚至对VEP的处理流程都没有描述,但提到其流程受到审查专员的监管,并且加拿大有关部门正在就将VEP纳入其法律体系进行研讨.

2.6 我国的安全漏洞公平裁决程序

目前我国还没有公布相关程序,此前由工业和信息化部发布的《网络安全漏洞管理规定(征求意见稿)》[18],其中提到工业和信息化部、公安部、国家互联网信息办公室实现安全漏洞信息的实时共享,加强监管.另外由国家互联网信息办公室新发布的《网络安全审查办法》[19]指出:为维护国家安全对关键信息基础设施进行网络安全审查, 尽早地规避安全风险.我国正在逐步建设安全漏洞规范治理体系,其中安全漏洞的权益评估是该体系中的重要环节.

2.7 各国的安全漏洞公平裁决程序对比

在政策流程中美国使用决策小组的反复投票来应对特殊情况,而英国、澳大利亚和加拿大采用裁决升级的方式来应对特殊情况.

在对保留漏洞的重新审核上,美国、英国和加拿大遵循1年的重新审核期限,澳大利亚遵循每季度的审核.

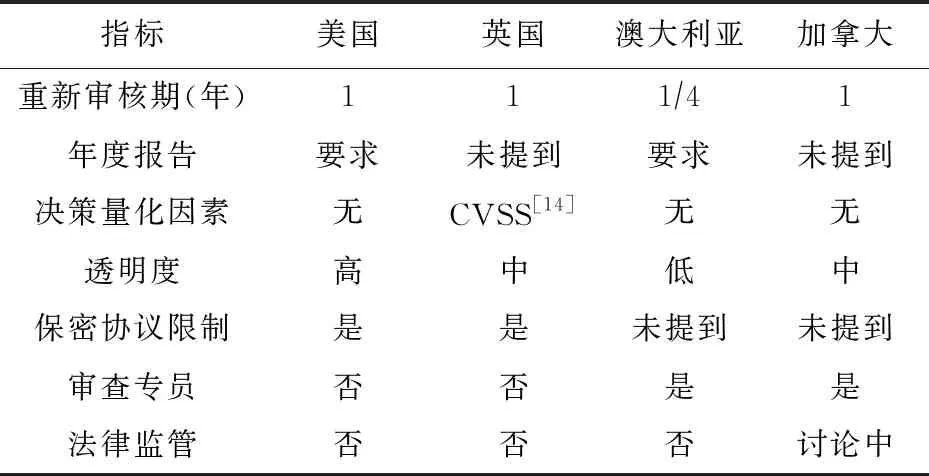

从政策公开程度上来看,美国的相关政策公开最早,且较为详细.表1是各国的安全漏洞公平裁决程序的对比:

表1 各国安全漏洞公平裁决程序对比

3 面临的风险与挑战

本节综合目前发布的安全漏洞公平裁决程序,分析当前安全漏洞公平裁决程序所面临的主要问题.

1) 保密协议问题

就目前公布的安全漏洞公平裁决程序来看,其面临的共同挑战之一是VEP政策受到保密协议(non-disclosure agreement, NDA)或合作伙伴计划中条款的限制.利用NDA就可以有效阻止安全漏洞进入VEP流程.为使得供应商放弃保密协议,可让同样面对该问题的国家共同拒绝保密协议.

2) 漏洞风险等级问题

通常组织机构在接收到安全漏洞时会率先对安全漏洞可能造成的风险进行评估,以更有针对性地协调响应团队对可能受到的安全风险进行响应.但是根据美国和澳大利亚发布的VEP政策来看,其并没有提到关于漏洞风险分级的问题.

相对于其他指标来说,漏洞风险分级以更量化的方式帮助决策者进行决策.目前英国政府在其公布的VEP政策中提到使用CVSS[14]方法对安全漏洞的进行风险评估,该方法对收集到的安全漏洞的主要特征进行捕获,得出反映其严重性的数字化的评分结果.

3) VEP执行秘书处设置

执行秘书处负责支持VEP流程正常运转,协调各权益机构,记录讨论流程并制作年度统计报告.在美国的VEP政策中提到,由美国国家安全局(NSA)负责担任VEP秘书处.作为负责网络军事行动的情报机构,美国国家安全局显然并不适合这一角色[20].由于其职责所在,在其参与的VEP流程中可能会倾向于保留安全漏洞,这有悖于尽可能披露安全漏洞的宗旨.

因此可通过将VEP执行秘书处设立于政府高层职位的附近,诸如美国的白宫网络安全联络官或德国联邦政府的总理府负责人,以促进裁决流程的公平性.

4) 过多选择的问题

美国的VEP政策[11]中明确指出,美国政府对安全漏洞的决定不是简单二元性的.可采取诸如不披露特定漏洞的情况分发缓解信息、以某种方式限制美国政府对于安全漏洞的使用、用间接手段来通知厂商该漏洞等.这表明拥有权益的裁决机构可以有相当多的选择来规避向公众披露安全漏洞,其回旋余地极大.这种状况有悖于美国政府对外声称的尽可能披露安全漏洞的承诺.

政府的安全漏洞公平裁决程序应更明确其对安全漏洞的处置方法,并对该流程进行立法监督,具体可要求VEP秘书处每年向立法机构提交安全漏洞统计报告,以实现更大的透明度.

4 对我国政策制定的启发与建议

通过对比发达国家的安全漏洞公平裁决程序,以及目前制定政策面临挑战来看,可得到如下的结论:

1) 政策制定时需要确保各利益相关方的权益相对公平,应保持和实际政治体系中的组织结构保持一致;

2) 政策应以最终披露安全漏洞为目标;

3) 政策的制定应尽可能公开透明,并由执行秘书处向有关机构定期述职;

4) 政策中应定期对保留的安全漏洞进行审核;

5) 应禁止政府与供应商的安全漏洞保密协议,该协议会限制公平裁决程序;

6) 政府对安全漏洞的利用也应在许可范围内.

5 总 结

目前公布的安全漏洞公平裁决程序均体现出透明程度不高、规范性差、不受监管的特点.

安全漏洞公平裁决程序目前还需要解决保密协议的限制、组织机构设置的困难、评估因素缺乏量化和后续操作不规范的问题.

标准化的安全漏洞公平裁决程序应具备受监管、流程透明公开、组织机构设置合理、量化影响因素和优先披露的原则.应要求周期性重新审查保留漏洞并提交年度安全漏洞统计报告.我国也应依据自身特点尽快建立相关程序以规范裁决流程,保护国家网络空间安全.