网络应用层python语句的DCHP异常检测技术研究

2021-05-07杨迎韦立蓉

杨迎 韦立蓉

(北京信息职业技术学院,北京 100018)

0 引言

Python是一种可实现跨平台交互的计算机编程语言,也是面向对象的解释性与互动性脚本类语言,此技术在提出的初期阶段,通常被用于编译自动化脚本程序,但随着计算机技术的不断更新,技术可执行的语言功能也越来越多。目前,Python技术已被广泛地应用到计算机网站开发、人工智能、平台后端管理等领域中[1]。DHCP是当前网络应用层python语句中常见的局域网网络协议,其主要应用原理是通过计算机服务器对一段IP地址范围内的各类子网掩码、IP地址等进行分配。通常情况下,DHCP会看作为Windows Server当中的一个重要组件,并不会直接安装在系统当中,需要通过管理人员以及技术人员通过引入必要的配置完成手动安装[2]。因此由于人为因素以及其运行因素的双方面影响,DHCP的异常现象十分常见。并且,当DHCP发生异常问题时,若没有有效的检测技术,没有及时地找出异常问题的发生原因,未及时进行处理,则将会严重影响网络运行环境,甚至造成更加严重的危害。基于此,本文开展网络应用层python语句的DHCP异常检测技术研究。

1 网络应用层python语句的DHCP异常检测技术设计

1.1 网络应用层python语句敏感数据抓取

当计算机按照DHCP动态主机配置协议中的相应指令进行对网络应用层python语句中敏感数据抓取时,可将敏感数据作为判断DHCP异常的重要依据。在此过程应按照标准的数据统计方法,采用随机指定计算机网络文本信息域名的方式,对网络应用层python语句中的敏感数据进行抓取。

为保证抓取敏感数据的准确性,Markov技术对网络应用层python语句中的DHCP协议文本信息进行处理。在这一过程中,将语句中的文本信息划分为多个计算机字符,同步处理中的字符串匹配分词[3]。假设抓取的文本信息中一串完整的字符串最长词条包含字符数量为i个,便可直接使用Markov模型进行正向最大匹配。结合Markov模型中的语言技术实现对文本的自动分词,按照编程浏览顺序依次输出j个字符。将这j个字符看作是一个字符串,与对应的程序抓取信息进行比较,若该字符串当中所有字符均与相应的文本匹配,则说明通过将网络应用层python语句词条分离处理后的词条为正常运行结果。若存在与语句词条信息不匹配的字符或字符串,可认为该语句当中含有易造成DHCP出现异常的敏感数据。将上述论述的抓取流程以公式(1)表示:

公式(1)中:ip表示为抓取过程中网络应用层python语句所在的网络页面域名位置;if表示为Python语句敏感数据判别条件;n表示为敏感数据抓取次数;T表示为网络应用层页面更新时间;λ表示为DHCP动态主机配置协议中的数据量。结合上述公式(1)按照一定的抓取顺序进行匹配[4]。若匹配成功,则说明该组python语句当中不存在引发DHCP协议异常的敏感数据,进行对下一组python语句中敏感数据的抓取。若匹配失败,则说明该组python语句当中存在引发DHCP协议异常的敏感数据,将数据导出。最后按照网络应用层Python语句对内容的编译顺序,重复上述操作,直到完成对所有语句中敏感数据的抓取。

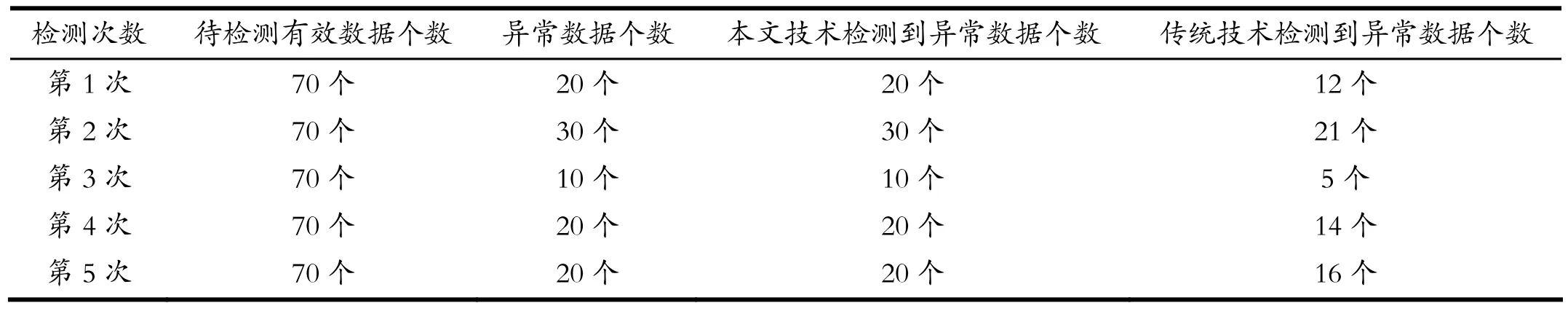

表1 两种异常检测技术实验结果对比表Tab.1 Comparison of experimental results of two anomaly detection technologies

1.2 DHCP漏洞异常问题检测

在完成对网络应用层python语句敏感数据抓取后,针对存在敏感数据的python语句,进行针对性的漏洞异常问题检测。

首先,选用标准DHCP动态主机配置协议作为检测依据,构建目标函数,将抓取到的敏感数据带入到函数当中,利用函数对DHCP协议是否存在异常问题进行检测。将最高运行效率作为函数建立的目标,持续解析敏感数据源,并按照数据的发生节点与所属域名,进行节点关系的匹配。

其次,在候选的网络应用层python语句当中进行纠错,按照数据分类标准,在整体DHCP协议当中抓取敏感数据的基础上,评估此语句与抓取信息的关联度[5]。在此基础上,同步进行目标序列的标准,假定δ表示为DHCP协议中的一个随机变量,对此变量进行判断的过程可用如公式(2)表示。

公式(2)中:s表示为面向DHCP协议的随机场景模型;c表示为敏感数据发生改变引发漏洞异常的随机概率;o表示为机器学习算法函数;z表示为识别信息的有效性参数;p表示为敏感数据在网络应用层中的所属域名。根据公式(2)计算,得出敏感数据在网络应用层当中的所属域名。再在DHCP协议中建立空间场景,采用随机指定语句中信息域名的方式,检验识别信息的有效性[6]。在此过程中,输入给定节点数据作为维护条件,在网络应用层的观测序列上进行概率节点输出。

同时,再使用文档对象模型技术网络应用层中敏感性数据的采集,根据网络应用层域名的识别,进行敏感数据有效性的校验。假设这一过程中的目标函数为:

公式(3)中:K表示为定位的敏感数据目标;l表示为python语句字段长度;L表示为敏感数据字段长度;γ表示为造成DHCP协议出现异常漏洞字节;θ表示为网络应用层的空间维度。根据公式(3)计算,得出造成DHCP协议出现异常漏洞时的敏感数据,从检测合理性角度出发,参照网络应用层域名地址,进行词汇的空间描述[7]。将描述结果作为DHCP协议是否存在异常的结论,以此完成对DHCP协议的异常检测。

2 实验论证分析

为验证本文异常检测技术在实际应用中的有效性,提出如下对比实验,选择某运行网站作为实验环境,建立相应的网络引擎检索,分别利用本文提出的异常检测技术和传统检测技术对网络应用层python语句中的DHCP异常情况进行检测。设置该实验环境以24h作为一个运行周期,该网站当中共包含350个有效数据,其中规定敏感数据为125个,引发DHCP异常的敏感数据为100个,将引起异常的敏感数据命名为异常数据,对比两种检测方法检测到的异常数据个数。将上述实验结果进行记录,并绘制成如表1所示的实验结果对比表。

根据表1中的数据得出,本文技术检测到异常数据个数明显高于传统技术检测到异常数据个数,并且本文技术可将网络应用层python语句中全部引起DHCP异常的异常数据找出,检测到的异常数据越多证明检测精度越高,检测结果越准确。因此,通过实验证明,本文提出的DHCP异常检测技术具有更高的检测精度,能够及时发现DHCP异常现象,为后续DHCP协议维护提供充足条件。

3 结语

针对当前网络应用层安全问题,开展DHCP异常检测技术研究,通过本文上述论述提出一种全新的检测方法,并将其应用到实际具有良好的检测效果,为网络应用层安全提供保障。