论计算机网络边界安全防护管理方法

2021-03-08王建琦

王建琦

摘 要:结合信息时代背景下计算机网络安全现状,在分析网络边界防护技术的基础上,探讨了基于网络边界的安全检测的原因,并重点论述了基于网网络边界安全防护的管理措施,希望对于提升整个系统的网络安全性有所帮助。

关键词:计算机网络;网络安全;安全防护;防护措施

在信息化时代背景下,计算机网络安全则是关系到人们的工作、学习和生活。人们的生活已经离不开计算机网络,这对于网络性能则是有着更高的要求,只有保障高性能的计算机网络安全,才能更好地实现经济社会的快速发展。借助于计算机边界安全防护管理工作,能有效实现信息交流平台提供直接化的安全环境,借助信息化技术的优势来构建网络安全系统,这样才能更好地有效来处理外部环境对于防护管理系统所存在着各种类型的威胁情况。这里主要结合相关的计算机网络安全的现状,重点就相应的计算机网络边界安全防护管理进行探讨,希望对于今后全方位提升计算机网络安全管理水平有所帮助。

1网络边界防护技术介绍

借助于网络中的边界防护技术,则是主要涉及到网络和外界互通过程中存在的安全性问题,涉及到相应的网络入侵攻击、木马、病毒等方式。在进行网络边界防护的过程中,第一步则是进行入侵行为的识别工作,这主要涉及到到网络数据交换网技术、网闸技术、多种安全网关技术以及防火墙技术等内容。具体分析如下。一是,对于网闸技术来说,则是涉及到进行单一化的数据摆渡处理,安全性问题主要集中表现为在此过程中的数据为单纯数据还是灰数据的类型,如果能满足单纯数据的要求则能有效避免病毒入侵。其中,可以将网闸视为互联网边界,在进行网络互联的过程中,则是进行多种协议代理服务的开通,这样则会肯定会造成网闸的安全性大打折扣;二是,对于防护墙技术来说,这也是属于有效的网段隔离措施,能结合不同网段通讯的要求下,通过路由器进行联动,在进行相关网段间限制相应的互通的情况下,则是能借助于防火墙技术来有效隔绝恶意的非法网络入侵的行为。从实际来看,如果在进行网络互联中存在着安全级别差异较大的情况,这样难以保障防火墙技术符合实际需求;三是,在应用多种安全网关技术的过程中,其往往具备比防火墙技术更高的安全性要求,能有效进行入侵病毒的抵御,并且在实践应用中具备较快的速度,并没存在着明显的网络延迟问题,但应在实践的应用中重视进行特征库的升级,黑客大都则是利用分散迂回的方式进行攻击,造成在进行防护安全性方面存在着一定的不足。在黑客技术不断发展的背景下,随着越来越多的黑客入侵手段,这会造成安全网关的技术措施难以发挥有效的作用;四是,数据交换网技术,属于关卡的方式,但由于黑客技术的快速发展,借助于数据交换网络技术能实现数据交易市场,借助于缓冲区隔离的方式,有效保障的数据的安全性以及完整性的要求。

2 基于网络边界的安全檢测

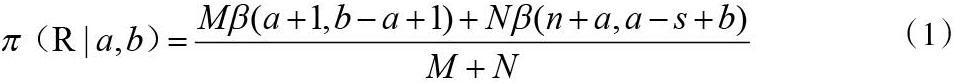

为了保障计算机网络安全,在应用网络边界安全检测的过程中,则应重点对于网络安全进行全方位的检测,从而更为有效地保障计算机网络边界安全防护技术得到充分发挥,顺利实现预期的安全防护的作用。具体来说,则是先针对隐患区域进行分析,并能全方位进行入侵模块的检测工作,并能加强相应的安全性问题的分析,从而在此基础上来探求安全防护的有效措施。并通过下列公式,从而明确结合项目的实际需求中的安全隐患区域情况,更好地实现进行入侵模块的检测工作,从而能更好地进行全方位深入地分析安全问题,弄清楚入侵病毒的来源,并加强相关的数据库对比以及分析,从而提出有效的合理化安全防护措施。则应从细节出发落实好每个环节,以便实现预期的检测要求。

3 基于网网络边界安全防护的管理措施

完成计算机网络边界安全检测的基础上,则应重点落实相应的网络边界安全防护管理,从项目的实际需求出发来构建有效的安全防护管理体系。首先,则应从各方面来重点梳理传感网络内部数据,并加强相应的通过RDM探测器来进行内部数据的有效探索和分析,在进行数据信息采集的基础上,以保障能够多方面落实相应的内部模块信息,针对病毒入侵方式得以有效检测。在此基础上,进行有效的相关数据采集,判断出病毒的来源以及类型,从而落实好相应的网络边界安全管理体系。

结合计算机网络边界安全防护技术的实践情况来看,在进行访问权限控制方面则是通过系统加密、安全认证、身份识别以及访问管理等方式开展,从而旨在有效实现避免外界入侵的情况发生。在这种技术应用的过程中,普遍在网络客户端中应用,能有效对于病毒、木马的入侵情况有效防范,降低安全风险隐患。借助于访问权限设置的工作,能保障用户在进入计算机网络内部体系的时候,进行有效的用户身份识别,借助于声控、指纹识别等方式,要求正确录入密码,通过系统验证后方可以明确访问者的身份,以保障具有权限的用户能满足系统中应用需求,从而更好地开展相关计算机网络边界安全防护相关工作。

在现代化的信息技术快速发展的背景下,网络边界安全防护技术呈现出多样化的特点,能结合实际需求来满足不同的防护需求。借助于访问控制的实际需求,来有效进行病毒预防、木马入侵的低于工作等,发挥防火墙的优势来实现有效的隔离,以保障内部信息的安全,从而实现稳定运行计算机的要求,全方位降低网络边界的安全风险。同时,发挥好入侵防御系统的优势,借助于有效的网络入侵检测设备以保障网络的正常化运行,对于出现的网路异常情况进行及时判断,利用入侵防御系统能有效进行网络资源调配以及拦截异常信号,从而满足网络边界安全防护。

4 结束语

由此可见,在信息化时代背景下,网络技术则是关系到人们的日常化生活以及工作,则是对于人们的生活、工作和学习带了了深刻的影响,从而网络信息安全问题则是一直是人们过关注的热点问题。如果不加以重视这方面的问题,则会给计算机内部安全造成巨大的损失,从而则应结合计算机网络应用情况选择安全性较高的计算机网络边界安全防护技术,有效实现内部和外部网络的隔离控制要求,大大提升系统的安全性。

参考文献:

[1] 许雪礼. 计算机网络边界安全防护与管理策略探讨[J]. 探索科学, 2020年6期.

[2] 张弛, 叶水勇, 王文林, 等. 网络第三方边界安全防护探究[J]. 国网技术学院学报, 2020年5期.

[3] 魏帅岭, 侯立根, 李星等. 三级等级保护下医院网络边界安全的防护与设计[J]. 网络安全技术与应用,2019年12期.

(贵州省毕节市第一人民医院)