浅谈加密技术对计算机网络安全的影响

2020-11-16张方坤王红岩

张方坤 王红岩

摘 要:基于互联网技术的不断发展,计算机的使用逐渐得到了普及,无论是日常生活还是工作人们会用到计算机。越来越多的行业为了提高员工工作效率,都十分注重员工计算机的使用水平。网络为我们的生活与工作带来了诸多便利,但是网络是一个较为开放的空间,因此就造成了一系列网络信息安全隐患。人们对于计算机网络的依赖程度越高,网络信息安全与加密工作对人们生活和工作的影响就越大。人们在工作或者生活中使用计算机时,也越来越注重计算机的网络安全。该文主要简要阐述了计算机网络安全与加密技术,期望为今后计算机网络安全以及加密技术的进一步发展和应用,提供更多的思路和科学的理论依据。

关键词:计算机;网络安全;加密技术

中图分类号:TP39 文献标志码:A

0 前言

目前,计算机网络技术变得愈加重要,社会的发展与进步离不开计算机网络技术的支持。人们对于计算机网络的使用程度以及使用频率都处于增长状态,计算机网络技术在为我们带来诸多便利的同时,计算机网络安全问题也变得越来越严重,计算机网络信息泄露或者被窃取会给企业或者个人带来巨大的损失以及负面影响,计算机网络安全以及加密技术逐渐成为人们关注的焦点[1]。因此,应加强计算机网络安全信息加密技术的研究,努力提高人们使用计算机网络技术时的安全性,促进计算机网络技术的进一步发展。

1 计算机网络安全基本内容

通常来说,计算机网络安全主要是指在使用计算机与他人进行工作交流、学习交流以及娱乐交流时,我们的个人信息、隐私以及计算机中保存的各项文字、数据、图片以及视频等信息不会发生泄漏、被窃取或者被篡改的情况[2]。计算机网络安全是利用相关的网络管理技术保障网络的安全运行,不仅要保障计算机网络用户的信息数据的安全性,还要保障用户各项信息数据的保密性以及完整性。计算机网络安全主要具有4个特点:保密性、完整性、可使用性以及可审查性。计算机网络安全的保密性是指用户在使用计算机的过程,所使用到的个人信息数据具有隐私性,除非是经过用户本人同意的情况下,用户的个人网络信息才可以允许他人查看,对于未经用户授权的人员无权查看,这样可以避免用户的个人网络信息被他人窃取。计算机网络安全的完整性是指计算机网络用户在使用计算机进行信息传递以及信息储存时,数据信息不会发生被篡改的情况,最大限度地保证用户数据信息的完整性。计算机网络安全的可使用性,主要是指不应该因为保证用户数据安全引起用户无法正常查看或者使用网络中保存或者传送的数据信息,应该在保证数据安全的前提下不影响用户对于数据的正常使用。计算机网络安全可审查性是指用户在使用计算机时如果个人信息以及数据发生泄漏的情况下,用户有权在合理的范围内查看相关泄漏信息。

2 计算机网络安全与加密技术的重要性

人们在生活或者工作中,很多时间都会应用计算机完成学习、工作和娱乐等多种活动。我们使用计算机学习、工作或者交流时,经常会涉及我们的个人信息以及隐私。许多不法分子为了利益,会在网络中通过各种方式窃取使用者的个人信息以及隐私信息数据,这给使用者的生活以及财产安全都带来了巨大的威胁。人们在使用计算机时,最常见的就是会在使用过程遇到各种计算机病毒,这些病毒会窃取我们保存在计算机里面的各种文字、视频以及图片等信息。除了计算机病毒,网络漏洞也是一个较为常见的网络安全隐患,一般在同时使用的用户数量过多的情况下会发生这种问题。近年来,主要威胁计算机网络安全的是不法分子为了利益等因素的非法入侵窃取重要信息。计算机网络安全威胁因素主要是人为因素造成的威胁,非法入侵者一般会通过窃取信息、篡改信息或者伪造信息的方式,给人们带来诸多损失和负面影响。针对计算机使用过程的各种网络安全隐患,一定要加强网络安全技术的研究,信息加密技术可以有效地保障我们在使用计算机时的各项信息安全,抵御计算机使用过程各种病毒、漏洞以及非法入侵造成的网络安全问题。

3 计算机网络安全数据加密技术

目前,人们对于计算机网络安全数据加密技术的研究越来越重视,数据加密技术可以有效的保证用户在使用计算进行各项活动过程的计算机网络安全,为用户的个人网络信息保驾护航[3]。目前,较为常见的计算机网络安全数据加密技术主要包括:链路数据加密技术 、端到端数据加密技术 、数字签名信息认证技术、节点数据加密技术以及密匙数据加密技术,以下对这几种数据加密技术做简要介绍,期望今后对于数据加密技术的进一步运用及提高提供科学的理论依据以及参考。

3.1 数据加密技术中的链路数据加密技术

目前,多区段计算机数据加密过程最常用的一项数据加密技术便是链路数据加密技术。链路数据加密技术最主要的功能是可以对网络数据的传输路径进行有效划分,网络数据在不同的传输路径以及区域进行传输时,该数据加密技术可以为其分配合适的加密处理,保证网络数据的传送者以及接收者都是以密文的形式进行网络数据传输工作。运用链路数据加密技术处理的密文,在网络传输过程中,即使被不法分子窃取,密文也不容易被破解,这样就保障了数据的安全性。另外,链路数据加密技术处理过的密文在不同区段的不同传输路径进行传输时,每经过一个不同的路径,数据信息都会被再次补充,因此数据即使被泄漏或者窃取,不法分子也很难分辨数据当中的真实内容。

3.2 数据加密技术中的端到端数据加密技术

链路数据加密技术虽然具有诸多优点,但是实现过程会相对复杂一些,因此在对网络数据信息进行加密时,有时我们会选择数据加密技术中的一项实现过程比较容易的端到端数据加密技术。端到端数据加密技术在对数据进行加密后,在网络数据的传递过程中,因为不需要进行加密或者解密,所以也不存在密匙丢失和被窃取引起的信息窃取情况。端到端数据加密技术的运行和维护工作相对比较简单,不会耗费较多的资金进行维护,也不需要用户进行个人操作。端到端数据加密技术的传输路线均相对独立,当一条线路出现状况时不至于影响其他线路的信息传输,所以不法分子对于窃取到的密文即使进行了解密处理,也只能得到部分信息。除了以上的优点外,使用端到端数据加密技术只有数据接收者才能够对数据解密。如图1所示为端到端加密方法。

3.3 数据加密技术中的数字签名信息认证技术

数字签名信息认证技术顾名思义是在对信息进行解密时,需要提供用户的身份信息认证材料。这种数据加密技术保证了只有用户本人才能对数据进行解密,别人不能冒用使用者的身份进行解密。目前,数字签名信息认证技术主要包括用户口令认证方式和用户数字认证方式。这2种数字签名信息认证方式都被广泛应用,口令认证比较方便,数字认证更加可靠。

3.4 数据加密技术中的节点数据加密技术

节点数据加密技術只能够在一定程度上保证数据安全,目前该项数据加密技术还存在一定的问题。节点数据加密技术最大的问题就是除了数据传输过程,数据传输用户和数据接收用户在使用数据时都是以明文的形式,这样很容易导致窃取者直接获取数据内容。

3.5 数据加密技术中的密匙数据加密技术

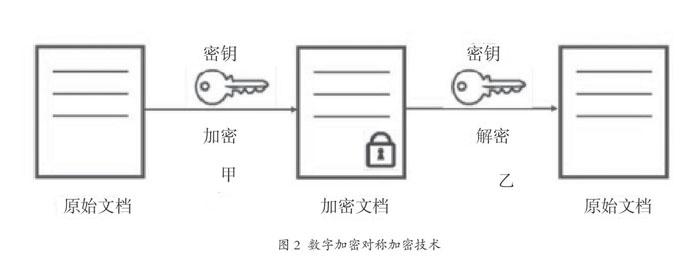

密匙数据加密技术的保密效果十分强,它最大的特点是用户可以采取相关措施主动保护自己的数据信息,这是目前应用范围最为广泛的数据加密技术。密匙数据加密技术使用过程要对明确保护的内容进行针对性保护,并且要根据不同的数据信息以及使用选择与其匹配的加密方案。图2为数字加密对称加密技术。

4 结语

综上所述,在保障用户使用计算机网络时的网络安全方面,数据加密技术具有极高的应用价值。为了促进计算机网络技术的进一步发展以及应用,一定要运用数据加密技术,保障用户的网络信息安全。

参考文献

[1]吴晶晶.数据加密技术在计算机网络安全中的应用分析[J].计算机产品与流通,2020(6):41.

[2]陈又铜,李勃翰.计算机网络通信安全中数据加密技术的应用研究[J].计算机产品与流通,2020(6):56.

[3]肖承望,张宇,黎惟梁.计算机网络通信安全中数据加密技术的应用研究[J].科技风,2019(36):71.