软件安全混合加密技术的探究

2020-09-10吕志花

吕志花

摘 要:本文围绕基于软件安全混合加密技术相关问题展开研究与分析,首先对加密技术层的关键技术进行阐述,包括对称密钥加密技术、非对称密钥加密技术以及混合加密算法这三个方面,然后从数字签名技术以及数字凭证技术两个方面,对安全认证层的关键技术进行总结,仅供参考。

关键词:软件安全;混合加密;技术

中图分类号:TP391.44 文献标识码:A

1 加密技术层

1.1 对称密钥加密技术

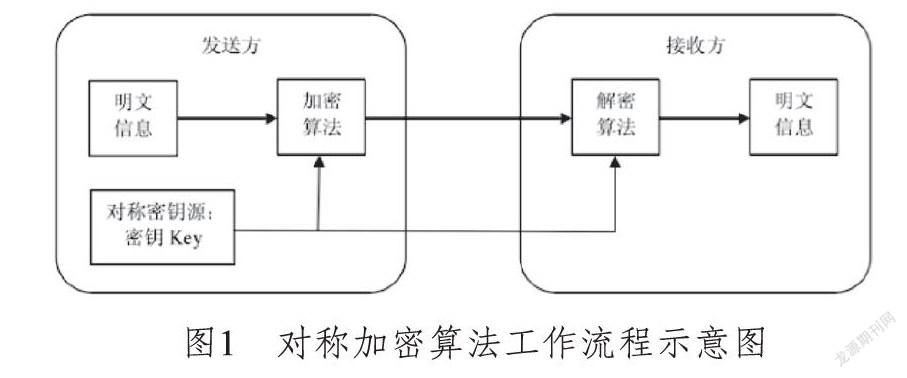

假定存在n台计算机,对应密钥则为n(n-1)个。作为对称加密的核心步骤,常用加密技术包括3DES、IDEA、以及DES等。对称密钥加密技术的核心优势是长密钥破解难度大并且加解密效率高。假定2台PC终端需通过对称加密的算法对数据信息进行加密并交换,DDES算法可将64位明文处理为64位密文进行输出,同时64位密文中含有奇偶校验位8位,密码长度共56位,以达到对称加密的目的。DES技术则是根据顺序前后对64位数据块进行重新排列,并按照LO以及RO进行分类,将32位LO与32位RO进度前后对调,LO负责输出左侧32位,RO则负责输出右侧32位,通过此种方式的进行16次迭代运算,生成左侧L16以及右侧R16的,输入该结果并与初始位置进行置换后即可得到相应的密文输出信息[1]。对称加密算法的基本工作流程如图1所示。

1.2 非对称加密算法

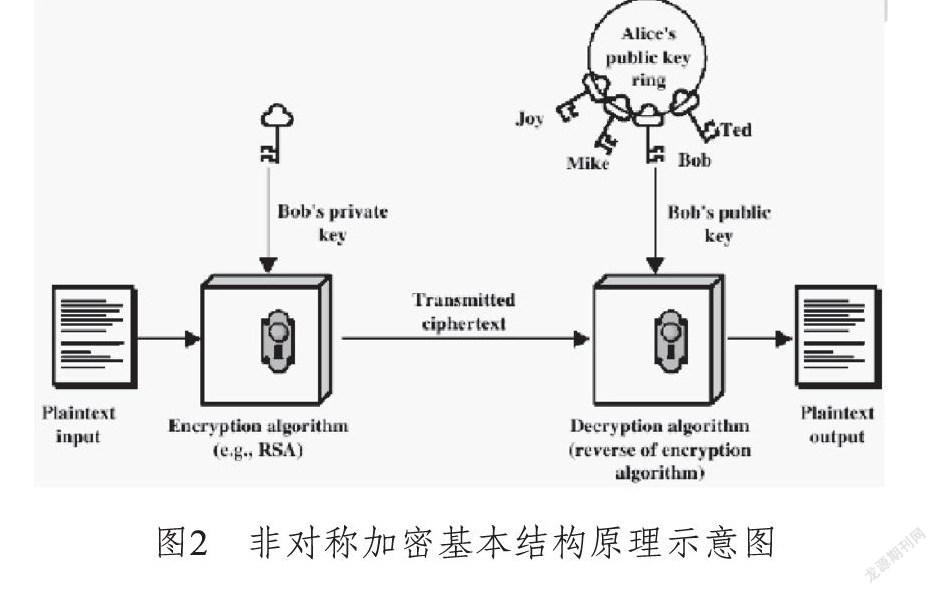

本算法使用2类完全不同且有良好匹配关系的钥匙进行加密与解密处理。非对称加密的基本结构原理如图2所示。在对数据文件利用本算法进行加密处理的过程当中,明文与密文的相互转换仅能够通过公钥与私钥的相互匹配关系实现。通过公钥对铭文数据信息进行加密处理,通过私钥独对密文进行解密的处理。假定发送端想发送仅能够为接收端所接收加密数据信息,则需要事先了解信息接收端所适用公钥,并根据公钥对数据进行加密,传输至接收端后,由接收端根据私钥读取密文,获取相应数据信息,如通过RSA以及DSA等算法均可实现上述要求[2]。

1.3 混合加密算法

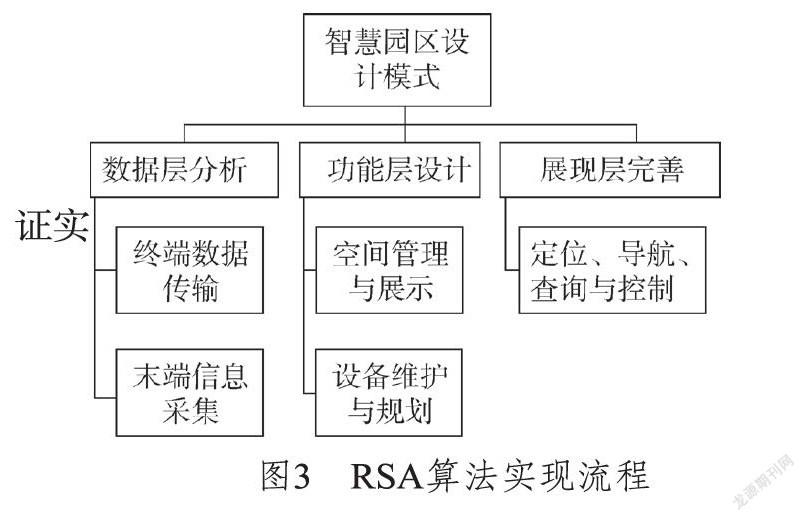

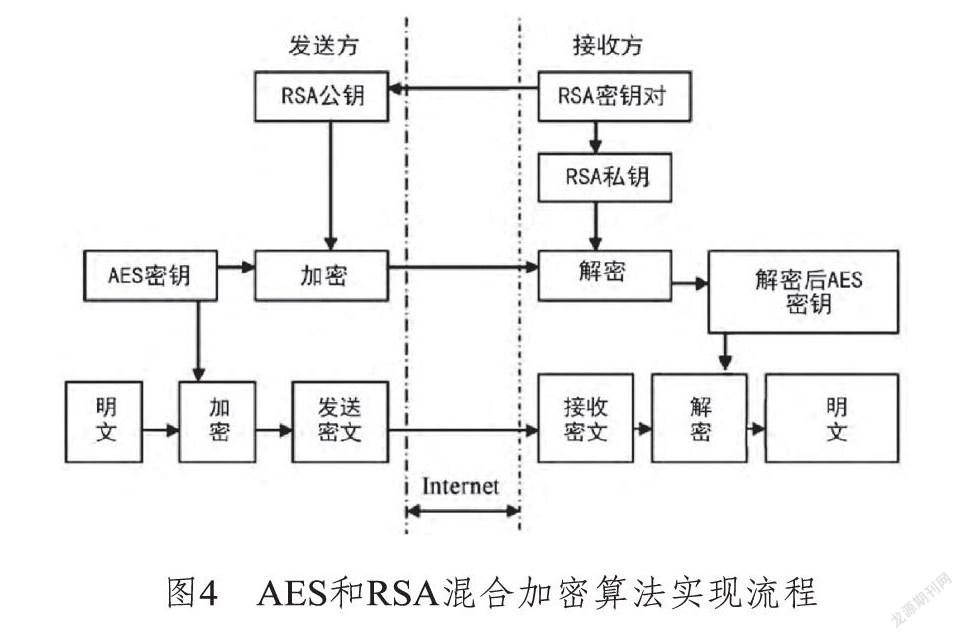

目前在数据传输中应用较为广泛的对称密钥加密技术以及非对称加密算法均存在一定的性能优劣势,前者加密效率高,时间短,对数据规模的适应性强,但存在安全管理不严格的问题,后者则对保护加密期间密钥安全性有重要意义,但仍然存在工作效率低,算法复杂等问题。因此,在加密技术层中可通过混合两种加密算法与技术的方式,达到理想的加密处理效果。即信息发送端基于对称加密算法加密处理明文,借助于信息接收方公钥完成对称加密,接收方利用私钥获取数据信息。通过此种方式,弥补两种技术算法单独应用存在缺陷,实现对传输数据的全范围安全保护[3]。RSA算法实现流程如图3所示。AES和RSA混合加密算法实现流程如图4所示。

2 安全认证层

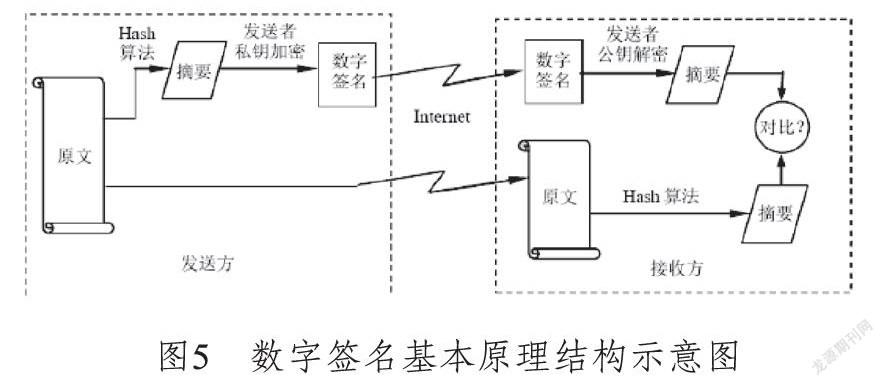

2.1 数字签名技术

信息发送者通过生成一段无法伪造数字的方式证实所发送信息真实性,避免通信双方出现信息伪造与篡改的问题,本质上是基于计算机技术的手写签名模拟的技术。本技术的基本原理结构如图5所示。数字签名技术有以下几个方面的要求:第一,签名可被核实,即接收方可通过发送方所使用公钥对信息进行解密,以确保信息发送方的身份正常;第二,签名不可伪造。信息发送方签名者以外他人无法伪造。报文通过Hash单向单列函数进行发送,生成基于128bit的Hash码,将其定义为摘要A。发送方基于128bit的Hash码对数据进行加密,形成数字签名,以报文形式传递至信息接收端,接收方计算得到基于128bit的Hash码,并将其定义为摘要B,通过公钥对数字签名进行解密,此过程中可通过验证报文摘要A、B一致性的方式,判断是否存在篡改或其他问题,以最大限度保障数据真实与完整[4]。

2.2 数字凭证技术

本技术利用电子手段核对用户身份,以实现控制用户对网络资源进行访问的具体权限的目的。以电子商务交易为例,交易过程中双方均具备相应数字凭证,通过此种方式明确双方身份。作为一种特殊文件,数字凭证中涵盖了公开密钥拥有者的相关信息以及密钥文件。通过数字证书加密的方式,对传递信息进行加密与解密处理,以确保交易行为实施期间数据信息的安全性与完整性。同时,基于数字证书技术还能够形成互信机制,在网上银行、网络办公、网上购物、电子邮件等领域中均具有非常突出的应用价值[5]。

3 結语

互联网技术快速发展与更新,网络软件的应用日益普遍与成熟,但受计算机犯罪、网络信息非法篡改、信息泄露、黑客入侵等一系列因素的影响,网络安全防护问题备受各方人员的关注与重视。通过对软件安全混合加密技术的应用,能够有效弥补传统对称、非对称加密算法单独应用存在的局限性,对软件安全防护水平的提升有非常重要的意义与价值。

参考文献

[1] 董清卿,孙冬梅.基于混合加密算法的IPMC控制器设计[J].电子器件,2019,42(6):1532-1537.

[2] 官宇哲,姜亦学.基于混合加密算法的通信网络密文防丢失传输系统设计[J].现代电子技术,2019,43(2):64-66.

[3] 徐畅.AES和RSA混合加密技术在网络数据传输中的应用[J].无线互联科技,2016(13):142-144.

[4] 董庆宽,傅晓彤,肖国镇.对大整数n=pq分解的一个有效的搜索算法[J].电子学报,2001(10):1436-1438.

[5] 王春风,钱军.网络安全中基于 DES 和 RSA 混合加密技术的研究[J].淮南师范学院学报,2007(5):26-28.