计算机网络的网络安全问题及防护措施

2020-08-13魏艳红

魏艳红

摘要:随着经济的快速发展,互联网技术也得到迅猛发展,当今时代,人们的工作生活和计算机网络有着密切的联系。计算机网络给人们的工作生活带来极大便利的同时,也存在着许多问题,比如网络安全,它始终是信息时代人们要时刻面对的重大问题。本文主要探究计算机网络存在的安全问题及其防护措施,从而为相关研究提供参考。

关键词:计算机 网络安全问题 防护措施

计算机网络安全始终影响着人们的工作生活,无论是网络转账或者购物,人们通过网络便能够解决。对于年轻人来说,计算机网络为其生活提供了很大的便利。但在使用过程中也要重视网络安全问题。

一、网络安全问题

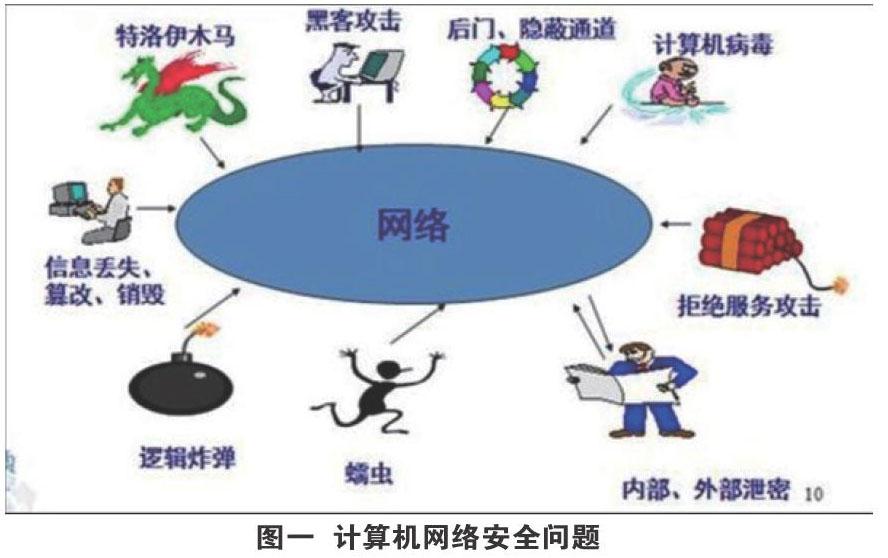

网络安全指的是在计算机和网络管理的基础上,维持计算机运行环境的完整性、安全性以及稳定性。计算机在网络运行基础上处在保密状态,确保其不会受外部攻击,致使计算机数據丢失泄露。计算机网络运行需要保护相关数据,从而确保计算机信息的完整性、严密性。在信息技术时代,为了生活和工作上的快捷方便,需要不断创新计算机网络技术,但是计算机网络有着开放性、自由性的特征,在此过程中,计算机运行安全也会受到一定的威胁,其表现形式如图一所示。

(一)黑客攻击

黑客通过计算机软件的漏洞进入用户计算机中,随意操作篡改用户计算机的信息。或者使用用户计算机开展非法操作,获取其他计算机的数据与信息,致使多名用户的信息被篡改或泄露。黑客攻击计算机分为网络侦察与攻击,网络攻击是破坏计算机信息网络,网络侦查是在不破坏计算机的情况下,盗取破坏用户信息。黑客通过使用计算机软件的后门和漏洞攻击网络,软件后门是设计者为了修正编程所设置的。若是黑客发现后门,然后打开,就会威胁到用户信息安全。黑客攻击用户计算机通过相关的功能程序,扫描计算机系统,从而发现安全漏洞。黑客使用用户身份伪造篡改相关业务数据,从某种情况而言,黑客攻击网络计算机比电脑病毒更严重。

(二)木马程序与病毒

计算机病毒指的是编制者在计算机程序中插入的、破坏计算机运行的、随着计算机运行的变化而变化的程序代码或指令。计算机病毒有着传染性,破坏性,反复性的特征。病毒能够随意改变计算机的程序,降低运行效率,篡改数据,导致计算机系统瘫痪。计算机病毒传送是通过发送邮件等方式潜伏在目标计算机中,一旦触发便会运行发动攻击,破坏目标计算机中的数据以及计算机操作中使用到的光盘,优盘,硬盘等。在计算机中出现的病毒多种多样,上世纪便有病毒出现,其繁殖速度快,损害电脑严重,能够导致系统崩溃。例如熊猫烧香病毒就有较强的攻击性,破坏着市场交易数据,从而造成经济损失。木马程序也是常见的计算机病毒,其附着在应用软件和下载软件上,通过下载的方法进入计算机,木马程序使用网络系统,便能够盗取用户信息。

二、优化网络安全防护措施

(一)设置防火墙

防火墙通过网络连接监控计算机,目的是在网络环境安全性低的区域构建安全性较高的子网环境。防火墙技术是目前比较常用的维护网络安全的方法,它也是网络安全的首道防线,能够阻止病毒黑客侵袭。安装防火墙通常是在内部网络出口,使防火墙位于外部网和内部网中间,能够隔离控制外网数据。防火墙也有着转换网络地址的功能,通过保护层检测外网进入的数据,防火墙也能够监听外网的状态与活动。对于可疑的信息先进行分析再拦截,管理员授权才能够通过检测,从而进入到内网,确保内网免遭入侵。常见的防火墙种类有代理型、包过滤型等。科学技术发展快,某些隐蔽的数据与反检测均能够躲避防火墙检测,从而危害计算机,因此需要不断地升级改进防火墙技术,从而提高防火墙识别信息的能力以及检测力。

(二)备份和恢复数据

为了保证计算机的安全,构建数据备份与恢复数据有着重要的作用。数据备份是通过储存技术把计算机中的信息存储在另一存储器中。数据备份是为了避免计算机数据丢失或系统崩溃,再次启用备份数据来恢复重要信息。管理人员在日常工作中需要做好维护数据库和备份数据库的工作。当系统出现问题或数据丢失,则可快速的恢复,从而避免损失。

(三)信息加密技术

加密也是维护计算机网络安全的有效方式,计算机网络使用密码技术加密数据信息,保护数据安全。尤其是远距离传输信息,通过加密保护网络数据传输安全。端点加密是为了保护信息传输端用户到终止端用户信息安全;链路加密的目地是保证网络连接点传输数据安全;节点加密是保护起始点间链路的安全。和防火墙比较,数据加密技术灵活,有着开放性的特征。计算机加密技术可分为对称加密技术与非对称加密技术。对称加密技术效率高、速度快、安全指数低。非对称加密技术速度慢、加密慢、安全系数高,有效结合两种加密技术,能够保证用户使用信息数据的安全。身份认证技术可以有效避免未授权的身份访问与使用。

(四)入侵检测技术

入侵检测属于主动保护自身的技术,它能够免受黑客攻击,实时保护自身,不受外部攻击和内部攻击。网络系统在未受入侵前,能够实时检测用户使用网络的痕迹,开展主动防御措施,有效减少入侵的可能性。入侵检测技术可分为行为入侵检测和知识入侵检测。行为入侵检测是指网络路径根据用户使用行为和使用网络资源情况判断入侵行为。知识入侵指的是使用模拟攻击手段分析运行轨迹,从而判断网络是否发生入侵事件。

由此可见,想把计算机网络安全防护工作做好,也是一种挑战,一方面要具备防范意识,另一方面需要不断地创新网络安全技术。

三、结束语

综上所述,随着计算机网络的快速发展,计算机被广泛应用于人们工作、学习以及生活的方方面面,防护计算机网络安全需要紧跟时代脚步,无论是在安全意识上,还是在安全技术上,都要与时俱进、不断提高,从而为计算机网络营造出更健康的运行环境。

参考文献

[1]王立军.计算机网络工程安全防护中存在的问题及解决对策[J].电子技术与软件工程,2019(21):188-189.

[2]谢惠琴.大数据环境下的计算机网络安全问题与防护措施分析[J].无线互联科技,2019,16(16):22-23.

[3]赵培琨.大数据时代计算机网络信息安全及防护策略[J].计算机产品与流通,2020(05):36+52.