基于主观逻辑的区块链信息能力评估信任模型

2020-05-22王勇赵新青田俊峰徐洪志马鹏刚

王勇,赵新青,田俊峰,徐洪志,马鹏刚

(1.32299部队,河北 石家庄 050000;2.32142部队,河北 保定 071000;3.河北大学 网络空间安全与计算机学院,河北 保定 071002)

区块链技术简而言之是一个公开透明、值得依赖的账务系统:互联网中存在着众多节点,这些节点共同组成点对点网络,每个节点能够定时备份完整的数据总账,从而形成去中心化的数据库[1].区块链技术的快速发展引起了政府部门、金融机构、科技企业和资本市场的广泛关注[2].区块链技术被认为是互联网诞生以来人类社会最重要的发明,其正在深刻影响全球治理、经济发展、金融以及教育等机构或服务的运营理念、组织和业务模式,尤其是在银行、证券、保险、公证、音乐、分布式存储、物联网等行业和领域得到了积极实践与应用[3].随着区块链技术的日益成熟,以及全球各方所倾注的热情,未来区块链技术将极有可能改变生产、生活和社会规则[4].区块链技术的快速发展,使得去中心化、数据不可篡改等特性得到越来越多的重视,其应用也不再局限于金融领域,而是逐步扩展到社会生活的各个领域[5],其中包括节点信息能力的评估.

信息能力主要包括信息获取能力、信息处理能力和信息传输能力3个方面.因此,信息能力体现在采集、处理和传输的全过程.如图1所示.

图1 信息能力模型Fig.1 Information capability model

尽管信息能力享有共同风向资源以及较高利用率,其本身也产生了诸多安全风险:1)在分布式网络里,系统并不会针对节点产生特定的限制,导致环境里的节点拥有极高的自由度,这更加有助于节点和节点间交互活动的开展;2)在开放的分布式环境里,源节点通常需要和不熟悉甚至是完全没接触过的节点开展交互活动,然而,节点和节点之间又不存在信任度,这便造成了恶意节点大范围的欺骗现象以及不可信的服务产生,导致节点和节点间的交互产生了巨大的安全问题.

针对上述问题,本文阐述了一类基于主管逻辑的区块链信息能力评估信任模型(evaluation trust model of block chain information capacity based on subjective logic,ETMBCIC-SL).

1 关键技术

1.1 区块链技术

区块链抛弃了以往键值存取的方法来访问数据,改为链式结构经过计算以针对区块数据进行核验,利用共识原理以及投票的机理形成区块并且开展新生区块的加载工作,利用加密算法提升输送消息的可信度,利用数字化代码生成的智能合约足以管理数据的颠覆性分布式控制结构.由于区块链技术不是由单一个体信用背书,而是由多方去中心化方式协作存取和管理,因此这个数据结构是不可伪造、不可篡改和可追溯的,可以解决复杂场景下多方协作和互信问题[6].区块链技术避免了拜占庭将军问题的出现,极大程度上减少了实际中的经济信任成本以及会计成本,再次针对网络年代的产权制度作出界定.

1.2 区块链支撑技术

1.2.1 对等式网络

对等式网络(P2P)于区块链里的功能是把全部节点连在一起,确保在不需要第三方介入的基础上使得任何一对节点间设立互联通信,运用广播的方法传输数据资料,让系统能够正常运转[7].基于P2P的区块链则可实现数字资产交易类的金融应用,区块链网络中没有中心节点,任意2个节点间可直接进行交易,任何时刻每个节点也可自由加入或退出网络,因此区块链平台通常选择完全分布式且可容忍单点故障的P2P协议作为网络传输协议[8].因为在区块链网络里不具有中心化管理系统,所以全部节点参加记账的功能.

1.2.2 加密算法

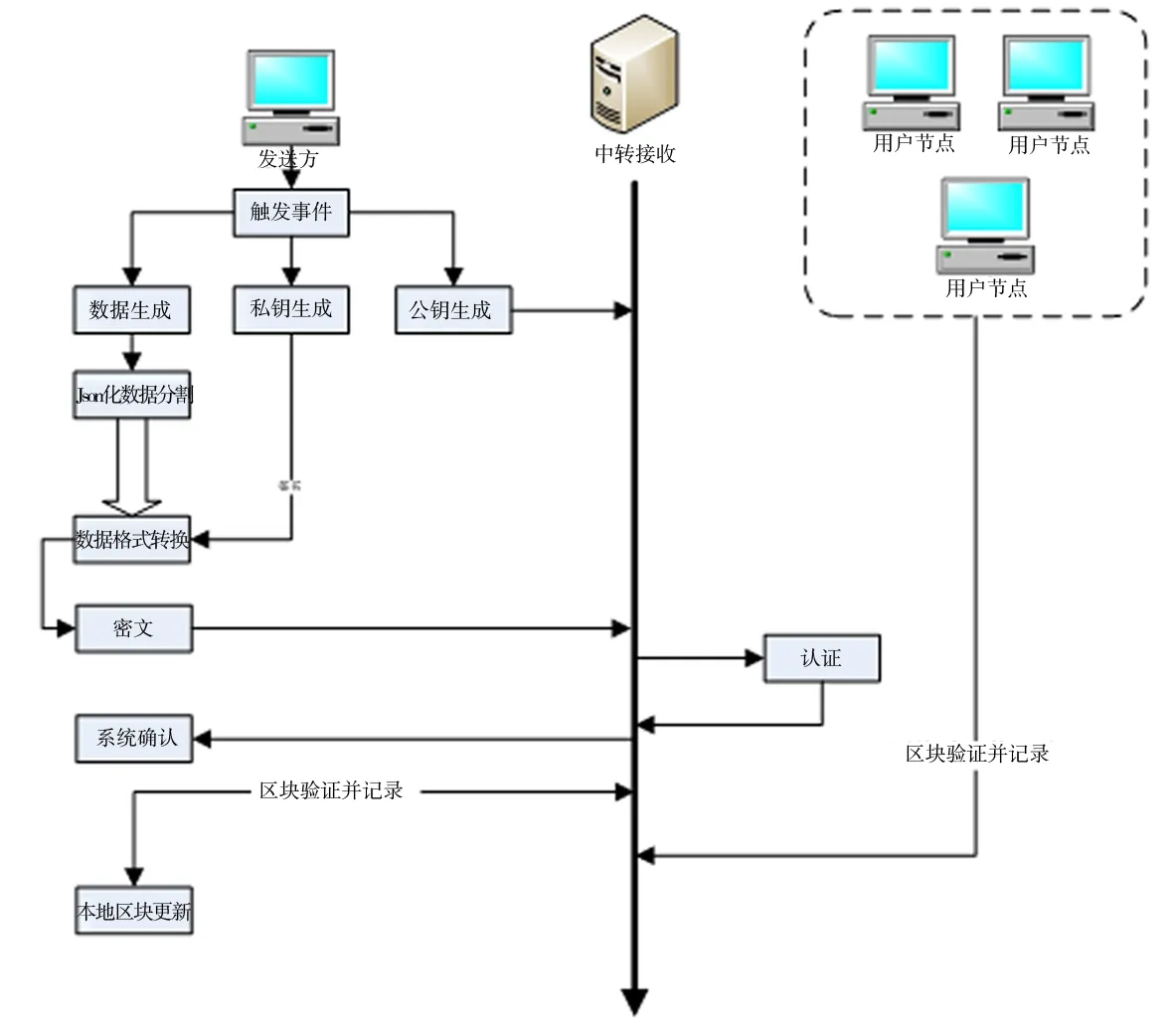

区块链技术是在密码学基础上,确保任何2个节点之间都能够实现通信,避免了通信信用带来的阻碍.在区块链系统中数据分散存储于各个节点,但这并不意味着会降低数据的安全性,它使用了多种技术手段来保障数据的安全性和可靠性[9].区块链里所运用的非对称加密算法包含了椭圆曲线加密算法以及RSA签名算法,后者把区块保存在Json文件里,之后针对该数据字符串化工作,然后针对字符串作出分割,分割之后运用RSA加密算法把数据加密并且按照次序传输出来,传输数据的过程中把形成的公钥一同传输出来.此设计如图2.

图2 RSA签名过程Fig.2 RSA Signature Process

1.2.3 哈希算法

安全散列算法(SHA)是所有数据加密算法里应用较为普遍的一类.首先是在1993年由美国国家标准与技术局(NIST)以联邦信息处理标准的形式被颁布出来(也就是第1代算法SHA-0).到了1995年,该算法的优化版本SHA-1被颁布出来[10].SHA-1算法乃是当前应用最普遍的安全数列算法,亦是当前技术最优秀的加密技术.SHA-256是迭代的单身散列函数,可以处理消息以产生称为“消息摘要”的精简表示[11].

2 ETMBCIC-SL信任模型

为了解决信任的主观性、认识的不确定性、区块链节点在现实世界的主观信任操作的逻辑,本文提出了一种基于主观逻辑的区块链动态信任模型 (dynamic trust model of block chain based on subjective logic,DTMBC-SL),以解决信任的动态性问题.该模型1)给出了二项式观点的传递公式;2)解决了Jφsang提出的信任融合中信任源的不可靠性悖论;3)结合区块链的分布式网络节点,忽略无用数据的输入和输出[12],根据动态变化的客观环境,引入信誉节点,最终做出正确的决策.

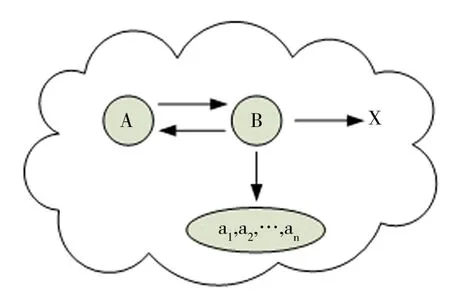

2.1 区块链信任网络的构建

假定X是k个各不相交命题Xi(i=1,2,…,k)的区块链辨识框架.首先,设立针对辨识框架X的信任关系,其详细情况可见图3,倘若信任实体A想要知道其他实体X产生的信任观点,那么A会将相关的请求发送给和自身发生过交互的实体B,从而知道B对X是否具有信

图3 构建一个信任关系Fig.3 Building a trust relationship

任观点.此时B出于获得X的精确信任观点,亦会向将有关请求输送给与自身发生过交互的其他n个实体a1,a2,…,an,以此了解对于X是否存在信任加以整合.

2.2 独立观点

假定2个实体在不一样的时间段里对于区块链框架X作出检验所得到观点互不影响.

2.2.1 针对2种互相不关联的密度函数的基于信誉的融合运作

(1)

2.2.2 独立观点的基于信誉的融合操作

(2)

(3)

式(3)中

(4)

2.3 依赖观点

假定2个实体在同样的时间段针对区块链辨识框架X检验所得到的观点是互相依赖的.

2.3.1 针对2种完全依赖的密度函数的基于信誉的融合操作

(5)

2.3.2 针对完全依赖观点的基于信誉的融合操作

(6)

(7)

式(7)中

(8)

某一时刻,通过独立观点和依赖观点的融合,得到主观评价ω,与临界ω相比较,从而判断该区块链节点是否可信.如果可信则记录该账本;否则,放弃记录.

3 仿真实验及结果分析

3.1 实验环境

3.1.1 环境配置

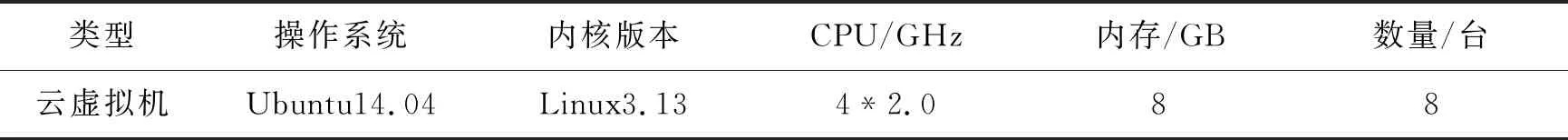

环境配置如表1所示.

表1 环境配置表

实验所用信息采集节点由8台虚拟机通过云端数据模拟完成,采用Ethermint组成区块链网络,具有信息能力查询、交互、评估等功能.每台虚拟机中存在容错率校验等模块,用户通过Web客户端与服务器进行交互.Ethermint是一种实现交互转发、更新,以及区块链生成逻辑、替换的一种集成框架.

采用3种不同区块链平台(CheapDG、Truffle、FaChain),与ETMBCIC-SL在增殖周期和响应时间上进行对比分析.在ETMBCIC-SL模型中,设备可以获取信息能力平台上的资源,为了便于检测设备信息获取能力,赋予不同权限的设备以不同的信息获取能力.针对授权的设备,平台会将信息资源传输到该设备中,针对未授权的设备,平台则不会发送信息资源.

3.1.2 CheapDG

CheapDG是一家全球领先的区块链技术服务平台.面向全球提供数字资产交易系统、钱包服务系统、AUROR交易所态势感知系统、公链联盟链等区块链技术解决方案.

3.1.3 Truffle

以太网环境是区块链云中心应用开发领域最好的开发平台,而Truffle服务平台对客户端做了深度集成、开发、测试.使用EthPM&NPM提供的数据包进行管理,并严格按照ERC190标准进行封装.

3.1.4 FaChain

FaChain框架拥有多项自主研发的区块链技术,是具备低延迟、高TPS、友好易用特性的全加密区块链框架,可支持丰富的业务场景.

3.2 实验结果及分析

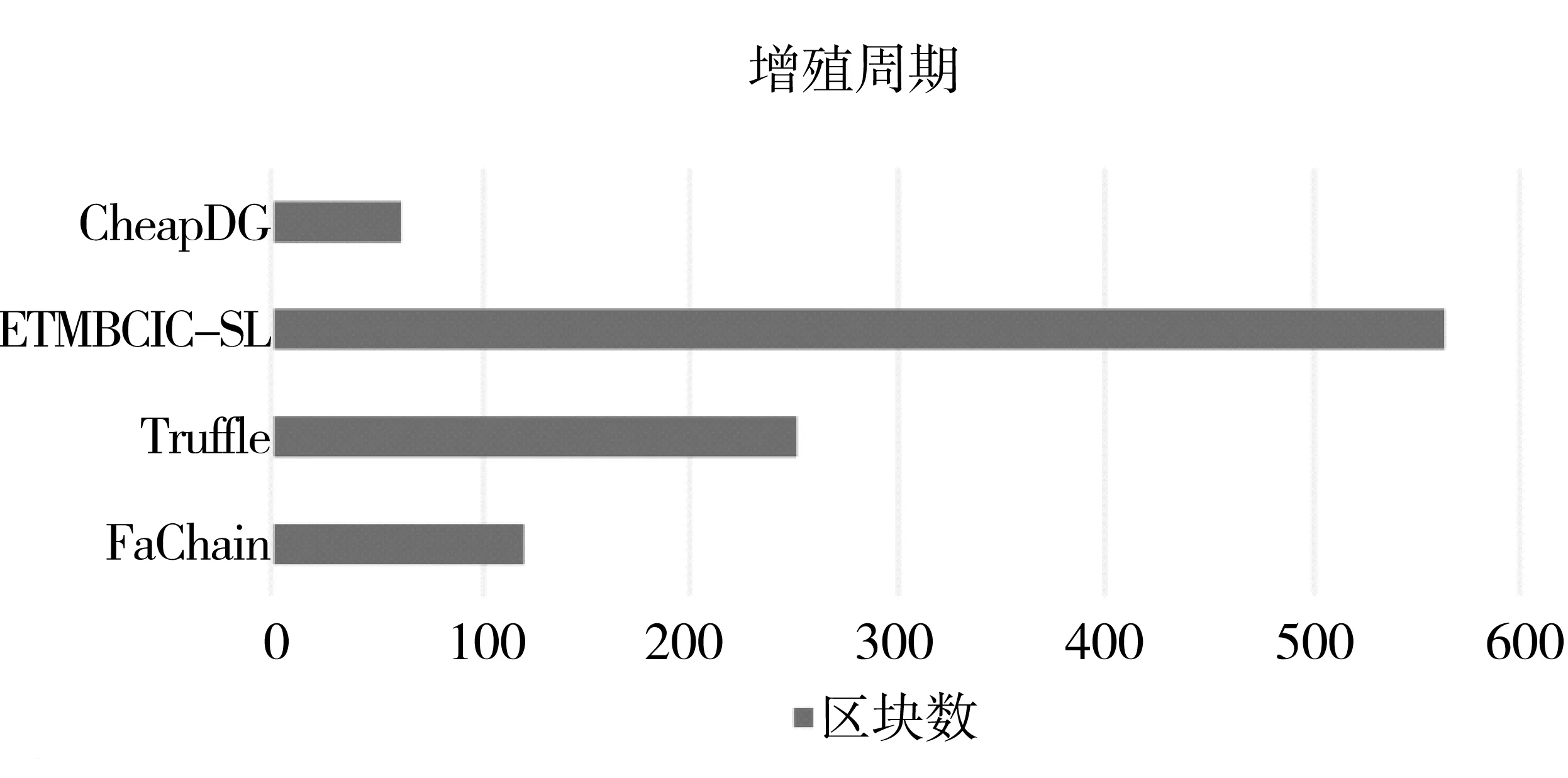

3.2.1 增殖周期

在实验中,对1 000个区块进行了观察,增殖周期实验统计数据如图4所示.

在实验环境中,所有区块链平台的区块数增殖速度还是较为稳定的,但是,由于ETMBCIC-SL采用了主观逻辑的独立观点和依赖观点进行融合,增强了区块节点的可信性,所以它的增长速度最快.

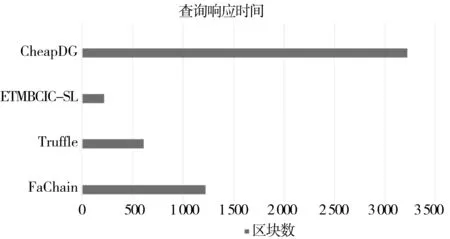

3.2.2 响应时间

对于查询服务,使用Shell脚本和Dig指令来对参与的节点做随机化的域名请求.访问的频率为5 s 1次,实验10 000次.域名查询响应时间的统计结果如图5所示.

图4 增殖周期统计结果Fig.4 Increment cycle statistics result

图5 查询响应时间Fig.5 Result query response time

在统计响应时间上存在时间普遍较长的现象.可以看到ETMBCIC-SL的查询次数最少,整体的响应速度最快,主要原因是ETMBCIC-SL信任模型考虑到独立观点和依赖观点的影响,信息能力平台针对获得权限的设备,会将资源直接发送到发出请求的设备中,提高了数据读取的效率.

4 结束语

随着互联网的迅速发展,越来越多的智能设备接入到网络,服务于人们的生活.伴随着设备接入量的爆发式增长,集中式信息管理和维护压力巨大,劣势逐渐突显,并且伴有单点信任问题.本文主要探讨并设计实现了在分布式网络环境下使用区块链技术解决节点信息能力评估的问题.主要完成工作总结如下:1)分析了当前区块链技术的研究现状,包括政府部门、金融机构、科技企业等领域的应用和研究方向;2)通过信息获取、处理、传输能力来评估节点信息能力,并提出其主要问题即由于节点自由度过高导致的信任安全问题;3)介绍了区块链的运行原理和架构,研究分析了区块链技术以及网络环境,重点分析了在区块链技术上的加密安全算法;4)根据平台的分布式特性,搭建区块链信任网络的拓扑结构,将主观逻辑的独立观点和依赖观点相结合,实现了一个高效的区块链信任模型.