联合考虑主用户 QoS和安全约束下认知 NOMA安全传输*

2020-05-09杨炜伟向中武蔡跃明李彤凯

杨炜伟,向中武,蔡跃明,李彤凯

1.陆军工程大学,南京210007

2.96669部队,北京100094

1 引言

随着物联网的发展,海量设备将连接到网络中,其连接数目将远超现有的节点数目.海量连接需求大大加重了有限通信资源的负担[1].功率域非正交多址接入技术(NOMA)进一步开发功率域,采用串行干扰消除(SIC)技术消除用户之间的干扰,为实现实现海量连接提供一种新的技术途径[2].根据NOMA技术原理,弱用户被分配较多功率,强用户被分配较少功率,强用户需要首先解调弱用户的信息,再将弱用户信息重新调制,并从复合信号中减去,最后再解调其目的信息.弱用户直接解调自己的信息.在这种机制下,被分配不同功率的两个信号就能够被区分开来.文献[3]证明了NOMA能够获得比传统正交多址接入(OMA)方式更好的性能.

在物联网中,海量的连接设备各自完成自己的通信任务,其中通信需求势必存在差异性.当一些设备优先级较高时,需要通过信号处理、资源分配等手段优先保证其通信需求.在 NOMA系统中,两个用户根据信道状态的不同,分配不同的信号发送功率,当两用户优先级不同时,可采用认知功率分配,优先满足主用户的通信需求[4].文献[5]设计了两种认知功率分配方案,一种是满足主用户预先设定的服务质量(QoS)需求,另一种是保证主用户在NOMA方案下获得相比OMA更高的数据率.文献[6]设计了一种多输入多输出(MIMO)NOMA方案,其中主用户的QoS优先满足,次用户采用随机服务的方式接入网络.通过预编码设计,该方案在两用户信道质量差别很小情况下也能获得较高的性能增益.

另一方面,由于无线信道的广播特性,无线通信很容易被窃听[7].信息安全已经成为物联网发展所面临的重要挑战.物理层安全技术通过利用信道的随机特性保证通信安全,已经成为实现信息安全传输的有效手段[8–12].文献[13]考虑了一个协同认知NOMA网络,给出了基于物理层安全理论的安全-可靠折衷性能分析.文献 [14]考虑了次用户安全约束和时延约束下的认知 NOMA网络,次用户发送端采用认知功率控制使其发送功率满足主用户网络干扰门限的限制,通过合理进行次用户调度和功率分配提升系统性能.文献[15]采用迫零波束赋形的方法,最大化认知NOMA网络总和安全吞吐量.文献[16]设计了一种认知NOMA传输协议,广播用户采用认知功率分配优先保证QoS需求,单播用户采用波束赋形提升安全性能.分析结果显示,NOMA所获得的安全速率不小于正交多址接入系统所获得的安全速率.然而,上述研究只考虑了主用户的QoS约束,没有考虑主用户的安全约束.事实上,面向安全敏感业务传输时,不仅需要考虑满足主用户的QoS需求,主用户安全性能也需要优先得到保证.

针对物联网中通信设备数目众多并且通信需求差异大的情况,本文将物联网节点按照通信需求的优先级分为主用户和次用户,考虑了一种认知 NOMA网络,通过采用认知功率分配优先满足主用户的通信需求.与文献[16]不同的是,本文不仅考虑了主用户的QoS需求,还考虑了主用户的安全需求,并且安全性能需要优先考虑.特别地,假设窃听节点被动地窃听主、次用户的信息,其瞬时信道状态信息无法获得,本文中采用平均安全中断概率来表征主用户安全性能.在联合考虑主用户安全约束和QoS约束下研究次用户的物理层安全性能,推导出次用户连接中断概率(COP)和安全中断概率(SOP)的闭式表达式,揭示系统参数配置对次用户传输可靠性和安全性的影响关系,为本方案的实际应用提供了理论指导.仿真分析表明,较强的主用户安全约束降低了次用户的安全性能,但是提升了次用户的安全-可靠折衷性能.

2 系统模型和传输方案

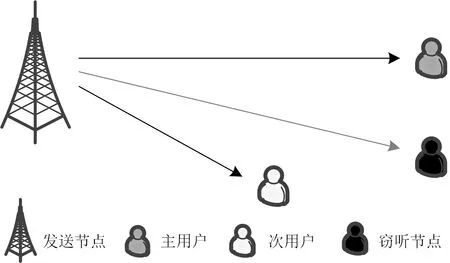

考虑一个如图1所示的认知NOMA网络,该网络由一个发送节点、一个次用户接收节点s、一个边缘主用户接收节点p和一个窃听节点e组成.窃听节点采用被动窃听的方式窃听主、次用户的私密信息.

图1 系统模型图Figure 1 Illustration of system model

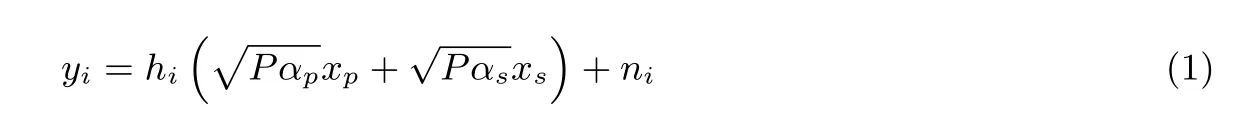

由于主用户优先级较高或者信道质量较差,需要优先保证其安全性能和 QoS需求.假设主用户平均信道增益小于次用户,根据NOMA原理,更多的功率将分配给主用户,若αp和αs分别为主次用户的功率分配因子,即αp>αs,且αp+αs=1.则接收端接收信号表示为

其中xp和xs分别为发送给主用户和次用户的信息,hi为发送节点到接收节点i的信道系数,其服从Nakagami-m衰落,均值E[|hi|2]=Ωi,衰落阶数为mi,i∈{p,s,e}.

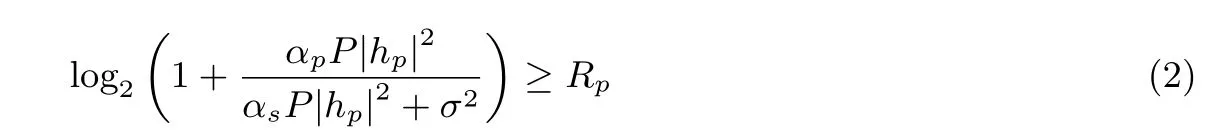

假设采用固定速率传输方案,根据 Wyner安全编码理论,主用户私密信息xp的编码速率对为(Rp,Rp,s),次用户信息xs编码速率对为(Rs,Rs,s).主用户需要优先满足QoS和安全需求,其中QoS约束表示为

上式表明,通过功率分配,保证主用户信道容量不小于其编码速率,即满足主用户的QoS需求.

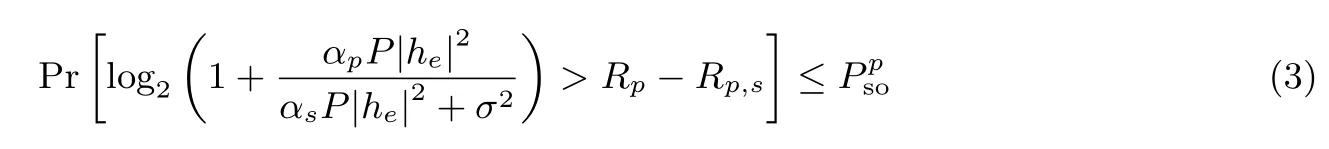

由于窃听节点工作属于被动窃听模式,其瞬时信道状态信息无法获得,本文中采用平均安全中断概率来表征主用户安全性能.则主用户安全约束可表示为

式中为主用户需要满足的最大安全中断概率,表征了给定的主用户安全需求.

式(2)和式(3)表明,为保证主用户QoS约束需要尽可能增大主用户的功率分配因子,但为了满足安全约束,其功率分配因子需要尽可能小.因此,联合考虑主用户QoS和安全约束时,功率分配因子需要折衷考虑.

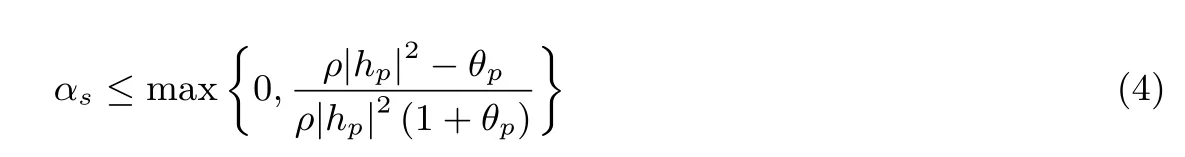

分别化简式(2)和式(3),QoS约束可以进一步表示为:

安全约束进一步可以表示为:

其中F−1(x)为F(x)的反函数,

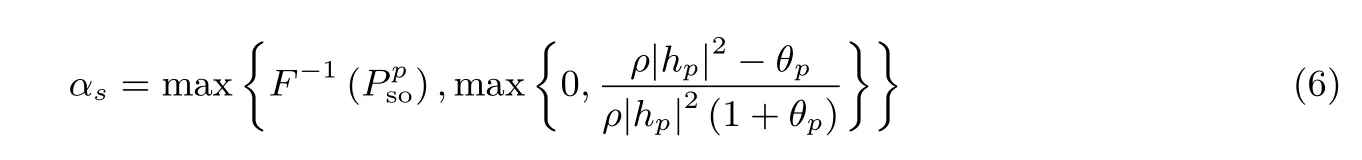

观察式 (4)和式 (5)可以发现,若F−1()≤max,则存在一个αs使得主用户的安全需求和QoS需求同时得到满足.反之,主用户的安全需求和QoS需求不能同时得到满足.

联合考虑QoS约束和安全约束,次用户功率分配因子αs表示为

根据串行干扰消除原理,次用户需要先解调主用户的信息,然后将主用户的信息从复合信息中减去,剩下的即为次用户的信息.当次用户解调主用户信息时,信干噪比表达式为

当主用户信息被完全消除后,次用户解调目的信息的信噪比表达式为

窃听节点在窃取次用户的信息时,同样需要率先消除主用户的干扰.本文考虑一种最差的情况,即窃听节点具备很强的信号处理能力,能够完全消除主用户的干扰.因此,窃听端接收信噪比为

3 次用户性能分析

在联合考虑主用户QoS和安全约束下,本节采用连接中断概率和安全中断概率评估次用户的性能,推导给出了其闭式表达式,为实际系统的设计提供理论指导.

3.1 连接中断概率

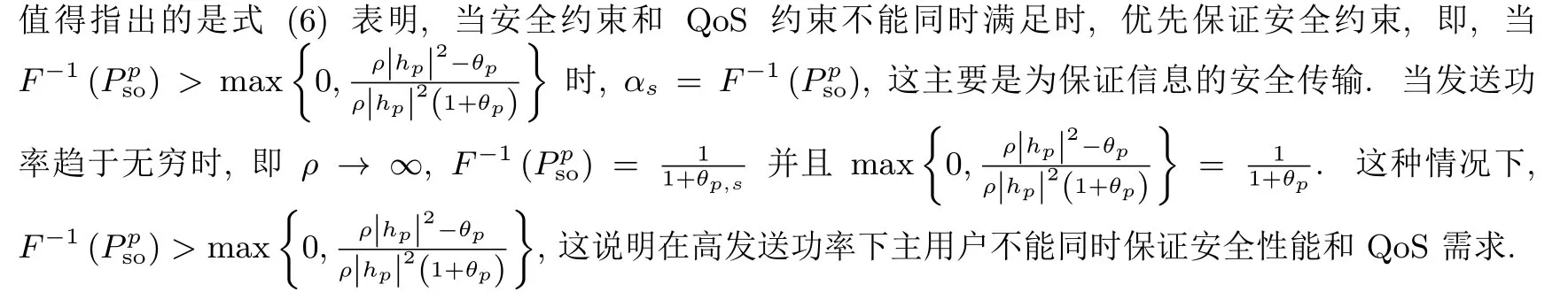

连接中断概率定义为次用户不能正确接收其目的信息的概率.本文假设当次用户不能完全消除主用户的干扰时,次用户也不能正确解调其目的信息.这是NOMA解调中常见的一种最差情况的假设[11].因此,次用户的连接中断概率可以表示为

其中θs=2Rs−1.式(10)中γs→p≥θp表示次用户必须首先消除主用户的干扰.

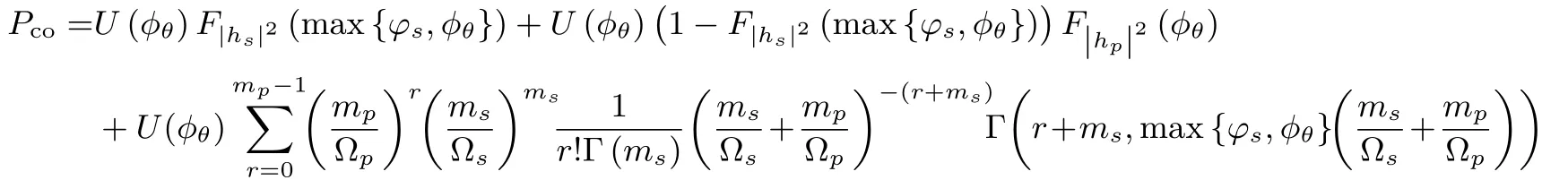

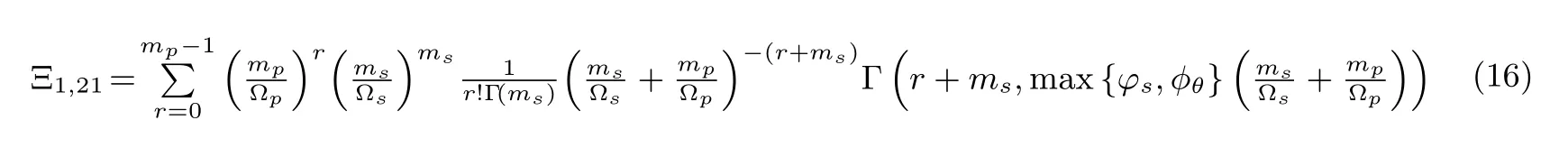

定理 1联合考虑主用户QoS约束和安全约束,次用户连接中断概率的闭式表达式为

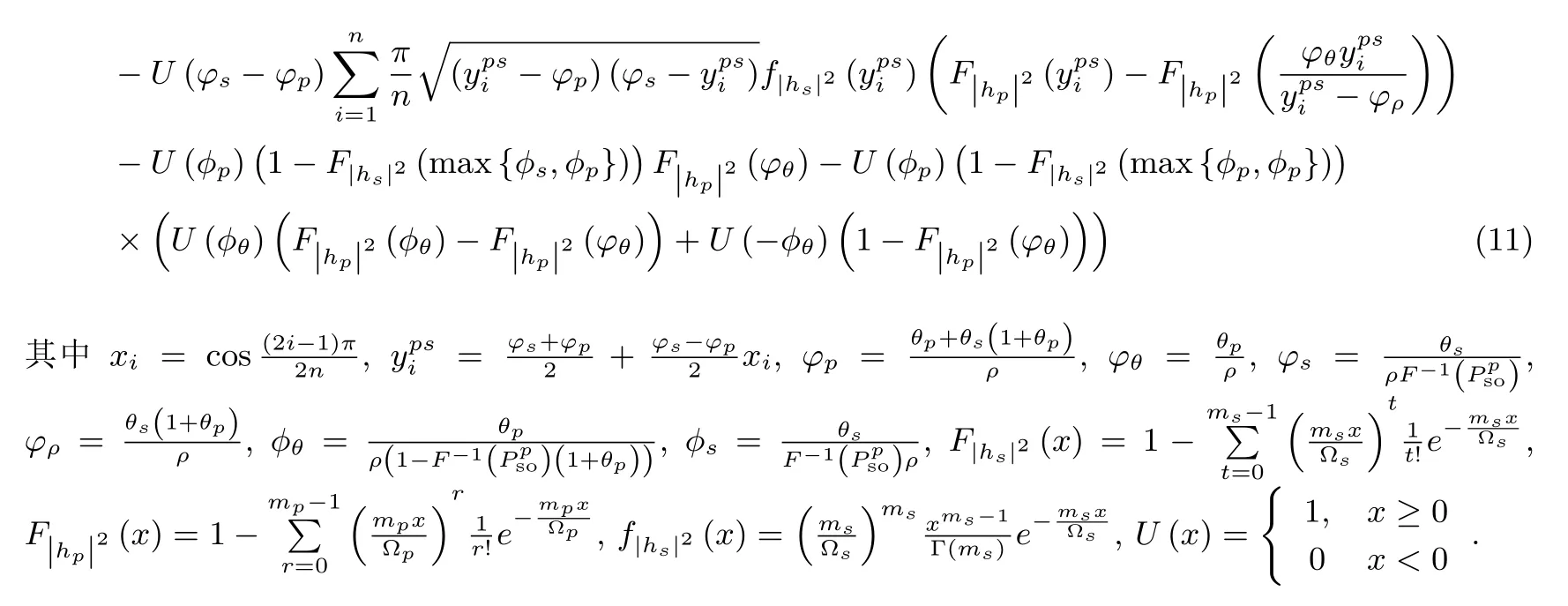

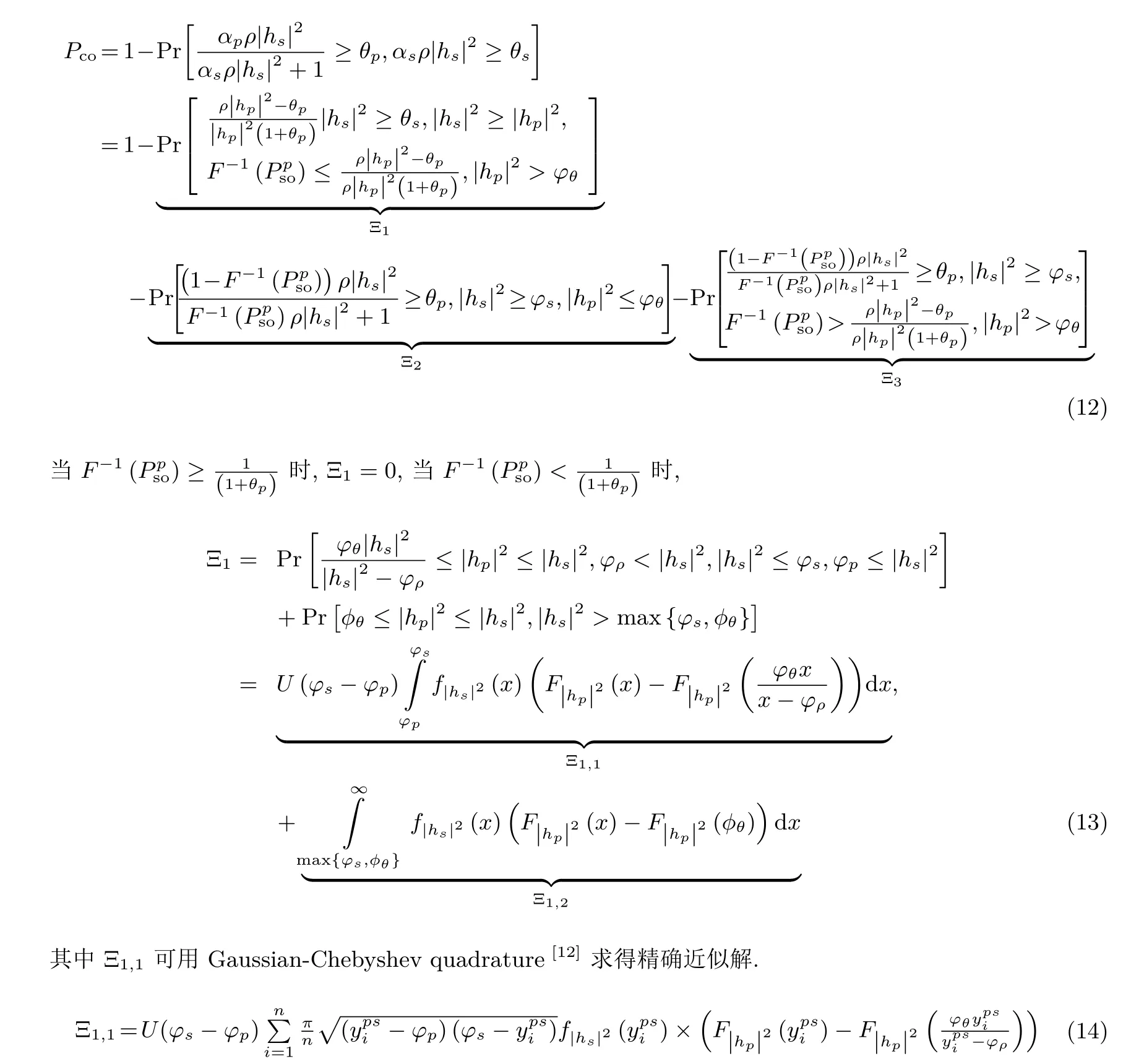

证明:式(10)可以展开为

将式(14)和式(15)代入式(13),即可得到Ξ1的闭式表达式.

将式(18)、式(17)、式(13)代入式(12),即可得到安全中断概率的闭式表达式.定理 1得证.

从式 (11)中可以看出,当发送功率增大时,次用户连接中断概率降低,传输可靠性增强.但当传输增大到一定程度后,连接中断变为 1.这是因为在发送功率较高时,主用户安全约束迫使发送端降低分配给主用户的功率,在这种情况下次用户难以完成串行干扰消除,传输的可靠性降低,发生连接中断.

3.2 安全中断概率

安全中断概率定义为窃听信道容量大于等于安全编码冗余(Rs−Rs,s)的概率,即

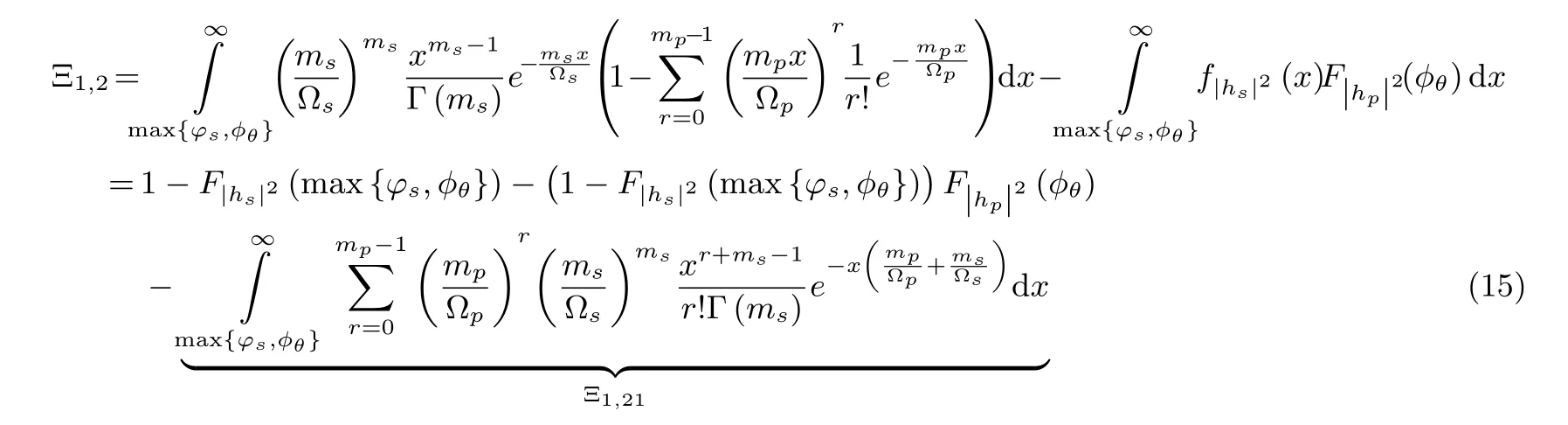

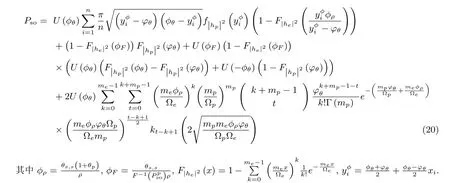

定理 2在主用户QoS约束和安全约束下,次用户安全中断概率的闭式表达式为:

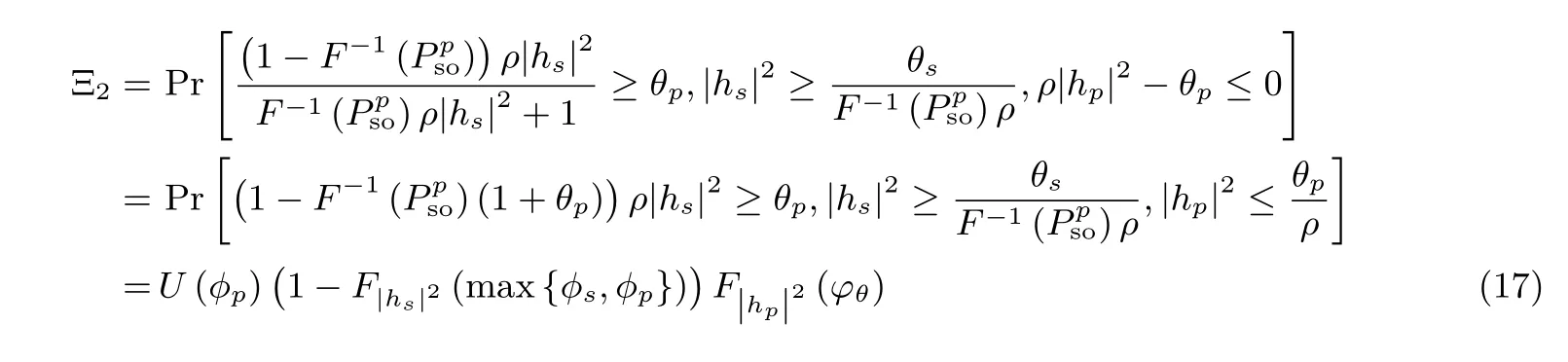

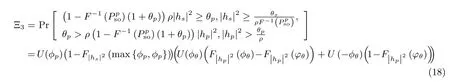

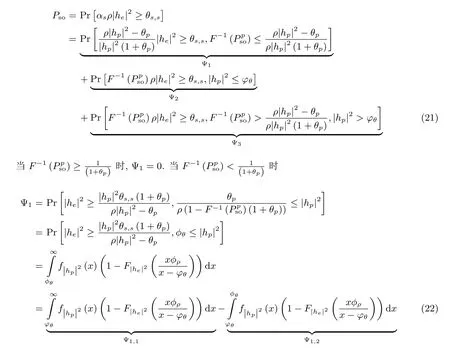

证明:式(19)可以进一步表示为

其中

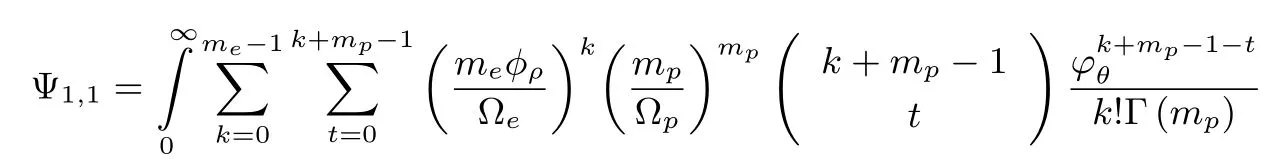

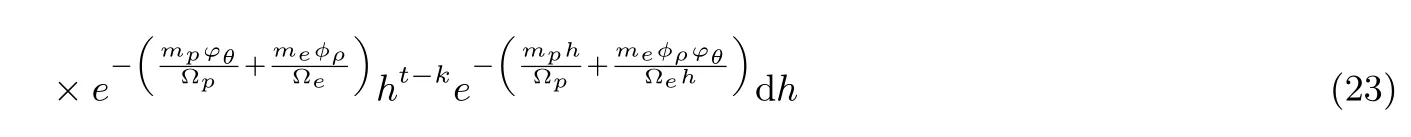

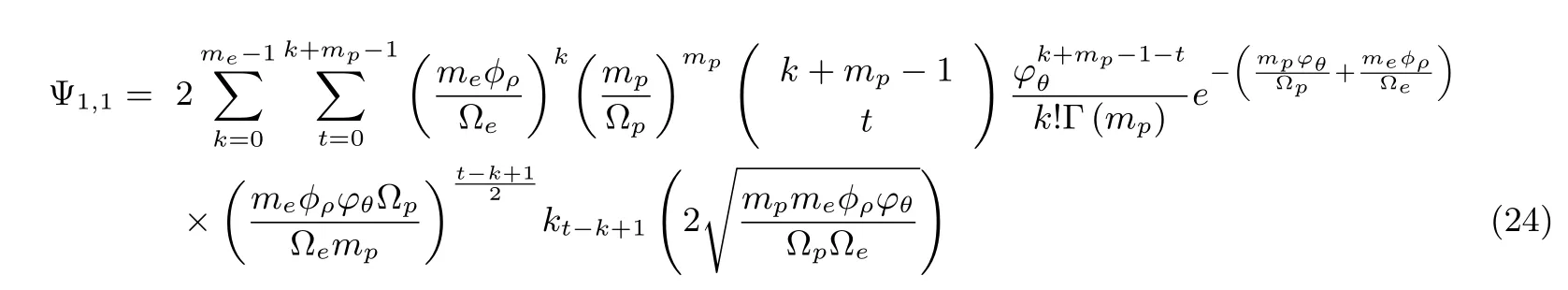

利用文献[17]第3章487节公式4,式(23)可推导为

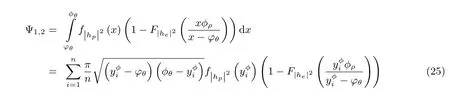

利用Gaussian-Chebyshev quadrature[12],Ψ1,2可以表示为

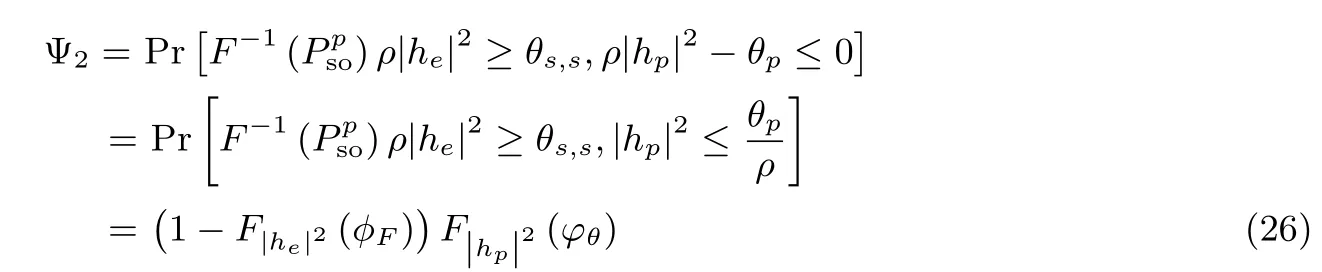

Ψ2可以进一步表示为

Ψ3可以表示为

将式(27)、式(26)和式(22)代入式(21),即可得到安全中断概率的闭式表达式.定理2得证.

从式(20)可以看出,当发送功率增大时,安全中断概率提高.这说明发送功率增大将会恶化安全性能.结合式(11)可以看出,次用户可靠性能首先随着发送功率增大而提高.因此,无法选择一个合适的发送功率得到最佳的安全性能和可靠性能,安全性能和可靠性能之间存在折衷关系,需要根据通信系统实际需求合理设置发送功率.

4 仿真分析

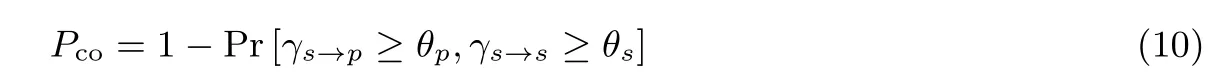

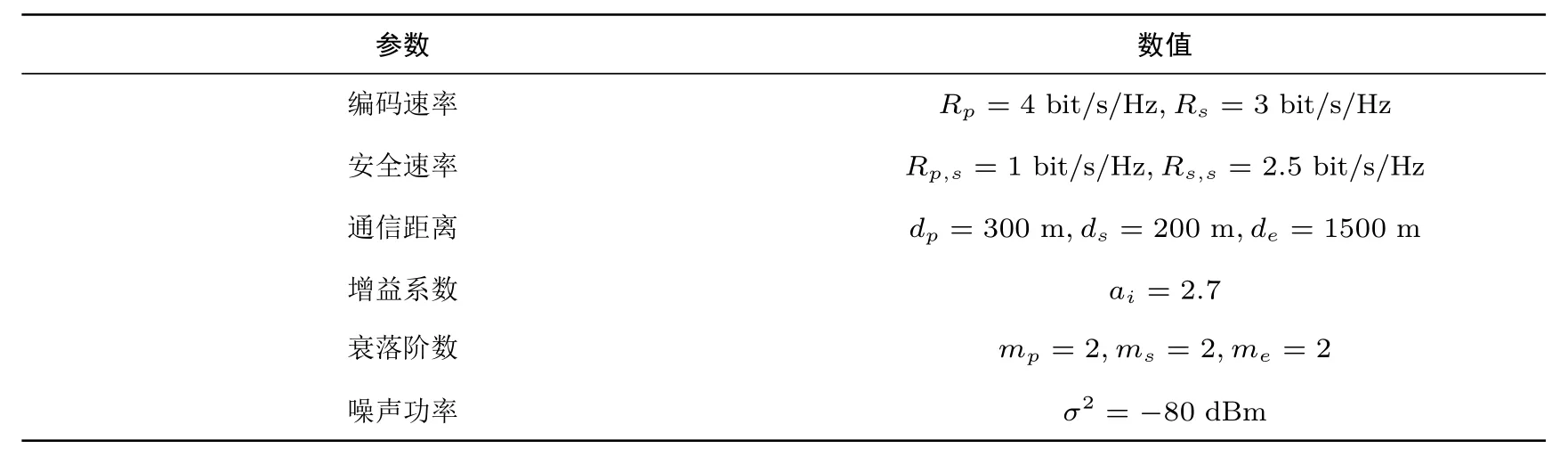

本节在MATLAB软件环境进行蒙特卡洛仿真,仿真结果与理论公式曲线重合,验证了理论公式推导的正确性.在分别对连接中断概率和安全中断概率仿真的基础上,给出了连接中断概率和安全中断概率之间的制约关系,分析讨论了次用户的安全-可靠折衷性能.各信道平均增益表示为Ωi=,(i∈p,s,e).除文中特别说明外,仿真参数如表1所示.

表1 仿真参数表Table 1 Table of parameters

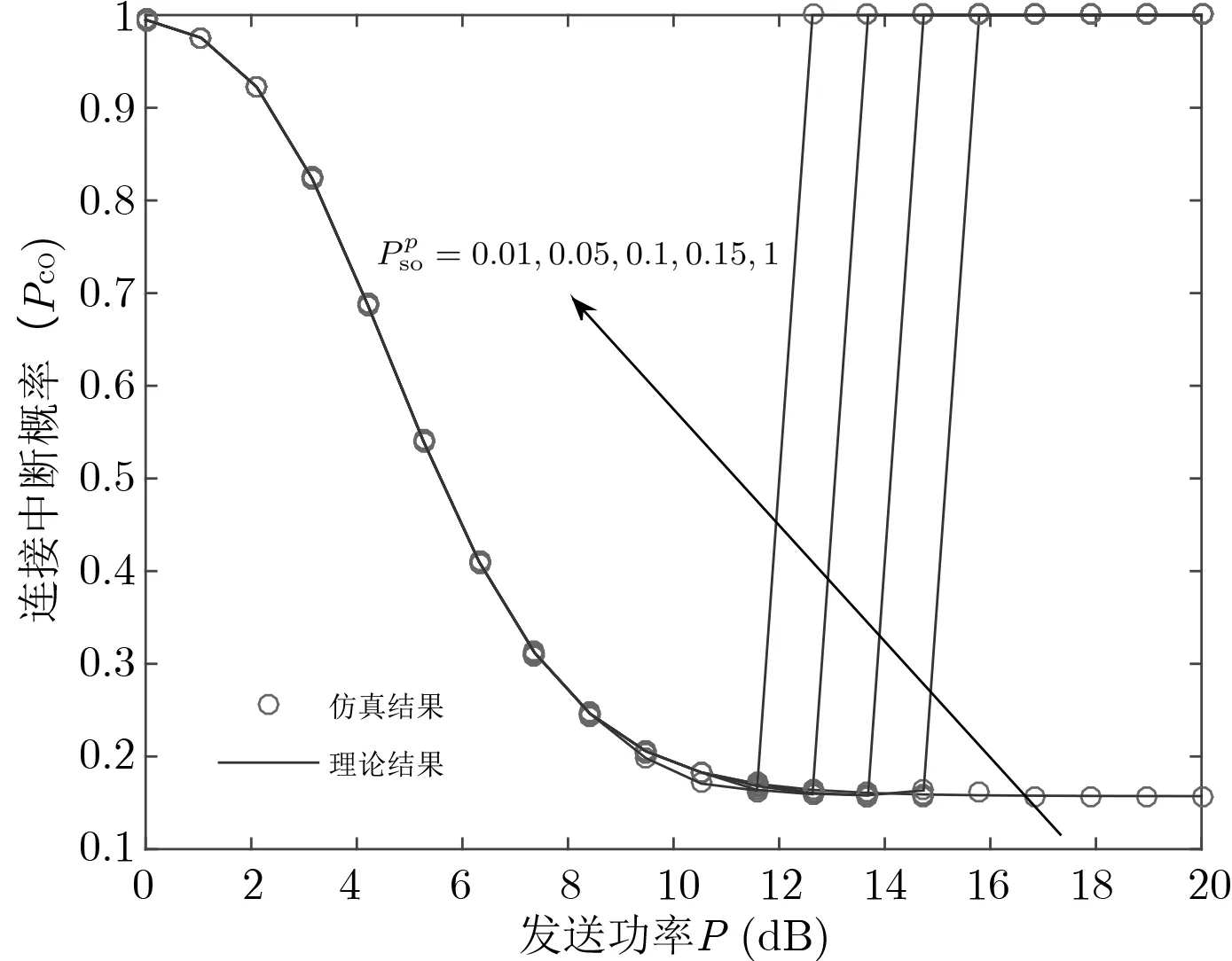

图2表示了不同主用户安全约束下连接中断概率与发送功率的关系.图中仿真曲线和理论曲线重合,验证了理论公式推导的正确性.图中安全中断概率首先随着发送功率的增大而减小,但是当发送功率超过一定门限后连接中断概率急剧上升.这是由于当发送功率较大时,主用户难以保证其安全性能,需要减小其功率分配系数.此时次用户难以保证串行干扰消除的顺利执行,次用户的连接中断概率增大.并且当主用户安全约束逐渐宽松,也就是Ppso增大,连接中断概率跃升的功率门限也增大.特别地,当Ppso=1,主用户不存在安全约束,该门限也就不再存在.

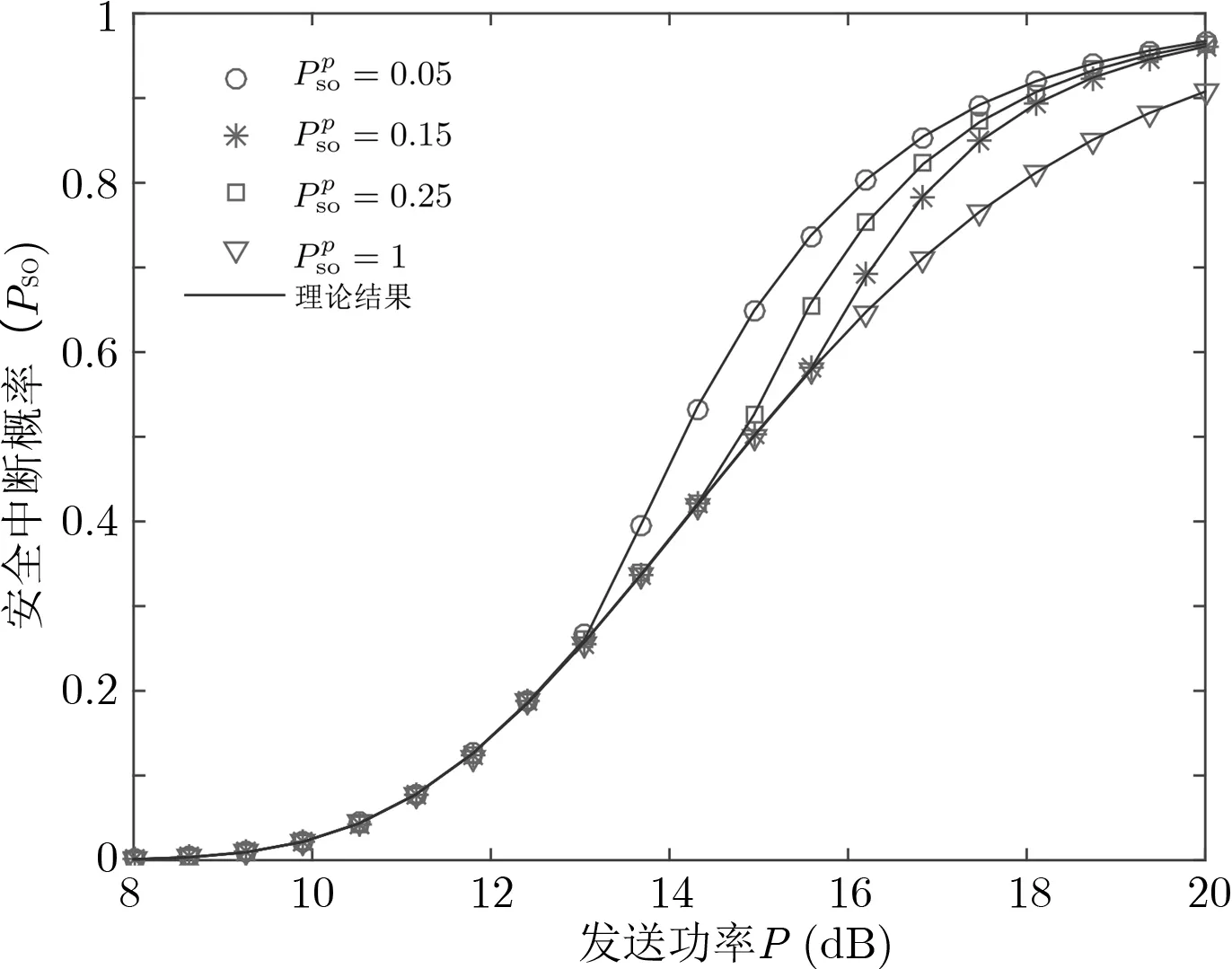

图3表示了在不同的主用户安全约束下,安全中断概率随发送功率的变化关系.当发送功率不断增大,安全中断概率也不断增大,窃听节点获取的私密信息增多.这是因为较大的发送功率,增大了窃听节点的信道容量,提高了信息泄露的风险.在较低发送功率区域,次用户的安全性能不随着主用户安全约束的变化而变化.在较高发送功率区域,主用户安全约束逐渐宽松时,次用户安全性能增强.因为当主用户安全约束变得宽松时,更多功率将分配给主用户以保证其QoS需求,分配给次用户的功率减少,次用户安全性能提升.

图2 连接中断概率和发送功率关系图Figure 2 COP versus transmit power P

图3 安全中断概率和发送功率关系图Figure 3 SOP versus transmit power P

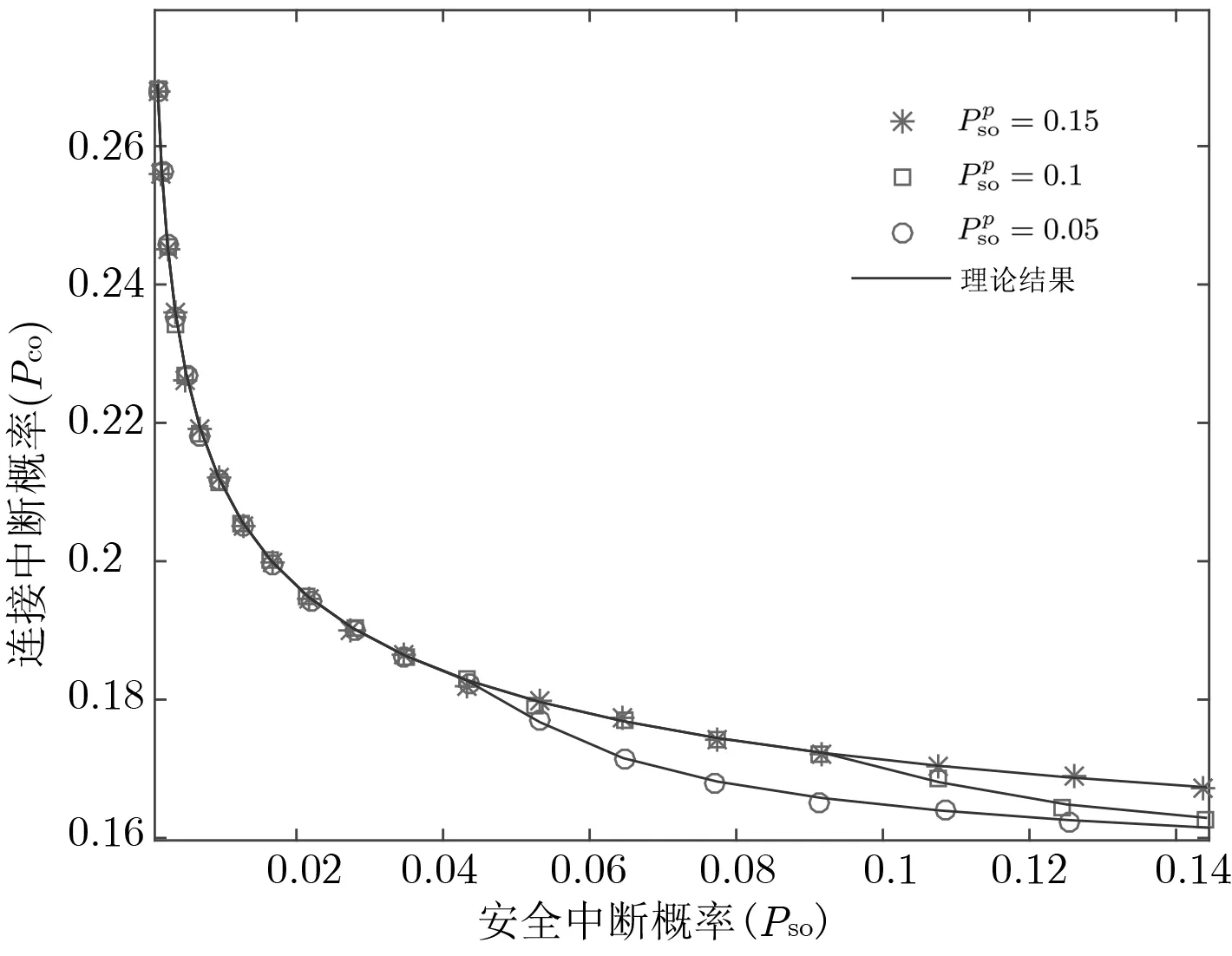

图4显示了连接中断概率和安全中断概率的折衷关系图,其发送功率范围为[8,12]dB.从图中可以看出,当连接中断概率降低时,安全中断概率上升.反之,当安全中断概率降低时,连接中断概率提高.因此,难以同时保证较高的连接性能和安全性能,连接中断和安全中断存在折衷关系.系统可以根据实际的QoS和安全需求,合理设置发送功率,达到可靠性和安全性的折衷优化.从图4还可以看出,随着主用户安全约束的增强,折衷性能提升.这说明了通过为主用户设置更加严格的安全约束,虽然恶化了次用户的安全性能,但能够提升次用户的安全-可靠折衷性能.

图4 连接中断概率和安全中断概率折衷关系图Figure 4 Trade-o ffbetween COP and SOP

5 总结

本文针对存在不同通信需求用户的认知NOMA网络,采用认知功率分配策略优先满足主用户的安全约束和 QoS约束,在此情况下研究了次用户物理层安全传输问题,推导了次用户连接中断概率和安全中断概率的闭式表达式,讨论了次用户安全性-可靠性之间的折衷关系.结果表明,增强主用户安全约束会恶化次用户的安全性能,但次用户安全-可靠折衷性能得到了改善.本文研究结果可以为实际系统的设计提供理论指导.