互联网路由可信验证与感知分析技术

2020-02-03李原沈辰

李原 沈辰

(中国信息通信研究院 北京市 100037)

互联网是由全球不同区域、不同大小的自治域网络互联构成。路由是实现网络之间互联,将数据包从一端传送至另一端的互联网核心基础协议。目前,边界网关协议(Border Gateway Protocol)是互联网实际使用的标准域间路由协议。然而,随着网络之间高度互联互通,在交换路由信息时BGP 协议缺乏可信路由认证机制的影响也越发明显,路由劫持事件层出不穷,影响日益广泛。此背景下,国际上完善互联网路由机制的呼声日益迫切,国际标准组织与研究机构提出了众多解决方案。其中,路由注册机制(Internet Routing Registry,IRR)发展较早,已得到普遍接受和认可。同时,近年来由IANA 与五大洲互联网资源管理机构重点推动的互联网码号资源公钥基础设施(Resource Public Key Infrastructure,RPKI)发展较快。

本文首先分析了路由劫持基本原理,结合典型事件总结了路由劫持的主要影响和原因,接着讨论了解决这一问题的技术途径,梳理了当前互联网路由可信技术方案。最后,形成了增强我国路由安全保障,加强路由可信验证的建议和策略。

1 全球路由劫持典型事件及其成因

1.1 路由劫持事件频发影响网络正常运行

路由劫持是指某个自治域网络对外通告了一个未获授权的地址前缀(即该前缀属于其他AS 所有或该地址尚未分配),基于路由优选机制形成原有流量脱离正常疏导路径的重定向现象。路由劫持往往致使网络和业务性能下降,主要分为恶意劫持和无意劫持两种情况。近年来,域间路由系统错误引起的路由劫持事件频发,具代表性的如表1 所示。

其中,最具典型性的事件如下:

典型事件1:巴基斯坦电信进行路由劫持,导致全球YouTube访问大面积受阻

2008年2月,巴基斯坦政府以有亵渎宗教内容为由命令巴基斯坦电信封锁YouTube。巴基斯坦电信试图通过设置路由黑洞限制本地用户访问,但错误将此路由信息同步至对外BGP 路由,上游转接服务商向国际互联网广播了此路由信息,导致全球范围内大量用户无法访问YouTube。

典型事件2:Google 劫持NTT 路由导致日本800 万用户断网1小时

2017年8月,Google 工程师的错误配置劫持了全球16 万条路由(其中,超过2.5 万条属于日本运营商NTT)。该错误路由具有较高优先级致使其他网络来往NTT 的流量错误疏导至Google 位于芝加哥的数据中心。其中,包括KDDI、IIJ 与NTT 的本地交换流量也“漂洋过海”,直接造成日本大范围持续断网近1 小时,引起民众较大恐慌,受到日本政府高度重视。

表1:具有较大影响的全球路由劫持事件

典型事件3:亚马逊DNS 服务器遭到劫持,用于窃取数字货币

2018年4月,网络攻击者入侵亚马逊云服务的上游电信运营商eNET 发出虚假路由广播(包含亚马逊权威DNS 服务器地址前缀)。Hurricane Electric 接受路由通知后,将数字货币网站MyEtherWallet.com 域名的部分流量重定向到钓鱼网站。攻击者这通过路由劫持共窃取了大约15 万美元的数字货币。

根据上述3 起劫持事件可以看到,由于域间路由系统存在类似现实世界的“蝴蝶效应”,任何具有一定规模的网络有意或无意发布错误的BGP 路由,都具备影响全世界互联网运行的能力。与此同时,随着当前互联日益广泛,路由劫持的影响逐渐严重和广泛。总结来看主要体现在以下方面:

(1)造成流量重定向:错误路由被接受和全网传播造成流量长距离绕转,致使业务性能下降。

(2)导致网络大规模中断:错误路由被大范围传播,特别是具有较大影响力的自治域网络出错,将形成连锁效应导致大范围的网络中断。

(3)应用于网络攻击:与DNS 攻击、DDoS、中间人攻击等结合进行网络攻击。

(4)政治化延伸:无意的流量劫持在特定场合下被刻意渲染和利用。

1.2 路由劫持产生的主要原因

BGP 协议路由通告缺乏可信性,在路由安全上存在非常明显的设计缺陷和安全漏洞,主要表现在:默认接受对方通告的任何路由,即使对方通告不属于自己的前缀或超出范围的通告,也将会被接受并继续传播。在此背景下,自治域网络不具备对路由信息进行可信验证的能力,错误路由传播无疑会导致许多安全问题的发生,是造成路由劫持的根本性原因[1,2]。

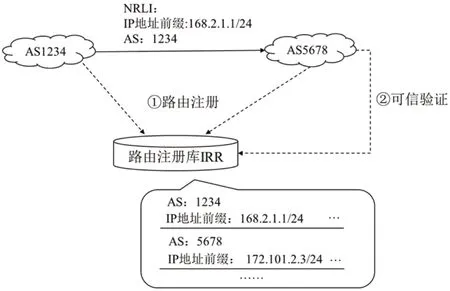

图1:路由注册方案的注册和查询机制

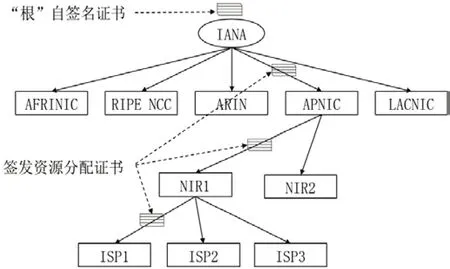

图2:RPKI 方案的层级授信机制

同时,在互联网业务持续丰富、差异化发展的背景下,根据CAIDA[3]数据显示,目前全球活跃自治域网络数量达到6.68 万个,互联关系数量达到33.3 万,相较5年前增长84%,是20年前的40倍。网络主体以及互联关系数量保持高速增长加剧了路由安全可信问题。原有人工核验的方式无法满足复杂互联情况下的认证需要,对路由安全运行提出较大挑战。

此外,自治域网络运维复杂导致大量人为错配情况出现。由于BGP 属于策略路由协议,存在AS-Path、Local-Preference、MED、Community 等众多控制路径和通告范围的属性参数,网络运维需具备一定基础和经验。事实上,全球近7 万的自治域网络在运维管理水平上参差不齐,无意人为错配导致的路由劫持事件时有发生,较为普遍。

2 路由可信技术方案与监测分析

鉴于域间路由安全可信问题日益凸显,国际标准组织与研究机构积极推动全球BGP 路由安全技术方案的发展。早期,业界研究方向主要聚焦于对BGP 协议的更新和完善,希望通过MD5[4]、GTSM[5]以及路由抖动抑制实现对BGP 进行改良。然而,实际上对原生机制改进通常面临了性能开销与实际部署难题,局限性较大,对于全面保障路由通告帮助作用有限。

路由劫持的产生原因归根到底是双方发布的路由信息缺乏可信机制。因此,引入可信第三方的增强机制已成为当前路由可信技术的主要研究和应用方向,具体又分为路由注册IRR、互联网码号资源公钥基础设施RPKI、区块链等去中心化路由验证等。此外,劫持检测与监测也是路由可信领域的另一研究方向。

从目前应用来看,IRR 是应用最为广泛的解决方案。部分国际主流运营商已开始严格执行路由注册规定,对未注册的路由将不再进行通告。可以看到,全球网络对于路由安全日益重视,路由可信将成为一次触及互联网“互联互通根基”的升级过程,开展路由可信技术研究具有重要现实和战略意义。

2.1 路由注册IRR

IRR 是指各企业将自己的路由信息、路由策略注册公共数据库以便相互查询的行为。通常上,路由注册库以RPSL(routing policy spеcification languagе)[6]语言描述存储声明路由和路由策略。企业在完成注册后以此数据库作为信任源头解决路由可信问题。如图1 所示,在注册阶段,企业将所属的自治域网络号码(ASN)和相应的IP 地址前缀信息注册到数据库,并可进一步完善该自治域的互联关系和相应的路由策略。在验证阶段,企业在接受新的路由通告前会查询该路由注册库,判断通告信息的准确性。

路由注册库一般由中立第三方运营维护,已被全球广大企业所接受和普遍采用。目前,全球有超过20 个的规模化路由注册库,其中RADb 规模最大、最具影响力。RADb 由美国非盈利机构Merit Network 建设维护,并接受美国密歇根大学资助。该路由注册库汇聚了超过1000 家的企业,涵盖了Level3、NTT、TATA、DT等国际主要ISP 以及谷歌、微软、亚马逊等主要ICP 企业。中国电信、中国移动也注册并使用RADb。

但该机制也存在一些问题。一方面,IRR 数据库较为分散,不同注册库之间存在数据割裂、不共享问题;另一方面,注册库由企业自主上传,存在内容不可靠、更新不及时情况;此外,IRR 数据库内容不完整,未覆盖全部自治域网络。

2.2 互联网码号资源公钥基础设施PRKI

RPKI 是一项旨在使互联网路由更安全、可信的公开密钥基础建设框架,由权威标准组织IETF 提出。与路由注册库相似,RPKI的目的也是建立自治域网络与其拥有的IP 地址之间的准确对应数据库。不同的是,由于互联网资源管理机构为对资源分配具有天然的权威性,RPKI 方案授信机制的核心特点是沿用了现有全球互联网资源管理层次化架构,如图2 所示。

一方面,IANA 借助分配和管理互联网资源的天然优势成为了路由源认证的“源头”;另一方面,五大洲互联网资源管理机构实际负责建设维护了供全球网络查询验证的RPKI 对应数据库。总体来看,RPKI 形成了自上而下的层级信任关系链。与广为熟知的DNS 体系,互联网资源管理机构是RPKI 机制的“根锚点”,路由可信验证方案的部署事实上改变了原有路由系统的运行模式,其体现在扁平化的路由系统受到中心化的第三方干预。路由安全威胁从“协议缺陷引起的互信风险”向“中心化信任的运行风险[7]”转变。中心化的第三方自身数据错误将影响路由决策,对全球互联网治理格局带来一定影响。

为了应对上述风险,部分研究人员也提出了本地化RPKI 验证机制[8],试图通过构建多层次的管理边界,形成灵活弹性的自主可控机制,从而降低第三方信任数据错误带来的运行风险。

在欧美企业和研究机构的积极推动下,RPKI 近一年落地实施的速度明显加快,有望形成与IRR 并行发展的局面。作为RPKI 标准的主要制定者,一方面,欧美研究机构率先推出基于RPKI 的公共路由可信认证服务;另一方面,Level3、DT、TATA 等国际电信运营企业已着手启用RPKI 验证路由信息。据2020年1月美国国家标准与技术研究院数据显示,当前全球网络RPKI 注册的IPv4 地址前缀占比达19%,6 个月来增长5%,约为过去5年间的总和。同时,欧美地区RPKI 注册量全球占比达86.8%,处于明显领先。

2.3 基于区块链等去中心化路由可信机制

本质上,路由注册与RPKI 方案均实现了从“无条件的对等信任”向“经第三方证明的信任关系”的可信演进。其中,中心化的信任源是两者进行可信验证的基础。随着全球互联网治理去中心化的呼声日益增加,恰逢区块链、DHT 等技术逐渐成熟,基于区块链等去中心化路由认证成为路由可信技术研究的新方向。例如,华为提出的去中心化互联网基础设施(Decentralized Internet Infrastructure,DII)[9]解决方案,其利用分布式账本技术、共识算法构建基础的去中心化能力,实现自治域网络自身成为可信验证“源头”,建立了不依赖第三方的对等信任关系。由于区块链具有不可篡改、安全可靠的特性,去中心化路由可信机制通常具有避免单点失效以及信任链恶意失效优势。

2.4 路由劫持检测与监测

劫持检测与监测在路由改进与事故原因分析起到重要作用,监测结果的及时发布对有助于劫持故障的警示和恢复。目前,全球具有众多路由监测与安全事件发现平台,其中最著名的就是国际主流路由监测平台BGPmon[10]。

路由劫持监测技术主要包括MOAS 监测和主动探测两种技术路线。其中,MOAS 检测原理是从控制平面提供的信息来检测前缀劫持的威胁,即一个地址前缀匹配多个自治域网络号码的行为。其代表性技术包括MOAS List[11]、PHAS[12]等。主动探测通过设立观测点发出探测数据包,分析响应数据包,提取相关特征信息以鉴别劫持事件的发生与否。

总体来看,前缀劫持检测技术存在时效性差且容易产生误报等特点,尚不能彻底解决BGP 的安全问题,但其特有的不需要修改现有协议规范、部署难度小、系统开销小等优势已成为业内特别是研究机构关注的热点。

3 我国加强路由可信验证建议

首先,当前路由可信技术快速完善应用,并与区块链等新技术不断融合发展。我国有必要加强国际研究,紧密跟踪路由注册、RPKI 的部署情况,积极谨慎推进,适时开展试验性部署,探索建立我国统一的路由注册库,跟踪研究RPKI 本地化方案,取长补短。在提升我国路由可信安全手段,抵御日益增加的路由劫持威胁的同时,仔细分析实际部署性能开销、成本效益以及相关风险等问题。

其次,我国企业路由验证措施尚不完备,主要依靠人工为主,效率较低。应在继续发挥人工核验的不可替代作用的基础上,结合检测监测与动态处置等方式,建立涵盖全球网络互联、路由监测、劫持检测的全球性路由监测分析与快速动态处置能力,及时发现我国乃至全球网络路由劫持等故障,积极发声。

三是开展路由安全创新性研究,积极提升国际影响力。探索研究基于区块链的路由可信认证技术,形成自主创新研究成果,积极推动形成国际技术标准,在互联网网络技术快速发展的时期,提升我国在互联网网络研究领域的影响力和话语权。

4 结束语

总体来看,路由注册、RPKI 等可信验证方案已演进为自动化模式并直接作用于路由系统,得到业界的广泛关注与认可,国际主流运营商、互联网企业、互联网资源分配机构纷纷加速部署。路由可信验证将可能成为未来全球网络互联的基础,其规模化、强制性的应用实施,已对全球互联网治理,以及我国这一全球互联网重要组成部分的国际互联互通带来了影响。尽早筹划,积极应对,加强现有主流技术的跟踪与试验部署,引领基于区块链等路由可信验证机制的发展,趋利避害,将是我国互联网产业与科研机构未来在互联网运行管理中面临的重要任务之一。