工业控制系统网络安全防御体系研究

2020-01-07王宝来陈安国

◆王宝来 陈安国 肖 伟

工业控制系统网络安全防御体系研究

◆王宝来 陈安国 肖 伟

(开滦能源化工股份有限公司吕家坨矿业分公司 河北 063000)

随着两化融合的深度推进,工业控制系统在“设计、研发、生产、运营、维护”等各阶段也不断提升工业化和信息化的融合,这也导致工业控制系统在多个环节被攻击的可能性。本文通过对当前我国工业控制系统网络安全的现状分析后,提出一种集网络安全、全生命周期以及运维与管理体系为一体的多维度立体综合网络安全防御体系。

工业控制系统;安全评估;防御体系;监测预警

1 引言

当前,我国工业控制系统呈现出“数字化、智能化、网络化”发展趋势的同时也面临着严峻的网络安全威胁。随着两化融合的深度推进,工业控制系统在“设计、研发、生产、运营、维护”等各阶段也不断提升工业化和信息化的融合,这也导致工业控制系统在“设计、研发、生产、运营、维护”等多个环节被攻击的可能性[1]。

2 工业控制系统工业网络安全现状分析

当前,我国工控网络安全防护工作还处于起步阶段,工业控制系统安全防护意识淡薄,主动开展工作的积极性不高,现有的安全防护手段匮乏,缺乏自我保护能力,大部分工控系统长期处于“亚健康”状态,突出问题表现如下[1-3]:

(1)缺乏对国外工控产品自主安全控制手段

绝大多数的工业控制系统采用国外知名产品,系统投运时间较长、缺乏维护、升级空难,造成系统普遍存在大量漏洞和后门,对其安全性无法实现自主可控。

(2)工控系统网络防御手段匮乏

工控系统与企业网络、互联网之间缺乏有效的防护策略与措施。工控系统所面临的攻击、病毒、木马等恶意攻击行为已经不再是以往破坏类型,更多的是趋向于窃取、控制的类型,潜伏周期相对较长,如APT攻击,需要专业的监测手段与工具,才能及时掌握网络中工控系统的安全状况[4]。

(3)工控系统安全管理基础薄弱

一是在现场关键工控系统设备与终端保护认识不足。在多数企业,无论是管理人员还是技术人员,不了解工控系统网络安全防护工作的内容,认为工业控制系统不需要保护,使得工业控制系统被攻击路径不断增多,系统安全岌岌可危。

二是现场管理制度体系不健全。未建立专门的工控安全信息管理组织机构,未设置专门管理岗位。现场人员很少接受专门的工控安全培训,缺乏工控系统安全风险识别和应急响应的实战经验。

三是工控网络安全应急管理机制缺乏演练。长期不组织演练,使得方案成为“一纸空文”。

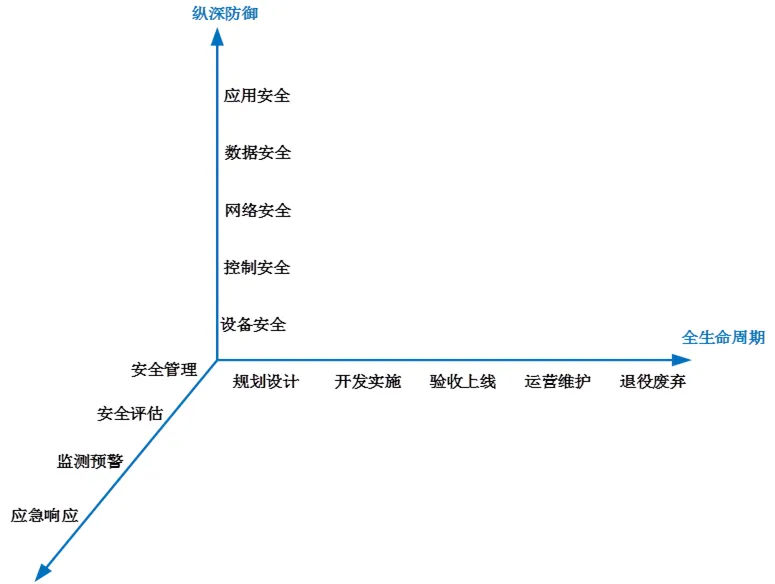

3 工业控制系统网络安全整体防御体系

基于我国工业控制系统产业长远发展规划以及所面临的网络安全挑战,以工业控制系统关键技术应用和工艺流程特点为落脚点,研究提出一种多维度立体综合网络安全防御体系。该防御体系贯穿工业控制系统的全生命周期,结合协议复杂多样、实时性强、节点计算资源有限、设备可靠性要求高、故障恢复时间短、安全机制不影响实时性等特点设计的。采用多层次的纵深协同网络安全防御技术和全方位的监控手段,不断更新和完善技术与管理手段,以实现工控网络可信、可控互联和安全稳定运行,如图1所示。

图1 工业控制系统网络安全防御体系三维架构示意图

3.1 纵深协同网络安全防御体系

纵深防御是指基于正确划分工业控制系统控制网络拓扑结构,根据不同区域的特点,从工业控制系统系统本体、区域、边界等方面采取多层次、系统性、针对性的网络安全防御技术措施。

(1)本体安全防御[5]

本体安全防御(设备层和控制层)是指工控设备自身的安全性,针对工业控制系统自动化控制设备的网络安全防护需求,突出自动控制专用网络、协议应用,依托具有深度解析工业属性的网络安全扫描设备,对工控系统进行脆弱性和漏洞早期探测、网络安全风险诊断,针对发现的问题,及时调整安全设计,通过采用补偿加固等终端防护措施,使其漏洞、后门、安全缺陷等隐患得到有效控制;从长远来看,通过持续的技术创新,逐步实现工业控制系统设备CPU、存储、操作系统内核、基本安全算法与协议等基础软硬件的完整可信、自主可控,未来实现将可信平台植入到工业业务系统。

(2)网络安全防御

在网络安全防御(网络、数据以及应用层)方面,利用工控防火墙、工控专用网络与公共网络问的隔离网关、信息传输加密或敏感数据存储加密、VPN、防病毒、鉴别认证等手段提高工控系统对内外部攻击行为的抵抗能力,并可对系统可能存在潜在威胁和风险采取相应的安全措施。例如在生产执行层与管理决策层边界部署身份鉴别、访问控制、入侵检测、行为审计、攻击行为过滤等边界防护措施;在过程控制层与生产执行层边界主要基于工业协议的深度解析,确保过程控制系统与现场控制设备之间、HMI和现场控制设备之间通讯与控制的合法性,通过“黑”、“白”名单相结合的防护机制,有效阻止来办公网的网络病毒、非法入侵、恶意控制等威胁,保障数据、应用安全。

3.2 全生命周期网络安全防御体系[1]

从系统规划、设计、实施、上线、生产、运维到废弃的整个漫长生命周期中,各个阶段都面临着不同的网络安全问题,必须对工业控制系统网络安全设计一个适应工控系统特性的全生命周期的网络安全保障体系,以持续保障其安全可靠运行。

因此,应当从工业控制系统生命周期的维度,在系统规划、分析、设计、开发、建设、验收、运营和维护、系统废弃的每一个阶段都要进行网络安全管理,包括:

(1)在系统设计和分析阶段进行安全目标、安全体系、防护蓝图等顶层设计,并将安全防护设计与系统设计相融合;

(2)在系统开发阶段进行代码安全评估,测试阶段同期进行安全测试,包括产品选型、信息系统IT产品、工业装备、信息系统安全防护产品和控制系统安全防护产品的安全功能测试和防护能力测试;

(3)在建设完成并验收阶段同时进行风险评估和测评,通过集成测试、协议一致性测试,只有经过网络安全验收测试、风险评估、网络安全保障能力评估后可上线运行,保障系统安全防护措施的合规性与可靠性;

(4)在运营和维护阶段,应进行周期性风险评估,通过搭建制造工业控制系统攻防环境,进行深入的工控系统漏洞挖掘、攻防演练,及时了解工控系统风险漏洞及攻击手段、路径,持续改进与优化安全技术与管理措施;

(5)在系统废弃阶段做好系统数据的备份和残余信息的销毁等,保障系统保障全生命周期的系统安全。

3.3 全方位网络安全运维与管理体系

严格遵守国家监管政策要求,结合工业控制系统系统的安全防护要素,建立适应工业控制系统网络安全管理与运维体系,从技术、设备、人员、管理、运维等多个维度建立长效安全机制,不断优化改进网络安全防护机制。

(1)安全管理

以风险管理为核心,建立健全工控网络安全管理与运维组织机构,成立管理运维团队,明确安全责任分工,重点从工业控制系统资产安全、软件选择与管理、配置和补丁管理、边界安全防护、数据安全、身份认证、远程访问安全、安全监测和应急处理、供应链管理、落实责任等方面制定建立符合本企业的工业控制系统网络安全管理制度体系,逐渐形成长效的安全机制[6]。

(2)安全评估

针对制造工控系统各层级中的设备、协议、结构、行为和流程等可能存在的威胁,进行专家周期性风险评估,采用科学的风险评估工具和方法,借助全面数据收集、全网攻击路径分析、结构安全性分析、流程审计、网络行为审计等手段,及时发现设备与系统漏洞以及等APT攻击、DDoS攻击等网络安全威胁,提出网络安全防护优化与改进方案,实现工业控制系统控制网络的动态安全[6]。

(3)安全监测预警

通过对系统内部的网络流量、文件传输、访问记录等流量、应用和操作行为的综合分析与数据挖掘,分析行为特征,构建行为模型,实现对已知威胁和未知威胁的感知,具备与其他安全防护技术联动和主动防御能力,形成事前预警、事中阻止和事后追溯的管控模式。

(4)运维与应急响应

通过对办公和生产网络内数据流量、网络日志和行为特征的分析,对企业网络异常实现动态分析与监测预警,启动相应应急响应机制,构建主动防御体系,实现持续、动态的安全运维。建立应急响应体系,并加强应急演练,保障应急演练的有效性和可操作性,保障系统能持续运营。

4 结语

通过对当前我国工业控制系统网络安全存在的问题以及面临的挑战,提出一种多维度立体综合网络安全防御体系。该防御体系贯穿工业控制系统的全生命周期,采用多层次的纵深协同网络安全防御技术和全方位的安全监控手段,不断更新和完善技术与管理手段,以实现工业控制系统网络可信、可控互联和安全稳定运行。

[1]许凤凯.工业控制系统工业控制系统全生命周期信息安全保障[J].自动化博览,2016(01).

[2]余勇.林为民.工业控制SCADA系统的信息安全防护体系研究[J].信息网络安全,2012(05):74-77.

[3]宗健.工业4.0时代的工控网络安全防护研[J].环保安全,2016(04).

[4]邱金龙.工业控制系统信息安全的未来趋势[J].信息与电脑,2016(04).

[5]陈庶樵,李江力,井珂.匡恩网络工控网络立体化之道[J].信息安全研究,2017,3(08).

[6]张敏,张五一,韩桂芬.工业控制系统信息安全防护体系研究[J].工业控制计算机,2013(10).