复杂网络中个体行为一致性控制研究

2019-09-28段忠祥

段忠祥

(武汉大学继续教育学院,湖北 武汉 430000;广西工商职业技术学院,广西 南宁 530007)

0 引 言

随着互联网+、大数据和“云计算”等新技术的应用,与之密不可分的计算机网络的规模越来越大,小的网络错误在复杂网络中往往可能演化成较大的错误,给网络故障的判断与处置带来较大的困扰。因此,复杂网络的维护和调度是一个难题。文献[1]提出一种主从“多智能体”网络快速随机一致性策略,利用随机微分方程的有限时间稳定性理论给出主从“多智能体”网络实现随机一致性的充分条件,但随着网络结构的复杂和个体行为的不确定性,个体接受信息具有时滞性。文献[2]提出一种基于ZGS的大规模“多智能体”系统的分布式优化算法,该算法可以更快实现渐近收敛且有效,但在实现“多智能体”网络更安全,更节能,更高效的绿色通信以及“多智能体”信息交互的安全性等方面缺少研究。文献[3]提出“多智能体”网络有限时间聚集控制,该算法进行了有限时间稳定性分析,给出网络可实现有限时间聚集控制的充分条件,但算法成立的前提是假设只有部分个体已知聚集目标信息。可见,传统的复杂网络维护,调度和故障处理大多还处在仿真阶段,而且涉及到复杂调度的算法随着复杂度的提升,空间和时间复杂性的定量研究还有很多的工作要做[4-5]。

文中从复杂网络整体给出一种网络维护和调度的控制策略,在这种控制策略中实现信任第三方的引入,信任第三方具有控制、管理和调度的可信任级权限,通过信任第三方的工作,使得复杂网络整体的运行趋于协调、可控和有序。

1 复杂网络的概念

复杂网络(complex system)作为一门独立的学科出现在20世纪90年代,而其作为研究复杂系统的一个行之有效的方法则产生于90年代末期。一般将具有自组织、自相似、吸引子、小世界、无标度中部分或者全部性质的网络统称为复杂网络[6]。

复杂网络理论研究始于20世纪60年代著名科学家Erdas和Renri指出的ER随机图体系。1998年,Watts等指出小范围内网络体系和无尺度(scale free)属性,打破了随机网络学术的限制,开创了一段探索复杂网络的新篇章。自从真实性网络中的小范围属性被发现,Albert等经过对万维网的进一步分析得出,万维网体系中的节点形态并不如随机图所给出的满足Poission形态,而是满足“幂律”形态,有着复杂网络的构成属性。复杂网络亦被用于研究交通系统的属性及网络拓扑结构间的相互牵制。

复杂网络的繁琐性一般表现在两个层面:第一,繁琐的系统一般涵盖了大量的节点,也就是节点的个数相当惊人;第二,繁琐系统的节点的关联性一般不易解析,一方面和规则系统的联通性并不相同,另一方面也不如随机性系统般有着根本不稳定的关联性,它介于二者间。

当前复杂系统的分析大体体现在三大方面:

(1)随机网络,亦称“时变性”网络。它的节点的散列形式服从“钟型”的泊松形态,一个节点关联其余节点的机会和关联节点数量的多少呈显著的负相关关系。在该网络中关联数较均值多很多或少很多的节点都极其稀缺。

(2)无标度网络。它的节点形态满足“幂次”定律:所有节点和其余k个节点关联的比例和k反相关。无标度网络一个增多的新节点均趋于和有着较多节点的节点相关联,这样肯定会引起网络最后转变为近似星形的网络构造。所以随机侵害或不可控故障对网络诱发的严重损害机率不太大,此类随机性事物会较大程度地体现在离星形核心距离较远的发散点[7-8]。可是如果受到协助式侵害即对于集散点的侵害便可引发全局系统的瘫痪。此也正好地体现了无标度网络的可塑性及不稳定性。

(3)小世界网络。从一个有N个节点的环状规律性网络起,各个节点均有k个邻点关联,以概率P相应地为网络的各个边进行匹配,并且确保无自主关联及重复关联的边,如此的关联不再被邻域点的少部分节点所涵盖。小世界网络和转变的机率有着正相关的联系,平均最小距离及平均集群指数均骤减。

2 基于可信第三方统一调度的策略

考虑到复杂网络的管理具有复杂性高的突出特点,提出了一种基于可信第三方统一调度的行为一致性控制策略[9]。一个可靠的信任第三方需有四个基本功能组件:

(1)复杂网络中网络个体数据的任何操作在信任第三方和个体中均有同步记录;

(2)当复杂网络中网络个体间的数据不一致时,信任第三方通过数据的记载信息具有寻找数据来源的网络个体的功能,并重新评估该个体的合法身份;

(3)用于判断出现数据不一致网络个体行为的数据信息凭据具有全局的可信度和有效性;

(4)可信第三方能够对复杂网络中网络个体的身份进行有效识别。

因此,每次网络个体间交互前和可信第三方交互,可信第三方都会新建或更新一种用于非法访问时回溯不可否定的数据信息(data)。可信第三方的网络个体间数据完整性查询方案发生在网络个体(network entity)间、网络个体与可信第三方(trust third party)这两组角色之间。网络个体可以使用云端可用安全存储区域,将可信第三方的文件信息存储在云端。可信第三方统一监管网络个体和其对应的云端区域的访问过程,并记录网络个体访问操作信息,云端区域出现数据问题时,可信第三方可根据记录的网络个体访问数据信息记载,判断责任方网络个体。用户通过浏览器或者其他客户端对云端文件进行操作。可信第三方的服务器数据库中存有云端文件访问控制列表、文件加密解密密钥表、问责凭单列表、用户临时令牌表以及网络个体身份确认的数据。云端存储文件和文件操作记录表等其他数据。同时,对于除文件以外的数据,在传输时均要进行加密处理,确保数据的安全性,为此网络个体都持有己方的“私钥”和正确的“公钥”。网络个体每次通过浏览器或其他客户端登录云端时,都会从可信第三方处获得一个临时令牌(Token)[10]。当网络个体在规定时间阈值内未进行数据交换或因数据交换的条件不具备而退出与网络个体建立的连接时,可信第三方将回收该网络个体对应的临时令牌(temporary token),释放网络个体的相应权限。网络个体在对各自云端区域数据进行操作时,都会将缓存在客户端的临时令牌加密后发送给可信第三方。可信第三方将收到的令牌解密后与用户临时令牌表中的对应记录进行比对,匹配成功后,可信第三方会通过文件访问控制表验证用户是否拥有被访问文件的访问权限[11]。只有上述验证全部通过后,网络个体才能被可信第三方和云端认可并进行后续操作。当云端对网络个体的请求进行响应后,网络个体均会通过客户端对云服务器上请求操作的数据进行在线(on line)检查。网络个体确认操作数据成功后会发送确认信息给可信第三方进行用户方确认。

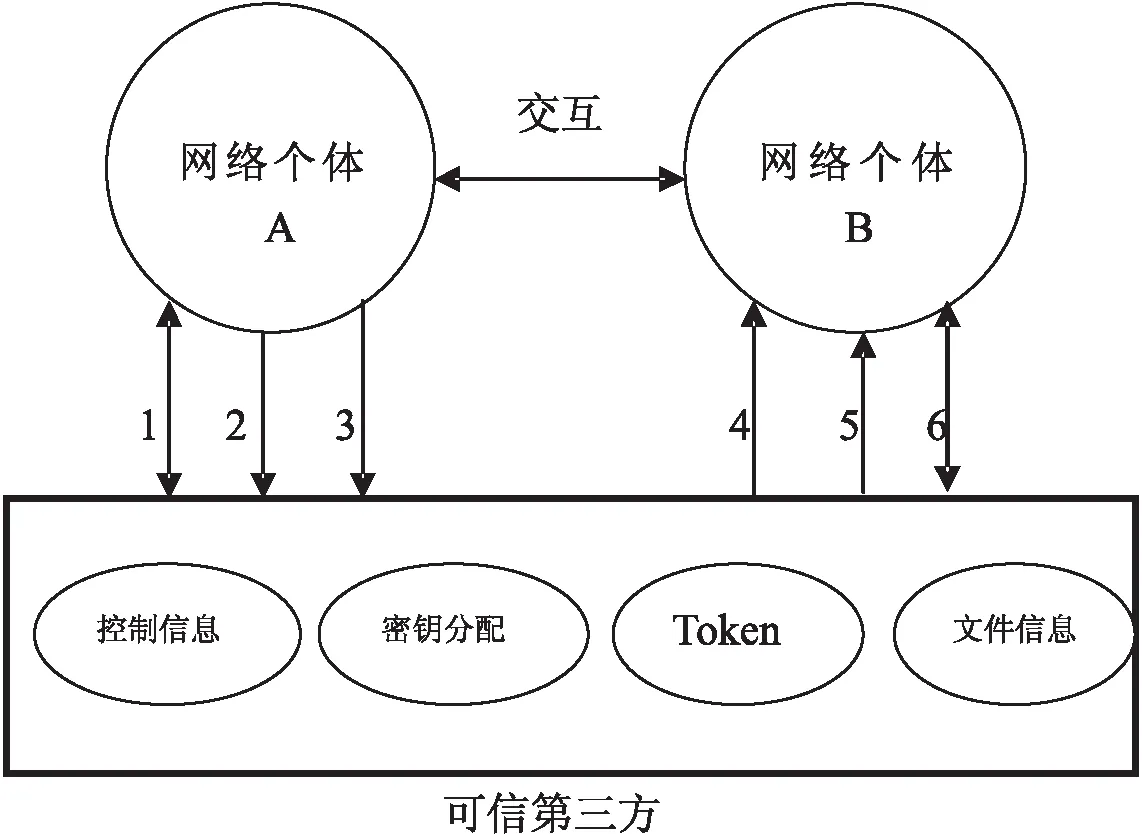

网络个体对数据文件进行操作后,可信第三方都会选取合适的加密算法产生新密钥对原有数据文件进行加密,并更新原有的文件密钥信息。因此在进行数据共享时,可信第三方只需维护文件访问控制列表,无需管理文件密钥与网络个体的关系。同时,文件密钥表的使用,使得密钥的生成算法被独立分割出来,即加密和密钥生成算法不依赖于系统,相对独立[12]。因此,系统可使用多种密钥生成算法来生成密钥。网络个体和个体对云端数据的每次操作都会自动生成“文件信息”项,并保存在可信第三方的文件信息表中。一旦网络个体间出现数据不一致的情况,可信第三方将根据云端的文件信息表数据和本地的文件信息记录来进行责任归属。借助于可信第三方的统一管理和调度,能够实现复杂网络中个体间处于一种互信的状态,通过信任状态的稳定保持,实现复杂网络的个体行为一致性控制。整个一致性调度过程的模型如图1所示。

图1 复杂网络中基于信任第三方统一调度的模型

在图1所示的模型中,网络个体A作为请求方首先向可信第三方发出请求Token信息和分配密钥信息,当可信第三方通过控制信息模块判断当前网络个体不存在排斥访问的状况后,可信第三方对网络个体A进行合法性判断,如果合法,响应网络个体A的请求,通过分配密钥和Token给A回应请求,否则,回应请求失败,网络个体A等候时机继续提出请求。如果网络个体A的请求合法且收到分配密钥和Token,可信第三方同时给网络个体B发送分配密钥和Token,A和B可以比对各自Token和密钥是否匹配,如完整匹配,则A和B在请求有效时间内进行数据交互,否则A和B等待。

令牌和密钥(Key)是重要的资源,得到信任第三方合理分配请求的网络个体使用对应的令牌和密钥权限周期结束后要立即释放,确保网络中网络个体能够有平等的机会获得令牌和密钥使用权,可信任第三方的一致性控制方可得到有效执行,这种控制应该在分配令牌和密钥时由可信任第三方统一分配系统时间标准,确保整个系统网络个体行为得到一致性协调。

3 实用性分析与验证

3.1 实用性分析

复杂网络的规模不局限于两个网络个体节点,不考虑可信第三方的复杂网络个体间的数据传递涉及到的时间复杂度是O(mn2)级的,其中m表示复杂网络中同时发送数据的网络个体数量,n表示复杂网络的规模(n=∑mi)。对于复杂网络个体数n的规模增大足以导致网络传输数据迅速增长,为了降低数据传递的时间复杂度,借助于数据中心网络高效数据汇聚传输算法(M2-based)[13-14],细分复杂网络的层次结构,得到一棵深度为O(lgm)的递归树。此时,如不考虑可信第三方的复杂网络个体间的数据传递涉及到的时间,系统的时间复杂度降到O(m2(lgm+lgn))级。

考虑可信第三方的一致性调度的时间损耗需要O((m+1)*n2)级,对于复杂网络,如果考虑到网络在非一致性调度时的无序时间损耗和出错处理的时间损耗,网络数据传递的时间复杂度是O(m2n2)级。

可见,通过可信第三方的统一调度的一致性复杂网络实现了用有限的空间换取更优的时间复杂度,可以大大降低系统的时间开销,为实时数据传递创造了有利条件,在实际的复杂网络中具有很好的应用前景。

3.2 实例验证

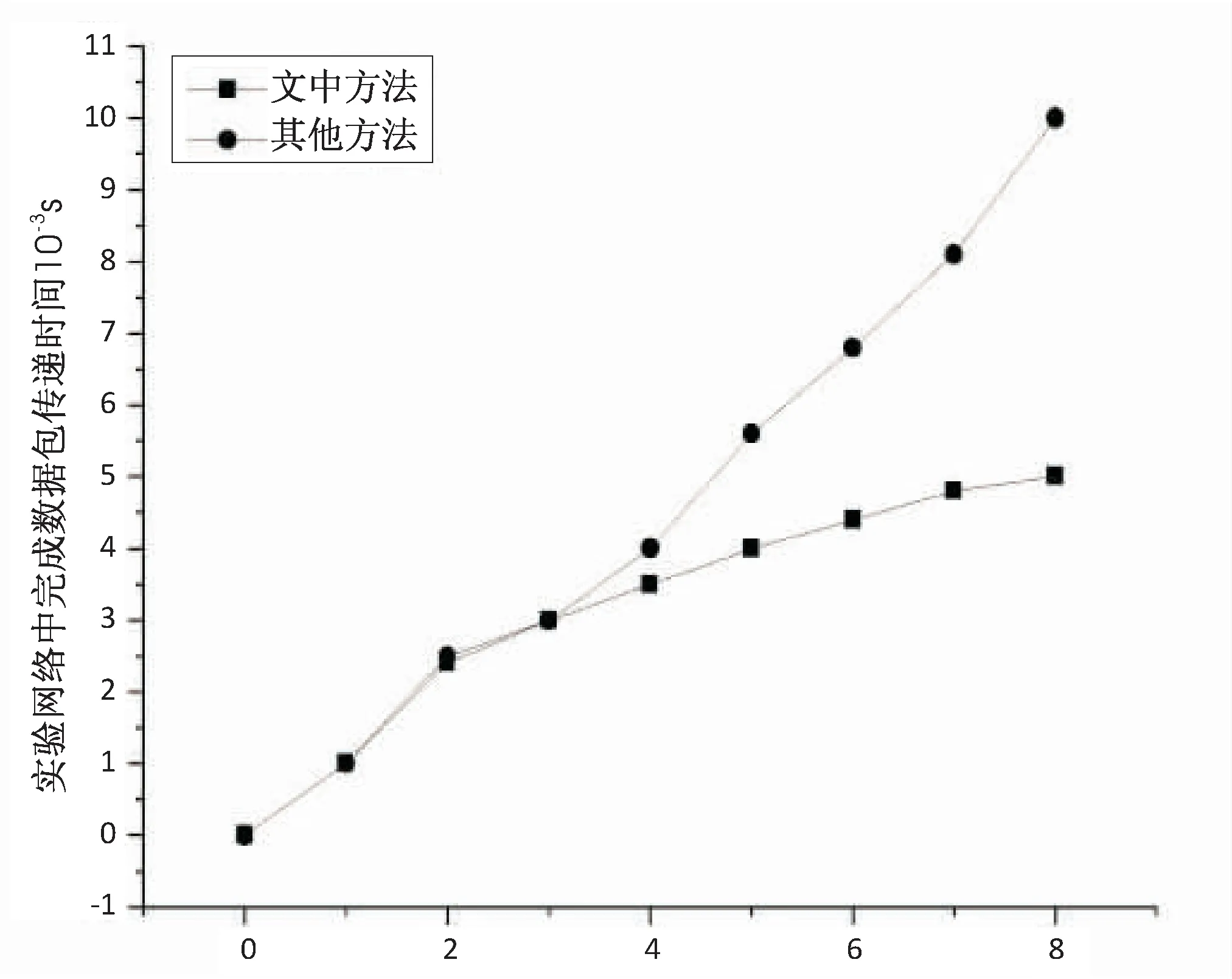

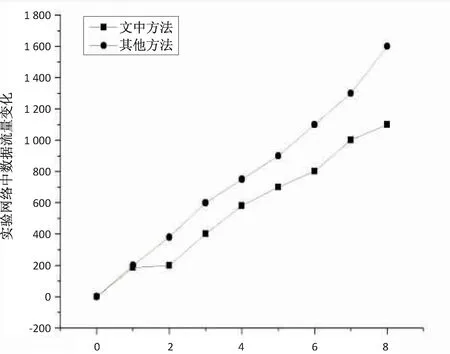

实验环境采用1台服务器作为可信第三方搭建统一调度的一致性控制所需要的4个功能模块,网络个体A和B作为数据节点用相同的配置,通过1 GB以太网交换机实现与服务器互连。服务器的硬件配置:8核2.5 GHz处理器,128 GB内存和1 TB硬盘。网络个体各分配32 MB大小的文件,网络中报文的分割大小设计为4 MB。实例验证的数据统计规律如图2所示。

(a)实验数据包流量

(b)实验数据包流量图2 复杂网络中基于可信第三方统一 调度的模型实例分析

以实例分析的样本数据为基础,借助于Origin7.5软件进行复杂网络中数据包流量的变化和随着包流量增长数据传输耗时的走势对比,比较传统的网络传输控制和引入信任第三方统一调度的一致性控制策略。对比可知,引入可信第三方统一调度的网络个体行为一致性控制策略在复杂网络大规模的数据传输中可以降低因干扰而带来的传输代价,且生成更少的网络流量并占用更少的系统时间开销。网络数据包相对于考虑系统空间复杂度较少的算法有所减少,但数据包量随着网络规模的增长,其后续增长的速度还是居高,且呈现快速增长趋势。后续的研究将重点放在网络规模和网络个体请求数据包之间的关系,寻找一种能够降低网络请求数据包的合理算法。

4 结束语

随着网络规模的增长和网络内部关系的复杂变化,复杂网络的网络个体协调控制问题必然受到更多关注。在复杂网络环境下设计可信第三方统一调度的体系结构,通过可信第三方统一调度网络个体之间的数据传递,并作为网络个体双方都信任的机构进行全局的统一管理和调度。统一调度模型中使用一种网络个体不能更改且高度安全的文件信息表结构来记录网络个体间的行为信息。文件信息表由可信第三方管理,文件信息表的所有访问控制权限不对外开放,从而保证了文件信息表的数据全局性、安全性和可信性。网络个体间每次进行数据操作时,可信第三方都会对网络个体的密钥和令牌进行验证,只有网络个体处于请求合法且持有正确的密钥和令牌时,可信第三方才接受网络个体间的行为。可信第三方仅负责生成、保存和发送密钥,对于具体的密钥生成算法并没有严格要求,大大增强了该一致性策略的适用性和扩展性。引入可信第三方统一调度的一致性控制策略在复杂网络大规模的数据传输之后可以降低因干扰而带来的传输代价,且生成更少的网络流量并占用更少的时间。相对于前文提到的相关算法复杂度高的策略,通过可信第三方统一调度的网络个体行为一致性控制,缓解了网络数据请求无序带来的额外系统时间和空间开销。由于复杂网络的结构导致空间和空间复杂度仍偏高,同时复杂网络的时间同步和一致性问题也是研究系统开销降低不能规避的问题,这些都将是后续深入研究的重点问题和方向。