基于应用视角实施校园网网络安全架构的改进

2019-02-12陶浩

摘 要:随着高校网络建设的加速,校园网的安全问题越来越严重,比如缺乏统筹设计和一些安全防护和管理手段。文章以江苏信息职业技术学院的网络安全架构改进作为真实案例,分析了网络安全方面的不足,提出了对网络安全架构优化的思路和办法并进行解决,最后进行了总结和归纳,为兄弟院校提供一定参考价值。

关键词:网络安全;应用组;安全隔离

1 高校校园网网络安全架构不足

随着应用的不断增长和用户使用需求的不断提升,近年来江苏信息职业技术学院校园网进行了改造和升级。学院完成了校园网的整体改造与升级,搭建了大二层扁平化的校园网架构,大幅提升校园网的整体性能,解决了校园网接入端管控困难、运维复杂等问题[1]。

江苏信息职业技术学院传统优先满足性能而构建网络架构[2],随着网络性能的提升,网络安全问题也相应产生,从互联网到内部应用服务器的不可控访问手段也在增加,来自互联网的威胁也变得多种多样。因此,如何相应地提升网络安全防护手段,成为网络安全管理者必须考虑的问题。

高校网络建设的资金压力比较大,优先配备防火墙作为第一道关卡,内部以BRAS和高性能核心交换机作为数据转发承载所有应用的转发。网络应用发布的数量随着软件系统大量上线和虚拟化技术的应用而成倍增长。

1.1 网络安全方面的现状缺陷

学院数据中心与校园网直接互联,虽然在互联网出口已架设第一道防火墙进行安全管理,但数据中心将面临来自互联网的安全威胁。由于数据中心与校园网未做安全隔离,无法有效防护来自校园网内部的攻击和威胁[3]。

1.2 应用安全方面的不足

内部应用随着这些年数字化校园的大力发展,各应用系统互相之间未进行有效隔离,一旦对外发布应用主机被入侵,该主机就有可能成为“肉机”,对内部其他应用进行入侵和攻击。随着校园网发展,大量的网络设备、主机信息化设备,由第三方人员共同运维,而学院对于这些运维操作无法有效管理,包括运维人员权限过大、管理员账号滥用、运维操作无法有效监督,出了问题也无法追溯。

2 基于应用视角的资产梳理

经过多年的建设,江苏信息职业技术学院网络防护也在不断优化。针对不同应用划分不同区域,目前近200台实体和虚拟服务器,主要提供数据中心、信息门户、云桌面、一卡通、财务教务等多个类别的应用。之前分配单一网段导致这些服务器容易互相干扰,安全隐患很大,现在按照不同类别的应用将各系统的应用分开[4],如表1所示。

技术构建的方式原則上采用分区分域的设计思路,将应用组的区域进行如下划分。

2.1 外网DMZ应用区域

隔离区(Demilitarized Zone,DMZ)应用区域,应将对网上办公、办事大厅、网站等的对外发布服务器规划在此区域中。由于要面向从互联网访问学校应用的用户,在此需要与对内、核心数据库进行隔离,一方面防止信息泄露,另一方面防止SQL注入攻击或渗透行为跳转到内部。

2.2 对内应用区域

对内应用区域,将仅需要在内网访问的应用,例如一卡通消费和多媒体教室平台等,在此需要着重考虑与外部区域进行有效隔离,重点防范内部非授权访问和内部发起的安全攻击事件[5]。

2.3 内部数据中心区域

核心数据区域,通过第二道物理防火墙配合虚拟机防护软件针对应用组进行横向隔离。在此要重点考虑数据防泄密的问题,严防各应用组之间内部的非必要访问。将各类应用组的数据库服务器分别隔离在此区域,仅信任外网DMZ区域的页面服务器可访问该区域对应服务器的数据库端口,可以极大提升网络安全防护等级。

以上各区域之间由于在功能上相对独立,便于网络安全设备的部署和安全策略的精细化管理,可最大限度地减少应用组之间的干扰,减少不同应用组之间的随意访问。同时,将这些系统的页面与数据库分离,构建一个专门的外网DMZ区域,在出口防火墙上通过控制策略来管控数据的互访。

3 基于应用的网络安全架构改进

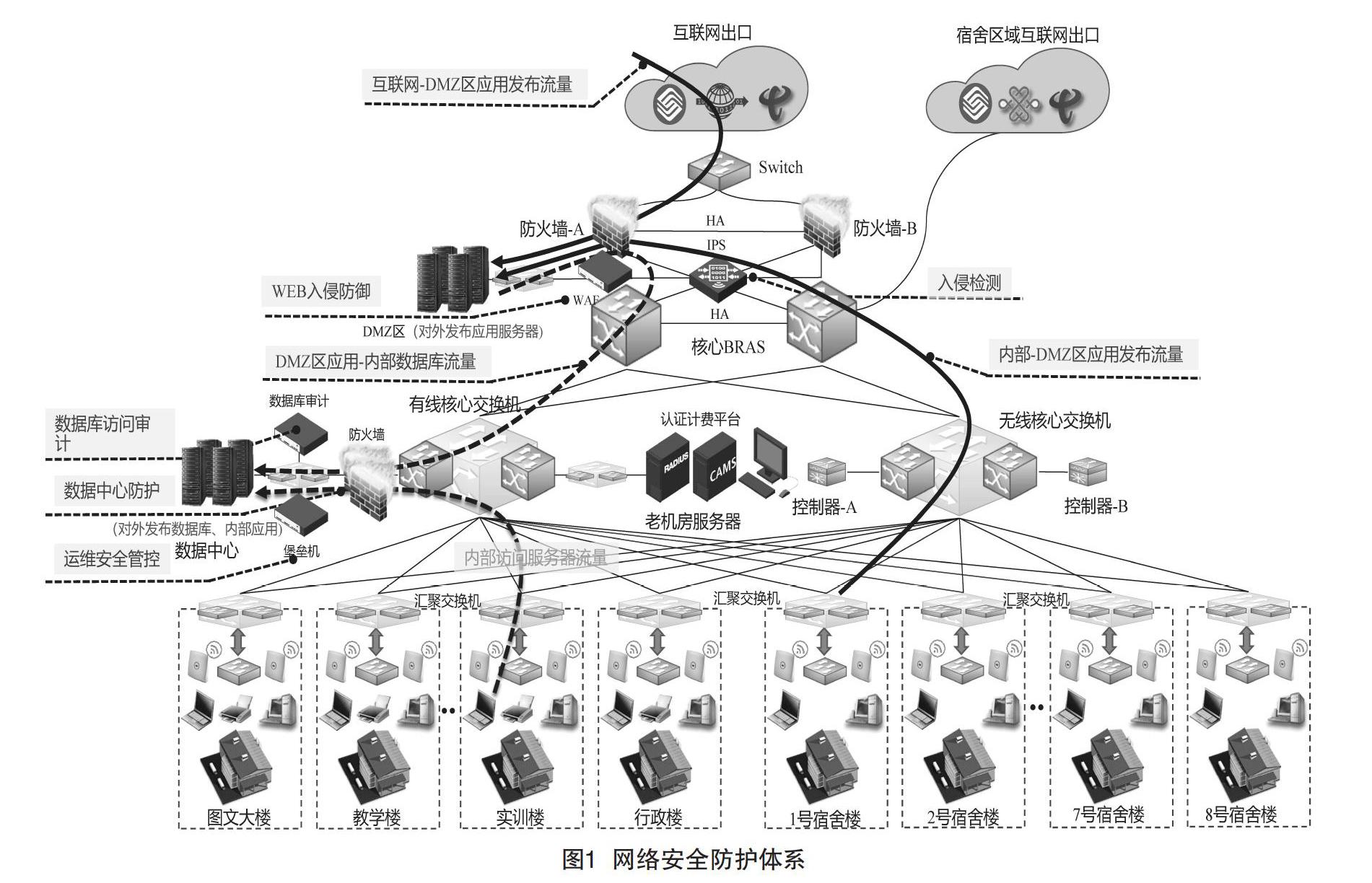

在基于应用组划分不同的安全域后,逐步对数据中心服务器进行安全优化,建立全新的数据中心安全防护架构,如图1所示。

具体过程:增加网络安全设备实现不同安全域的隔离,补足网络安全管理设备,为管理人员提供多种辅助手段。

(1)在数据中心与校园网之间架设防火墙,作为数据中心的第二道防线。通过该防火墙将校园网和数据中心安全隔离,配合防火墙安全策略,抵御来自互联网以及校园网内部的安全风险。

(2)在出口防火墙构建外网应用区,将数据中心对外发布应用的主机迁移至该区,实现对外发布应用和校园网内部应用、数据库隔离区分,降低对内部应用主机直接访问的风险。

(3)在数据中心区域部署数据库审计系统,实现学院核心应用数据库登陆、修改、删除等操作的记录、审计、溯源,实现应用数据库有限管控和安全运维。

(4)在数据中心区域部署堡垒机,第三方运维人员均通过堡垒机进行设备运维,无须直接接触设备进行运维,通过堡垒机统一分配管理账号和权限,并可由堡垒机对运维人员运维过程进行记录和审计,实现运维可管、可控、可溯源、精细化管理。

(5)增加并迁移网站应用级入侵防御系统(Web Application Firewall,WAF),迁移至外网应用区防护页面服务器。

(6)增加虚拟化平台安全防护,在虚拟机池中根据不同应用组进行隔断,进一步阻断黑客可能的攻击。

4 安全架构改进完成后的总结

江苏信息职业技术学院通过规划的网络安全项目实施,网络安全优化初见成效,主要有如下几个值得借鉴的成果:

(1)应用与数据安全隔离,对外发布应用端和内部数据库端相互隔离。

(2)用户与数据安全隔离,所有校内内网用户与数据中心和网络应用服务器形成隔离。

(3)整个网络的可管、可控、可溯源的运维,构建一个异构设备多重保障的安全防护体系。

(4)便捷、高效的数据保护,通过自动备份软件保证重要数据的实时拷贝。

5 结语

安全防护架构的优化無法一劳永逸,随着网络攻击技术的发展也需要不断改进。通过完善网络安全架构工作的完成,未来可满足3~5年安全防护需求。但安全风险和威胁也在不断多样,因此网络安全建设将是一个长期建设、逐步优化、不断修正的过程。

作者简介:陶浩(1981— ),男,浙江绍兴人,工程师,硕士;研究方向:以太网网络应用,网络安全。

图1 网络安全防护体系

[参考文献]

[1]汤丽丽.计算机网络安全在大数据系统的应用[J].电子技术与软件工程,2019(20):186-187.

[2]陈慧,张常泉,罗志琼.浅析网络安全问题及其防范措施[J].科技风,2019(30):104,111.

[3]叶水勇,王艳,方军,等.基于VCF纵向虚拟技术网络架构优化的探索与实践[J].国网技术学院学报,2019(4):33-36,40.

[4]张葛.计算机网络安全现状和防御技术分析[J].山东工业技术,2019(4):141.

[5]谭雄胜,黄鹤.计算机网络安全中防火墙技术的应用研究[J].数字技术与应用,2019(1):211,213.

Improvement of campus network security architecture based on application perspective: taking Jiangsu Vocational College of Information Technology as an example

Tao Hao

(Jiangsu Vocational College of Information Technology, Wuxi 214153, China)

Abstract:With the acceleration of network construction in colleges and universities, the security of campus network is becoming more and more serious, such as the lack of integrated design and some safety protection and management means. This paper, based on the real case of the improvement of the network security architecture of the Jiangsu Vocational College of Information Technology, analyzes the shortage of the network security, puts forward the idea and method to optimize the network security architecture, and finally makes a summary and induction, and provides some reference for the brothers and universities.

Key words:network security; application group; security isolation