工控安全现状及面临的问题

2018-11-07雷远东

随着“工业互联网”、“互联网+”等相关概念的提出,在国家政策、技术创新和工业参与者需求转变等多个维度的共同驱动和协同下,信息化和工业化得到了深度融合,物联网也得到了快速发展,工业控制系 统(Industrial Control System,ICS)产品越来越多采用通用协议、通用软硬件,以各种方式与互联网等公共网络连接,导致病毒、木马等安全威胁大肆向工控系统扩散,严重影响了关键工业基础设施的稳定运行,而且当前用户对于工控安全防护的意识以及相关技术力量远远滞后于安全威胁的发展速度,更加剧了工控系统的安全风险。由于工业控制系统广泛应用于工业、能源、交通、水利等事关国计民生的重要领域,一旦遭受攻击,将会给国家经济安全带来极大损失。

图1 2017年上半年十大恶意软件攻击活动中全球工控系统损失占比

2010年的“震网”病毒、2012年的超级病毒“火焰”、2014年的Havex病毒等专门针对工业控制系统的病毒给用户带来了巨大的损失,同时也直接或者间接地威胁到国家安全。特别是2015年发生的乌克兰电力遭受攻击的事件,可以看出黑客在不需要利用复杂攻击手段、不需要完整还原业务系统运行过程的情况下,就可以对工控系统的运行造成影响。

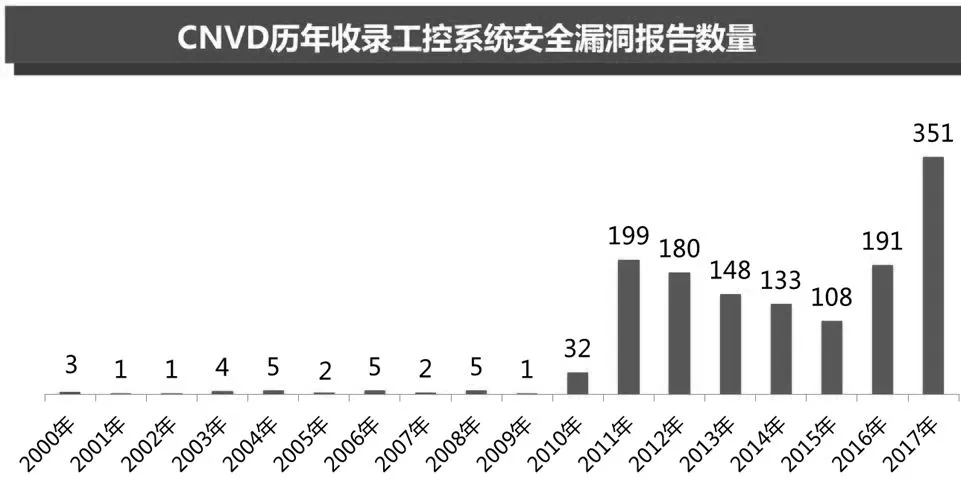

随着各方对工控系统的关注,近年来工控系统被挖掘的漏洞呈现总体上升的趋势,但由于很多工控系统漏洞具有更高的价值,所以仍然有大量的漏洞已被发现,但未被曝光,以便获取更高的利益,因此实际的工控系统漏洞数量应超出已有统计数,根据统计,SCADA、HMI、PLC、工业交换机等占曝光的漏洞数的前几位。

各项统计

2017年是工控系统信息安全事件集中爆发的年头之一,安全研究人员发现并上报了数百个新漏洞,警告称工艺系统和工艺流程中存在新威胁向量,提供了工业系统突发感染数据,并发现了定向攻击(例如Shamoon 2.0 / StoneDrill)。 自 从震网(Stuxnet)病毒曝光以来,研究员首次发现了恶意工具包CrashOverride/Industroyer,这是一种可以用于攻击物理系统的网络工具。然而,2017年工业控制系统遭遇的最严重威胁是加密勒索软件攻击,根据卡巴斯基实验室发布的ICS CERT(工业控制系统网络应急小组)报告指出,专家上半年发现了33个恶意软件家族的加密勒索软件,全球63个国家的大量攻击被拦截,其中2017年5月发生的WannaCry勒索病毒全球爆发事件中,受损的工控系统数量占总数的13.4%,排名2017年上半年十大恶意软件攻击活动第一位,具体统计数据如图1所示。

报告中也介绍了卡巴斯基实验室2017年上半年在工业自动化系统中发现了2500多款不同的恶意软件家族,这些软件衍生出约1.8万种变种,其中20.4%的威胁都隐藏在互联网的钓鱼网站中。除了恶意软件以外,伪装成商业电子邮件的加密木马病毒也是重要威胁之一,幸运的是暂未发现任何专门针对工控系统开发的恶意软件样本,图2展示了2017年上半年工控系统的主要威胁来源。从上图2可知,互联网和可移动介质是工控系统安全威胁的主要来源,近三分之一的安全威胁来自于这两者。

图2 2017年上半年工控系统的主要威胁来源

图3 CNVD历年收录工控系统安全漏洞报告数量

对于我国来说,根据国家信息安全漏洞共享平台(CNVD)统计,2017年CNVD统计的新增信息安全漏洞为4798个,工控系统新增漏洞数有351个,比去年同期有显著增长。由工业控制系统安全国家地方联合工程实验室分析绘制的历年新增漏洞数量增长情况图如图3所示,可以看出我国工控安全系统漏洞近年呈现迅速增长的态势。

在工控相关的漏洞中,高危漏洞占比最高,达到53.6%。中危漏洞占比42.4%,其余4.0%为低危漏洞。