基于大数据优化网络的安全性策略的研究

2018-10-19刘文

刘 文

基于大数据优化网络的安全性策略的研究

刘 文

(兰州资源环境职业技术学院,甘肃 兰州 730021)

随着网络信息化建设的不断应用过程中,数据安全的可靠性是网络信息化建设的重中之重,尤其大数据时代的到临,对于数据的安全性越来越重视,以往的网络安全性能已经不能胜任现有的数据量,此外加之内控与合规策略的实施,使检测范围不断扩大,安全数据的种类积累越来越多。本文在大数据的基础上,结合传统安全漏洞的利用过程和不足之处,提出基于SDN(Software Defined Networking,软件定义网络)的安全设备路由策略,该策略可对网络数据的物理面和控制面进行有效的剥离,实现对数据流量的最优控制。

大数据;安全性;网络

0 引言

随着移动终端市场的不断升级,网络数据的流量日益增长,信息数据的传播途径和速度更加迅速,对于网络的依赖性大大增强,但随着而来的网络安全漏洞问题也日渐严重,本文在大数据的基础上,结合传统安全漏洞的利用过程和不足之处,提出基于SDN(Software Defined Networking,软件定义网络)[1]的安全设备路由策略,该策略可对网络数据的物理面和控制面进行有效的剥离,实现对数据流量的最高控制,且基于优化的最短路由算法和旁路式最短路由算法及神经网络最短路由算法,使得系统整体的安全性能大大增强,对提升网络的安全性具有现实意义。

1 安全漏洞发生过程及分类

1.1 安全漏洞发生过程

常规意义上来说,安全漏洞的发生环节主要包括以下几个部分[2]:

构建测试系统环节,其中涉及系统的软件和硬件的测试,需要提前准备好测量安全漏洞所需要的工具。

预探测攻击环节,完成数据的收集在、整理,锁定对象的IP地址获取终端信息数据,此过程还包括针对安全漏洞所编写测试计划。

攻击环节,根据以上环节的数据信息,此环节针对对象实施攻击行为,其中主要包括漏洞的识别、非法途径的获取等过程。

后攻击环节,此环节主要的目的是消除攻击环节中所留下的痕迹,为实现深入攻击做好准备,其中主要涉及删除过程痕迹、木马病毒的植入、报告的篡改等。

具体的漏洞利用的流程如图1所示。

图1 漏洞发生过程

1.2 漏洞分类

网络系统安全漏洞的种类众多,但大体可分为以下几种类型。

(1)认证

在此环节中,主要存在的潜在隐患包括:用户的ID号码容易被识别、在登陆系统过程中缺少必要的验证措施以及用户可借助其他途径进行访问服务的机制。

(2)授权

发生此问题的主要原因是系统没有按照预先设定的准则进行系统的访问,从而使系统处于失控的状态下。

(3)加密

主要包括,数据之间的交互、数据经过加密处理后的传输过程和传输方式等。

(4)信息泄露

信息泄露主要是指个人敏感信息、数据的泄露,包括系统非正常运行造成的信息的丧失,其中主要包括:自动表达填充,敏感文件暴露,目录暴露等,会提高系统的安全性和可靠性。

(5)输入验证

为按照安全机制所制定的准则,而所造成的输入验证失效,如文件在传阅过程中,存在潜在隐患,造成系统漏洞被攻击。

(6)Session管理

Session管理主要包括客户信息储存能力的设置和失效期的设置等。

(7)服务器配置

服务器配置发生的主要原因是系统由于缺少安全配置,造成系统在安全漏洞的条件下运行的功能。

2 大数据安全分析

随着网络信息化建设的不断应用过程中,数据安全的可靠性是网络信息化建设的重中之重,尤其大数据时代的到临,对于数据的安全性越来越重视,以往的网络安全性能已不能胜任现有的数据量,此外加之内控与合规策略的实施,使检测范围不断扩大,安全数据的种类积累越来越多。基于此现状,基于大数据安全分析就显得尤为重要。大数据安全分析技术,在控制、核算、软硬件设备上占有非常显著的优势;优势是在处理、分析数据安全性能方面。

2.1 大数据分析平台

个人网络以及移动终端已经成为人们生活必不可少的一份子,基于现有海量终端数量和网络数据量的基础上,大数据安全技术成为当前的热点话题。目前常见的大数据分析平台主要有Hadoop和Spark[3]。

(1)Hadoop

Hadoop是基于Java模块来实现的安全分析系统,其可在较短的时间内对数据安全系统做出响应,且具有较高的信息数据和运算的能力。改平台的主要显著优势主要包括以下几个方面:

1)可进行多个数据副本的交叉使用;

2)可靠性高且具有良好的兼容性;

3)数据节点可在自由移动,具有较高的可控性;

4)具有较高的容错能力;

5)投入成本低。

(2)Spark

Spark是MR系统一个重要的分支,它不仅继承了Hadoop的特性外,还具有以下几个方面的优势。

1)数据可被保存在内存系统中,从而可大大减少读写HDFS的次数,使数据可适用多种不同类型的系统。

2)Spark支持Scala、Python等多种编程语言,并将Scala用作其应用程序框架,可以像操作本地集合对象一样轻松地操作分布式数据集。

2.2 大数据安全分析技术

基于大数据理论来对网络安全性分析是时代发展的需要,利用大数据平台不仅可实现数据的归纳和分析,还可以借助相关算法,建立动态观测模型,从而识别系统漏洞的可能性,对于提高网络数据安全的可靠性具有重要意义。此外,基于大数据理论分析技术可实现系统由点及面检测范围的扩大,一定程度上提高了系统安全检测能力[4]。最后利用大数据理论分析技术可提取出异常行为及其特征,系统处理后,再结合构建的模型训练此数据从而获得精准的模型。

除以上方面外,系统还会结合网络所具有的独立环境,实现数据之间的交互。借助大数据分析理论,及时发现量化数据过程中所存在的漏洞。具体分析技术主要包含二个部分:

(1)安全数据采集和整理

为防止数据安全漏洞和潜在隐患,大数据分析通过优化整合多种数据结构[5],如安全模式日志、流量数据、用户安全模式等,当确定了数据结构后,大数据分析理论会根据数据结构属性的不同来进行数据的采集和汇总,这样大大提高了数据收集的效率。

(2)安全数据的优化分析

为提高大数据安全分析的效率,以往的检测方式已经无法适用于当前的数据安全精度目标。因此需要结合人工智能、模式学习、统计建模和机器学习等基础算法,来进一步提高系统安全的可靠性。常用的大数据分析思路有先验分析、分类预测分析、关联分析等方法。

如图2所示为一个安全大数据分析平台,它包括数据采集层、数据存储层、数据分析层及数据应用层共4层。

1)数据采集层主要包括数据流、数据通量、设备安全数据以及配置文本的收集;

2)数据存储层主要包括设备等具有较高速度储存性能的装置来进行数据的备份和存储。

3)数据分析结构层借助优化分析和计算机强大的处理效率,根据数据结构特性来建立构建分析模型,最后得出检测报告。

4)数据应用层通过可视化的应用接口管控平台并展现分析获得的系统整体安全状态。

图2 安全大数据分析平台

3 安全设备路由策略的研究

大数据分析平台如检测出系统的漏洞后,需要进一步核查或者处理则需要借助安全设备来进行核查。尤其是随着云计算、网络功能虚拟化等技术的应用,网络安全设备的虚拟化以发展成为主流趋势[6]。

本文结合实际网络环境的虚拟化安全设备路由策略,基于SDN网络使安全设备、旁站的算法和神经网络的有效结合,从而实现高效的安全设备路由策略。

3.1 基于SDN的安全设备路由策略

基于SDN的安全设备路由方案将根据网络中混合部署安全设备的实际情况,根据客户需求,将数据流以合适的路由方式传送到要求的安全设备进行处理。

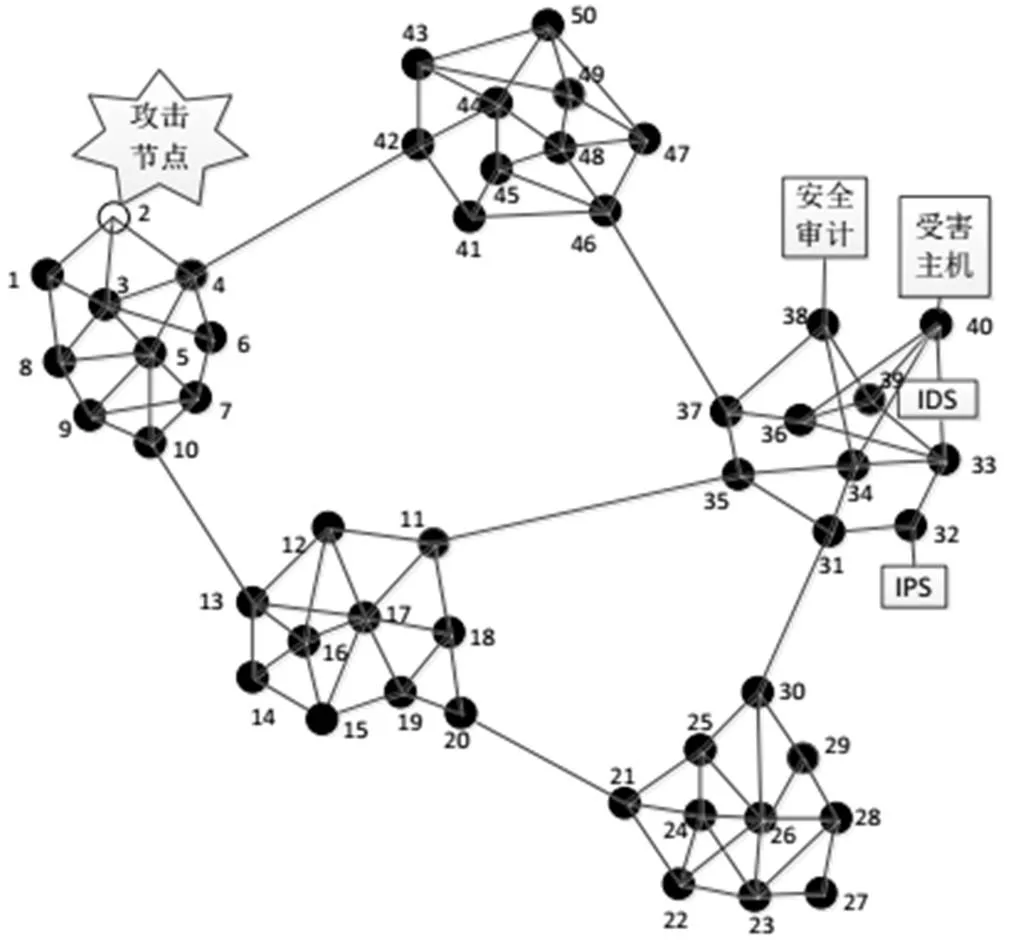

本文根据数据中西理论和网络框架模式来构建X×Y型的网络模型,其中X代表子网数量,Y代表子网络中节点数量。X×Y型网络防护模型参见图3。

安全系统模块以旁路模式分布在网络节点38,IPS则分布在32,IDS分布于网络节点33与40之间,则漏洞和攻击节点则分布在系统的任何一个节点上。利用本文所示的2号数据结构为漏洞点,当系统和数据节点40相连后,主控系统会启动安全机制,比如安全审计和IDS互补利用[6]。

图3 X×Y型网络防护模型

整个架构分为三部分,安全资源池,数据转发设备和安全服务调度中心。

(1)安全资源池

安全资源池可发生在系统的任何节点数据上,如我们常说的硬件模块、软件模式等都装有一定的防火墙技术、IDS和IPS等安全服务。

(2)数据转发设备

数据转发、共享过程中常借助路由等媒介来实现,在数据的传输过程中,需要严格按照SDN协议控制数据的流转规则,将数据转发到安全设施和目标主机,是完成最短安全路由的最终执行者。

(3)安全服务调度中心

安全服务调度中心系统安全的重要区域,主要有相关的控制系统和硬件模块构成,具有全局拓扑功能,进而完成数据的读取。

3.2 安全设备路由算法

本文所优化的安全设备路由策略主要适用于于内嵌式安全设备,借助最短的路径算法实现内嵌式安全设备算法的最短控制即内嵌式最短安全路径,简称SSPI)。

算法的首要之一是当系统安全遭到攻击后,系统会调用自有的安全机制,当系统安全设备的检索路径为S至E时,此时系统会出现多种潜在漏洞,此时需要确定设备是否链接到安全模式下,计算出路径的最短途径,找出此时最短的路径作为最短安全路径[7]。

如没有所对应的最短路径,则需要检索S到E的最短路径为SSPI,利用多路径最短算法实现每个节点之间数据的计算。

4 结论

本文在大数据的基础上,结合传统安全漏洞的利用过程和不足之处,提出基于SDN的安全设备路由策略,该策略可对网络数据的物理面和控制面进行有效的剥离,实现对数据流量的最高控制,且基于优化的最短路由算法和旁路式最短路由算法及神经网络最短路由算法,使得系统整体的安全性能大大增强。

[1] 汪东芳, 鞠杰. 大数据时代计算机网络信息安全及防护策略研究[J]. 无线互联科技, 2015(24): 40-41.

[2] 汤东. 大数据时代计算机网络信息安全及防护策略研究[J]. 社会科学: 全文版: 00277-00278.

[3] 郑晨阳. 面向大数据的网络安全策略研究[J]. 数字图书馆论坛, 2014(2): 7-10.

[4] 王书梦, 吴晓松. 大数据环境下基于MapReduce的网络舆情热点发现[J]. 软件, 2015(7):108-113.

[5] 李慧. 基于大数据视角下电子商务物流策略的优化研究[J]. 中国储运, 2015(7): 121-123.

[6] 王正也, 李书芳. 一种基于Hive日志分析的大数据存储优化方法[J]. 软件, 2014(11): 94-100.

[7] 马乐. 基于大数据时代分析计算机网络安全技术的优化策略[J]. 中国新通信, 2017, 19(15).

Research on Security Strategy Based on Big Data Optimization Network

LIU Wen

(Lanzhou Resources & Environment Voc-tech College, Lanzhou 730021, China)

With the continuous application of network information construction, the reliability of data security is the top priority of network information construction. Especially with the advent of the big data era, more and more attention has been paid to the security of data. The former network security performance has been unable to meet the existing data volume, in addition to internal control and compliance strategies. Implementation, so that the scope of detection continues to expand, the accumulation of security data more and more. On the basis of large data, this paper proposes a security device routing strategy based on SDN (Software Defined Networking), which can effectively strip the physical and control surfaces of network data and realize the optimal control of data flow.

Big data; Security; Network

TP391.1

A

10.3969/j.issn.1003-6970.2018.09.042

刘文(1982-),男,中级职称,大学本科学历,研究方向:计算机网络。

本文著录格式:刘文. 基于大数据优化网络的安全性策略的研究[J]. 软件,2018,39(9):205-208