BGP/MPLS VPN安全性分析与仿真实验

2018-09-10董昊胡曦明马苗

董昊 胡曦明 马苗

摘要:基于H3C Cloud Lab平台对BGP/MPLS VPN安全性进行了深入分析,指出其在数据传输过程中存在信息泄露的安全隐患。在此基础上,提出并实现了基于IPSec的安全BGP/MPLS VPN设计方案。经过仿真实验表明,该方案在保证BGP/MPLS VPN传输可靠性的同时,通过引入数据加密机制有效地增强了虚拟专用网数据传输的安全性,扩展了BGP/MPLS VPN技术的适用范围。

关键词:边界网关协议;多協议标签交换;虚拟专用网;IP安全协议;加密

中图分类号:TP393文献标志码:A文章编号:1008-1739(2018)12-58-4

Analysis on BGP MPLS VPN Security and Simulation Experiment

DONG Hao1, HU Ximing1,2, MA Miao1,2

(1. School of Computer Science, Shaanxi Normal University, Xian Shaanxi 710119, China; 2. Key Laboratory of Modern Teaching Technology, Ministry of Education, Xian Shaanxi 710119, China)

0引言

虚拟专用网(Virtual Private Network,VPN)是一种用于连接企业或团体之间专用网络的通信网络技术。多协议标签交换(Multi-Protocol Label Switching,MPLS)是一种用于快速数据包交换和路由的体系,它为网络数据流量提供了目标、路由地址、转发和交换等能力。将VPN与MPLS技术相结合,便形成了一种主流VPN,即MPLS VPN[1],它基于运营商的骨干网络,构建企业或团体的虚拟专用网络,实现跨地域、可靠、高速的信息传输,具有高效率、易扩展和易维护的特点。因此,MPLS VPN现在广泛应用于社会的各个领域,例如教育行业[2]、医疗机构[3]及企业[4]等。

随着网络技术的发展,网络安全问题日益严重,网络信息安全逐渐得到了人们的关注。MPLS VPN作为一种主流的虚拟专用组网方案,其私网传输的数据得到安全保障是至关重要的[5]。为此,讨论了基于MPLS VPN组网方案的数据传输的安全性问题,并提出了相应的改进措施[6]。

1 BGP/MPLS VPN安全性

1.1 BGP/MPLS VPN

BGP/MPLS VPN是一种常见的MPLS VPN组网方式,这种组网方式是以MPLS VPN模型为基础,依靠BGP为信令协议在骨干网上传输私网路由信息,利用MPLS通道传输私网流量[7]。MPLS模型中包括用户网络边缘设备(CE)、运营商边缘路由器(PE)及运营商骨干路由器(P)3部分,其中CE和PE被认为是运营商和用户的管理范围边界。在数据传输过程中,MPLS通道是通过识别标记将数据传送到目的地址。每个数据包的标记类似于邮编,MPLS的转发路由也是通过标记来区分特定的VPN[8]。这种网络模型既实现了高效转发,又具有易扩展的性能。

1.2安全性探究实验

为了探究BGP/MPLS VPN中数据传输的安全性问题,利用软件平台搭建网络环境,实现该方案下的数据传输过程[9]。H3C Cloud Lab是一款基于虚拟机的网络设备模拟软件,它以虚拟机为支撑,实现模拟现实的组网方案,常用于企业初期的组网方案设计和网络实验展示。

全局使能MPLS与MPLS LDP,定义VPN实例,最后配置路由交换协议,网络拓扑如图1所示。其中,P和PE分别表示运营商骨干路由器和边缘路由器,在CE1与CE2之间配置VPN实例,使其之间的通信通过私网流量,PE与CE之间配置与VPN绑定的OSPF多实例,PE与PE之间配置与VPN绑定的BGP多实例,最终将PE中配置的OSPF与BGP相互引入。

当CE中OSPF状态机变为FULL,其与邻居会达到完全临接状态,即可在CE路由表中找到通过BGP协议学到的对端路由信息,CE1路由器的路由表信息如图2所示。

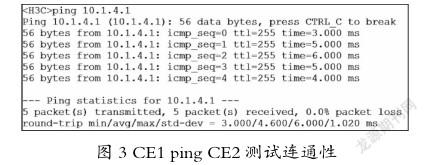

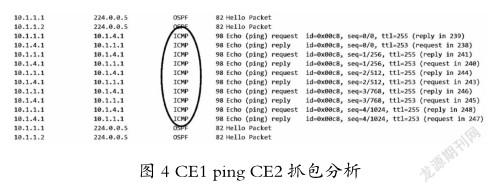

在CE各自成功学到对端的路由后,使用ping命令验证网络连通性,测试结果如图3所示。

结果表明,CE1与CE2之间成功建立VPN,5次ping无丢包现象,连通良好。

为了探究BGP/MPLS VPN下的网络安全性,可在运营商边缘路由器(PE)处抓包同时,模拟VPN中(CE之间)通信过程,查看抓到的报文并分析其安全性。在PE1处GE0/1接口处抓包,CE1 ping CE2来模拟VPN间的通信过程,抓取报文如图4所示。

1.3存在的安全性问题

通过实验分析抓取的报文,5次ping抓到了10条ICMP报文,没有丢包现象,且可以详细地看到每一条ICMP报文的请求/回显序列号等信息。通过多次试验表明,BGP/MPLS VPN具有较高的数据传输可靠性,可以满足日常的VPN应用需求。

但是就安全性而言,BGP/MPLS VPN并没有对信息进行加密,它的数据是通过明文传输的。这种明文的传输方式很容易被攻击、利用,进而导致账户密码等关键信息在通过BGP/MPLS VPN传输中造成泄露。显然,BGP/MPLS VPN在具有高效传输的同时,也存在着由于不对数据进行加密而容易造成数据传输安全漏洞,由此使得BGP/MPLS VPN在金融、安保和政务等保密性较高的应用领域中的应用受到极大限制。

2基于IPSec的安全BGP/MPLS VPN

为了增强MPLS VPN的安全性,将MPLS VPN技术与一些安全协议相结合,能够达到VPN数据传输的加密目的[10]。IPSec(Internet Protocol Security)是一种开放标准的框架结构,通过使用加密的安全服务以确保在IP网络上进行保密而安全的通信。IPSec主要用于VPN相关领域,提供端到端或站到站的信息保护,主要使用AH和ESP两种安全协议。IPSec VPN也是目前一种主流的VPN,它提供了一套完整的网络体系,通过对信息加密、提供验证服务以保障数据的安全[11]。

因此,为了增强BGP/MPLS VPN的安全性,将MPLS技术与IPSec相结合,提出一种基于IPSec的安全BGP/MPLS VPN设计方案。组建IPSec over MPLS VPN网络环境,分析验证在该混合组网方案下数据传输在安全性方面的表现情况。

2.1方案设计

将IPSec与MPLS技术相结合,即IPSec over MPLS,可以使得私网流量加密后再进行传输。以BGP/MPLS VPN为基础,在CE间配置IPSec隧道[12],分析数据在该混合组网方案下的加密情况,拓扑图如图5所示。

2.2方案的实现

针对上述方案,分别采用手工方式和IKE协商方式实现IPSec安全策略,进而搭建基于IPSec的安全BGP/MPLS VPN。

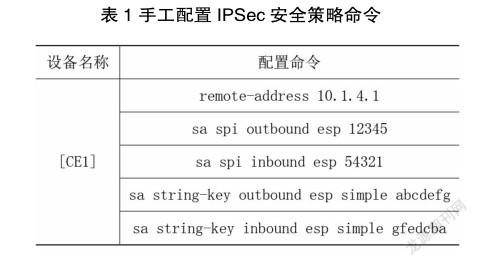

2.2.1手工方式配置IPsec安全策略

部分配置命令如表1所示(以CE1设备为例,CE2与CE1同理)。

手工方式指定了路由器的入口SPI和出口SPI与入口密钥和出口密钥,其可以不依赖IKE而单独实现IPsec功能,且這种方式建立的SA永不老化。配置成功后,查看CE路由器IPSec SA,如图6所示。

手工配置的SPI(inbound与outbound SPI)分别为54321和12345。查看CE1路由表,如图7所示。

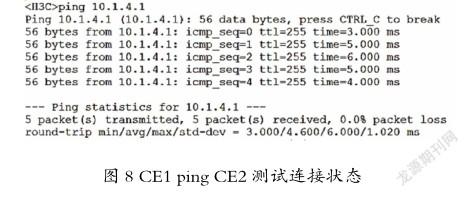

这里没有显示对端的路由信息,为了验证VPN连通性,CE1 ping CE2测试连接状态,如图8所示。

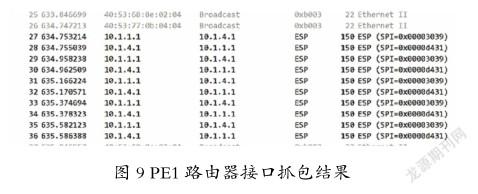

可以通信,说明CE1并不用通过PE1寻找路由,即PE1并未感知CE1与CE2间IPSec通道的真实存在,提高了网络安全性。查看在PE1处GE0/1接口抓到的报文,如图9所示。

捕获到了10条ESP报文,这些报文即为5次ping的通信过程,但无法查看通信过程中的序列号、TTL等信息,说明IPSec隧道对私网信息进行了加密处理。

2.2.2 IKE协商方式的IPsec安全策略

部分配置命令如表2所示(以CE1设备为例,CE2与CE1同理)。

使用IKE协商方式配置时,SPI将随机生成且建立的SA具有生存期,其只需要配置好IKE协商安全策略的信息,由IKE自动协商来创建和维护SA,是大型动态网络环境中惯用的配置方式。

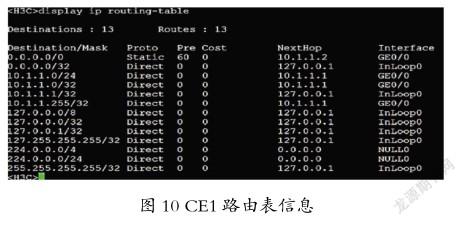

安全策略配置成功后,查看CE1路由表,如图10所示。

该路由表与手工配置时的路由表类似,也没有对端的路由信息。这里仍然利用CE1 ping CE2测试连接状态,如图11所示。

可以通信,IKE协商方式与手工方式相似,CE1不需要获取PE1的路由信息便可与CE2成功通信。

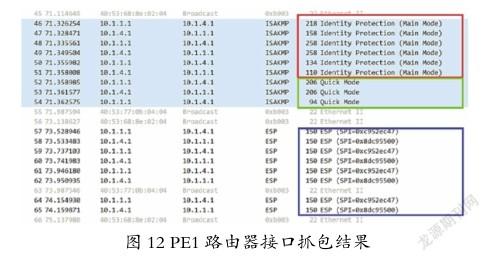

图11中的第一次ping回显Request time out即为IKE协商。抓取报文可以看到IKE的协商过程与ping的请求/回显,如图12所示。

其中,报文段中的第一部分表示IKE的主模式,完成协商策略、Diffie-Hellman交换与验证交换;第二部分表示快速模式,它在主模式基础上完成IPSec SA协商;第三部分即为ping报文加密后的ESP数据包。

3安全性分析

通过上述3个实验可以发现,在BGP/MPLS VPN方案中,CE发出的数据报文没有经过加密,是以明文方式直接传输,且在CE1中可以找到对端网段的路由信息;而在BGP/MPLS VPN基础上成功建立IPSec隧道后的安全VPN下,不仅在CE中找不到对端的路由信息,而且在抓到的数据包里找不到明文传送的信息。CE传输私网信息时会通过IPSec加密后再进行传输,其传输路由也不再通过BGP协议获取,同时网络运营商也不会感知私网之间的隧道存在,因此后者比前者在安全性上更胜一筹。

4结束语

本文利用HCL平台搭建了MPLS VPN,模拟私网间的数据传输,抓包分析发现BGP/MPLS VPN下的数据传输采用明文方式,容易造成数据传输过程中的信息泄露,给用户带来安全隐患,也限制了BGP/MPLS VPN的应用场合。为了增强其安全性,提出了基于IPSec的安全BGP/MPLS VPN设计方案并进行了实现。MPLS与IPSec相结合后,通过实验的对比可以发现,IPSec隧道在信息传输过程中对信息进行了加密处理,真正为私网信息提供了安全保障,实现在保证BGP/MPLS VPN传输可靠性的同时增强了网络安全性,且扩展了BGP/MPLS VPN技术的适用范围。该方案可应用于对保密性要求较高的企业组网方案,在现有虚拟专用网基础上建立IPSec隧道,极大地提高了VPN数据的安全性,配置简易灵活,而且易扩展、易管理、易维护,更加安全高效地保护站点到站点之间的私网数据传输。

参考文献

[1]何璐茜.MPLS VPN技术研究及应用[J].现代电子技术, 2011,34(15):127-130.

[2]王广泽,汪鹏,罗智勇,等.一种MPLS VPN的分散校区图书馆教育网组建模型[J].哈尔滨理工大学学报,2017,22(3): 31-35.

[3]何东,郑建刚,冯涌,等.基于MPLS/VPN技术的集团化医院广域网平台的设计与实现[J].电脑知识与技术,2012,8(29): 7136-7138.

[4]李大习.基于SDN的MPLS企业VPN技术实現[J].电子技术,2017,46(12):42-44.

[5]周健.云计算背景下的信息安全问题研究[J].现代电子技术, 2017,40(11):84-87.

[6]李忠武,陈丽清.计算机网络路由器的应用研究[J].现代电子技术,2014,37(8):113-115.

[7]韩海雯,张潇元.基于BGP协议的MPLSVPN构建机制分析[J].计算机工程与设计,2008(5):1104-1107.

[8]王文娟,李绪凯,张天辉,等.MPLS/BGP-VPN技术应用[J].计算机与网络,2015,41(1):60-63.

[9]杭州华三通信技术有限公司.H3C路由器典型配置指导[M].北京:清华大学出版社,2013.

[10]王建明. IPSec协议在VPN中的应用探讨[J].网络安全技术与应用,2015(5):67.

[11]蹇成刚.IP分组网络安全分析及IPSec技术[J].计算机与网络,2010,36(17):42-44.

[12]廖悦欣.IPSec协议实现技术研究[D].广州:华南理工大学, 2013.