基于层次探测的工控系统漏洞扫描方法研究

2018-09-10王捷刘畅袁慧

王捷 刘畅 袁慧

摘 要:为了对工控系统的漏洞进行准确获取和发掘,采用层次探测分析技术,提出了基于层次探测的工控系统漏洞扫描系统模型。模型主要由数据对比和工控系统探测两部分组成,系统探测和网络探测构成了工控系统探测,数据对比主要是对工控系统探测模块中的探测工控设备具体信息与工控系统的漏洞数据库进行比对,从而找出设备存在的漏洞,研究对推进工控系统信息安全具有至关重要的作用,为国家安全层面提供支持和保障。

关键词:层次探测;漏洞扫描;工控系统;数据对比;系统探测;网络探测

中图分类号:TP309 文献标识码:A 文章编号:1003-5168(2018)05-0026-02

Research on Vulnerability Scanning of Industrial Control System

Based on Hierarchical Detection

WANG Jie1 LIU Chang1 YUAN Hui2

(1.State Grid Hubei Electric Power Co., Ltd. , Electric Power Research Institute,Wuhan Hubei 430000;2.State Grid Hubei Electric Power Co., Ltd. ,Information and Communication Company,Wuhan Hubei 430000)

Abstract: In order to deeply acquire and discover the loopholes in the industrial control system, a hierarchical detection and analysis technology is used to propose the vulnerability scanning system model of industrial control system based on the level detection. The model mainly consists of data comparison and industrial control system detection. The system detection and network detection constitute the industrial control system detection, data comparison mainly on the industrial control system detection module in the detection of industrial equipment and industrial control system to find out the existence of loopholes in the specific information database.

Keywords: level detection;vulnerability scanning;industrial control system;data comparison;system detection;network detection

1 系统构成

本文提出一种基于层次探测的工控系统漏洞扫描方法,该方法主要是检测网络的工控设备,对工控设备的漏洞进行扫描[1]。

基于层次探测的工控系统漏洞扫描模型如图1所示,主要由数据对比和工控系统探测两部分组成。其中,工控系统探测分为系统探测和网络探测。

2 工控系统探测

工控系统探测主要由网络探测和系统探测构成,是数据对比的前提和基础,主要探测连接到传统网络中的与工控设备有关的具体信息,这些信息是数据对比阶段的待对比数据,把这些信息与基准数据进行对比分析,进而匹配出工况系统的漏洞[2]。

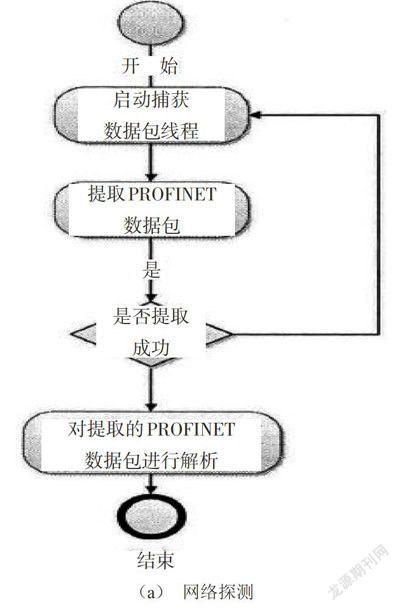

工控系统探测主要采用PROFINET的实时通信协议,其中网络探测主要是通过获取网络中的PROFINET数据并对获取的数据进行解析来提取工控交换机的MAC地址、站名称等基本信息;系统探测以网络探测为基础,通过构造一个实时的PROFINET数据包,通过广播的形式发送,从而获得工况设备的响应,然后对回复的PROFINET数据包进行解析,从而获取工況系统的基本信息。通过系统探测和网络探测,可以实现对工控系统的探测。

2.1 PROFINET实时通信协议分析

PROFINET不仅能支持实时性较高的工业自动系统,而且支持采用组件的工业自动化系统的分布集成。通信协议架构如图2所示。

PROFINET具有以下两个特点。①实时性。实时通信的一般要求是:能够准确地预测响应;响应时间在5ms以内。②实时数据传输模型。在监控时间内,假如接收器没有接收到任何新数据,会向发送器发送一个差错报文,其中t1为更新的时间间隔;t2为监控的时间间隔[3]。

2.2 针对工控系统的系统探测

工控交换机不仅具备普通交换机的基本功能,而且还具备工控的特性,网络探测和系统探测流程如图3所示。

3 数据对比

数据对比的主要功能是对工控系统探测模块中探测的工控设备具体信息与工控系统的漏洞数据库进行比对,从而找出设备存在的漏洞[3]。

通过网络探测和系统探测的对比,以期能完成变电站工控系统的边界安全防护,确保数据安全交互,及时发现异常流量审计告警、变电站各装置漏洞,从而提出有效的解决方案,进一步提升变电站智能工控系统的安全性,达到保障国家网络安全的目的。

4 结语

为了准确获取和抓捕工控系统漏洞,本文提出了基于层次探测的工控系统漏洞扫描系统模型,模型主要由数据对比和工控系统探测两部分组成,然后对网络探测和系统探测的构成及探测流程进行研究,以促进工况系统漏洞扫描技术的发展。

参考文献:

[1]孙易安,胡仁豪.工业控制系统漏洞扫描与挖掘技术研究[J].信息安全与技术,2017(1):75-77.

[2]秦媛媛,朱广宇,田晓娜,等.基于CVE漏洞库的工控漏洞发现和分析系统研究[J].信息通信技术,2017(3):23-25.

[3]徐丽娟,许静,唐刚.工业控制系统网络安全隐患分析方法研究[J].电子科学技术(北京),2015(6):679-684.