基于蓝牙策略的车机安全认证机制的创新设计

2018-07-24郭岩松

郭岩松

(长城汽车股份有限公司HAVAL技术中心)

手机与智能钥匙系统(PEPS)的结合是汽车钥匙发展的智能化形态,手机智能钥匙作为各大车企争相研发的系统,已经成为各种车型普及的趋势,它的安全性也是备受争议和关注。而目前的安全策略中,由于蓝牙通讯的特性导致传输过程中会存在被盗和复制的风险,这样不法分子就可以通过其他中端设备模拟手机钥匙,从而盗取车辆或者盗取车内财物,导致车主财产损失[1]。基于此,该文提出了一种通过在秘钥信息中增设时间戳进行安全认证的方法,解决了通过在车辆和移动手机附近用中继模块获取钥匙信息后非法盗取车辆的问题,提高了车辆的安全性。经过验证,可以达到预期的效果。

1 问题描述与分析

1.1 问题背景

传统钥匙的安全性认证机制,是密钥信息在特定的高低频段中,通过AES128加密策略或非对称方式,实现车辆与实体钥匙之间的传送,从而保障数据信息传输安全。相比于传统钥匙,新型钥匙的安全机制采用的是车机与手机的无线传输方式,车机仅需对收到的数据信息进行正确性认证,而不考虑信息的来源。此时,近距离蓝牙通讯系统发送的信息一旦被中继模块获取,该模块便能远距离输出密钥信息并进行认证,易导致车辆被盗,危害人身安全。

1.2 问题描述

目前手机智能钥匙系统存在的安全问题主要体现在以下方面。

1)目前蓝牙方案车机互联的技术方案缺乏有效的防盗机制,不法分子利用多个中转机即可将手机钥匙的有效信号远距离传输到车辆,车辆由于无法判断出钥匙的距离而误判为合法钥匙的呼叫,于是执行相关指令,造成财物丢失[2];

2)蓝牙方案将测距电路和判断电路作为执行命令之前的条件,但是测距电路主要应用在短距离内(1 cm左右),主要应用于门锁,车机互联的蓝牙有效区域达到10 m左右,如果采用测距方案不能正确识别钥匙本身的合法性,依然存在盗车风险[3];

3)蓝牙技术、通信技术和无线监控技术相结合,引入内嵌软件方式,并结合USSD和回铃音控制的技术可以提高安全性,但是依然无法规避掉非合法分子利用中转机破解来获取合法信息的问题;

4)传统蓝牙解锁方案需要人工触发,且验证码为裸露的编码,极易被截获盗用,易造成非合法人员利用该漏洞截取车辆信息及车辆,造成车辆内部财产乃至整个车辆失窃的严重后果[4]。

基于此,将设计目标定为:避免合法钥匙信息被盗用,保护车主财产,提高安全等级。

1.3 问题分析

在目前移动设备解锁车辆方案中,移动设备蓝牙与PEPS控制器通信加密通常采用滚码技术,这种动态密码方式在一定程度上提高了通信安全性,但蓝牙通信也属于无线通信方式的一种,所使用的都是电磁波,均是开放发射的,所以这种开放性使得周围的任何设备都可能截取并复制转发出所截获的电磁波波普。因此这种弊端使得非法用户通过中继模块伪装成合法钥匙实现车辆解锁。

1.4 问题确定

图1示出通过中继模块伪造合法钥匙的应用场景图。在PEPS模块和合法钥匙的有效认证区域内放置2个无线中继模块,它们之间采用移动蜂窝网络进行通讯传输,即可将合法钥匙信息盗取。

2 解决方法

2.1 拟选用的技术创新方法

利用蓝牙互配时间明显比网络互配时间短的特点,引入通信时间校验机制来对移动设备和车辆系统通信过程进行监控校验,也就是对访问请求的时间有效性进行验证,增强认证过程安全性。

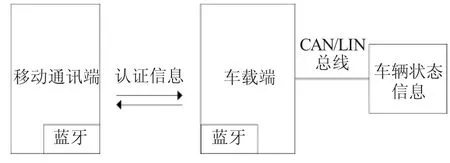

文章具体阐述了蓝牙钥匙防重发盗用加密过程。在本技术方案中,蓝牙钥匙系统的基本组成结构,如图2所示。

图2 蓝牙钥匙系统结构图

移动通讯端与车辆系统之间通过蓝牙进行通信交互。本技术方案中,蓝牙钥匙的认证解锁不需要操作移动通讯端,因此设计其基本认证流程如下:第一,车辆系统周期性地向外发送身份探询信号,等待移动通讯端的应答;第二,移动通讯端身份验证应答,车辆控制系统对移动通讯端的身份标识进行认证;第三,车辆系统与移动通讯端进行密钥认证,通过则执行解锁操作。

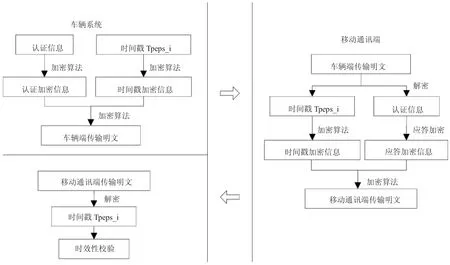

在本技术方案中,对认证过程中对发送方的通讯信息引入时间戳一并加密发送,这里时间戳就是发送方传输通讯信息时的时间。时间校验加密机制如下:当A方给B方在Ts时刻发送信息,在这里一并将Ts作为该信息的附加内容并加密成明文一并发出。当B方收到该明文,并通过约定好的解密方式获得信息中的时间Ts,进一步地,B方读取本地时间为Tr,如果Tr与Ts的时间间隔未在约定的时间间隔(ΔT)内,则认为A方发送通信信息过期失效,否则进入下一步交互通信。

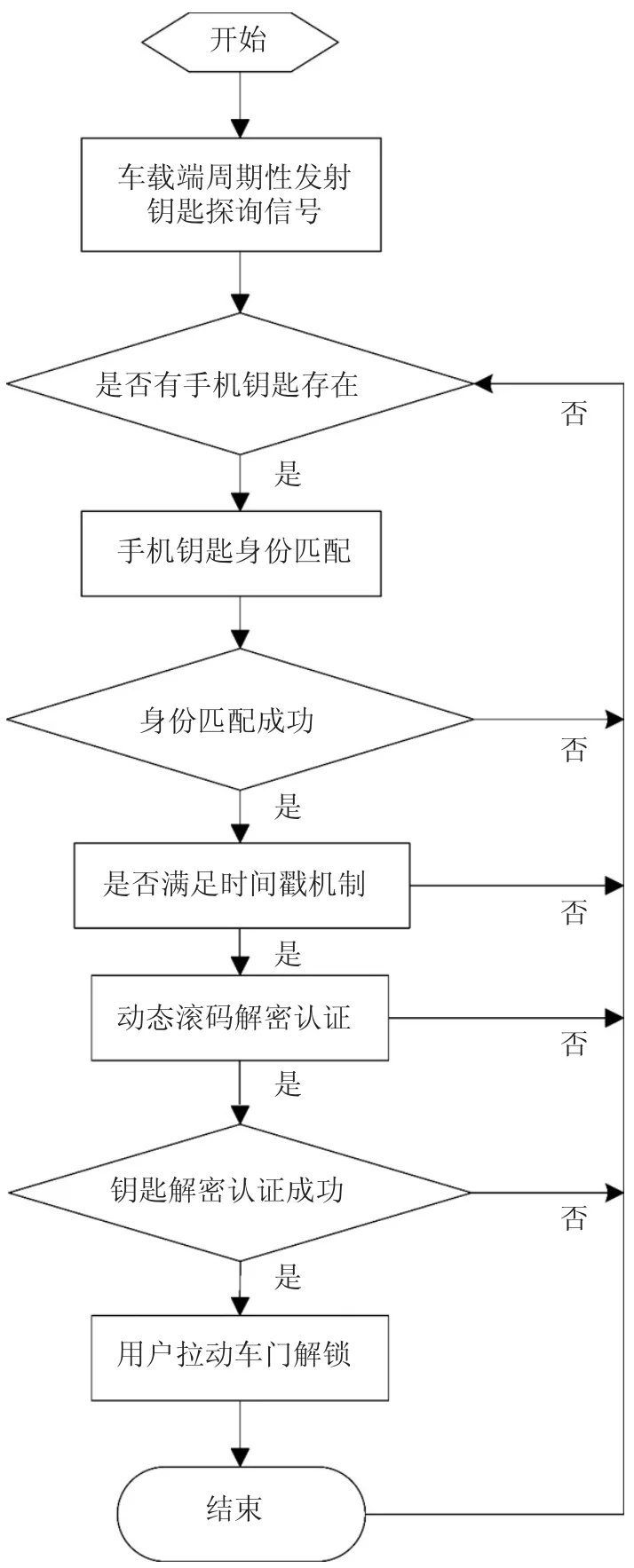

图3示出车辆系统发送周期性身份探询信号图,在本技术方案中,每条身份探询信号都会附加车辆本地系统时间戳(Tpeps_i),该时间戳同样作为身份探询信息的标志符。

为了进一步保证认证信息和时间戳的安全传输,在信息被发送之前对认证信息(如请求信息或移动通讯身份ID等信息进行加密得到的认证信息,同样对相应的时间戳信息进行加密得到的时间戳加密信息)进行二次加密得到传输用的明文信息。图4示出移动通讯端与车辆系统进行身份认证的基本流程图。

图4 移动通讯端与车辆系统身份认证过程加密流程图

在本技术方案实施过程中,移动通讯端对身份探询信号进行应答,为了保证应答的时效性评估,车辆系统需要知道移动通讯端应答的是哪个时刻的身份探询信号,因此在移动通讯端对车辆系统发出的探询信息进行解密,获得系统发出的探询信息的时间戳(Tpeps_i),此时间戳(Tpeps_i)就作为某条探询信号的标志信息,随后进行时钟同步计算得出获得的同步后的时间戳信息(Tmobile_sync),蓝牙钥匙将自己身份标识信息、所需握手通信信息以及对某个身份探询信号的标志进行签名,将这些信息加密封装并发送给车辆系统。

进一步地,车辆系统对所接收地移动通讯端明文的时效性进行解密验证。通过双方约定的解密算法,从该消息中获得身份探询信号的标识信息(Tpeps_i),进而读取系统本地时间(Tpeps_current),为了验证该明文信息的时效性,车辆系统通过判断当前明文接收时刻(Tpeps_current)与该探询信号应答明文的时间戳(Tpeps_i)之差是否在预定的蓝牙对蓝牙通信的时间阈值范围(δt)内,这里的时间阈值是基于蓝牙通信的交互时间,通常很小,一般在200 ms内。如果时效性验证通过,车辆系统则发出下一步认证过程信息;如果超出预定的时间阈值范围,则车辆认为该身份应答明文失效,不做回应,继续发送身份探询信号。

2.2 技术创新方法应用过程

针对非合法分子通过设置多个中继模块获取合法信号,并企图冒充合法钥匙进行信息重发盗用车辆的场景,本技术方案利用蓝牙与移动蜂窝网络3G/4G/5G的通讯时间存在的差异,当车辆系统发送带有时间戳(Tpeps_i)标志的身份探询信号时,经过非合法分子携带的中继模块设备传输到车辆的合法钥匙(移动通讯端)期间肯定会造成中转延迟(ΔTdely1),同样作为车辆合法钥匙的移动通讯端,对带有时间戳(Tpeps_i)的身份探询信号经过中继模块后会进行相应的应答,这期间又会造成中转延迟时间(ΔTdely2),因此PEPS系统接收到Tpeps_i标志的身份探询信号的应答信息一共会延迟ΔTdely1+ΔTdely2。经过试验证明,ΔTdely1+ΔTdely2的时间在2 s左右,而如果按照正常的逻辑,合法钥匙和车辆之间是由蓝牙通讯传输秘钥信息的,2个蓝牙模块之间传输秘钥信息的时间在200 ms左右。因为蓝牙-蓝牙模块之间通讯延迟阈值(δt)一般小于基于远距离无线移动蜂窝网络3G/4G/5G的延迟时间,所以一旦探寻信息中增加了时间戳,并采用首先判断时间戳的时效性进行校验,车辆系统会认为该种情况通信失效,不予下一步认证回应,从而避免了非法分子通过中继重发盗用的行为。

图5示出手机钥匙解锁认证流程图,从此流程中可以看到如何通过设置时间戳来避免通过中继端设备来盗取手机钥匙的场景发生。

图5 手机钥匙解锁认证基本流程图

3 结论

目前虚拟车钥匙与共享汽车快速发展,更需要保障车辆与车主自身的安全。文章提出在蓝牙发出的身份探寻信号中增加时间戳的软件算法,进一步核实身份认证的正确性,防止不法分子通过中继模块获取合法钥匙信息,车机端收到身份信息后,只有在符合时间戳机制的情况下,控制器才允许车辆进行相关指示的动作。此方案在保留原系统优势的基础上,已消除原系统中的不足,并没有引入新的缺陷;在软件策略的算法上进行了更改和完善,并未增加成本,投入使用具备一定的实用性和可操作性。

之前的研究均为在秘钥信息加密策略上,使信息层层包裹,以防止破解,但是并未对信息的来源进行过探究,而当每一条探寻消息中都加入时间戳后,就可以明确该消息来源于何时何地,能够更加有效地评估信息的合法性,从而在很大程度上避免这种通过在车机和手机附近安置中继模块来伪装成合法钥匙进行盗窃或者伤害人身等行为,更好地保护了车主的安全。

此方案中,借鉴了蓝牙和蜂窝网络信息通讯的时间差作为合法信息的判决条件之一,但是蓝牙传输的稳定性会因蓝牙版本的不同而有所偏差,此时间戳的具体定义时钟仍需要进一步详细标定,方可制定更加完美的方案。