异或->置乱框架下邻域预测加密域可逆信息隐藏

2018-06-08和红杰

鄢 舒 陈 帆 和红杰

(信号与信息处理四川省重点实验室(西南交通大学) 成都 611756) (yan_shu@126.com)

数字图像可逆信息隐藏是一种在原始图像中可逆地隐藏附加数据,并且在数据提取后原始图像可以被无损重建的技术[1-4].云服务的发展对数字图像可逆信息隐藏提出了新要求.一方面,加密者(如数字图像的拥有者)上传云服务器的可能是数字图像的加密版本,以保护个人隐私;另一方面,隐藏者(如云服务管理者)需要在加密图像中嵌入相关信息(如版权、摘要等),为加密图像的管理、检索等提供方便.为此,加密域可逆信息隐藏(reversible data hiding in encrypted image, RDH-EI)成为信息隐藏技术的研究热点之一.

根据图像加密的方法,现有RDH-EI算法可分为对称加密域和非对称(公钥)加密域可逆信息隐藏.基于公钥加密系统的RDH-EI算法或利用加密算法的同态性隐藏信息[5-6],或利用加密算法引入信息冗余[7-8].基于对称加密系统的RDH-EI算法一般采用流密码加密图像,利用图像的空间相关性重建原始图像,可分为联合RDH-EI[9-12]和可分离联合RDH-EI[13-18]两类.与联合RDH-EI算法相比,可分离RDH-EI算法提取秘密信息时仅需要隐藏密钥,实现了加密者和隐藏者独立操作、互不干扰,扩大了RDH-EI的使用范围,得到了研究者的广泛关注.

现有可分离RDH-EI可分为两大类:1)在加密前对图像进行预处理,保留原始图像的部分特征,为信息隐藏预留空间[13-15].这类加密前预留空间的算法信息隐藏容量大,可以实现无差错提取隐藏信息和无损恢复原始图像.不过,该类方法不便于用户操作,即除了图像加密操作外,还需要对原始图像进行预处理.2)对加密后的图像直接进行信息隐藏.2012年,Zhang[16]提出基于压缩的可分离RDH-EI算法,用户根据加密密钥按位异或加密图像,隐藏者对加密像素伪随机分组,通过压缩每组像素的低位为信息隐藏预留空间.文献[16]实现了信息提取与图像解密恢复的可分离,能无差错提取出秘密信息,得到高质量的解密图像和恢复图像.不过,Zhang算法在已知加密密钥和隐藏密钥条件下也很难无损重建原始图像.为提高RDH-EI算法无损重建原始图像的概率,Wu等人[17]提出一种基于预测误差的可分离RDH-EI算法,通过替换加密像素的高位隐藏信息,基于预测误差的方法重建原始图像.Wu等人[17]的可分离RDH-EI算法(以下简称Wu算法)提高了信息隐藏容量和无损重建原始图像的概率.不过,Wu算法解密图像质量较低,即使嵌入率低至约0.016 bpp(bit per pixel),平滑图像(如Lena)和纹理图像(如Baboon)的解密图像与原始图像的PSNR分别仅为35 dB和24 dB左右.保存在云服务器的图像数据可能“严重受损”对用户来说是很难接受的.因此,如何提高可分离RDH-EI算法的解密图像质量是RDH-EI研究要解决的关键问题之一.

另一方面,现有基于流密码加密的RDH-EI算法一般采用按位异或(XOR)的方式加密原始图像,此种加密方法有潜在的安全风险:按位异或加密原始图像改变了原始像素值,加密后的像素值随机分布于[0,255],但是原始像素的位置并未改变.如果攻击者获得多幅用相同秘钥生成的加密图像和其中1幅加密图像对应的原始图像,那么无需加密密钥,攻击者也能推断出加密密钥流.因此,基于相同加密密钥XOR加密生成的密文图像存在内容泄露的风险.为提高加密图像的安全性,Huang等人[18]提出了一种新的图像加密框架,一方面图像块中的所有像素采用相同流密码按位异或加密,使其保留原始图像的局部相关性,便于使用现有可逆信息隐藏算法在加密域隐藏信息.另一方面,对分块异或加密图像以图像块为单位进行置乱,以提高加密图像的安全性.不过,正如文献[18]所指出的,该算法的加密图像以图像块为单位进行位置置乱,但处于同一图像块中的像素位置和相关性都不改变,仍然存在信息泄露的不安全隐患.

为提高可分离RDH-EI算法的安全性和解密图像质量,本文提出一种异或-置乱框架下邻域预测加密域可逆信息隐藏算法.按位异或加密原始图像后以单个像素为单位进行位置全局置乱,同时保护原始像素的像素值和像素位置,提高加密图像的安全性.基于位替换的信息隐藏方法,实现信息提取与图像解密恢复的可分离.在接收端,有隐藏密钥可无损提取秘密信息,有加密密钥可解密图像,用邻域预测的方法预测直接解密图像中可能的携密像素并对其像素值进行修正,得到高质量解密图像,有2种密钥可以一定概率无损重建原始图像.

1 基于异或-置乱和邻域预测的RDH-EI

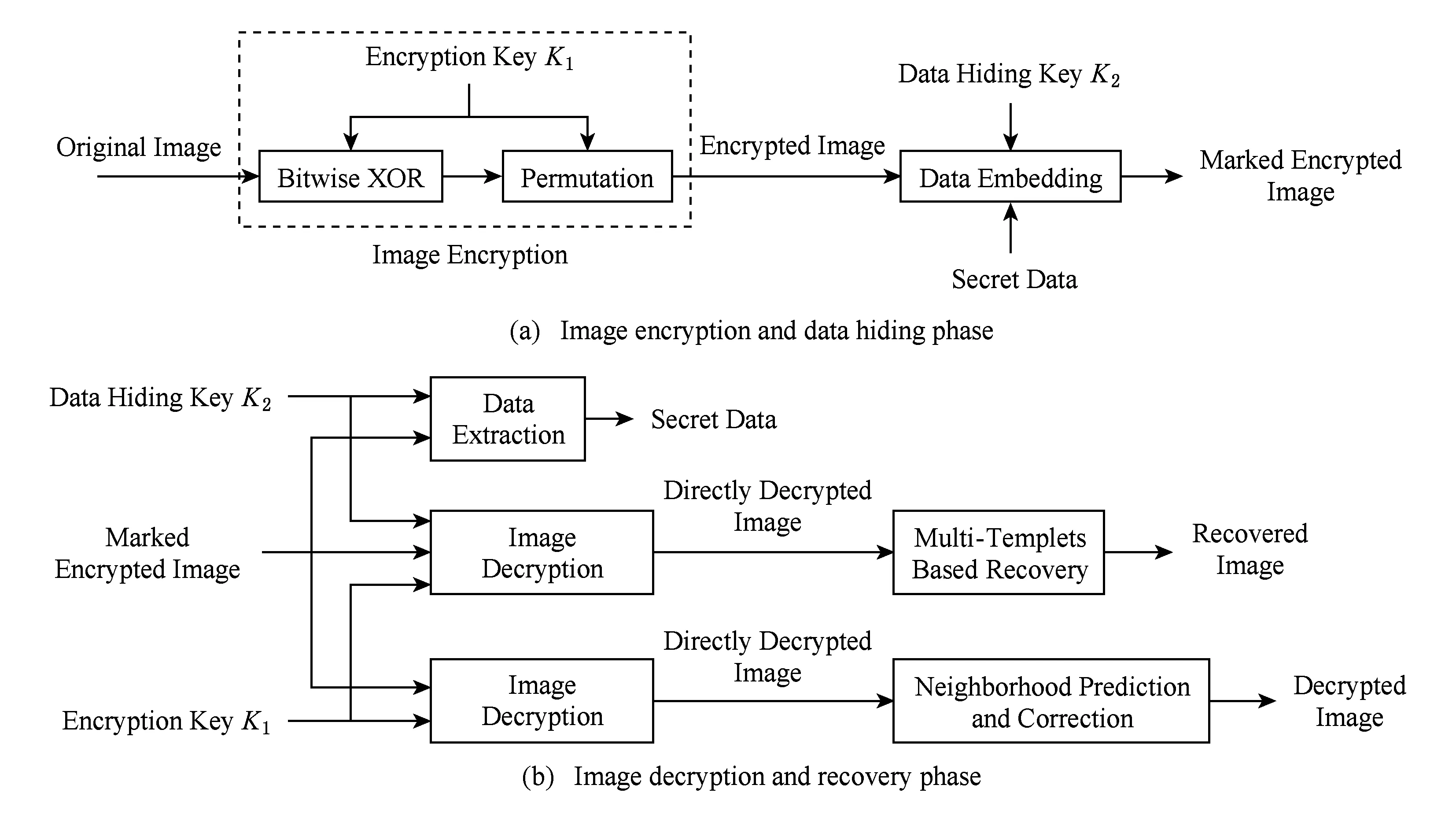

本文算法的结构如图1所示,包括图像加密、信息隐藏、信息提取、图像解密和图像恢复5个部分.如图1(a)所示,用户首先根据加密密钥K1按位异或加密原始图像,再根据加密密钥K1进行像素位置全局置乱,生成加密图像.信息隐藏者收到加密图像后,根据隐藏密钥K2随机选择部分像素,用位替换的方法将秘密信息嵌入选中像素的最高有效位.如图1(b)所示,用户收到含秘密信息的加密图像后存在3种情况:1)若有隐藏密钥K2,用户可找到含秘密信息的像素,提取嵌入的信息;2)若有加密密钥K1,首先解密图像得到含秘密信息的直接解密图像,然后对直接解密图像进行邻域预测处理,得到与原始图像近似的解密图像;3)若同时有隐藏密钥K2和加密密钥K1,不仅可以提取秘密信息,还可以根据相邻像素的空间相关性重建原始图像.

Fig. 1 Sketch of the proposed scheme图1 本文算法结构框图

1.1 图像加密

本算法的图像加密分为按位异或和像素位置全局置乱2步进行.

1) 按位异或加密.未经压缩的原始图像I,大小为H×W.设Pi(1≤i≤H×W)为原始图像中的一个像素,其中i表示像素在原始图像中的索引(扫描顺序为先从上至下再从左至右).Pi的取值范围为[0,255],可以用8 b表示,设Pi的第k位为pi,k,那么Pi的像素值可表示为

(1)

根据加密密钥K1,用户产生长为8×H×W的伪随机比特流R,与原始图像像素的各位异或:

ci,k=pi,k⊕ri,k,

(2)

其中,ri,k表示比特流R中的一个伪随机比特,ci,k表示pi,k加密后的结果.记加密后的像素为Ci,则有:

(3)

2) 对异或加密图像进行像素位置全局置乱.用户根据加密密钥K1,伪随机地生成1~H×W之间的自然数序列T={t1,t2,…,tH×W}.利用序列T置乱异或加密图像C,得到最终的加密图像E:

(4)

其中,i=1,2,…,H×W.

1.2 信息隐藏

信息隐藏者收到加密图像后,可根据隐藏密钥选取部分像素,用位替换的方法在每个选中像素中嵌入1位秘密信息.信息隐藏者首先根据隐藏密钥K2从加密图像E中随机选取L个像素用于信息隐藏,其余像素保持不变.记选中像素为Q1,Q2,…,QL,隐藏者用位替换的方法将L位长的秘密比特序列S={s1,s2,…,sL}嵌入选中像素的最高位:

(5)

(6)

1.3 信息提取

(7)

1.4 图像解密

若接收者有加密密钥K1,可以解密含密加密图像,得到含密的直接解密图像.秘密信息存在于直接解密图像中某些像素的最高位,在视觉上可以被明确感知,为了得到高质量的解密图像,本文用邻域预测的方法预测直接解密图像中可能的携密像素,并对其像素值进行修正,生成与原始图像近似的解密图像.

图像解密是图像加密的逆过程,接收者先还原像素位置,再进行异或解密.接收者收到含密加密图像E′,首先根据加密密钥K1,生成用1.1节中用于像素位置置乱的序列T={t1,t2,…,tH×W}.利用序列T还原被置乱的加密像素,得到密文图像C′:

(8)

其中,i=1,2,…,H×W.

根据加密密钥K1,接收者生成伪随机比特流R,与密文图像C′中像素的各位异或,生成直接解密图像:

(9)

(10)

若将直接解密图像中异于原始图像的像素记为携密像素,我们只需预测出这些携密像素,对其像素值进行修正,就能得到高质量的解密图像,具体步骤为

(11)

Fig. 2 Location relationship of and eight neighboring pixels图与8邻域像素的位置关系

2) 像素值修正.对预测携密像素,用8邻域像素的中值对其进行修正,预测原始像素则保持不变:

(12)

1.5 图像恢复

若接收者同时有隐藏密钥和加密密钥,不仅可以用1.3节所述方法提取出秘密信息,还能恢复原始图像.

接收者利用加密密钥K1解密含秘密信息的加密图像,得到直接解密图像.根据隐藏密钥K2和加密密钥K1,接收者找出L个含密像素,与原始图像相比,仅含密像素的最高位与原始像素不同.本文将含密像素的最高位分别置为0和1,用如图3所示的5个邻域模板计算其波动值,恢复原始像素,方法如下:

Fig. 3 Five neighborhood templets used to calculate fluctuation value图3 计算波动值邻域模板:M1,M2,M3,M4,M5

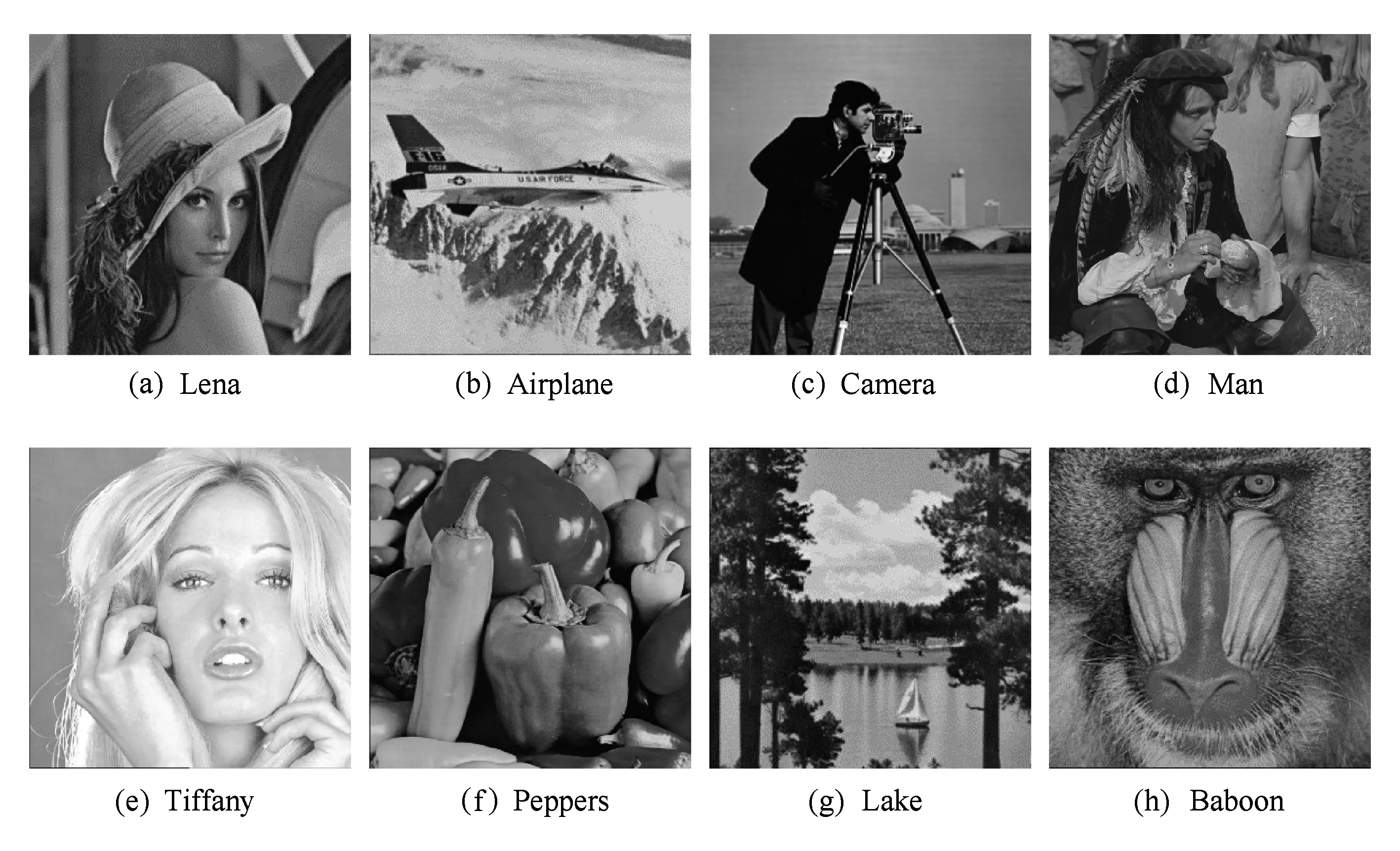

记直接解密图像中的含密像素为D1,D2,…,DL,将像素Dl(1≤l≤L)的最高位分别置为0和1,分别得到像素Dl(0)和Dl(1).为充分利用图像的局部相关性推断原始像素的最高位,本文设计了如图3所示的5个邻域模板M1,M2,M3,M4,M5来计算像素的波动值.5个邻域模板中,前4个模板分别衡量像素与其水平、竖直、正对角线和反对角线4个方向像素间的相关性,第5个模板从全局衡量像素与8邻域像素的相关性.本文算法中,用于隐藏信息的像素是从加密图像中随机选择的,因此含密像素的邻域可能存在其他含密像素,这些像素不应参与像素波动值计算,故将5个邻域模板中的参数设置为

Fig. 4 Eight test images图4 8幅测试图像

(13)

其中,1≤m≤5,1≤n≤8,

(14)

其中,m=1,2,3,4,5.

对每个邻域模板Mm,可用式(15)中的波动方程计算出一个波动值fm

(15)

其中,m=1,2,3,4,5;*为卷积操作.

像素的波动值F为5个波动值中的最小者:

F=min{f1,f2,f3,f4,f5}.

(16)

利用上述像素波动值计算方法分别计算出Dl(0)和Dl(1)的波动值F0和F1,波动值越小说明像素与其邻域像素的相关性越高,因此,若F0≤F1,视Dl(0)为原始像素,反之视Dl(1)为原始像素.

2 实验结果

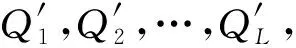

为验证本算法的性能,选取如图4所示的8幅未压缩图像和从Miscelaneous gray level images图像库[19]中选取的50幅图像格式为pgm的测试图像作为原始图像,对本文算法性能进行测试,测试图像大小均为512×512.本节首先对图像解密部分的预测阈值βTH的取值进行讨论,其次对邻域预测准确性进行测试,然后给出了本文算法与Zhang算法[16]、Wu算法[17]的解密图像质量,以及图像恢复质量的对比结果,最后对本文算法、Zhang算法[16]和Wu算法[17]的安全性进行了分析.

受文献[20]启发,为评价本文邻域预测的预测准确性,定义3个评价指标:漏测率(omitted error,FOER)、误测率(committed error,FAER)、总错误率(total error,FTER)为

(17)

(18)

FTER=FOER+FAER,

(19)

其中,TS为携密像素个数,FN为未预测出的携密像素个数,FP为原始像素被错误预测为携密像素的个数.漏测率、误测率和总错误率越低,表明邻域预测准确性越高.

2.1 预测阈值βTH的选取

由式(12)可知,预测阈值βTH的取值直接影响解密图像的质量,因此本文首先根据解密图像PSNR和预测漏测率FOER确定阈值βTH.

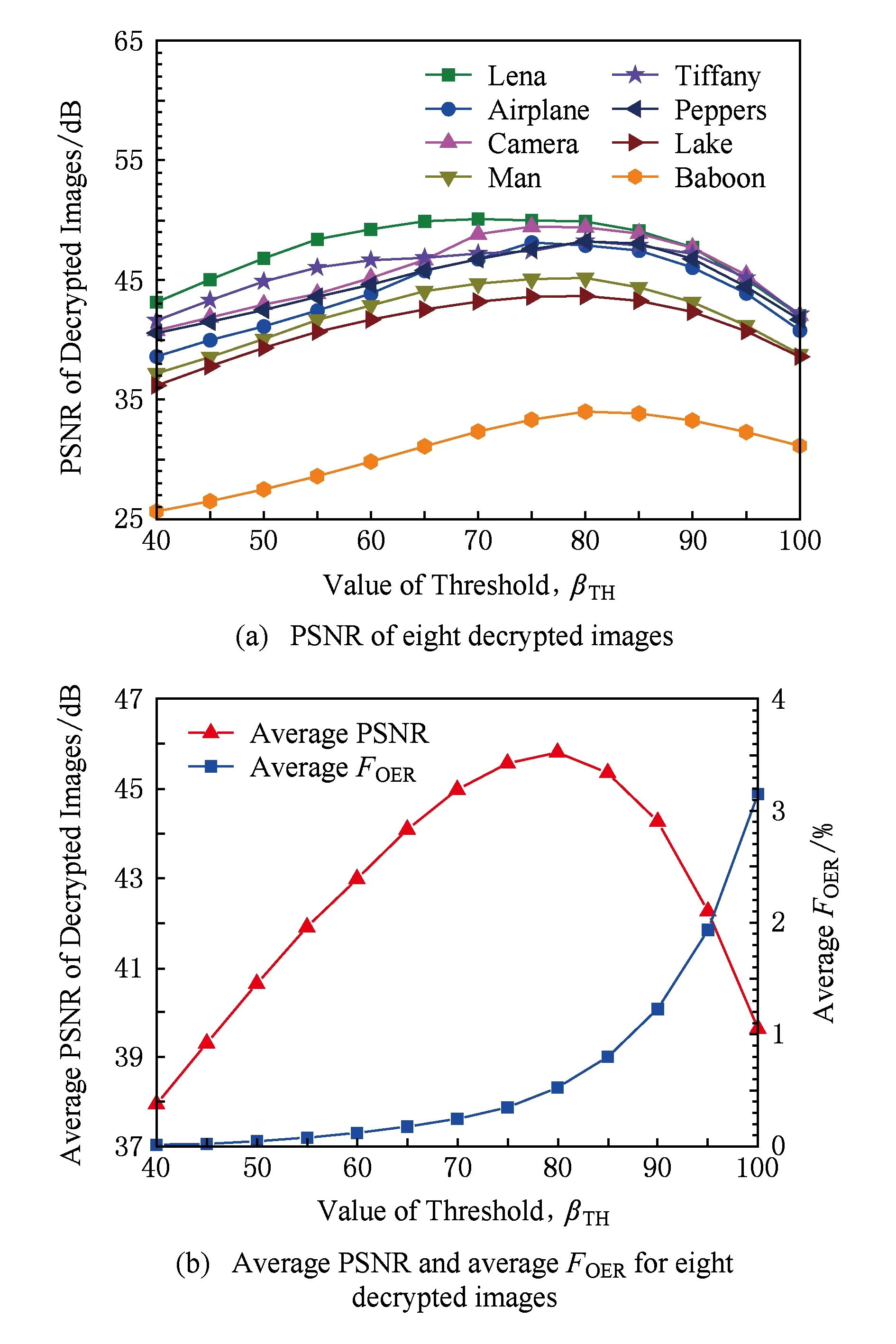

以嵌入率=0.04 bpp为例,首先测试了图4所示8幅测试图像在阈值βTH∈[40,100]时的解密图像PSNR,结果如图5(a)所示.由图5(a)可知,当βTH∈[65,85]时,解密图像PSNR值较高.

为缩小βTH的取值范围,测试了不同βTH取值下8幅解密图像的平均PSNR和平均漏测率FOER,结果如图5(b)所示.由图5(b)可知,βTH∈[75,85]时,解密图像的平均PSNR均大于45 dB,又由于βTH=75时的FOER较βTH=80,85时的FOER更小,因此在后面的实验中,均取预测阈值βTH=75.

Fig. 5 Quality of eight decrypted images under different threshold values图5 8幅测试图像在不同阈值下的解密图像质量

2.2 邻域预测准确性

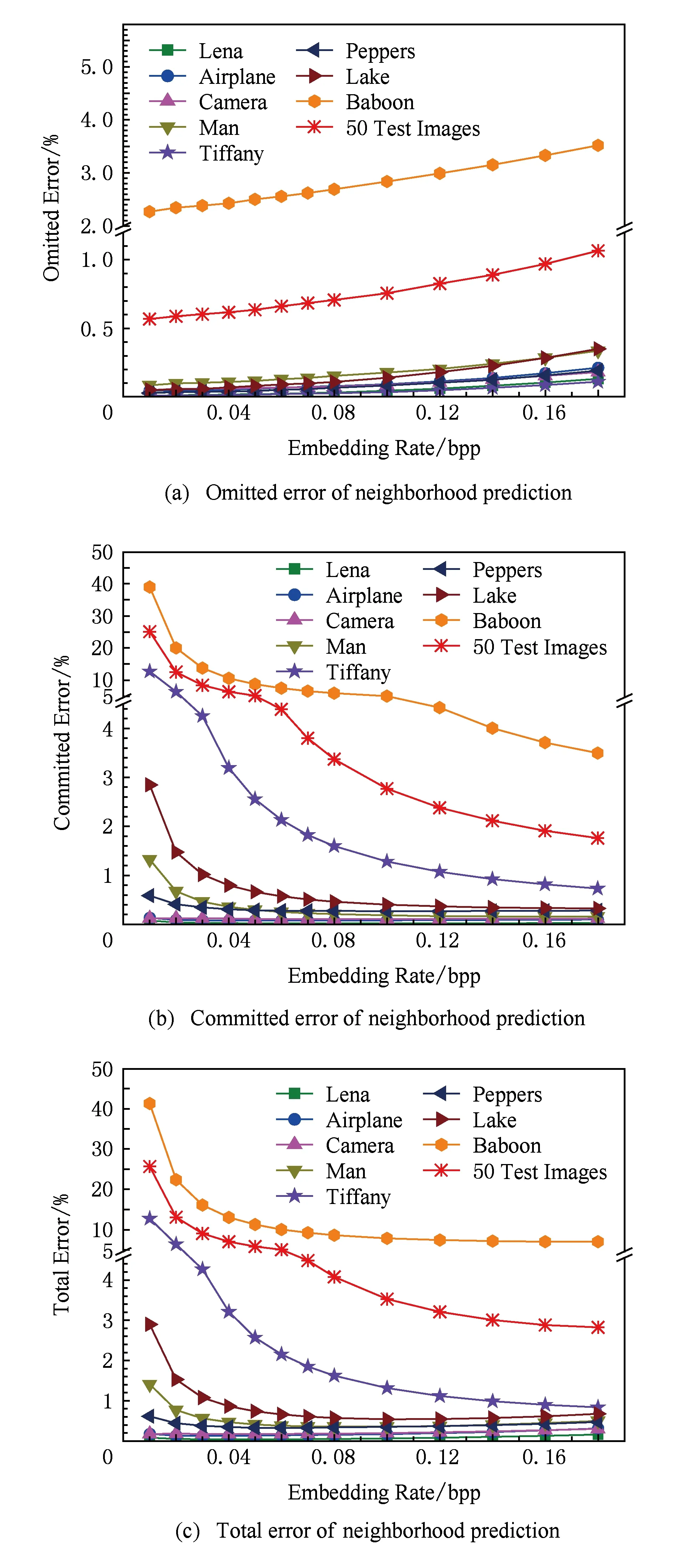

Fig. 6 Comparison of the error rate of neighborhood prediction图6 不同图像邻域预测准确性比较

为验证本文邻域预测方法的准确性,测试了图4所示的8幅图像和50幅pgm格式测试图像在不同嵌入率下的漏测率、误测率和总错误率,其中,对50幅pgm格式测试图像得到的评价指标数据分别取均值,得到实验结果如图6所示.由图6可知,随着嵌入率的增加,漏测率增大,误差率和总错误率减小.从漏测率分析,Baboon图像的漏测率最大,为2%~3.5%,50幅pgm格式图像的平均漏测率为0.5%~1.2%,其余7幅图像的漏测率均小于0.4%,可见,本文邻域预测的方法能正确预测出96%以上的携密像素,邻域预测准确性高.从误测率分析,相同嵌入率下,Baboon图像的误测率不超过40%,50幅pgm图像平均误测率不超过25%,其余7幅测试图像误测率小于15%;随着嵌入率增加到0.18 bpp,所有测试图像的误测率均下降至4%以下.从总错误率综合分析,50幅pgm图像平均总错误率为1.6%~26%,平滑图像的错误率低(如Lena,Camera,Peppers,总错误率<1%),纹理图像的错误率稍高(如Baboon,总错误率为3%~42%),总的来说,本文邻域预测的准确性高.

2.3 解密图像质量

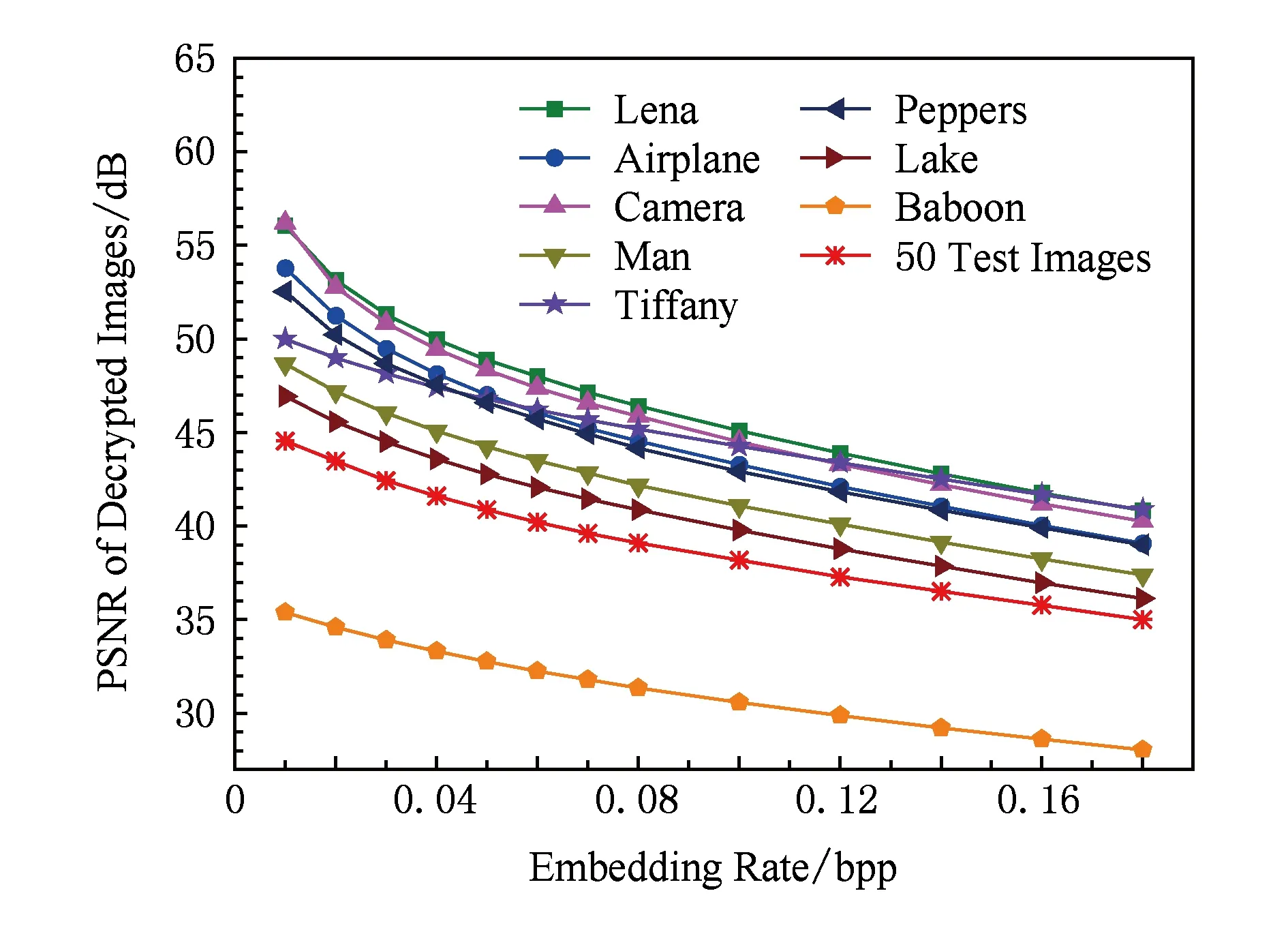

为验证本文解密图像的质量,测试了嵌入率为0.005~0.04 bpp,图4所示8幅图像的解密图像PSNR和50幅pgm格式图像的解密图像PSNR均值,其中,预测阈值βTH=75,结果如图7所示.由图7可知,除Baboon图像,本文基于领域预测的算法得到的解密图像质量为35~60 dB,这样质量的解密图像能够满足用户的使用需求.

Fig. 7 Comparison of PSNRs for decrypted image of different images图7 本文算法不同解密图像PSNR比较

为进一步验证本文算法的性能,将本文算法与Zhang算法[16]和Wu算法[17]对比.图8给出了图4所示8幅测试图像在嵌入率为0.005~0.18 bpp时,本文算法、Zhang算法[16]、Wu算法[17]分别得到的解密图像PSNR.其中,本文算法的解密图像均是在预测阈值βTH=75时得到的,Wu算法的解密图像是在将信息嵌入最高位时得到的.此外,由于Zhang算法的嵌入率较小,本文在对Zhang算法进行测试时只测试了嵌入率为0.005~0.04 bpp时的解密图像质量.

与Wu算法相比,Wu算法对直接解密图像进行中值滤波,在修正了携密像素的同时也使得大量原始像素的像素值发生改变,而2.2节的实验仿真结果表明,本文算法邻域预测准确性高,对直接解密图像进行邻域预测处理后大部分原始像素保持不变,因此在不同嵌入率下,不论是平滑图像还是纹理图像,本文算法均优于Wu算法,由图8可知本文算法比Wu算法解密图像PSNR高出5~23 dB.

与Zhang算法相比,除Baboon图像外,在嵌入率高于0.01 bpp时,本文算法得到的解密图像质量均优于Zhang算法.在嵌入率小于0.01 bpp时,本文算法在较平滑的图像(如Lena,Camera,Airplane,Peppers)上的表现与Zhang算法相差不大,而对于纹理较丰的图像(如Man,Lake),本文算法不如Zhang算法.

2.4 图像恢复质量

为验证本文算法图像恢复的性能,将本文算法与Zhang算法[16]和Wu算法[17]对比,测试了不同嵌入率下的PSNR,并且对每个嵌入率都测试了100个隐藏密钥下的PSNR.3个算法的信息提取错误率均为0%,不再赘述.图像恢复的对比结果如表1所示,其中,无损恢复概率等于100次实验中无损恢复的图像总数除以100,有损恢复图像PSNR为100次实验中所有有损恢复的图像PSNR的均值.受篇幅限制,表1只给出了2幅较平滑图像Lena,Tiffany和2幅纹理图像Man,Baboon的对比结果.

由表1可知,本文算法和Wu算法能以一定概率无损恢复原始图像,Zhang算法无损恢复概率为0,其中,本文算法的无损恢复概率低于Wu算法.图像有损恢复质量中,本文算法优于Wu算法,与Zhang算法相差不大.总的来说,从原始图像无损恢复概率角度来看,本文算法得到的恢复图像质量优于Zhang算法;从图像有损恢复质量角度来看,本文算法得到的恢复图像质量略优于Wu算法.

通过以上实验分析可知,本文的可分离RDH-EI算法能无损提取秘密信息,在异或-置乱的图像加密方法破坏了像素局部相关性的情况下,能得到高质量的解密图像和恢复图像,其中,解密图像的质量比现有异或加密的同类算法(Wu算法[17])高5~23 dB.

Table 1 Comparison Among the Proposed Method, Wu’s Method[17] and Zhang’s Method[16]表1 本文算法与Wu算法[17] 、Zhang算法[16] 的结果比较

Fig. 9 Security analysis图9 安全性分析

2.5 安全性分析

基于流密码按位异或生成的加密图像,尽管加密像素值随机分布于[0,255],但是原始像素的位置并未改变.在一定条件下含密加密图像存在原始内容泄露的风险.假设用户采用相同加密密钥生成一组加密图像并上传云服务器,基于隐藏密钥生成的相应含密加密图像存放于云存储平台.如果攻击者得到1幅含密加密图像的原始图像,无需加密密钥就可以推断出XOR加密的流密码,从而采用相同加密密钥生成的所有含密加密图像的内容信息被泄露.

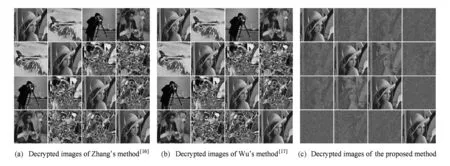

为比较本文、Zhang[16]和Wu[17]算法的安全性,以Lena,Airplane,Camera,Man为原始图像,采用相同加密密钥生成加密图像,并在加密图像中嵌入2 621位秘密信息(嵌入率为0.01 bpp),生成4幅含秘密信息的密文图像.假设攻击者获得这4幅密文图像,并获知其中1幅为Lena图像.此时,攻击者可以通过如下方法得到所有4幅密文图像的内容信息:

首先,将Lena图像分别与4幅密文图像按位异或,得到4个二进制序列R1,R2,R3,R4;然后以R1,R2,R3,R4作为密钥流,分别解密4幅密文图像,得到4×4幅相应的解密图像.

分别对Zhang[16]、Wu[17]和本文算法,采用上述方法得到相同条件下(相同的加密密钥、隐藏密钥和秘密信息)Zhang,Wu和本文生成的16幅解密图像,分别如图9所示.对比图9的16幅加密图像可以看出,图9(a)和9(b)中,除了Lena图像内容外,其他3幅图像Airplane,Camera,Man的内容都被解密出来.尽管由于密文图像中秘密信息的存在,得到的解密图像与原始图像不相同,但解密图像的原始内容相似,Zhang算法的PSNR分别为47.28 dB,47.26 dB,47.38 dB,Wu算法的PSNR分别为29.31 dB,29.55 dB,28.94 dB.由此可以看出,采用XOR异或加密生成的加密图像在上述条件下会导致所有含密加密图像的内容信息被泄露.这主要是由于,如果采用XOR加密生成的加密图像,按上述方法得到的4个二进制序列R1,R2,R3,R4中一定存在一个与加密密钥生成的密钥流R是相似的.相反,图9(c)中的16幅解密图像除了能看到Lena图像的内容信息外,看不到其他3幅图像的内容信息,这主要是由于本文的异或-置乱加密方法.也就是说,本文算法采用的异或-置乱加密方法同时保护了像素值和像素位置,提高了加密图像的安全性.

3 总 结

本文介绍了一种异或-置乱框架下邻域预测可分离RDH-EI算法,对异或加密后的图像进行像素位置全局置乱,同时保护像素值和像素位置,提高了加密图像的安全性.位替换的信息隐藏方法实现了信息提取与图像解密恢复的可分离.在图像解密阶段,基于邻域预测的方法正确预测出了96%以上的携密像素,并对其像素值进行了修正,有效提高了解密图像质量.在图像恢复阶段,采用5个邻域模板计算像素波动值,恢复原始图像.实验结果表明,本文解密图像的质量比异或加密的同类算法高出5~23 dB,此外,本文算法能以一定概率无损恢复原始图像.但是,本文算法存在不能100%无损恢复原始图像的问题,在后续工作中,我们将改进信息隐藏方法,设计更合理的邻域模板,以提高解原始图像无损恢复概率.

[1]Luo Lixin, Chen Zhenyong, Chen Ming, et al. Reversible image watermarking using interpolation technique[J]. IEEE Transactions on Information Forensics and Security, 2010, 5(1): 187-193

[2]Li Xiaolong, Yang Bin, Zeng Tieyong. Efficient reversible watermarking based on adaptive prediction-error expansion and pixel selection[J]. IEEE Transactions on Image Processing, 2011, 20(12): 3524-3533

[3]Li Xiaolong, Li Bin, Yang Bin, et al. General framework to histogram shifting-based reversible data hiding[J]. IEEE Transactions on Image Processing, 2013, 22(6): 2181-2191

[4]Qiu Yingqiang, Qian Zhenxing, Yu Lun. Adaptive reversible data hiding by extending the generalized integer transformation[J]. IEEE Signal Processing Letters, 2016, 23(1): 130-134

[5]Zhang Xinpeng, Long Jing, Wang Zichi, et al. Lossless and reversible data hiding in encrypted images with public key cryptography[J]. IEEE Transactions on Circuits and Systems for Video Technology, 2016, 26(9): 1622-1631

[6]Xiang Shijun, Luo Xinrong. Reversible data hiding in encrypted image based on homomorphic public key cryptosystem[J]. Journal of Software, 2016, 27(6): 1592-1601 (in Chinese)(项世军, 罗欣荣. 同态公钥加密系统的图像可逆信息隐藏算法[J]. 软件学报, 2016, 27(6): 1592-1601)

[7]Zhang Minqing, Ke Yan, Su Tingting. Reversible steganography in encrypted domain based on LWE[J]. Journal of Elctronics & Information Technology, 2016, 38(2): 354-360 (in Chinese)(张敏情, 柯彦, 苏婷婷. 基于LWE的密文域可逆信息隐藏[J]. 电子与信息学报, 2016, 38(2): 354-360)

[8]Ke Yan, Zhang Minqing, Su Tingting. A novel multiple bits reversible data hiding in encrypted domain based on R-LWE[J]. Journal of Computer Research and Development, 2016, 53(10): 2307-2322 (in Chinese)(柯彦, 张敏情, 苏婷婷. 基于R-LWE的密文域多比特可逆信息隐藏算法[J]. 计算机研究与发展, 2016, 53(10): 2307-2322)

[9]Zhang Xinpeng. Reversible data hiding in encrypted image[J]. IEEE Signal Processing Letters, 2011, 18(4): 255-258

[10]Hong Wien, Chen Tungshou, Wu Hanyan. An improved reversible data hiding in encrypted images using side match[J]. IEEE Signal Processing Letters, 2012, 19(4): 199-202

[11]Liao Xin, Shu Changwen. Reversible data hiding in encrypted images based on absolute mean difference of neighboring pixels[J]. Journal of Visual Communication and Image Representation, 2015, 28: 21-27

[12]Qin Chuan, Zhang Xinpeng. Effective reversible data hiding in encrypted image with privacy protection for image content[J]. Journal of Visual Communication and Image Representation, 2015, 31: 154-164

[13]Ma Kede, Zhang Weiming, Zhao Xianfeng, et al. Reversible data hiding in encrypted images by reserving room before encryption[J]. IEEE Transactions on Information Forensics and Security, 2013, 8(3): 553-562

[14]Xu Dawen, Wang Rangding. Separable and error-free reversible data hiding in encrypted images[J]. Signal Processing, 2016, 123: 9-21

[15]Nguyen T, Chang Chinchen, Chang Wenchi. High capacity reversible data hiding scheme for encrypted images[J]. Signal Processing: Image Communication, 2016, 44: 84-91

[16]Zhang Xinpeng. Separable reversible data hiding in encrypted image[J]. IEEE Transactions on Information Forensics and Security, 2012, 7(2): 826-832

[17]Wu Xiaotian, Sun Wei. High-capacity reversible data hiding in encrypted images by prediction error[J]. Signal Processing, 2014, 104: 387-400

[18]Huang Fangjun, Huang Jiwu, Shi Yunqing. New framework for reversible data hiding in encrypted domain[J]. IEEE Transactions on Information Forensics and Security, 2016, 11(12): 2777-2789

[19]University of Granada, Computer Vision Group. Miscelaneous gray level images[OL]. (2014-03-13)[2017-02-01]. http:decsai.ugr.escvgdbimagenes

[20]Zhang Xianpeng, Chen Fan, He Hongjie. Shadow detection in high resolution remote sensing images using multiple features[J]. Acta Automatica Sinca, 2016, 42(2): 290-298 (in Chinese) (张先鹏, 陈帆, 和红杰. 结合多种特征的高分辨率遥感影像阴影检测[J]. 自动化学报, 2016, 42(2): 290-298)

YanShu, born in 1993. Master candidate at the College of Information Science and Technology Engineering, Southwest Jiaotong University. Her main research interests include image processing and reversible data hiding in encrypted domain.

ChenFan, born in 1971. PhD, associate professor. His main research interests include multimedia security and digital watermarking (mrchenfan@126.com).

HeHongjie, born in 1971. PhD, professor. Member of CCF. Her main research interests include digital image processing and information security.