基于计数截断方法的低入侵性核部件成像认证技术

2018-05-30朱剑钰戴昊炜吴其松谢文雄

朱剑钰, 戴昊炜, 吴其松, 谢文雄

(1. 中国工程物理研究院 战略研究中心, 北京 100088; 2. 北京应用物理与计算数学研究所, 北京 100094;3. 中国科学院 电子学研究所, 北京 100190)

在军控核查条约或透明措施的谈判及实施过程中,需要有效的军控核查技术以判断或证明被核查部件是否与宣称一致。现有美俄之间的军控条约只对部署的战略核武器进行计数。同时,应用于军控条约的核查技术主要针对运载工具,根据条约计数规则中规定的核弹头与运载工具对应数量关系,通过对运载工具的核查推定部署核武器数量[1]。然而,未来核裁军的对象可能包括战术武器和非部署武器,涉及核弹头、核部件的探测和高置信度认证等问题,对核查技术的发展带来了更大挑战[2],简单的认证方法不能为核查方提供足够高的置信度。

关于认证方法,国外学者曾提出过属性测量方法与模板比对方法[3-4]。属性测量方法是通过分析核材料出射粒子,或非核材料受外源激发产生的出射粒子所携带的信息,获得被测核部件的某些属性,再将对属性的分析结果与条约规定值相比较,从而判断部件的真实性[5]。模板比对方法是利用辐射特征建立的模板确认被核查对象是否与宣称一致[6]。美国西北太平洋国家实验室的研究人员认为,对于同类核装置,核部件的辐射特征具有唯一性,因此模板比对的技术方案有可能实现高置信度的核部件认证[7]。特征γ能谱、出射中子时间特征和快中子像是常见的几种模板。快中子具有很强的穿透能力,可以穿透部件中的其他结构被探测器探测[3],因此快中子成像技术特别具有优势。快中子穿透材料的能力较强,可以为认证部件真实性提供部件大小、几何形状、部件边缘特征和密度等很多信息。中子还可以诱发核材料裂变,对出射裂变中子的探测和分析还可以反映出核材料增殖系数等信息[3]。成像技术所得特征信息之间具有关联性,利用这些信息还可以分析出与部件氧化性、对称性等性质相关的信息,为认证提供更多参考[7]。因而,中子成像方法有可能成为未来核查中不可缺少的能够提供高置信度的认证技术。2004年,美国在原有基于时间关联符合法的核材料识别系统中加入了快中子辐射成像模块,并开展了针对鉴别核材料类型和属性的应用研究[8]。美国爱德华国家实验室利用液体闪烁体探测器制成了编码孔成像系统,并在该实验室的零功率物理研究堆和圣地亚国家实验室的带有屏蔽结构的中子源上进行实验[3],为获得被测物件内材料分布特征信息提供了可能。被测物件特征信息与模板比对的结果,可为判断被测物件真实性提供依据。但是核弹头中涉及大量国家安全和具有扩散风险的敏感信息或数据,这就要求在获得足够信息以确保部件真实性的同时,保护部件中的敏感信息。用于保护被核查物件中敏感信息的技术被称为信息屏障技术[9]。对弹头成像的探测方法被认为具有较强的入侵性,该技术的使用需要结合信息屏蔽技术。如何利用信息屏障技术降低成像技术入侵性,保护被核查弹头内的敏感信息成为核查技术研究的热点[10]。

研发信息屏蔽技术和固有低入侵性技术是确保核查低入侵性的两种技术途径。信息屏蔽技术通过电子学或物理隔绝方法控制敏感信息流向。美国开发了若干带有信息屏障的核查设备,如美国圣地亚国家实验室的辐射视察系统[11]、美国布鲁克海文国家实验室的入侵性受控的核查技术系统[12]和几家实验室联合研发的带有信息屏障的属性测量系统[13]等。中国工程物理研究院为有效保护敏感信息,研制了带有信息屏障技术的Pu部件认证系统[14-15]。固有低入侵性技术是在探测过程中通过物理方法限制被记录信息的范围、分辨率等,避免敏感信息被记录或被反演[16]。限定探测时间或限定探测器灵敏度是常见的限制手段,限定探测时间是通过提高随机不确定性,保证探测系统的入侵性较低;限定探测器分辨率会提高对探测结果分析时的认知不确定性。美国普林斯顿大学提出了只存储和使用探测器部分计数的计数截断方法,并在研制具有固有信息安全性的核查系统方面开展了有价值的尝试[17],提出通过设定初始计数保护敏感信息,以实现不依赖信息屏蔽技术的固有安全的认证技术[18]。

本文通过数值模拟手段,研究了计数截断方法的有效性和入侵性。首先,建立了包含计数阶段的成像探测流程和相关算法;然后,利用数值实验平台分析了该算法的置信度,并对不同结构铀部件的快中子成像过程进行了数值模拟,获得了不同截断参数对应的核部件快中子重建图像。结果表明,与一般成像技术相比,基于计数截断方法的核部件成像认证技术具有更低的入侵性,通过调节截断参数,可以获得具有高置信度水平的探测结果。

1 计数截断方法

2012年,美国普林斯顿大学的Glaser等利用计数截断和预设探测器初始值,建立了“零知识”的核查方法[18]。计数截断是指利用探测器固有特征,只输出和存储总计数中的部分特征。例如,对透射中子所成的像,在存储探测器计数时通过恰当选择有效量程,当计数超过量程后重新开始计数,通过只存储成像探测阵列部分信息,降低敏感信息泄露风险。在实际测量过程中,对于成像探测器第i行第j列的成像探测单元,其探测到的总中子计数Cij不被记录,探测器输出结果为经截断后的计数器读数Nij,Nij与Cij之间满足关系:

Nij=int[mod(Cij,2n+k)/2k]

(1)

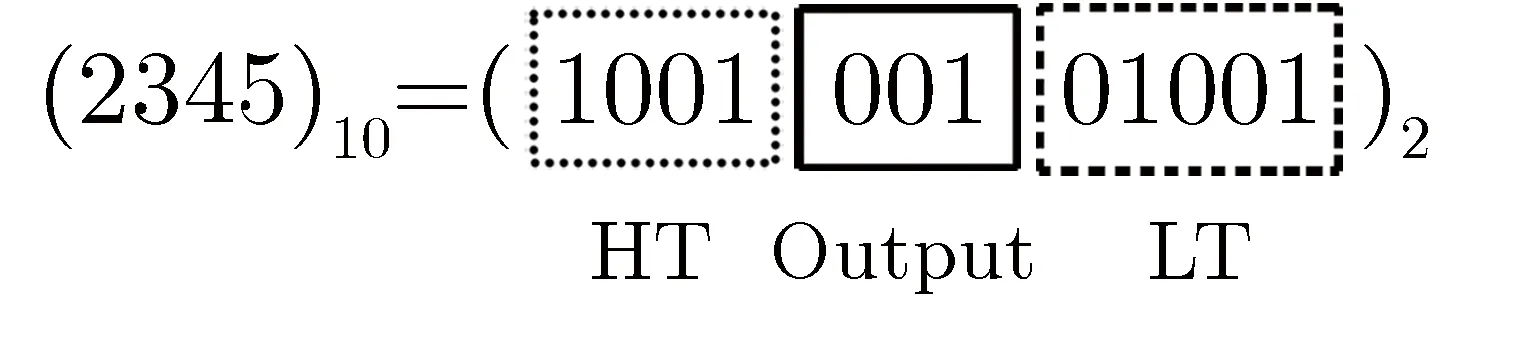

其中,n,k分别是显示数位参数和低位截断参数,代表显示的数位个数和低位截断的数位个数。计数截断示例如图1所示。探测单元探测到的中子总计数为2 345,其二进制形式为(100100101001)2。图1中点线和虚线框出部分分别为高位截断数据(HT)和低位截断数据(LT),在输出结果中不显示,也不在系统中记录;实线框出部分为显示的数据(output)。低位截断的数位为从第1位开始到第k位,高位截断数据从k+n位开始到最高位,成像单元只输出从k+1位开始到第k+n位数据的对应结果。

图1 计数截断示例Fig.1 Example of truncated counting

截断过程是不可逆的,即只能从中子总计数得到输出结果,无法从输出结果获得确定的总计数,因而可以起到信息保护的作用。但是,直接截取图像k+1位到k+n位数后的图像仍然保留了核部件与结构相关的敏感信息。

为了进一步提升被测样品真实图像的安全性,本文尝试在计数截断方法的基础上,引入加密矩阵对重建图像进行加密,则探测单元实际中子计数与显示结果之间的关系可表示为

(2)

其中,dij为探测单元(i,j)对应的加密参数,其取值范围是从0到D,D为截断参数,是加密参数最大值。由不同加密参数构成的矩阵被为加密矩阵。相应地,将各低位截断参数组成的矩阵称为低位截断矩阵。加密矩阵和低位截断矩阵构成了截断矩阵。改变n,k与D取值可以更换存储结果的选取方法。

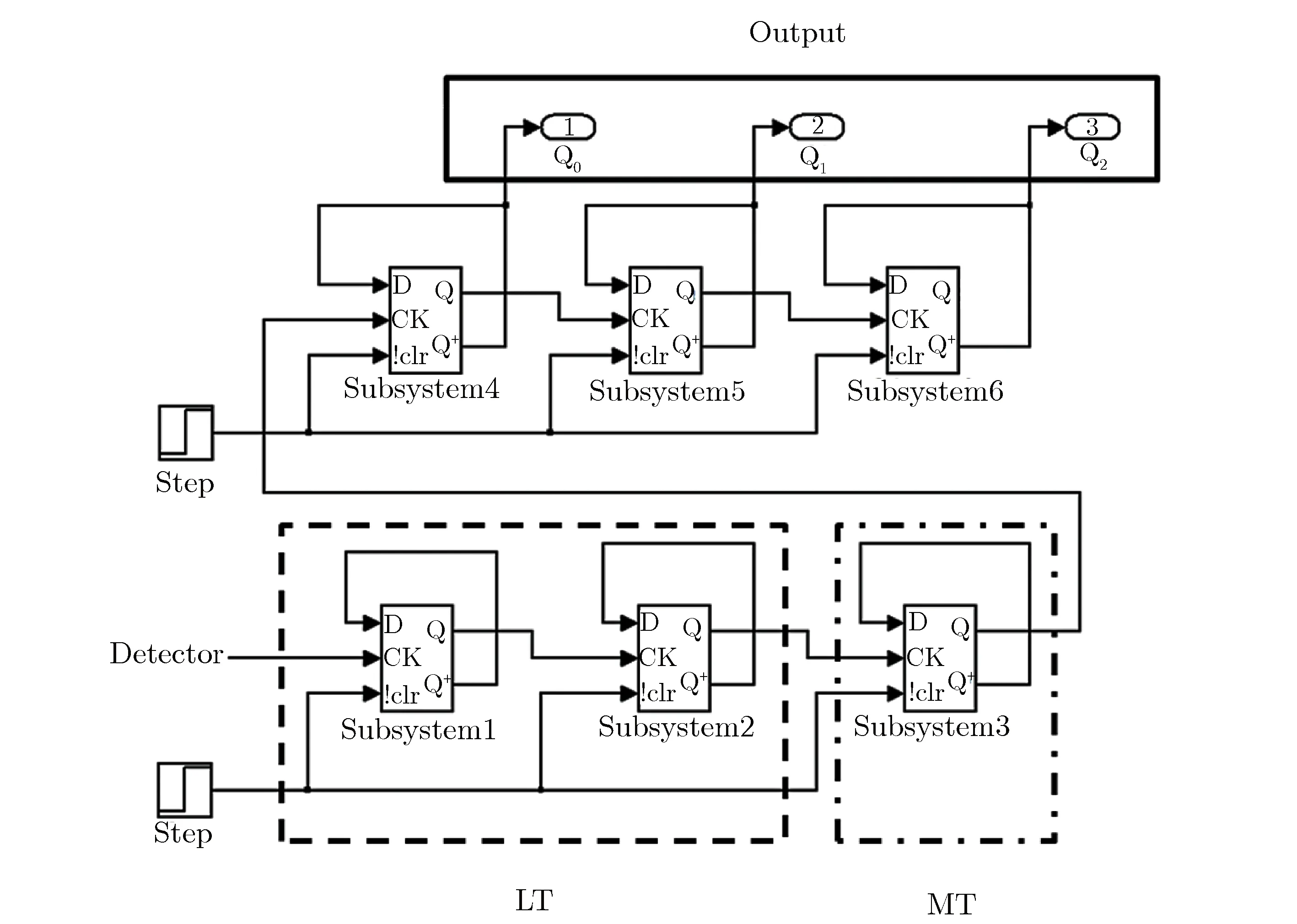

利用数据触发器(data flip-flop)可以在探测电路中实现数值截断功能。带有加密矩阵的截断计数器由截断计数器单元组成,这些截断计数器单元将分别处理中子成像探测器输出的每一个像素数据。截断计数器单元的电子学设计如图2所示。其中,带箭头实线表示信号传输方向,detector为探测器信号,step为时钟信号,subsystem1至sbusystem6为数据触发器。每个数据触发器有5个数端口,D,CK,clr,Q和Q+端口分别为清零、信号、时钟、输出和反向输出端口。图中实线、虚线、点划线区域分别代表输出、低位截断和加密截断部分。探测器信号从detector进入,经过系统处理,对应输出部分显示的结果即为数据截断结果。

图2 截断计数器单元的电子学设计Fig.2 Electronic design of the truncated counter unit

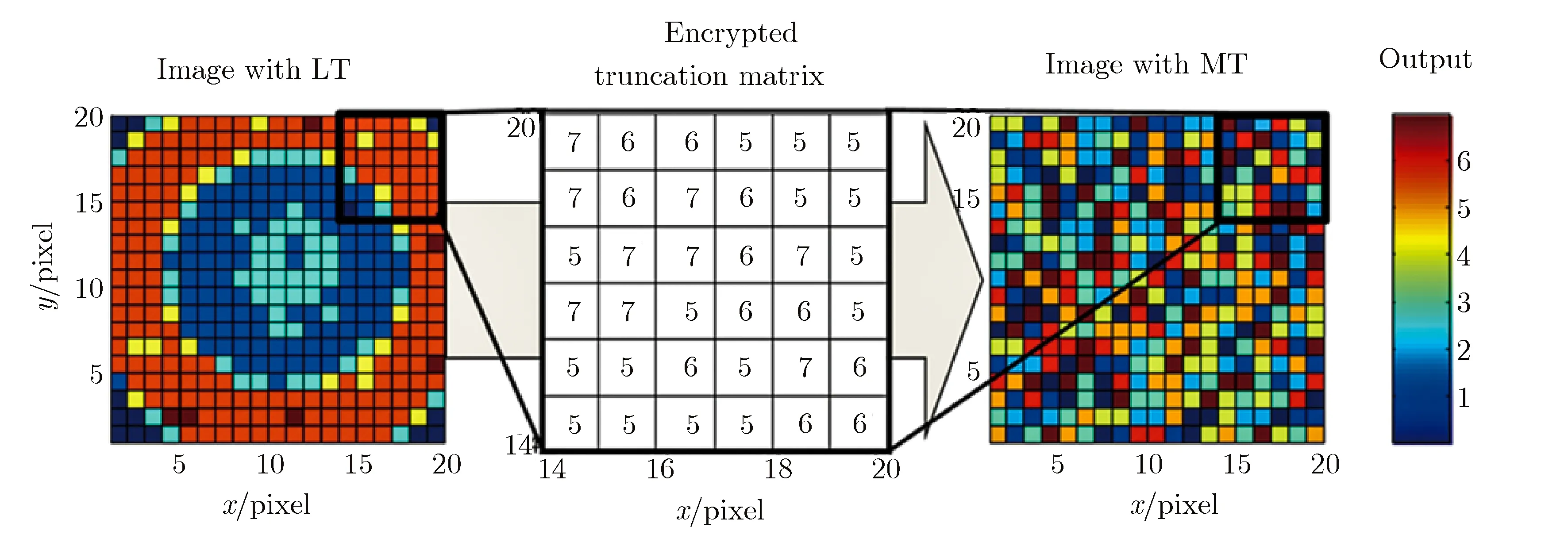

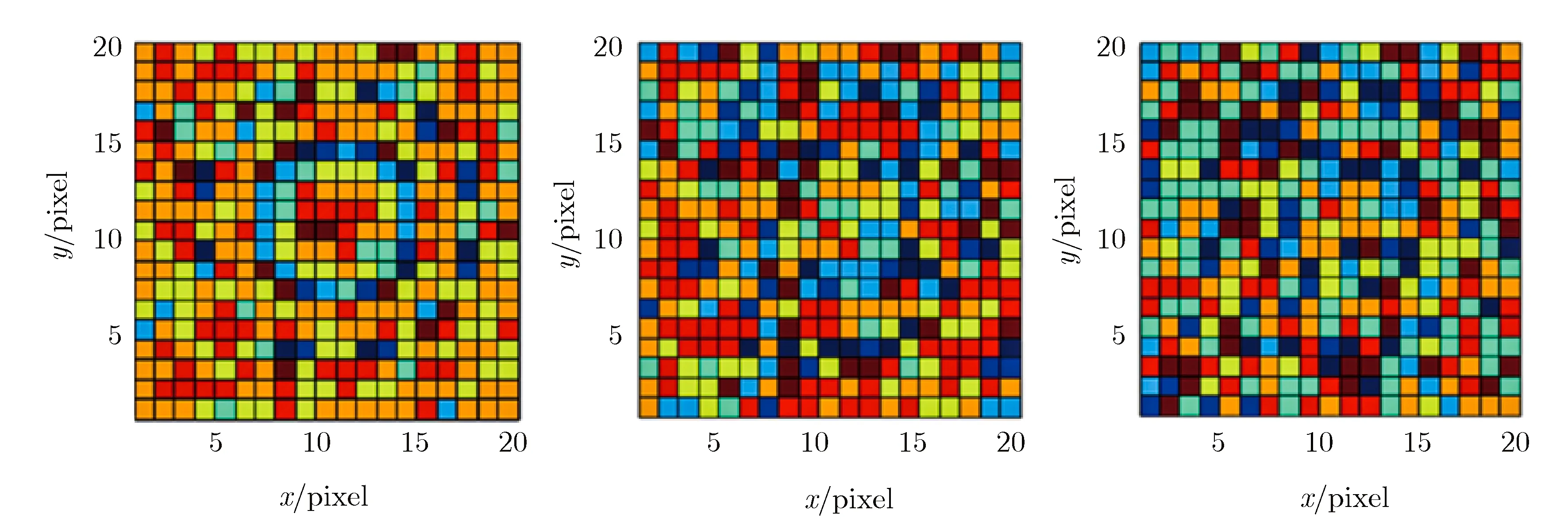

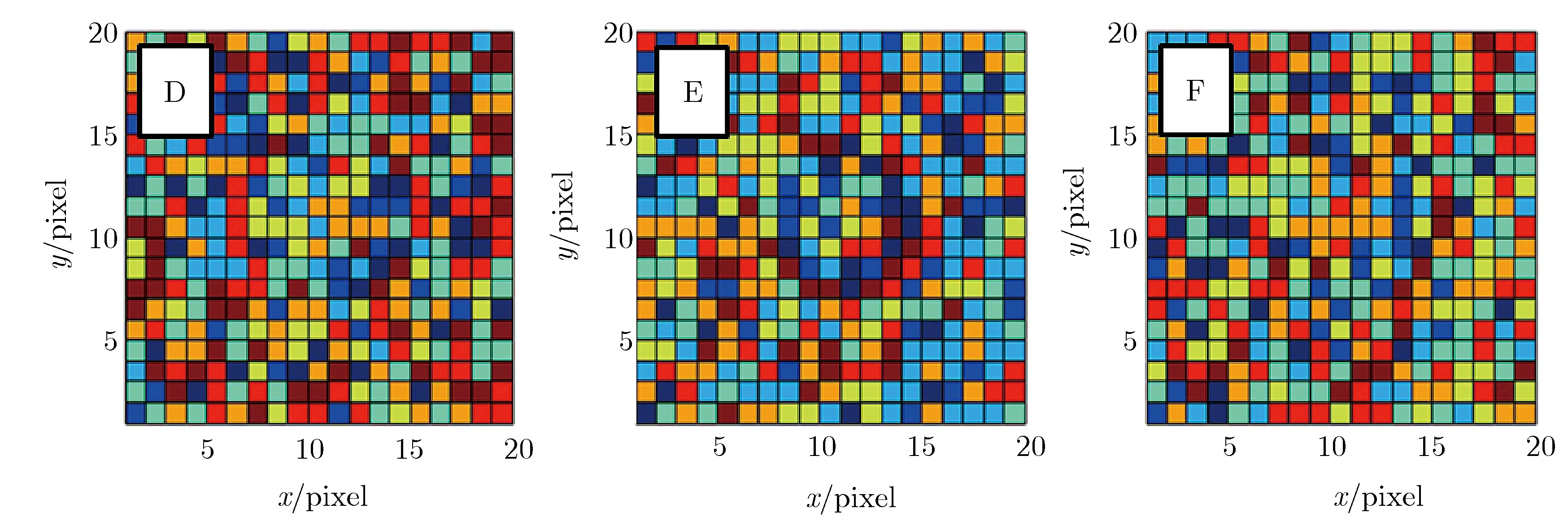

截断矩阵的每个单元中包含不同数量的数据触发器,数据触发器的个数可根据探测系统的置信度和入侵性要求进行调整。利用不同截断参数对图像中各像素分别进行处理后,可以获得用于存储和比对的中子截断数据像。图3给出了低位截断图像(image with LT)与加密截断图像(image with MT)的比较示意图,实例所示的图像为20像素×20像素,每一个色块代表一个像素,不同颜色代表各像素输出数值。图3左侧为低位截断后的图像,中间部分为6×6的局部加密矩阵参数,右侧为经过加密矩阵处理后的图像。

2 数值模拟验证

利用中国工程物理研究院战略研究中心开发的核查技术数值实验平台[19],对利用计数截断图像判断部件真实性的流程进行数值模拟研究。认证流程涉及3个步骤,即模板建立、核查样品成像和探测结果比对。

2.1 模拟部件

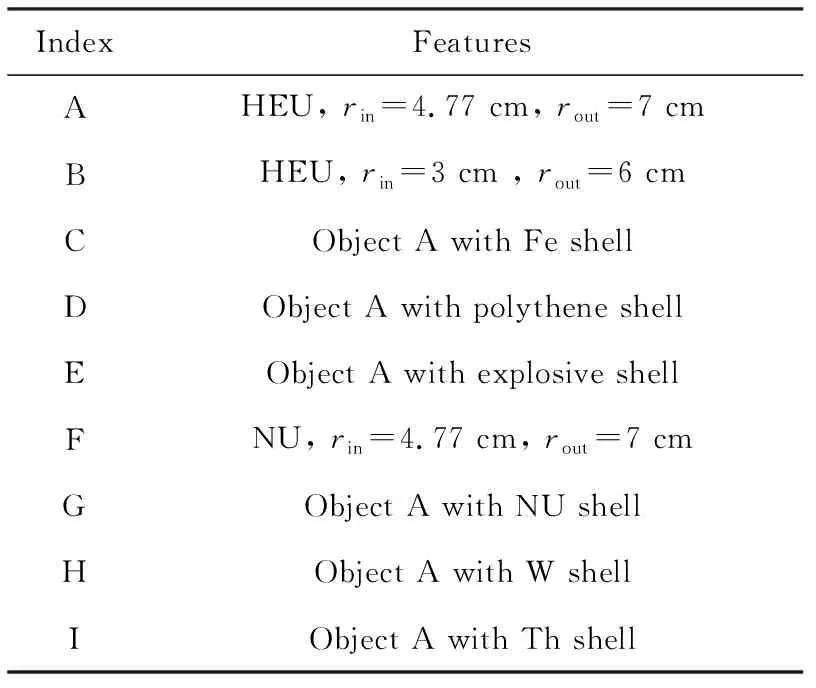

模拟过程中,利用高能中子照射具有不同质量和不同结构特征的高浓铀部件,记录不同位置处的透射中子、散射中子和裂变中子数目及其总和,从而给出透射中子重建图像。用于模拟的铀部件样品包括标准铀球壳(A)、小铀金属裸球壳(B)和分别带有不锈钢(C)、聚乙烯(D)、炸药(E)、天然铀包壳(F)、钨包壳(H)、钍包壳(I)的标准铀球壳。标准铀球壳采用Petter等1990年给出的铀弹头设计参数[20],即内半径rin为4.77 cm、外半径rout为7 cm。模拟采用的部件序号和特征,如表1所列。

表1 部件序号和特征Tab.1 Object index and features

2.2 模板建立

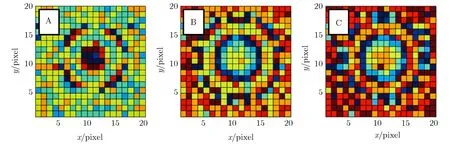

对不同截断参数下的探测结果进行模拟计算,得到不同截断参数下标准铀球壳的图像,如图4所示,图中各像素颜色代表数值与图3所示一致,分图题为计算时选择的截断参数。可以看出,截断参数D越大,对应像的入侵性越小。说明利用截断矩阵使截断系数发生变化后所生成的截断计数像,能够更有效地保护被测部件尺寸信息。

2.3 核查样品成像

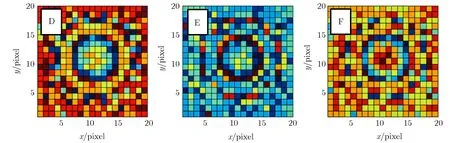

图5和图6分别给出了D=0 和D=2时6种部件的截断数据图像,图中各像素颜色代表数值与图3所示一致,部件序号列在分图左上角。对比图5和图6 可知,图5中的图像可以明显地观察出核部件边界位置,而图6中的图像则更好地保护了图像的敏感信息。

图3 低位截断图像与加密截断图像的比较示意图Fig.3 Comparison of images with low digital number truncation and encrypted truncation

(a) k=10, D=0 (b) k=10, D=1 (c) k=10, D=2 图4 不同截断参数下的标准铀球壳图像Fig.4 Templates of standard uranium shell

图5 D=0时的截断计数图像Fig.5 TCIs for objects with D=0

图6 D=2时的截断计数图像Fig.6 TCIs for objects with D=2

2.4 探测结果比对

将截断计数图像的每像素计数与模板中对应各像素计数相减,可以得到被测部件图像与模板的差别。由于高位的缺失,在比较两图像一致性时,为了降低误差对结果的影响,利用最小距离法描述两图像内每探测单元计数之差,定义两像素最小距离为ΔG(i,j):[18]

ΔG(i,j)=min[|GT(i,j)-GO(i,j)|,

|GT(i,j)-GO(i,j)+2k-n|,

|GO(i,j)-GT(i,j)+2k-n|]

(3)

其中,GT(i,j),GO(i,j)分别为被测部件图像和模板中像素(i,j)对应的灰度值。假设被测部件和模板图像的灰度值皆为均匀分布,其分布范围为[0,2n-1],共有22n种取值可能,可以得到最小距离的数学期望为

(4)

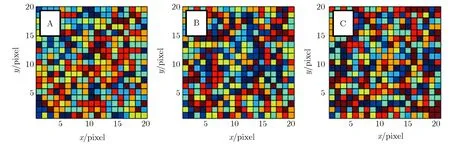

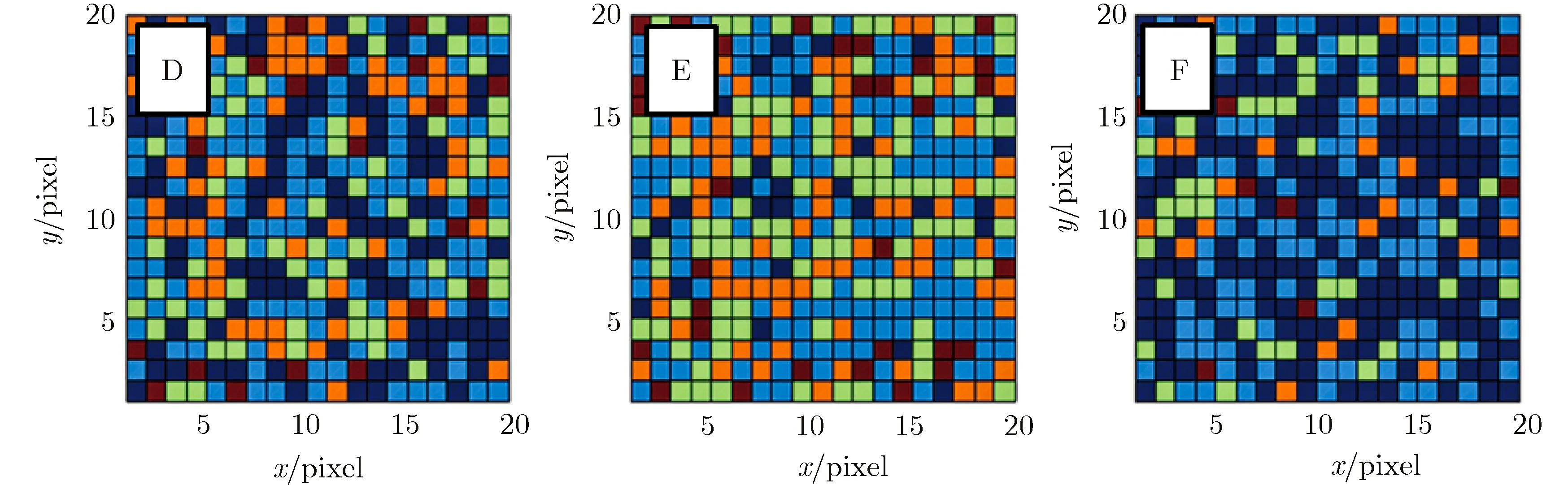

其中,α和β分别代表均匀分布的整数变量。在n=3时,α和β的取值范围为0~7。由式(3)计算得到,E[ΔG(α,β)]=2。分别求得6个部件图像与模板各像素的灰度差,得到截断计数图像与模板之差,如图7所示,图中各像素颜色代表数值与图3所示一致,部件序号列在分图左上角。

图7 截断计数图像与模板之差Fig.7 Discrepancy between TCI and template

为了判断图像是否与模板一致,需要由核查双方确定两灰度图一致的标准。利用各像素灰度差之和,可以定义描述两灰度图差别大小的统计分数S为

(5)

20×20×2=800

(6)

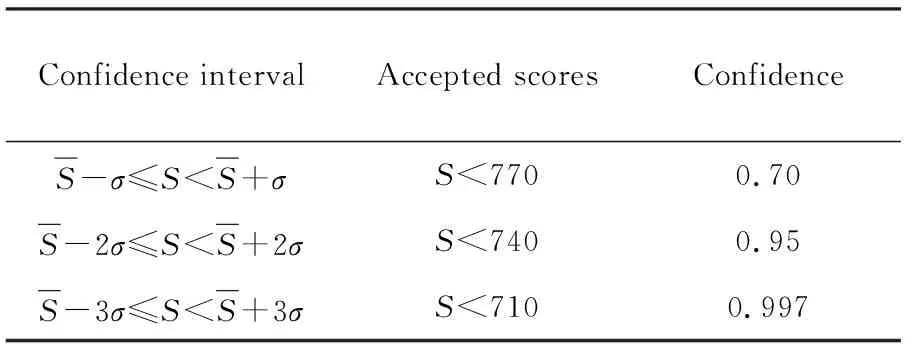

表3 置信区间和对应认证标准分数Tab.3 Confidence intervals and its corresponding standards

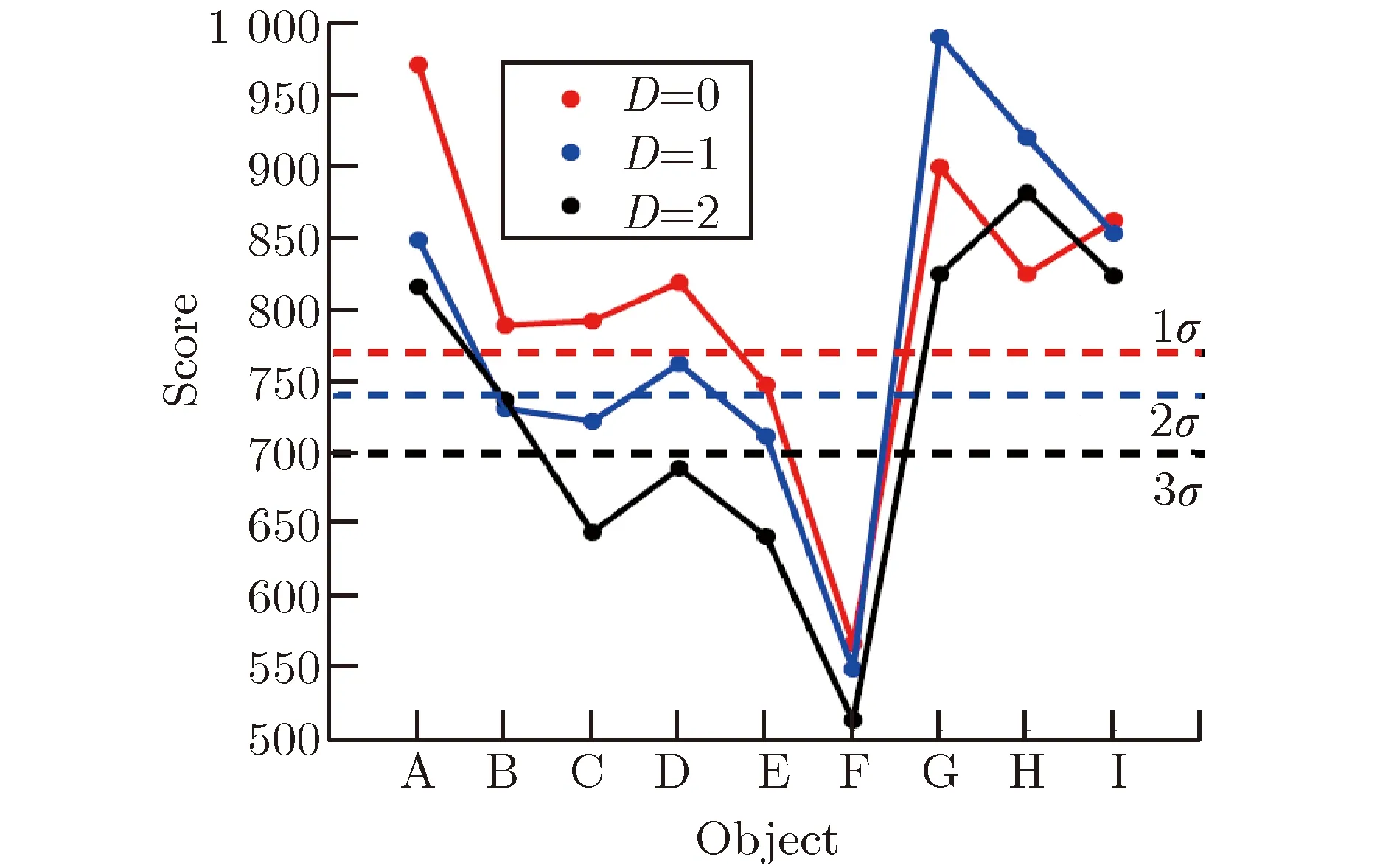

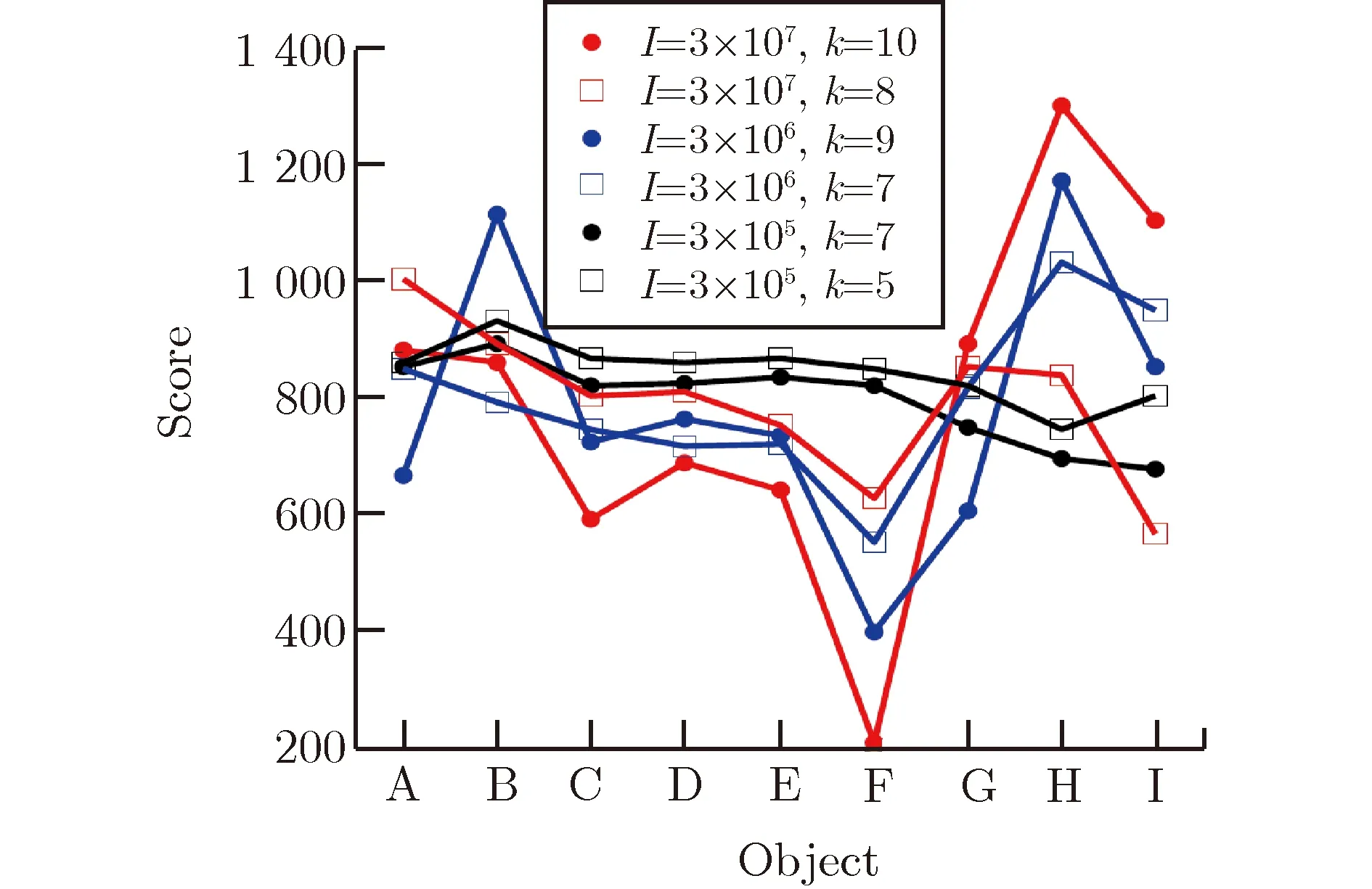

用样品的统计分数即可判断出样品的真实性。图8为计算得到的不同截断参数对应的部件A至部件I的统计分数。图中横坐标代表不同样品,用实线连接的红色、蓝色和黑色点分别为截断参数D=0、D=1和D=2时的样品统计分数。红色、蓝色、黑色虚线分别代表置信度区间为±σ、±2σ和±3σ时确定被测样品物项与模板一致的标准得分。

从图8可以发现,F样品得分最低,即与真实部件一致程度最高。当选择截断参数D=1时,利用±2σ和±3σ置信区间可以给出正确结论;当选择截断参数D=2时,利用±3σ置信区间可以给出正确结论。截断参数D=2时,某些像素出现了探测器总计数小于高位截断的情况,此时统计分数会小于期望值。因此在选择参数时,若选择截断参数过大,则无法给出正确判断结果。此时,需要在核查前对参数进行恰当选择,以正确给出与部件一致性的判断结果。

图8 不同截断参数对应的统计分数Fig.8 Scores with different truncation parameters

3 截断参数与中子源强对图像区分度与入侵性的影响

模板的置信度和入侵性与截断参数的取值相关。不同k和D下建立的模板图像,如图9所示,图中各像素颜色代表数值与图3所示一致,分图题为计算时选择的截断参数。可见,当k=12,D=0时,部件的尺寸可以从截断计数像中显现出来,此时图像的入侵性较高。当k=10,D=1时,图像入侵性较低。当k=8,D=2时,图像入侵性更低。截断参数变化越大,截断计数图像与实际图像的差别越显著,所含信息的敏感程度越低。

中子源强度I和截断数位高低也对截断计数图像认证部件一致性的置信度和入侵性产生影响。为观察源强和截断参数对认证置信度的影响,整理得到不同设置下的部件统计分数如图10所示。图10中,红色、蓝色与黑色图例分别代表I为3×107,3×106,3×105s-1时,统计时间为1 ks的统计结果。由图10可见,当源强较强时,本底与有效计数的统计量较高,选择截断图像的余地较大,改变选取数据段对结果影响较大。源强较强时, 如I为3×107s-1和3×106s-1时,选取合适的截断计数可以区分部件真实性。但源强较弱时,由于总计数不确定性较高,利用截断计数成像的方法无法判断部件真实性,如图中I=3×105s-1的对应结果。

图9 不同k和D下的模板图像Fig.9 Images with different k and D

图10 不同设置下部件的统计分数Fig.10 Scores with different I and k

总之,如截断参数选择过低,物项区别对中子计数的影响没能反映在有效计数中,本底对统计分数之差贡献较大,不同物项的统计分数之差趋于一致,统计分数差别无法有效识别被测物项的真实性。如截断参数选择过高,可能出现最大中子计数小于上截断参数的情况,也无法判断物项真实性。在核查过程中,需要核查双方事先对探测系统进行标定和分析,根据双方在实施核查中对执行核入侵性程度的要求,协商确定截断参数。

4 结论

介绍了利用探测器计数截断方法降低成像技术入侵性的核查方法,并通过数值模拟手段检验了该方法的置信度和入侵性。中子计数截断的成像方法在提供满足认证置信度需求的同时,实现对敏感信息的保护。数值模拟结果表明,有效信息的低位数据也可以用于认证铀模型的一致性。对不同截断参数所成截断计数图像的对比研究表明,通过选取不同的数据截断区间,可以获得具有不同置信度的探测结果。对于固定截断参数的截断图像,低数位截断图像受本底干扰比较强,高数位截断图像可能暴露部件结构信息,因而在确定源强下选择合适的截断参数是确定认证置信度和入侵性的关键。在利用截断矩阵使截断参数变化时,截断参数变化范围大的截断图像能够更好地保护敏感信息,但对外中子源的强度要求更高。

[1]WOOF A F. The new START treaty: Central limits and key provisions[R]. R41219, Congressional Research Service, 2010.

[2]刘成安, 伍钧. 核军备控制核查技术概论[M]. 北京: 国防工业出版社, 2007: 1-41.(LIU Cheng-an, WU Jun. An Introduction of Verification Technology of Nuclear Arms Control[M]. Beijing: National Defense Industry Press, 2007: 1-41.)

[3]SPEARS D. Technology R & D for arms control, arms control and nonproliferation technologies[R]. NNSA/NN/ACNT-SP01, Office of Nonproliferation Research and Engineering, U.S. Department of Energy, 2001: 32.

[4]National Academy of Sciences. Monitoring nuclear weapons and nuclear-explosive materials[EB/OL]. 2005[2015-1-13]. www.nap.edu/catalog/11265.html.

[5]GOTTSCHE M, KIRCHNER G. Measurement techniques for warhead authentication with attributes: Advantages and limitations[J]. Science & Global Security, 2014, 22(1): 83-110.

[6]YAN J, GLASER A. Nuclear warhead verification: A review of attribute and template systems[J]. Science & Global Security, 2015, 23(3): 157-170.

[7]ROBINSON S M, JARMAN K D, PITTS W K, et al. Imaging for dismantlement verification: Information management and analysis algorithms[J]. Nuclear Instrum Methods A, 2012, 662(1): 81-89.

[8]SWIFT A L. Materials and configuration from NMIS-type neutron imaging and gamma spectroscopy[R]. ORNL/TM-2012/189, Oak Ridge National Laboratory, 2012.

[9]赵武文. 核裁军中的信息屏障: 技术与方法[J]. 核电子学与探测技术, 2005, 25(6): 866-873.(ZHAO Wu-wen. Information barrier in nuclear disarmament: Methods and techniques[J]. Nuclear Electronics & Detection Technology, 2005, 25(6): 866-873.)

[10]GLASER A, BARAK B, GOLDSTON R J. A zero-knowledge protocol for nuclear warhead verification[J]. Nature, 2014, 510(7 506): 497-502.

[11]MITCHELL D J, TOLK K M. Trusted radiation identification system[C]//41st Annual Meeting of the INMM Annual Meeting, Northbrook, Illinois, 2000.

[12]VANIER P E, ZUHOSKI P, FORMAN L, et al. Study of the CIVET design of a trusted processor for non-intrusive measurements[C]//The Annual Meeting of the Institute of Nuclear Materials Management, Indian Wells, 2001.

[13]WHITE G K. Review of prior U.S. attribute measurement systems[R]. LLNL-CONF-563691, Lawrence Livermore National Laboratory, 2012.

[14]向永春. 带有信息屏蔽的高集成度钚部件属性认证原型系统研制[C]//中国工程物理研究院科技年报, 2011, 26-28.(XIANG Yong-chun. Highly integrated transparency verification system for plutonium component with information barrier[C]//2011 Annual Report of China Academy of Engineering Physics, 2011: 26-28.)

[15]朱剑钰, 吴哲英, 谢文雄. 铀部件自吸收对寿命估算的影响[J]. 原子能科学技术, 2014, 48(增刊): 828-833.(ZHU Jian-yu, WU Zhe-ying, XIE Wen-xiong. Effect of self-absorption on age estimation of uranium object[J]. Atomic Energy Science and Technology, 2014, 48(Suppl.): 828-833.)

[16]PHILIPPE S, GOLDSTON R J, GLASER A, et al. A physical zero-knowledge object-Comparison system for nuclear warhead verification[J]. Nature Communications, 2016, 7: 12890.

[17]GLASER A, BARAK B, GOLDSTON R J. Toward a practical implementation of an inspection system for nuclear warhead verification with an inherent information barrier[C]//54th Annual INMM Meeting, California, 2013.

[18]GLASER A, BARAK B, GOLDSTON R J. A new approach to nuclear warhead verification using a zero-knowledge protocol[C]//53rd Annual INMM Meeting, Florida, 2012.

[19]朱剑钰, 谢文雄, 李刚, 等. 核查技术数值实验平台中的时间关联符合测量与中子多重性测量[J]. 计算物理, 2015, 32(2): 213-219.(ZHU Jian-yu, XIE Wen-xiong, LI Gang, et al. Time-dependent coincidence and neutron multiplicity counting measurement in verification numerical experimental platform[J]. Chinese Journal of Computational Physics, 2015, 32(2): 213-219.)

[20]FETTER S, FROLOV V A, MILLER M, et al. Detecting nuclear warheads[J]. Science & Global Security, 1990, 1(3/4): 225-302.