数据加密技术在计算机安全中的应用分析

2018-01-30作者杨淑玲福建省福清卫生学校

作者/杨淑玲,福建省福清卫生学校

引言

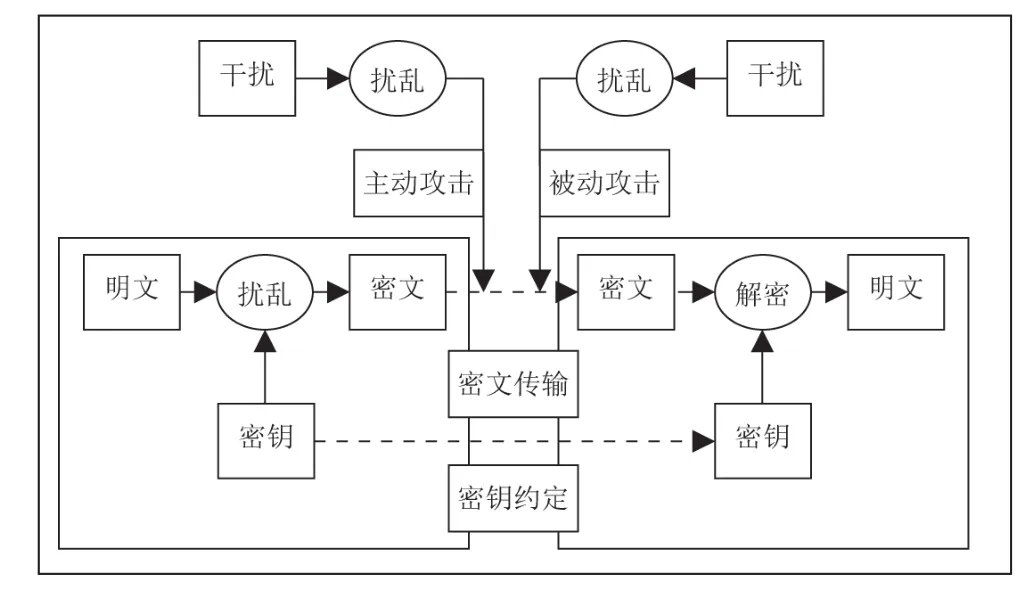

21世纪计算机技术发展迅速,无论是硬件、软件还是网络技术,都实现了巨大跨越,世界已经进入数据时代。数据时代的到来引领人们越来越重视数据的安全性,在新千年世界就发生过大规模的数据病毒感染六次,保障数据的安全软件下载次数也不断增加。所谓“道高一尺,魔高一丈”,病毒在不断地研究数据加密技术,因此,研究数据加密技术对保障数据的安全性,维护计算机用户的利益至关重要。

1.数据加密技术的概念和算法

1.1 概念

数据加密技术主要分为软件加密技术和网络加密技术两大类,无论是何种加密技术都是为了保障用户安全。数据加密技术又可分为广义加密技术和狭义加密技术。狭义信息加密技术是指通过网络协议,限定数据代码内容和数据传输类型来控制数据的稳定性及安全性,此类加密技术在21世纪前被广泛应用。广义信息加密技术指的是通过特殊算法及相关技术实现数据间的转换,保障数据的安全性。广义信息加密技术依托计算机技术和网络技术的进步,在21世纪后被广泛应用。

1.2 算法

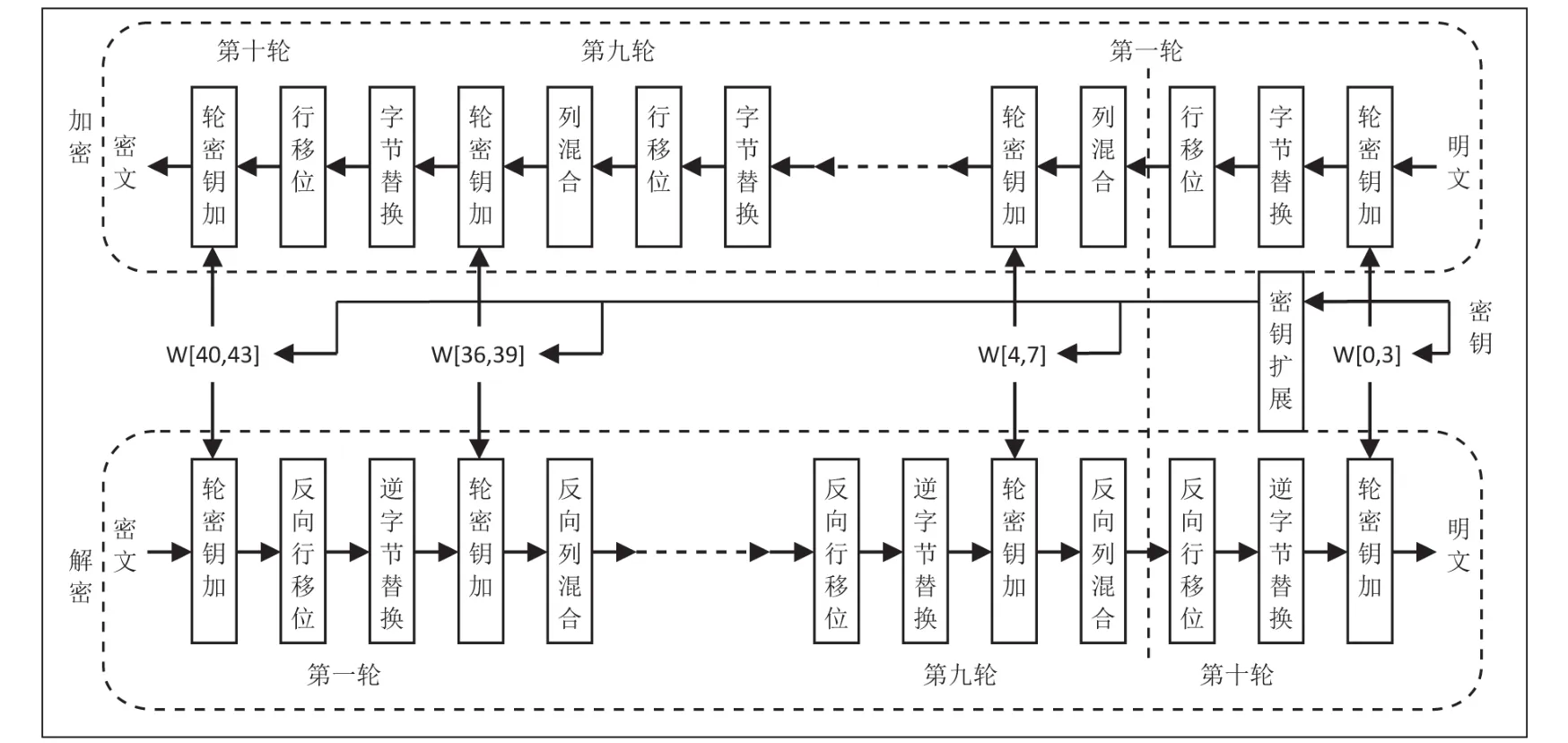

信息加密技术主要通过一系列算法来完成数据加密,当前主流算法为AES 算法。AES 算法基于数据发展,采用多种类数据形式,通过组建多个信息渠道形成多组密匙,保障数据的安全性。在具体应用中主要采取:128 位、192 位、256位数据结构,通过基本的128结构完成加密。与加密技术相同,解密技术也应用此类方式,在解密过程中将进行逆运算,实现数据的成功解密。AES算法技术复杂,组合种类多,有效地保证数据的安全及传输过程中的稳定性,且在传输过程中此类算法可以自行重组和置换,大大提升了数据的安全性。

图1 数据加密系统模型

2.数据加密技术在计算机安全中的应用

2.1 数据加密技术的主要种类

2.1.1 对称式加密

图2 加密及解密过程

对称式加密的应用极为广泛,主要原因是该技术既能节省资源又可以提升加密和解密时间,因此广受大众欢迎。对称性加密技术主要指在加密过程中运用同一密匙进行加密和解密,此类密码编排方式极大地提升了运算效率,节省了运算时间,提升了工作人员的工作效率。虽然对称性加密技术运用同一密匙进行加密和解密,但是在密码编排时却充分考虑了客户需求,从而保证数据的安全性,因此被广泛应用于各类数据传输中。对称式加密技术在应用中无法实现数据的签名,导致数据传输没有指向性,同时该技术缺乏数据传输不可否认的缺点,因此,对部分行业来说无法满足其需求。

2.1.2 非对称式加密

非对称加密技术主要应用在特殊部分和对数据安全性较高的部分。非对称性加密指在设定时加密和解密均采用不同密匙,以保障数据的安全性。在长期发展中逐渐形成公钥和私钥两种密钥,两组密匙实行配对,公匙用于加密,是公开的,私钥则仅收件人掌握,开启数据时仅用私钥即可。最大的优点是在两组密钥解密时接收人只需要开启私钥即可,可有效实现对数据的保密。非对称式加密操作灵活,但公钥的解密速度相对较慢。

2.2 为计算机网络安全选择合理的数据加密技术

计算机网络安全越来越受到重视,逐步形成对称式加密及非对称式加密两大类,其中对称式加密技术的主要代表是节点加密技术,非对称性式加密技术的代表是链路加密技术。

2.2.1 节点加密技术

节点加密技术在计算机网络安全管理中应用比较广泛,节点加密的前提是点对点的异步或者同步线路基础,必须对节点两端的加密设备达到完全同步才可以进行传输加密,它对网络的可管理性要求比较高。节点加密在信息数据传输过程中容易出现传输失败和丢失的现象。节点加密技术要求路由信息和报头均已明文形式传输,保证中间节点具有接收处理信息的能力,这种方式可以有效防止网络攻击者窃取分析信息数据。

2.2.2 链路加密技术

链路加密技术即对网络节点中的链路进行加密,保证网络信息数据传输的安全性。链路加密技术的主要特点是在信息传输之前就进行信息数据加密,在网络节点中解密后再进行一次加密处理,利用不同性质的密钥,在重复的加密解密中实现信息数据的安全性。一般情况下,在链路加密技术中一条数据信息在到达接收人之前要经过多条通信线路。

3.结论

随着数据应用范围不断扩大,数据总量不断增多,数据加密技术将受到广泛欢迎,被广泛应用于各行业中。当前数据加密技术并不是完美的,在今后,计算机技术和网络技术将推动数据加密技术不断地成熟,为客户提供更安全的体验。

* [1]耿娟.数据加密技术在计算机网络安全中的应用[J].电子技术与软件工程∶信息安全,2014,06,12∶235.

* [2]魏瑞良.计算机网络通信安全中数据加密技术的研究与应用[D].中国地质大学,2013,05,01.

* [3]朱闻亚.数据加密技术在计算机网络安全中的应用价值研究[J].制造业自动化 ,2012,34(3)∶35—36.

* [4]王育欣. 数据加密技术在计算机网络安全中的应用[J].第九届沈阳科学学术年会论文集(经济管理与人文科学分册),2012.

* [5]廉士珍.计算机网络通信安全中数据加密技术的应用分析[J].硅谷∶技术应用 ,2011(10)∶162.