探讨入侵检测技术在电力信息网络安全中的应用

2017-10-12◆赵静

◆赵 静

(国网湖南省电力公司常德供电分公司 湖南 415000)

探讨入侵检测技术在电力信息网络安全中的应用

◆赵 静

(国网湖南省电力公司常德供电分公司 湖南 415000)

对信息系统的依赖性是电力系统的显著特点,随着电力行业信息化的不断发展,其信息网络安全的重要性也日渐凸显。本文主要探讨了入侵检测技术在电力信息网络安全中的应用。首先,介绍了入侵检测技术的概念、特性以及应用方式。其次,将入侵检测技术运用到电力信息网络中,提出了电力信息网络入侵检测以及入侵检测算法AR-TREE。最后,通过具体的实验以及实验数据,发现入侵检测技术运用在电力信息网络中的检测效果十分明显,已达到95%以上的成功率。

入侵检测;网络安全管理;电力信息系统安全

0 引言

随着科技的发展,黑客攻击技术日渐高明,网络系统存在的漏洞也越来越多,传统的网络操作系统加固技术和防火墙技术都是属于静态的安全防御技术,对网络安全攻击的反应缺乏主动性,越来越不能满足现有的网络系统对网络安全的要求。因此,需要一种新型的技术从纵向的、横向的、多层次的方向进行网络安全管理。

1 入侵检测技术的简介

1.1 入侵检测技术的概念

入侵检测技术是指通过计算机网络中的若干关键点收集的信息,并对这些信息进行分析,从这些信息中发现网络或者系统中是否存在着有违反网络安全行为的或是遭到袭击的现象的一种安全技术。入侵检测系统通过网络及其上的网络系统进行监视,可以识别恶意的行为,并根据监视的结果进行不同程度的反应,以最大限度地降低被入侵的可能性和危害性。入侵检测系统的主要目的在于检测外来网络的入侵行为,并且还可以检测来自网络内部用户的未授权活动和失误操作,有效地弥补了防火墙不能阻止内部攻击、不能提供实时入侵检测能力、不能主动跟踪入侵者、不能对病毒进行有效防护的局限性。

1.2 入侵检测技术的特性

入侵检测技术基本上不具有访问控制的能力,这一技术就像拥有多年经验的网络侦查员,通过对数据的分析,从数据中过滤可疑的数据包,将正常使用方式与已知的入侵方式进行比较,来确定入侵检测是否成功。网络安全管理员根据这些判断,就可以确切地知道所受到的攻击,并采取相应的措施来解决这一问题。入侵检测系统是网络安全管理员经验积累的一种体现,减轻了网络安全管理员的负担,降低了网络安全管理员的技术要求,并且提高了电力信息网络安全管理的有效性和准确性。

其功能有:

(1)监视用户和系统的功能,查找非法用户合合法用户的越权操作。

(2)审计系统配置的正确性和安全漏洞,并提示管理员修补后动。

(3)对用户的非正常活动进行统计分析,发现入侵行为的规律。

(4)操作系统的审计跟踪管理,能够实时地对检测到的入侵行为进行反应,检查系统程序和数据的一致性与正确性。

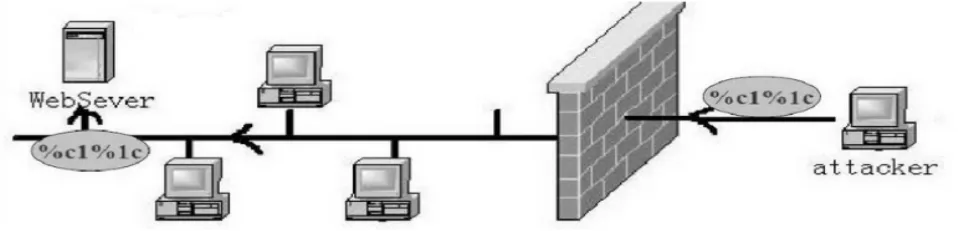

1.3 入侵检测技术应用于电力信息网络安全保护

具体如下图1所示。

图1 入侵检测技术的应用

2 入侵检测技术的应用

2.1 入侵检测技术的结构

电力信息网络在进行入侵检测时,首先要对入侵检测系统的总体结构进行部署,主要是对电力信息网络的管理信息区域进行入侵检测。防火墙用于在将联网网络和内部网络进行隔开,将传感器安置在安全区域的核心交换机的镜像口上。对安全区域的核心交换机进行检测,同时还要获取网络传输的数据。分析器对网络数据进行处理并对网络数据进行入侵检测。中心监控器将所收集到的数据提交报警信息,最后中心控制器负责整个入侵检测技术的应用。通过分析相关的收集数据,并提取出用户的行为特征,分析入侵行为的规律性,以及对入侵行为的定位,从而建立健全完备的数据库,以便日后入侵检测。

2.2 数据挖掘的电力信息网络入侵检测

电力信息网络安全中的数据来源不同,对数据安全性的要求也不同,为了成功地将入侵检测技术运用在电力信息网络中,可以建立正常的行为模式库。将获取的数据模块直接运行到数据预处理中,通过数据预处理、学习引擎、检测规律、检测引擎这四个部分,将获取的数据模块进行分析处理,最后通过决策引擎进入报警行为响应。数据挖掘技术的入侵检测技术,综合了神经网络学、决策学、统计学、概论学等多种学科的中心思想,可以从大量的数据中提取出不易被发现的网络行为模式,可以降低网络分析员的工作量,并且还能够最大程度地提高检测准确度。

2.3 入侵检测算法AR-TREE

在电力信息网络中所获取的数据中,每条记录中的数据就是所要分析的属性。在这一入侵检测算法中,树中的每个节点表示着项出现的频率值,每增加一个频率项时,表示着每个项由四个区域所组成。这些网络数据记录压缩到树形的结构中,从中提取相关的规则。

3 实验

3.1 数据特征选取

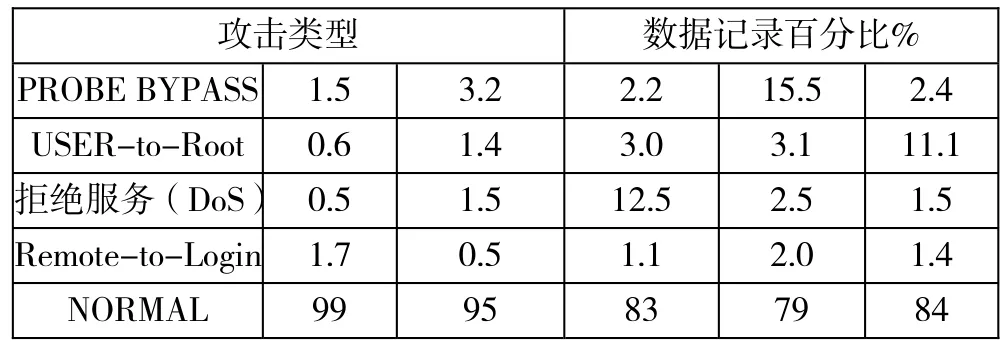

数据集的来源是 KDD组,这组数据集中包括 PROBE BYPASS、USER-to-Root、拒绝服务(DoS)Remote-to-Login、NORMAL。每条数据都具有 41个属性,但不是每个数据的属性都对检测结果有贡献的,在对数据的特征进行选取时,利用支持向量机方法通过实验操作,指出KDD组中数据集有十三个属性最为重要。

3.2 数据结果和分析

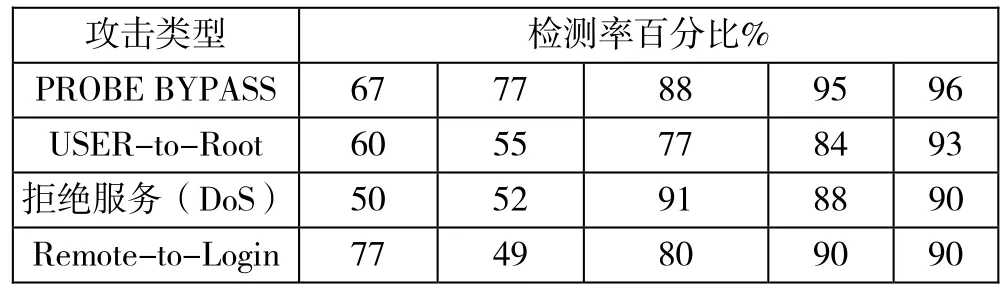

在实验过程中从数据集中选取五个数据子集,每个数据子集中包含不同数据的正常记录和入侵记录。在对数据的处理时间上,数据规模表示连接记录条数,AR算法与入侵检测算法。通过加入平凡的像头表,提高了检测效率。AR算法在处理数据的时间上优于其它算法。

表1 入侵检测数据

表2 入侵检测结果

入侵检测技术信息网络中的检测效果是十分明显的,将这一技术用于定义信息网络中进行入侵检测,可以达到95%以上的成功率,并且在信息网络中的检测效果精确。电力信息网络安全的入侵检测中,入侵检测技术的表现良好,体现了优良的检测技术,对下一步工作进行部署时可以降低网络系统中存在的漏报率和预报率。

4 结语

结合电力信息网络的实际情况,加以运用入侵检测技术,可以保障电力信息网络安全。入侵检测技术作为一种积极的电力信息网络安全技术,对内预防了内部攻击,对外预防了外部攻击和失误操作,对信息网络系统中所面临的威胁因素,提供了响应入侵和拦截入侵的功能。入侵检测技术系统可以通过主机的安全技术、身份认证技术、访问控制技术等多种技术结合,增强电力系统的网络安全性能。

[1]陈新和.探讨入侵检测技术在电力信息网络安全中的应用[J].通讯世界,2014.

[2]黄晓霞.电厂信息网络安全分析——基于数据挖掘技术的入侵检测系统的研究[D].西安理工大学,2003.

[3]党林.电力系统网络安全维护中入侵检测技术的应用分析[J].电子技术与软件工程,2013.