大规模灾难性DNS安全事件智能防护系统设计研究

2017-09-30陈曾胜

陈曾胜

(中国移动通信集团安徽有限公司,合肥 230009)

大规模灾难性DNS安全事件智能防护系统设计研究

陈曾胜

(中国移动通信集团安徽有限公司,合肥 230009)

随着互联网业务的快速发展,基于域名解析的应用问题层出不穷,DNS作为互联网最重要的基础服务,其安全隐患也日益突出,本文设计了一种大规模灾难性DNS安全事件智能防护系统,通过建立大型容灾数据库,实现单个及大规模域名解析故障时,及时恢复业务,同时通过数据库中海量数据的分析,建立疑似攻击源自动发现和处置机制,系统可实现大幅提升DNS解析正确率、安全性及投诉处理效率。

DNS;攻击;安全防护;域名监控;容灾容错

1 引言

DNS作为互联网最重要的基础服务,其安全隐患也日益突出。DNS服务一般分为缓存、递归和授权,缓存服务器主要承担用户的解析请求,递归服务器负责向外部进行域名的递归查询,授权服务器则承担其他DNS服务对本地域名的查询服务。DNS是全球最分散的数据库,域名信息遍布在无数授权服务器上,易受网络故障、恶意攻击等事件的影响。作为一个开放系统,DNS主要面临着个别域名授权服务器攻击、根DNS系统攻击、网络故障、域名劫持、疑似攻击源等5类安全威胁与风险,而对DNS系统而言,传统的防护方法主要是通过防火墙、流量清洗等方式实现攻击防护,或通过深度数据分组检测对应用层协议进行检查过滤的方法实现对DNS架构安全的进一步防护。但对于断网、封锁以及根服务器故障等各种大规模灾难性DNS解析事件,目前运营商DNS系统尚无完整的自动发现、恢复域名解析的系统。为进一步加强DNS系统安全及容灾能力,有效应对突发的灾难性DNS安全事件,本文提出了一种DNS安全智能防护系统的设计方案,通过建立大型容灾数据库,实现单个及大规模域名解析故障时,及时恢复业务,同时通过数据库中海量数据的分析,建立疑似攻击源自动发现和处置机制。

2 DNS安全防护的现状与理论

当前,DNS面临的风险很多,如DoS/DDoS攻击、缓冲投毒攻击、放大式攻击、互联网域名攻击等。这些风险中引发的事件,多数由于管理环节的疏漏,以及DNS配置复杂性、缺乏一个有效的快速更新机制等原因引起,使得运营商DNS系统无法正常运行,最终导致Internet通信受到严重影响。DNS在设计之初并没有系统考虑安全问题,作为一个开放系统,DNS明显存在未授权信息的泄漏问题,同时也缺乏有效的接入控制。历史上几次典型的攻击事件,如暴风影音事件、百度域名劫持、瑞典顶级域名“.se”故障等等,对当时的互联网安全都产生了严峻的挑战。为确保DNS系统的安全性,需要及时为系统添加补丁,并进一步完善配置。同时针对因递归攻击等导致的服务响应迟缓甚至服务瘫痪等问题,需要采用高可用性的安全架构保证DNS服务的安全性和稳定性。

对DNS系统安全而言,传统的方法只考虑系统本身的安全防护,如通过防火墙、流量清洗等方式实现攻击防护,或通过深度数据分组检测对应用层协议进行检查过滤的方法实现对DNS架构安全的进一步防护。但是对于大规模断网、封锁以及大型注册代理商系统崩溃等各种影响域名系统安全和稳定的事件,上述方法无法完全确保DNS系统服务的安全性、可靠性。此外对于某个特定域名出现解析异常时,目前DNS系统无法自动发现、恢复域名解析结果,从而影响互联网用户感知,因此具有一定的缺失性。

本文提出的大规模灾难性DNS安全事件智能防护系统,旨在及时发现和自动处理个别、大批量域名解析失败问题以保证DNS服务的稳定性、可靠性。本系统可解决不同安全事件造成域名解析失败的问题,一是应对复杂的域名安全形势,自动处理异常域名避免域名系统故障,提高用户体验;二是解决大规模故障时,自动接管全部递归查询,直接返回用户结果,保证省内互联网业务的正常运行。此外还可以提升疑似攻击源的预判手段,自动化识别钓鱼类网站,通过规范化、流程化、系统化手段,建立钓鱼类网站事前预警、事中管控、事后防范的闭环管理流程,实现钓鱼网站的识别、审核、屏蔽。本系统可以保证全网域名的正常访问,降低互联网用户的业务投诉率,提高了互联网业务感知。

3 DNS安全事件智能防护系统总体方案设计

3.1 系统设计的总体思路

本系统通过建立大型容灾数据库,实现单个及大规模域名解析故障时,及时恢复业务,同时通过数据库中海量数据的分析,建立疑似攻击源自动发现和处置机制。系统主要应对以下几类安全事件。

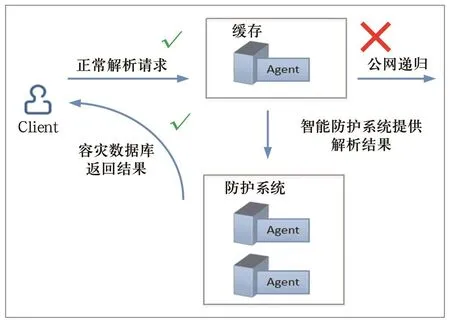

3.1.1 大规模解析异常事件

发生根服务器及大规模断网事件时,DNS递归请求受阻,可采用人工方式将容灾数据库中的数据全部回注至缓存系统,供正常域名解析请求使用。并设定特定TTL值,待故障恢复后缓存系统可自动发起递归请求获取网络上的实际数据,从而有效保证DNS业务的稳定性、可靠性。图1为系统应对大规模解析异常事件示意图。

图1 系统应对大规模解析异常事件示意图

3.1.2 域名劫持事件

通过预置重点域名清单,当清单内域名发生单个或多个域名解析异常,如缓存污染、配置错误、域名过期等现象时,系统探针可侦测到异常情况,并自动清除当前缓存内的解析结果,将该域名解析请求转发至容灾数据库获取最近的正确数据。针对清单以外的域名,上述过程可通过手工切换。

3.1.3 疑似攻击源预判处置

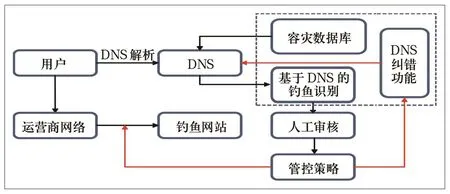

当用户访问包含钓鱼网站等疑似攻击源的链接时,系统对请求域名按照预先设置的反钓鱼识别流程进行扫描,当域名被钓鱼黑名单直接命中时,直接转发用户的请求至容灾数据库,返回正确结果给用户,并利用嵌入DNS系统的域名解析纠错功能向用户推送访问警示页面。当域名在钓鱼黑、白名单都未命中的情况下,通过域名字符串相似度匹配算法进行钓鱼网站初步辨别,再借助人工审核、域名/IP封堵方式实现钓鱼网站主动拦截,限制钓鱼网站扩散范围。

3.2 系统主要功能模块

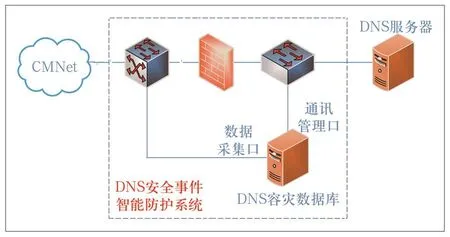

系统拓扑图如图2所示,DNS安全事件智能防护系统,通过与DNS缓存系统联动实现智能防护功能。在缓存服务器端安装探针,定时将域名解析的缓存结果保存至采集服务器,采集服务器对数据进行匹配,整理后入库留存。当域名解析出现异常时,及时发挥容错功能,纠正异常解析结果。系统主要包括大型容灾、疑似攻击源处置模块。

图2 系统拓扑图

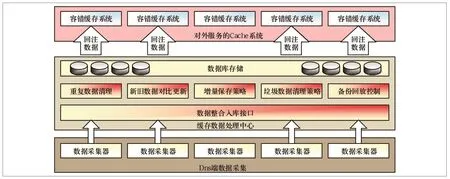

3.2.1 大型容灾容错模块

为实现域名解析的容灾容错功能,该模块主要包括数据采集、数据整理、数据分析及日志分析四类子模块。大型容灾容错模块如图3所示。

数据采集:通过探针采集的方式将DNS缓存服务器内的解析数据传送给容灾系统,容灾系统独立分析每一次DNS查询请求与应答结果,只在分析结果触发容灾功能激活条件时,容灾系统才会向现网DNS缓存服务器发起回注请求,避免影响现网DNS正常运行。

数据整理:容灾系统将采集到的DNS解析数据通过数据处理,按照统一格式保存在容灾数据库内。在数据保存前,需要进行重复数据清理、新旧数据对比更新、增量数据保存、垃圾数据清理、备份策略制定等步骤,保证容灾数据库中保存的数据是最新的、准确的解析结果。

数据分析:数据分析模块比照容灾功能激活条件,对数据采集模块获取的数据进行实时分析处理。当满足条件时,数据分析模块向DNS缓存服务器进行数据回注操作,从而确保及时向用户提供正确的解析结果。

日志分析:系统实时记录容灾系统的存取记录,并入库保存3个月以上,便于事后跟踪分析。

为解决查询、回注等操作等操作,容错容灾系统设计了专门的采集、存储、处理、查询模块,与现网DNS为旁路结构,并互相打通解析数据采集、查询、回注接口。

3.2.2 疑似攻击源发现与处置模块

图3 大型容灾容错模块

图4 疑似攻击源发现与处置模块

该模块主要包括钓鱼网站一次识别、钓鱼网站自动审核、人工审核管制等3个重要环节。其中一次识别是基础,需要从每日300亿条DNS日志中锁定疑似钓鱼网站清单,用于后续的二次自动筛选、三次人工审核。疑似攻击源发现与处置模块如图4所示。

4 DNS安全事件智能防护系统实现

4.1 系统实现的技术手段

智能防护系统通过记录和保存用户查询的全部正确结果,构建一个可管理、可使用的大型数据库,在域名授权体系部分或全部出现故障时,自动引导用户使用备份数据获取查询结果,保证区域内互联网正常运行。

目前,系统主要通过以下几种手段加以实现。

4.1.1 大型容灾备份

(1)个别域名容错机制

针对个别域名的容错,预先设置监控时间间隔、纠错时间间隔等容错功能参数。

第一步:针对个别域名,自动实时监控DNS服务器上用户的请求应答状态。第二步:对于不能获得请求结果的域名或域,自动切换至容错数据库查询结果,若存在则自动将容错数据返回给用户。第三步:若容错数据库也没有相应记录,则根据预定策略进行本地拦截,避免此类查询造成DNS系统崩溃。第四步:当上述查询恢复正常时,自动取消本地拦截功能,实现流程闭环。

(2)大型容错数据库

因域名数量之大直接决定容错数据的模块,本系统按照DNS解析结果数据特征构建支持大容量数据存储和更新机制的数据库系统,自动保存采集过来的域名解析数据。所有解析数据根据预定策略进行处理和更新,包括:TTL值修订、无结果数据数据处理、过期数据清理等。

(3)数据加速器技术

建立数据加速器,为提高效率和保证数据库系统负载,采用预装载和高速缓存技术,提高数据读取效率,可以满足大规模网络需要。

(4)域名解析接管功能

授权域名系统既分散又关联,任何部分的故障或缺失都可能引发连锁反应,当网络故障、注册代理机构授权系统瘫痪、重要应用域名故障等情况导致无法与上级域名系统通信时,极端情况下系统可以接管整个互联网域名解析功能。

4.1.2 疑似攻击源发现与处置

(1)钓鱼网站一次识别

钓鱼网站一次识别通过对容灾数据库中海量数据的分析,通过模糊匹配算法,高效识别、过滤与目标网站可能相似的钓鱼网站。一次识别功能主要涉及域名匹配算法、命中参数配置及黑白名单管理等技术关键点,直接影响钓鱼网站一次识别效率与准确性。

疑似域名匹配算法:根据目标分析网站(一般为极有可能被钓鱼者仿冒设计的金融理财、网银和运营商网站)域名特征,开发钓鱼网站识别模式,我们方案中包括简单匹配、复杂匹配两种匹配识别算法。以www.10086.cn网站为例,对该网站进行反钓鱼监控,简单匹配直接通过真实网站域名的关键字符串进行模糊或精准查询;针对某些钓鱼网站利用相似字符(例如0代替O)达到以假乱真的情况,采用复杂匹配方式,从海量DNS请求中识别出更多可疑对象。

命中参数配置:在系统性能、处理时间、人工审核工作量等因素约束条件下,系统允许对DNS解析域名的扫描范围通过参数设置方式进行控制,例如可将访问量较小的域名直接过滤,重点关注访问次数多、影响面广的网站域名。

黑白名单管理:为提高钓鱼网站监控系统效率,系统引入黑白名单管理机制。黑名单是前期通过识别、人工审核确认为钓鱼网站的域名,直接列入黑名单,减少可疑域名识别环节、降低人工审核工作量。白名单是通过官方认证的合法域名清单列表,针对此类域名,系统直接跳过不进行识别,提高钓鱼网站监测效率。

(2)疑似网站自动审核

基于容灾数据库分析出的疑似钓鱼网站往往比较多,目前系统日平均发现的疑似钓鱼网站在2 000个左右,直接送至人工审核工作量巨大。通过进一步分析研究发现钓鱼网站内容往往具备某些特征,例如页面内容中包含“中奖、礼品”等诱导信息的概率较大,通过打通与互联网内容资源拨测系统接口,利用钓鱼网站特征库,实现对钓鱼一次识别结果的自动化筛选,大幅提高审核工作效率。

(3)人工审核管制

以疑似网站自动审核输出的非常可疑网站域名为对象,通过人工方式逐一访问可疑网站,利用网站备案、网页内容、域名所有者等相关信息详细审查、确认,针对最终确认的钓鱼网站,通过网络IP、域名封堵方式严控钓鱼网站访问,同时推送用户警示信息。

4.2 系统的安全防护效果

对比其他DNS安全防护系统,本系统在实际运用中具有以下几项优势:

首先,防护数量级大,安徽移动日均DNS请求量在百亿规模(日均360亿次左右),涉及域名达千万级别,本系统设计了6 T的容灾容错系统存储,可实现对一个月内全部解析结果的备份,达到上亿级别的解析记录,基本实现90%以上解析数据的覆盖,最大限度满足容错解析需求。

本系统还具备自愈能力强的优势,本系统采用分布式架构,有效保证了上亿数量级数据的处理能力。在发生大规模灾难性DNS安全事件时,通过自动转发及回注DNS缓存系统的方式,快速响应异常域名解析的请求,响应时间3 s以内。

图5 疑似网站自动审核

系统具有细粒度异常域名自动保护特点,当单个精细域名解析异常时,系统探针可及时侦测到异常情况,并自动将该域名解析请求转发至容灾数据库获取最近的正确数据,全程无需手工干预。

系统智能预判准确率高,通过对容灾数据库中海量数据的分析,有效识别疑似攻击源的钓鱼网站,当用户访问钓鱼网站的链接时,当域名被钓鱼黑名单直接命中时,直接转发用户的请求至容灾数据库,返回正确结果给用户。钓鱼网站预判通过简单匹配、复杂匹配两种识别算法保证结果的准确性,预判准确率90%以上。

此外,本系统不改变DNS解析模式:本系统保留所有域名授权体系信息,在域名授权系统某个环节出现故障时,DNS系统可以维持与原来正常工作状态相同的工作模式,在灾备中心获取授权信息,通过正常递归获取递归结果,依然保留了域名授权体系的倒挂树状结构。

目前DNS智能防护系统已投入现网使用,日均转发异常解析域名至容错系统100个以上,月均发现疑似钓鱼类网站40个,大幅提升DNS解析正确率和安全性。在系统未投入使用前,依靠人工分析和用户投诉,平均因域名解析异常导致的投诉5例/日;系统使用后,通过问题预发现,此类投诉降至1例以内。此外,很大程度上提升了效率,系统通过预发现解析异常问题,单个域名解析异常投诉处理时长由1 h降低至3 min以内;系统通过自动发现和封堵钓鱼网站,将此类投诉处理时长由2 h降低至10 min以内;系统应用后,月平均监测定位40个钓鱼网站,为未应用系统前的5倍以上。本系统初步实现域名解析安全的集中化管理,已实现与省内集中性能系统对接,日均派发预警工单5张,实现对重点DNS安全事件的自动预警、自动派发。

5 结论

本文提出的DNS安全智能防护系统的设计方案,通过建立大型容灾数据库,实现单个及大规模域名解析故障时,及时恢复业务,同时通过数据库中海量数据的分析,建立疑似攻击源自动发现和处置机制。

系统具备防护数量级大、自愈能力强、细粒度异常域名自动保护、智能预判准确率高、不改变DNS解析模式等优势,系统投入使用后,大幅提升DNS解析正确率和安全性,以及域名解析异常的发现及投诉处理效率。

[1] 胡宁, 邓文平, 姚苏. 互联网DNS安全研究现状与挑战[J]. 网络与信息安全学报, 2017,(3):13-21.

[2] 王利霞. DNS安全现状[J]. 计算机安全, 2011,(8):65-68.

[3] 彭巍, 曹维华, 贺晓东. 大型运营商DNS智能解析关键技术及方案[J]. 电信科学, 2016,(1):159-163.

[4] 陈文文, 吴开超. 海量域名日志数据分析与可视化研究及应用[J]. 计算机应用研究, 2016,(2):335-338.

Research on intelligent protection system of DNS security for large scale catastrophic

CHEN Zeng-sheng

(China Mobile Group Anhui Co., Ltd., Hefei 230009, China)

With the rapid development of internet services, the application problems about domain names solution continue to appear. As the most important Internet based services, the security risks of DNS have become increasingly prominent. The intelligent protection system of DNS security for large scale catastrophic which presented in this paper, can resume the service by the establishment of large-scale disaster database when single or lots of domain names resolution failure. And at the same time, through the analysis of massive data in database, the system establish the automatic discovery and disposal mechanism for suspected attack source, to achieve substantial increase in DNS parsing accuracy, security and complaint handling ef fi ciency.

DNS; attack; security protection; domain monitor; disaster tolerant

TN915

A

1008-5599(2017)09-0078-06

2017-02-28