PIM-SSM应用于警用专网组播的研究

2017-09-15李东旭王彬张成文

李东旭,王彬,张成文

PIM-SSM应用于警用专网组播的研究

李东旭,王彬,张成文

(公安部警用无线通信重点实验室,黑龙江 哈尔滨 150001)

针对警用专网组播中的协议框架问题,提出了采用稀疏模式下的特定源组播协议模型(PIM-SSM)的方案并分析了其合理性,经过仿真验证了该模式能够实现指定信源指定组播组的数据通信,证明其对警用专网中组播机制的适用性。最后针对日益严重的DoS攻击问题,提出了一种基于报文流量的安全防护机制。

PIM-SSM 警用专网 特定源组播

1 引言

随着我国经济的持续发展,针对应急事件的快速响应与最优化处置已成为硬性要求。原有集群专网中,语音流为主要的传输数据,但在未来宽带多媒体集群专网中,多媒体数据成为了主要的传输内容,数据量的增加是显著的[1]。而专网的主要用户是如公安、军队等政府部门,他们对集群网络的要求非常严格,不允许出现网络阻塞、掉话甚至延迟或抖动[2]。和多次点对点的单播传输相比,组播技术可以减少不必要的重叠发送,减轻系统和网络的负担,尤其在传输视频信号时优势更为明显[3]。

目前国际标准化组织正在不断完善组播技术的相关协议,但专网领域的组播标准还并未准确制定。本文正是针对组播管理协议IGMPv3(Internet Group Management Protocol verson 3)与组播路由协议PIMSM(Protocol Independent Multicast-Sparse Mode)进行分析研究,并根据特性提出适用于警用专网的组播机制,最后采用基于流量的判定机制进行DoS攻击防御。

2 组播技术相关协议

2.1 IGMPv3协议

IGMP是因特网协议中的一个组播协议,目前共有三个版本,其中IGMPv3在兼容和继承v1和v2的基础上,进一步增强了主机的控制能力,并增强了对“源过滤”机制的支持,即允许主机选择性接收来自于某组播组内某特定源发送的信息[4-5]。这在一定程度上符合警用无线专网的需求,因此选择IGMPv3协议作为改进平台的路由管理协议。

2.2 PIM-SSM组播协议模型

PIM-SSM属于稀疏模式组播路由协议,主要用于组成员分散、范围较广、规模较大的网络[6]。PIMSSM首先建立一个组播分发树,通过周期性广播PIMHello消息,发现邻接的PIM路由器,并在多路网络中进行指定路由器DR(Designated Router)的选举,DR完成“加入/剪枝”管理功能,以及将组播源发送的数据送入组播分发树[7]。

在警用宽带专网的场景中,往往有多个信息源,且用户只需接收某些特定场景的数据。而SSM(Source Specified Multicast)协议模型无需维护RP(Rendezvous Point)节点、无需构建共享树RPT(Rendezvous Point Tree)、无需注册组播源,可根据需求直接在组播源与成员之间建立最短路径树SPT[8](Shortest Path Tree),更符合警用专网的需求。

在地址分配方面,SSM使用基于单点组播源的方法构建转发路径,即使两个组播源地址相同,由于转发路径隔离,同样不会造成干扰,因此每一个源地址只需避免本组播组内部的地址冲突,不需对目的地址进行全局分配[9]。

在接入控制方面,SSM模型中,当接收者向一个组播组(S, G)注册后,将只收到组播源S的信息,这样的机制使得“洪泛”现象出现的概率大大降低。

在安全性方面,在SSM模型中,用户只有明确组播组地址及源地址这两个参数时,才能正确接收组播数据,因此可以将组播组地址公开,而按需向用户公布组播源地址,大大增加了便捷性和安全性[10]。

SSM模型与IGMPv3协议的结合符合专网对组播通信的要求。本文选择基于IGMPv3协议的PIM-SSM组播模型进行分析与改进。

2.3 PIM-SSM协议模型的实现

PIM-SSM协议由IGMP和PIM两个模块构成。在IGMP模块中,当用户得知想要加入的组播组及组播源地址后,便发送IGMP加入信息。若用户首次使用组播功能,需调用Socket关键字使能组播端口,再写入要加入的组播组数据,并在子结构体中写入源地址,封装完成后向DR发送。

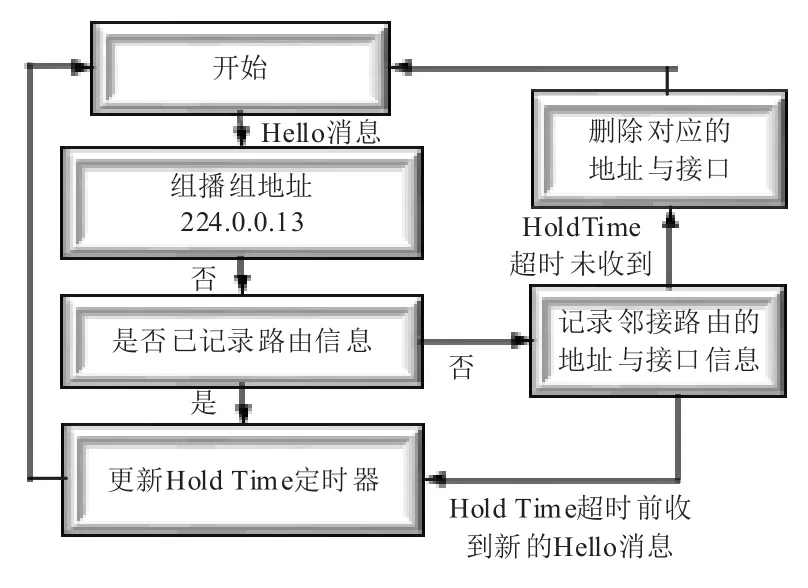

在PIM模块中,路由器周期发送Hello消息来发现邻居路由,消息的目的地址为224.0.0.13,这是专门为PIM消息定义的保留地址,具体过程如图1所示:

图1 路由器对PIM Hello报文的响应

将收到报文中的DR信息进行比较,优先级高的成为DR,优先级相同时源地址低的成为DR。到此,运行PIM-SSM机制路由器的组播管理与路由管理模块基本完成。

3 PIM-SSM应用于警用组播的场景分析

前面分析了适用于警用无线专网的PIM-SSM机制及其选择依据。作为一种新兴的组播机制,越来越多的运营商级设备对其提供了支持。接下来对PIM-SSM机制进行组网实践,并分析其应用于警用专网可能出现的问题及改进意见。

3.1 OPNET下组播场景的设计

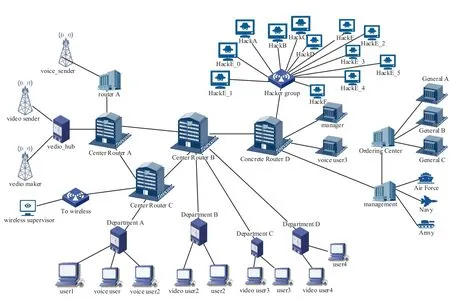

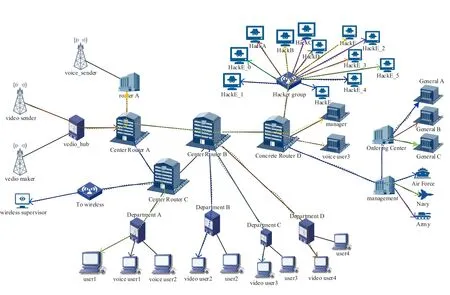

如图2所示,在OPNET平台[11]下模拟了一个实际情况下的警用组播需求。本例中,有4台路由器作为中心汇聚路由,命名为Center Router和Concrete Router。有四个部门连接到Center Router B接收数据,命名为DepartmentA-D,模拟警用组播职能部门。其中Concrete Router作为核心设备,连接作战管理单元Management和命令下达单元Ordering Center。Center Router C还连接了通往无线区的路由。

接下来在核心路由器上,模拟了进行DoS攻击的黑客群,将在数据传输过程中发起DoS攻击,干扰作战指令的下达。

3.2 仿真分析及安全模块设计

本节分析在上述场景下PIM-SSM的运行情况,以不同用户的视频流延时抖动情况、端到端延时情况分析网络性能,再模拟黑客群进攻的情形,观察网络性能,最后提出一种基于瞬时注册报文流量控制的安全机制,观察运行结果。

(1)PIM-SSM模型搭建验证

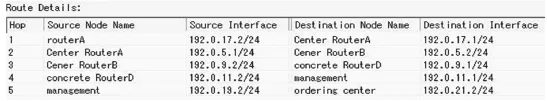

在OPNET软件中执行Flow Analysis功能,首先计算任两个节点之间的路由信息。以相距最远的Router A和Ordering Center作为参考。

图2 组播数据转发模型

图3 Router A到Ordering Center路由表

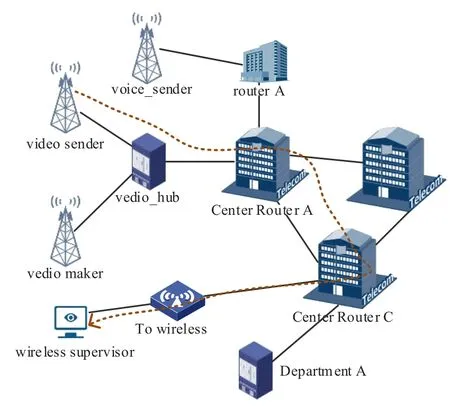

路由器A信息发送到路由器Ordering Center的路由方向如图3所示,与网络拓扑的设计完全一样,可知路由表被成功建立并运行。再选择节点video sender和wireless supervisor作为参考,观察其组播数据传输过程,从图4中可以发现,组播数据未经过路由器Center Router B,正是使用了SPT进行信息转发,这在信号传输中能大大减少延迟,提升网络整体鲁棒性。

图4 SPT树构建验证

继续查看组播组内的用户video sender发送数据的连通性,如图5所示,结果表明所有接收者均可以收到来自组播源video sender的数据。至此搭建的网络模型,成功运行了PIM-SSM机制的组播服务,且没有发生网络中断。这种可实现指定信源指定组播组数据通信的协议机制更加适用于从属关系明确的警用网络环境。

(2)组播流量及安全性仿真

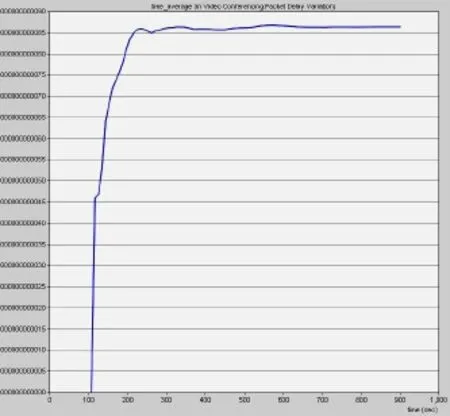

选择连接在management路由器上的Navy节点作为参考点。得到没有攻击时节点Navy收到的视频数据包的抖动延时情况如图6,可以看出,数据延时抖动随传输时间增大,在某点之后收敛,继而稳定传输,此时服务质量可以得到保证。

从图7中可以看出,随着用户的逐渐增加,PIM路由控制信息的数量逐渐稳定直到结束,网络具有很好的自稳定性,视频业务的传输较为理想。

图5 组播数据连通性的检查

图6 正常情况下Navy节点的延时抖动

图7 正常情况下网络的PIM控制信息

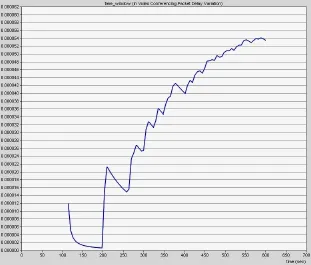

图8 遭受攻击Navy数据包的抖动情况

下面模拟一次DoS攻击,假定网络节点总量的1/3客户机被劫持,在短时间内同时向重要部门management和ording center的路由器发起攻击,进行大量虚假IGMP报文发送及本地模拟重载用户。

从图8可以看出,网络大约在150 s后受到了攻击,200 s后抖动曲线呈现阶段上升态势,这是由于路由器具有缓存机制,大约50 s后路由器缓存区溢出,曲线开始急速上升,网络整体受到影响。此时路由器负载加大,CPU资源被过度消耗,使得Navy节点收到的数据包流量小于正常水平,若没有视频清晰度的自动调节机制,将发生严重的抖动。此过程中,延时抖动并未显著增加,但丢包率处于较高状态。

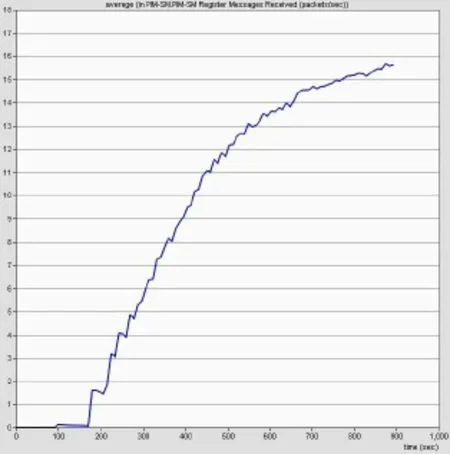

图9 遭受攻击时PIM数据包流量

图9 显示了此时PIM注册控制信息的变化,由于大量伪造路由表加入,路由器发送大量的注册查询信息,其瞬时流量将对路由器产生巨大影响。图9中150 s时攻击发起后,PIM注册信息显著增加,大约在900 s后路由器崩溃,本次DoS攻击直接导致了网络瘫痪。

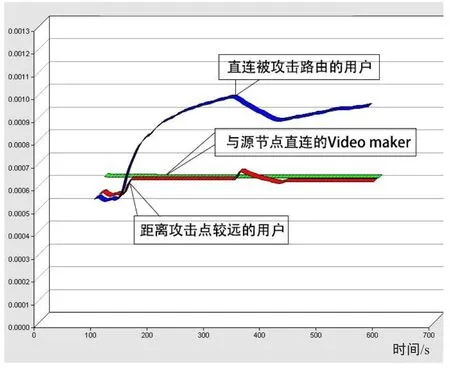

另外如图10,以Navy和未经过被攻击路由的Department A下属user1以及与源节点直连的video maker为例,可以看出video maker并未受到影响,use1仅因为路由器间的PIM信号陡增造成了轻微影响,而直接经过被攻击路由的Navy用户的延时显著增加,直至最终路由崩溃。对于网络中不同位置的节点,DoS攻击所造成的影响有一定差别。

图10 遭受攻击时Navy数据包的延迟抖动

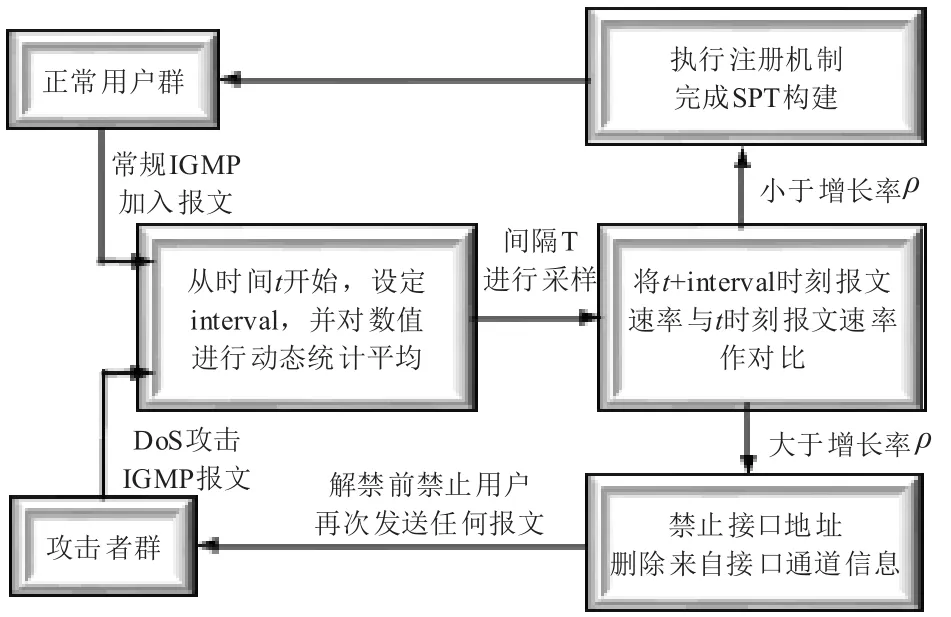

针对攻击造成的危害,本文提出一种主要运行在汇聚流量较大的骨干路由的基于瞬时IGMP注册信号流量判定的机制,对DoS攻击进行防护。图11介绍了攻击防护机制的作用机理。

图11 基于加入报文流量限制的安全机制

安全机制的工作流程如下:

1)用户的IGMP加入报文首先被送到路由器中流量增长率统计模块。

2)每隔一定采样时间T,对前述模块计算的加入数据包传输速率进行采样。

3)计算连续两次采样数据的增长率,根据所设定的阈值来判断用户类别。

4)对于恶意用户,将其发送加入数据的接口封禁,删除通道信息。

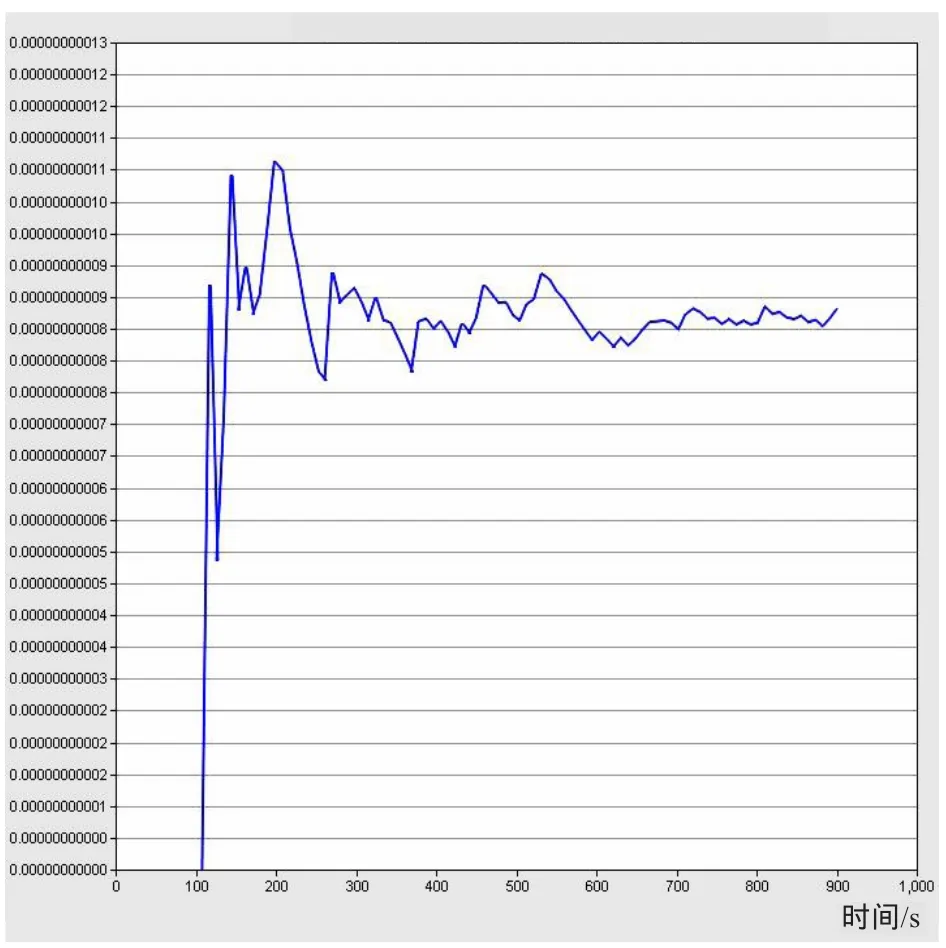

上述的采样时间T及阈值可根据用户不同场景的安全性需求设定,减小不必要的路由开销。以T=5 s及20%增长率阈值为例,再次模拟攻击,得到Navy节点的延时抖动如图12所示:

图12 启用安全模型后Navy节点的延时抖动

从其时间窗检测数据的细节中可以看出,黑客于100 s时发动攻击后逐渐产生比较大的抖动延时。此时安全判定机制生效,并陆续禁止黑客IGMP报文的发送,因此抖动逐渐回归稳定,可知安全机制有效阻止了黑客的DoS攻击。

4 结束语

本文首先结合警用组播场景的特点,分析了PIM-SSM组播机制的特点及优势。接下来在OPNET平台内完成了一次警用网络的模拟组网,配置主机与路由的各项参数后,最后以Navy节点为例,分析了该网络组播进行过程中视频流的延时抖动,证明了该机制适用于警用专网的组播功能。同时模拟了一次黑客发起的针对组播的DoS攻击,并提出了一种基于报文流量判定的安全防护机制,仿真结果表明该机制能够较好地防护DoS攻击。

[1] 何晨光,魏守明,苏阳,等. 我国警用通信专网与公网比较研究[J]. 公安通信, 2015(3): 25-27.

[2] 唐宏,李楸桐. 基于TD-LTE集群系统的群组寻呼处理策略[J]. 广东通信技术, 2012(10): 75-78.

[3] 张明杰. 基于IP组播技术在远程视频监控系统中的研究与实现[J]. 科技信息, 2008(18): 66-67.

[4] Holbrook H, Inc A, Cain B, et al. RFC4604 Using Internet Group Management Protocol Version 3 (IGMPv3) and Multicast Listener Discovery Protocol Version 2 (MLDv2) for Source-Specific[J]. Heise Zeitschriften Verlag, 2006(8): 4-6.

[5] 李卫平,党琦,白大明. IGMP V3协议研究与实现[J]. 飞行器测控学报, 2012,31(3): 66-69.

[6] 肖大卫. 基于PIM-SM协议的组播路由的设计与实现[D]. 西安: 西安电子科技大学, 2012.

[7] Duffy F D, Lorna A, Lynn MD, et al. Self-assessment of practice performance: Development of the ABIM Practice Improvement Module (PIM SM )[J]. Journal of Continuing Education in the Health Professions, 2008,28(1): 38-46.

[8] Schmidt T C, Wählisch M, Wodarz M. Fast adaptive routing supporting mobile senders in Source Specific Multicast[J]. Telecommunication Systems, 2010,43(1-2):95-108.

[9] 陈宇洋. 基于SSM模型的IPv6组播技术的研究[D]. 杭州: 杭州电子科技大学, 2013.

[10] Holbrook H. Source-Specific Multicast for IP[J]. Work in Progress, 2006,35(17): 2002.

[11] 孙屹,孟晨. OPNET通信仿真开发手册[M]. 北京: 国防工业出版社, 2005.★

李东旭:学士毕业于电子科技大学通信工程专业,硕士研究生就读于哈尔滨工业大学信息与通信工程专业,主要进行最优化算法及专网安全技术方面的学习和研究。

王彬:硕士毕业于哈尔滨工业大学通信工程专业,现任哈尔滨工业大学通信技术研究所副教授,主要从事专用移动通信系统及移动自组织网络方面的科研及教学工作。

张成文:博士毕业于哈尔滨工业大学通信工程专业,现任哈尔滨工业大学通信技术研究所副教授,主要从事下一代移动通信系统,最优化算法及视频传输等方面的科研及教学工作。

Research on Application of PIM-SSM in Multicast of Private Police Network

LI Dongxu, WANG Bin, ZHANG Chengwen

(Key Laboratory of Police Wireless Communications, Ministry of Public Security, Harbin 150001, China)

According to the protocol framework of the private police network, the scheme of PIM-SSM protocol model under the sparse mode was adopted and its feasibility was analyzed. Simulations verified the mode can achieve the data communication of the specific multicast group from the designated source and validated its applicability to the multicast in the private police network. In addition, in view of the increasingly severe DoS attacks, a security protection mechanism based on the packet traffic was proposed.

PIM-SSM private police network specific source multicast

10.3969/j.issn.1006-1010.2017.16.009

TN929.5

A

1006-1010(2017)16-0043-07

李东旭,王彬,张成文. PIM-SSM应用于警用专网组播的研究[J]. 移动通信, 2017,41(16): 43-49.

2016-12-19

责任编辑:刘妙 liumiao@mbcom.cn