基于图像颜色的图形口令机制设计与实现

2017-09-09张旋

张旋

摘 要:针对图形密码在用户认证领域安全性不高的问题,将图像颜色应用于图形密码机制中,利用图像颜色扩大密码空间抵御间谍软件攻击。该方法防窥性能良好,改善了图形密码机制验证过程复杂的缺点。实验表明,改进机制易于实现、安全性高,便于用户使用。

关键词:信息安全;图形密码;间谍软件;肩窥

DOIDOI:10.11907/rjdk.171635

中图分类号:TP317.4

文献标识码:A 文章编号文章编号:1672-7800(2017)008-0196-03

0 引言

计算机和用户信息的安全依赖于用户认证,基于密码机制的用户认证应用广泛。目前的认证方法主要包括基于文本密码的认证、基于生物学特征的认证和基于图形密码的认证。

基于文本密码的认证操作简单,认证过程不需要辅助设备,是当前最为常用的认证机制。但是,文本密码存在弊端,用户倾向于设定简单易记或有意义的一串数字、字符作为密码。这样的设定虽然易于记忆,但安全性差,用户信息很容易被盗取。为使用户设定安全性更高的密码,许多应用系统对用户密码长度有要求,而且密码字符串必须是字母、数字和符号的组合,这使得密码的复杂性增强,但记忆性大大降低。为了方便记忆,用户很可能会把密码记录在便签上,遗失或遭窃后果会很严重。

基于生物学特征的用戶身份认证,使用生物学特征增强系统安全性能。但是,生物特征测定需要特定的检测设备,提高了认证成本。

采用图形密码的认证方式可以克服基于文本密码和生物学特征认证方式的缺点。本文将图像颜色作为验证因素,融入到图形密码认证中。该方法易于实现,安全性高,同时克服了图形密码机制验证过程复杂的缺点。

1 图形密码机制

图形密码机制大致分为基于单图像选择、基于多图像选择和基于图形绘制的图形密码3种类型。

基于单图像选择的密码机制最早由Blonder[1]提出,系统为用户提供预先定义好的图片,设定一定的区域位置,由用户按照设定的顺序选择规定的位置实现认证,如图1所示。研究表明Blonder提出的认证机制有利于用户记忆密码,但是,图片上的区域位置没有明显边界,会给用户选择造成困扰。之后基于Blonder概念实现的单图像选择密码机制[2]改善了以上缺点。例如Passlogix[3]的V-GO,在提供给用户选择的图片上设定许多物品,由系统定义这些物品的边界来响应用户鼠标选择事件。而Wiedenbeck等[4]提出的Passpoints机制,解决了V-GO对图片选择的限制,任何图片都可作为背景图片让用户选择。不预定义物品边界,而改用判断用户点击区域的偏差值大小来决定选择的位置是否在合法区域内。

基于多图像选择的密码机制,要求用户能够从多个图片中正确识别出预先设定的口令图片才能认证成功。如Real User[5]公司开发的一个基于人脸的图形密码系统Passfaces,要求用户选择出正确的人脸密码,如图2所示。该机制的主要缺点是密码空间小,很容易被攻击者偷窥或是根据用户的喜好猜出密码。Wiedenbeck等[6]提出了CHC机制,其安全性能良好,但是要求用户从众多的图片中识别出正确的密码图片,不仅认证时间长,而且认证过程也太繁琐,如图3所示。

基于图形绘制的口令机制(DAS)由Jermyn等[7]提出,其基本原理是用户在一个G×G的网格画布上画出自定义密码。优点是用户对自己画出的图形有较强的记忆,相比不规律的文本密码更安全、记忆周期更长。缺点是需要配置相应的画笔给用户,用户需要熟练使用鼠标进行图形口令绘制,如图4所示。

在分析上述几种图形密码机制基础上,本文提出一种考虑图像颜色的基于多图像选择的图形密码机制,称之为颜色选择登陆机制(Color Choose Login,CCL)。

2 CCI图形密码机制设计

CCL机制分为用户注册和用户认证两个阶段。在注册阶段,用户设置用户名,由CCL提供颜色选择,用户从中选出一种颜色作为密码色,然后从该颜色的图像集合中选出3~5个图像作为密码图像。

在认证阶段,首先选择用户名,然后进行用户认证。CCL结合密码图像的颜色和密码安全级别,将网格画布均匀地划分为不同的颜色区域(3×3,4×4,5×5),密码图像随机出现在其颜色区域的不同位置,如图5所示。用户选择密码图像时,CCL提供一种特殊机制,不需要用户直接选择密码图像,支持用户选择图像密码所在行上的任意一个图像。也就是说,只要用户知道合法的密码图像所在行,采取选择该行的其它图像来替代所选密码图像的方式,即可隐藏密码图像的确切位置。为了更好地防窥,整行图像被隐藏,如图6所示。一个完整的认证过程一般包含1~3轮认证,也就是会出现1~3屏,利用每一屏上出现的图像颜色数调整网格密度,认证轮数越多,每轮的颜色数越多,密码空间就越大,安全性也就越高。

CCL有以下优点:

(1) 防窥性能良好。CCL采用不直接选择密码图像的方式进行验证,即使在认证过程中被偷窥者看到,偷窥者也无法确切知道用户密码。由于每轮验证显示的图片是随机的,所以,重现用户认证过程的概率非常小。同时,在用户选择了密码图像后,隐藏密码图像所在行也可有效防止偷窥。

(2) 能有效阻止间谍软件攻击。由于用户认证过程不直接操作密码图像,且重现的几率非常小,在很大程度上阻止了间谍软件的攻击。

(3) 能抵御试探性攻击。同现有的Passfaces机制比较,将攻击者试图成功通过Passfaces认证的可能性用公式(1)来计算,将攻击者试图成功通过CCL认证的可能性用公式(2)来计算。假设网格密度为G×G,每屏都出现两个密码图像,R为认证轮数,对比结果见表1。从表1可以看到CCL更能抵御试探性攻击,因而更安全。endprint

P=(C2G)R(1)

PS=(1[]9)R(2)

(4) 用戶负担小。认证界面是按图像颜色分区的,合法用户只需关注选定的颜色图像,选择焦点也集中在几个小的颜色区域内。相反,非法用户要关注整个网格图像,选择的工作量是合法用户的3倍甚至更多。

(5)图像库加密。 CCL安装包提供加密后的图像库,任何人无法直接从存储设备上获得密码图像,提高了CCL机制的安全性,如图7所示。

CCL与现有几种典型的图形密码机制比较各有优缺点,对比情况如表2所示。

3 仿真实验

选择10人经过短期训练后进行认证测试,每人认证10次,期间记录每次认证过程需要的时间,以及用户是否成功认证。

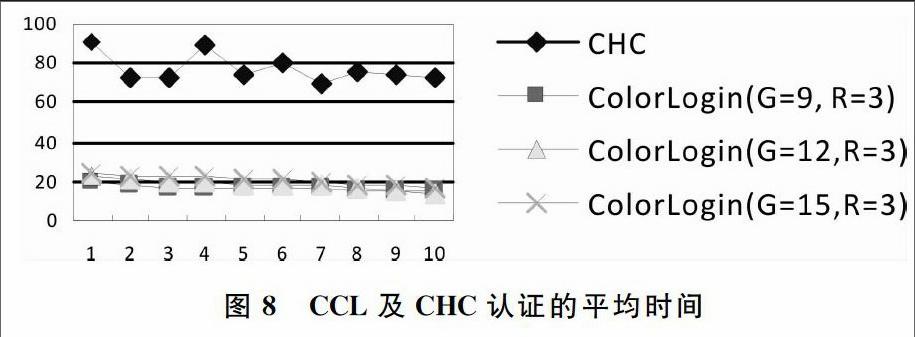

从实验结果可以看出,当认证屏幕上出现的颜色增多时,网格密度增大,用户认证花费的时间会增加,但与CHC比较,CCL认证时间短,容易被用户接受,如图8所示。

组织10人进行模拟偷窥实验,结果所有偷窥者都无法成功认证,证明CCL的防窥性能良好。

4 结语

本文分析了基于图形密码的认证机制,提出将图像颜色作为验证因素,融入到图形密码认证中。用户通过鼠标点击操作进行密码输入,可取代传统键盘输入文本密码方式。实验结果证明,相对于现有的图形密码机制,本文机制可用性良好,在防间谍软件、防窥等方面优势明显。

参考文献:

[1] BLONDER G E.Graphical passwords,in lucent technologies,inc[Z].Murray Hill,NJ,U S Patent,Ed,United States,1996.

[2] MADIGAN S,J C YUILLE,IMAGERY.Memory and cognition[Z].Lawrence Erlbaum Associates Inc,N J,U S A,1983 .

[3] PAULSON L D.Taking a graphical approach to the password[J].Computer,2002(6):19-35.

[4] WIEDENBECK S,WATERS J,BIRGET J C,et al.Authentication using graphical passwords:basic results[C].in Human-Computer Interaction International (HCII 2005).Las Vegas,NV,2005.

[5] PASSFACES[EB/OL].http://www.realuser.com,2008.

[6] S WIEDENBECK,J WATERS,L SOBRADO,et al.Design and evaluation of a shoulder-surfing resistant graphical password scheme[C].In Proceedings of Advanced Visual Interfaces (AVI2006),Venice,Italy, 2006.

[7] JERMYN I,MAYER A,MONROSE F,et al.The design and analysis of graphical passwords[C].In Proceedings of the 8th USENIX Security Symposium,1999.endprint