从WannaCry到Petya 勒索病毒有哪些变化

2017-07-17

6月27日,代号为“Petya”(“佩蒂娅”)或“GoldenEye”(“黄金眼”)的一种新勒索病毒袭击了俄罗斯、乌克兰等多个国家。电脑安全专家证实,这一病毒和5月爆发的“WannaCry”(“想哭”)勒索病毒相似。

WannaCry导致全球超过30万台电脑被感染。

Petya和WannaCry还有一个最大的相同之处,就是要求电脑中毒的用户通过支付比特币的方式获得解锁方法,其勒索标的为300美元。

在两个月内接连出现的两种勒索病毒有什么不同呢?

攻击目标

WannaCry病毒5月席卷150多个国家和地区,其具体攻击对象包括中国高校的电脑,英国的国家医疗服务系统NHS等。

新一轮的Petya电脑病毒则在俄罗斯、英国、乌克兰等在内的欧洲多个国家和美国迅速蔓延。有机场、银行及大型企业被报告感染病毒。目前Petya的影响范围还不如一个月前的WannaCry,但最终结果还有待观察。

根据公开报道,目前遭受Petya侵袭的具体目标包括:

乌克兰副总理帕夫洛·罗琴科称,该国政府部门的电脑网络出现死机,央行的配电系统等设施遭到了破坏。

荷兰船运巨头马士基集团称包括洛杉矶码头在内的设施遭到了攻击。

全球最大的广告传播集团WPP称受到了这款病毒感染。一位该公司员工透露,他们被要求关闭电脑,随后整座公司大楼陷入寂静。

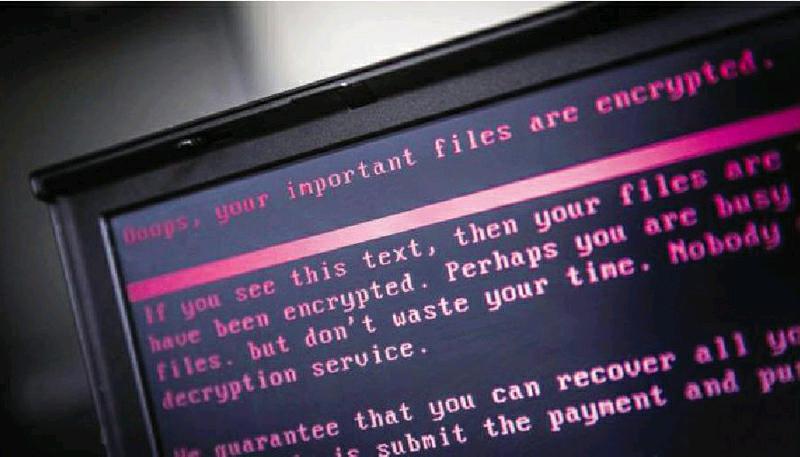

一家乌克兰媒体公司称,自己的电脑系统被黑,黑客要求通过电子加密货币比特币支付300美金才能对其解锁。黑客还留下信息说:“不要浪费时间去尝试恢复文件。只有我们能提供解密服务。”

俄罗斯央行称,自己的电脑被感染。一家从事消费信贷的公司不得不暂停为客户服务。

俄罗斯石油公司称自己的电脑系统被严重影响。

吉百利公司位于澳大利亚的一家巧克力工厂因为电脑感染了病毒27号当日暂时停产。

其他公开声称自己受到Petya病毒攻击的公司和机构还有,法国建筑材料供应商圣戈班,美国制药公司默克集团,一家法国宠物食品供应商,化妆品制造商拜尔斯道夫公司,家用清洁用品公司利洁时,以及美国一个州的医疗系统。

传播和应对

目前已知的是,这种新的勒索病毒能够导致重要基础设施关停,使公司及政府网络瘫痪。

Petya病毒通过加密硬盘和改写文件的方式攻击Windows系统,然后要求通过比特币支付300美金,才对其解锁。

其传播通过名为“永恒之蓝”的代码。和上月爆发的WannaCry病毒一样,这是勒索程序的制造者从美国国家安全局盗取的工具。

但网络安全公司赛门铁克的调查人员埃里克·钱说,这种病毒的影响不如上一次,因为很多Windows用户已经升级了系统并打了补丁。

卡巴斯基的安全专家称,纽约监测到超过2000起病毒攻击。他们也认为这次攻击造成的影响将小于WannaCry。

病毒来源

中国腾讯反病毒实验室表示,已经确认该病毒样本通过"永恒之蓝"傳播,即NSA(美国国家安全局)泄漏的文件中一个漏洞代码名称。

这个加密流程与2016年起出现的Petya勒索病毒的流程相似,twitter上也有安全人员确认了二者的相似关系。但是不同的是,之前的Petya病毒要求访问暗网地址获取解密密钥,而此次爆发的病毒直接留下了一个Email邮箱作为联系方式。

微软公司的发言人称,正在调查这些网络袭击。

美国国土安全部也表示正在对这次网络攻击开展调查,同时建议用户不要向黑客付钱,因为这样做并不能保证电脑解锁。

美国国家安全局目前没有公开承认开发过“永恒之蓝”。

WannaCry的病毒来源被认为是朝鲜政府,但网络专家认为新病毒和俄罗斯政府有关。俄罗斯和朝鲜政府都否认指称。

WannaCry病毒爆发后,22岁的英国青年哈钦斯(Marcus Hutchins)发明了一种安全开关(kill switch)成功阻止病毒传播。网络专家认为新的勒索病毒可能不存在安全开关,因此也更加难以阻止。

乌克兰内政部专家称,新勒索病毒通过名为“Phishing”的电子邮件侵入电脑系统,这类来自俄罗斯和乌克兰的邮件吸引了雇员点开,邮件含有遭到病毒感染的Word和PDF格式附件。

(摘自英国广播公司新闻网)

(编辑/华生)