分散控制系统信息安全方案探讨

2017-07-05杨乐

杨乐

(浙江中控技术股份有限公司,浙江 杭州 310053)

分散控制系统信息安全方案探讨

杨乐

(浙江中控技术股份有限公司,浙江 杭州 310053)

根据信息安全问题的设计目标和原则,基于炼化一体化项目特征,提出将分散控制系统(DCS)信息安全分析、信息安全防护结构、信息安全管理体系建设等要素相结合的设计方案。通过信息安全分析对威胁、脆弱性以及影响给予全面评估,依据规范要求进行网络分层后,在防护结构上设计逐级防护方案解决信息安全中企业易忽视的一些关键问题,讨论以信息安全管理体系保障企业持续改进、实现企业信息安全管理的目标。

分散控制系统 信息安全 防护结构 管理体系

中国是石油生产和消费大国,炼油能力从2000年的2.76×108t/a提高到2015年底的7.10×108t/a[1]。在能源矛盾日益突出的大背景下,技术进步必然成为国内石油、石化行业发展的重要推动力,随着炼油、乙烯及炼化一体化项目的应运而生,呈现出大型化、一体化和智能化的发展趋势,要求控制系统必须符合大规模、高实时性、高可靠性、高效率等技术要求。

以分散控制系统(DCS)为代表的工业控制系统(ICS)已广泛应用于石油化工行业,ICS逐步从封闭、孤立的系统走向互联网。由于长期缺乏相关安全需求的推动,当前大多数的ICS都普遍存在着各种各样的安全隐患,一旦面临病毒、恶意软件、黑客入侵等安全攻击,将严重干扰甚至破坏控制系统甚至严重威胁基础设施自身安全乃至国家安全。2010年针对伊朗布什尔核燃料提炼工厂的Stuxnet“震网”,2015年12月乌克兰电力系统遭高度破坏性恶意软件攻击导致大规模停电事件等,均引起了巨大反响。ICS的安全威胁绝非杞人忧天,2011年9月,工业与信息化部发布“关于加强工业控制系统信息安全管理的通知”,明确了重点领域ICS信息安全管理的要求。2016年11月,全国人大常委会第二十四次会议通过《网络安全法》等,政府及各相关部门对信息安全极为重视[2]。

鉴于大型炼化一体化项目在国民经济中的地位,其信息安全问题至关重要,对于大型炼化一体化项目至今鲜有针对性的信息安全研究分析。结合笔者参与的安庆石化、九江石化等千万吨级炼油等大型炼化一体化项目信息安全设计问题,文中对系统架构及方案设计进行了全面探讨,以期对同类项目设计乃至石油、石化行业项目设计信息安全研究及实践提供参考。

1 信息安全方案设计目标与原则

对于炼化一体化项目的信息安全问题,作为承担主要设计任务的信息专业人员,因缺乏对ICS的了解而使信息安全问题容易成为工作界面的真空地带,存在着重大的安全隐患。信息安全事件无一不是从小问题上被攻击,继而全面爆发造成严重后果。一些企业在信息安全事件的驱动下,在大型项目设计上考虑配置防火墙等硬件设备或防病毒软件,认为这就实现了信息安全,显然,这种理解是片面的。

笔者认为,DCS信息安全的设计关键目标应全面分析DCS以及与DCS相关的ICS的脆弱性,包括硬件、软件、过程以及人为因素等,确定哪些措施能限制这些因素,最终保证系统运行的可用性、完整性、机密性,全面增强系统自身的鲁棒性。因此,用户应从以下几个方面出发,针对信息安全问题建立有效的机制:

1) 人员的信息安全意识要到位。

2) 需要对设备管理与风险进行充分分析。

3) 需要设计满足要求的防御体系进行防护。

4) 需要引入网络监测或系统监视机制等。

5) 需要具备及时获取信息、识别有潜在影响的威胁、提升脆弱性的识别能力。

6) 需要建立事件响应机制。

7) 需要建立灾难恢复计划。

2 炼化一体化项目信息安全方案设计

炼化一体化项目的DCS信息安全问题并不是单个业务部门、单套硬件设备等能解决的孤立问题,而是应从防护结构设计、安全评估、管理体系等要求出发,妥善考虑并持续改进的系统性问题。结合近期实施的一些大型炼化一体化项目,笔者认为安全分析是前提,防护结构设计是核心,管理体系是保障,三者缺一不可。

2.1 DCS信息安全分析

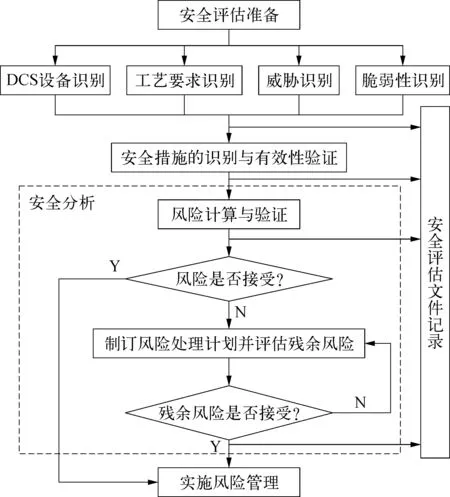

炼化一体化项目DCS安全评估涉及DCS设备、工艺特点、DCS脆弱性与威胁等要素,并充分考虑石油化工行业的复杂性、重要性、可用性要求、安全事件、残余风险、安全需求等属性,核心任务是对威胁、脆弱性及其影响进行评估,在此基础上对风险进行分析并确定优先级排序,最终对DCS安全进行综合评估,分析流程如图1所示。

图1 DCS信息安全分析流程示意

针对大型炼化一体化项目,应在安全评估后、投运前或检修期间再次对DCS进行风险与脆弱性检查,目的是在保证DCS安全评估的基础上,通过对DCS的软件和系统通信安全的风险和脆弱性检测,发现现有DCS中潜在的安全风险和漏洞。通过对潜在风险的处置,进一步提高DCS的安全性,检测内容包括:

1) DCS软件安全风险与脆弱性检测。涉及操作员站操作系统、实时数据库软件、OPC软件、人机交互软件、监控软件等。

2) DCS网络通信协议安全风险与脆弱性检测。涉及以太网协议通信机制检测、工业网络协议通信机制检测、DCS通信数据安全检测、DCS通信服务检测、DCS状态及转换检测等。

结合系统安全要求,针对检测出的潜在风险对DCS的安全影响进行分析,依照DCS的安全目标确定潜在风险是否可被接受;对于不可接受的潜在风险,进行相应的处理。

2.2 防护结构设计

2.2.1 网络分层

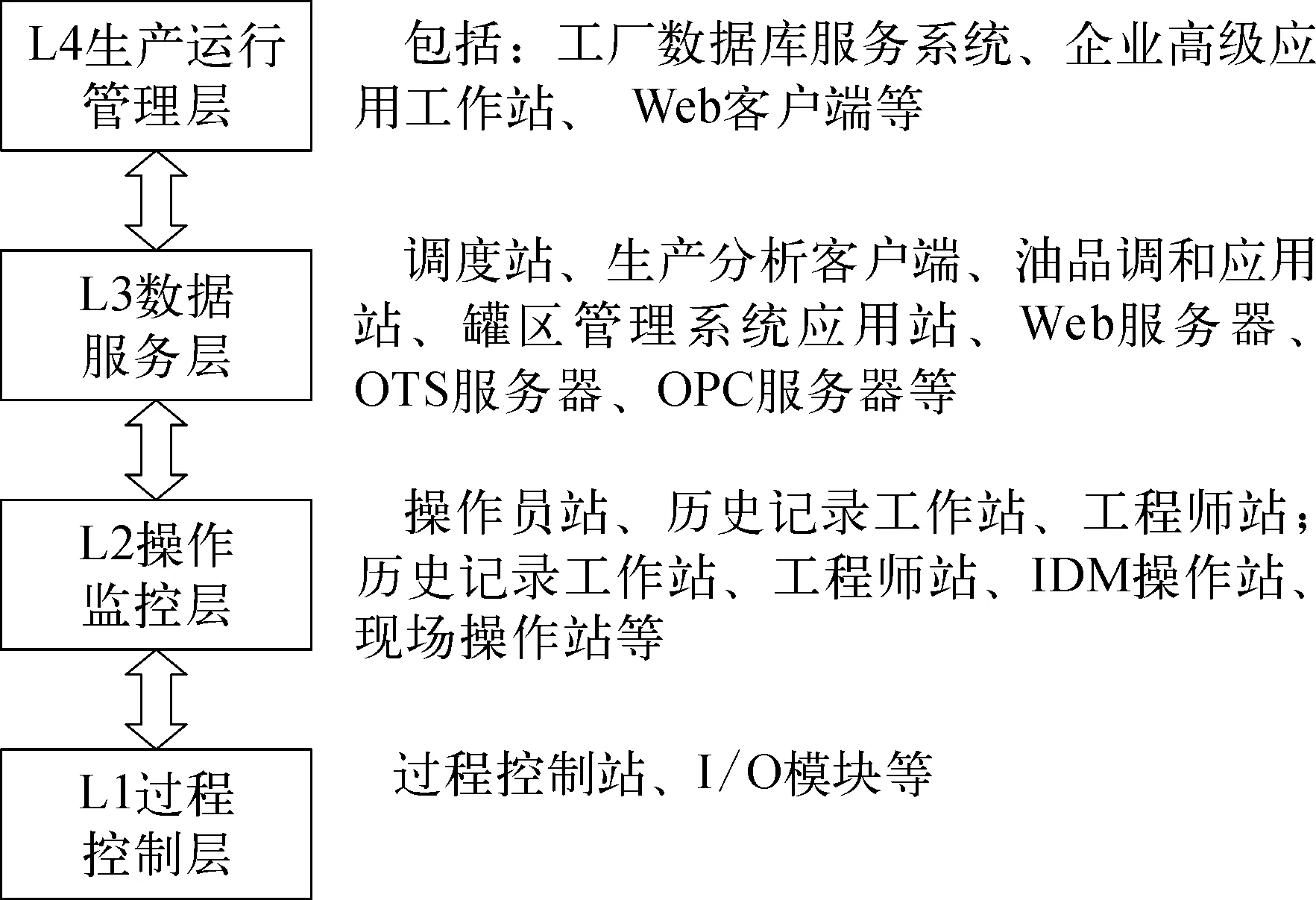

根据SH/T 3092—2013《石油化工分散控制系统设计规范》[3],DCS总体结构可分为过程控制层、操作监控层和数据服务层,向上通过接口连接生产运行管理层。规范规定工厂管理网与DCS的过程控制网之间应设置防火墙,要求工厂管理网在内的外部管理数据接口、与DCS功能相关的第三方的应用计算机及网络等,应通过数据服务层的过程数据接口服务器交换数据,并规定了网络分区办法等,如图2所示。

图2 炼化一体化项目网络分层设计示意

炼化一体化项目首先应规范网络架构设计,严格将生产调度管理、生产分析、油品调和、罐区管

理、控制优化、OPC服务器、Web服务器等部署在数据服务层;将工程师站、操作员站、历史记录工作站、IDM操作站、ODS监控站、实时数据库等,与现场监视控制实时相关的系统部署在同一层形成操作监控层,两网之间采用技术手段保证不直接相连;同时将监控层以下的现场控制层进行细分。过程控制层和数据监控层按操作或管理进行网络分区,划分为不同的子网或虚拟局域网(VLAN),确保数据传输至正确的节点。

DCS核心的控制网络、通信网络等必须进行冗余设计,关键的实时数据、历史数据、OPC数据、组态数据等也需要定时备份。

2.2.2 威胁分析

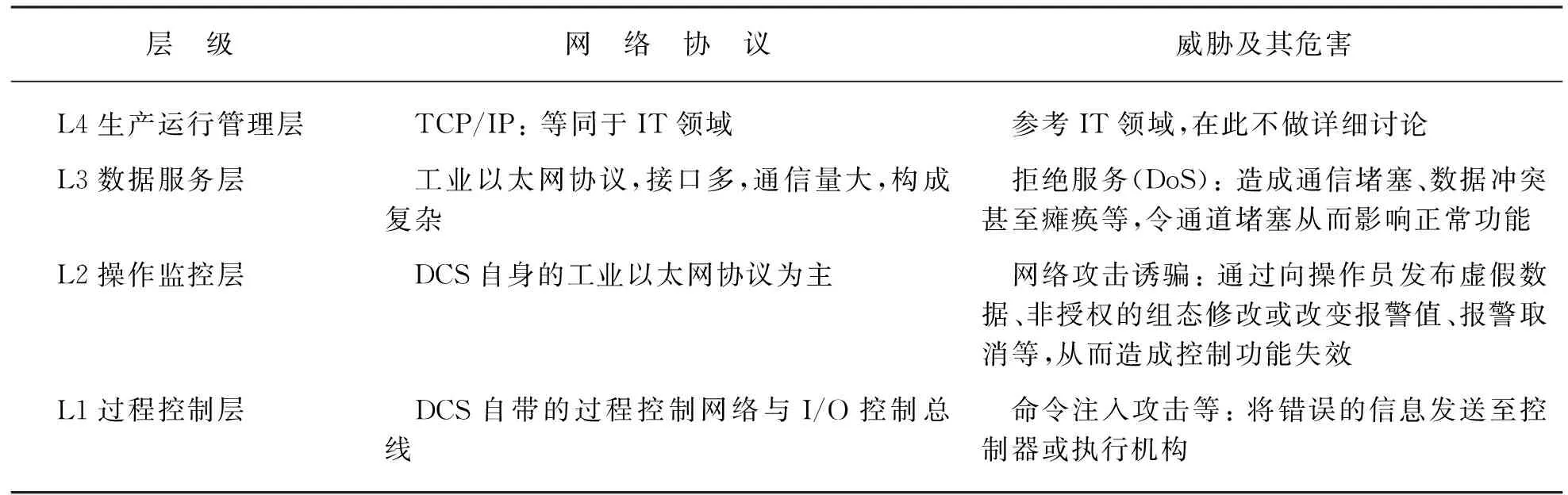

简要分析图2所示在每一层所采用的协议与存在的威胁,可得表1所列的结果。

表1 炼化一体化项目DCS网络分层设计及威胁分析

2.2.3 防护结构设计

在炼化一体化项目中,DCS强调的是工业自动化过程及相关设备的智能控制、监测与管理。DCS在系统架构、设备操作、通信协议等方面与普通IT信息系统存在较大差异,DCS更为关注系统的实时性与业务连续性。因此,仅依靠某一项单独的防护技术不足以防御威胁,针对表1的分层设计及面临的主要威胁分析,需要采用多层信息安全防护结构,在不同安全和可靠性需求的层次执行不同等级的通信机制,通常可以提出采用防护软件的部署、防护设备的部署、技术防护以及深层防御等来实现防护。

对于图2提出的炼化一体化项目网络分层设计,文中提出了逐级防护结构。

1) 引入DMZ区。由于L4层与L1~L3层保护等级不同以及需求差异,因而在L4层和L3层之间引入L3.5层DMZ进行边界防护,在DMZ区放置向L4层提供数据服务和向L3层下达生产指令的服务器,并采用双防火墙架构分别保证向上L4层和向下L3层的数据通信安全。

2) 入侵容忍。作为直接与控制对象连接的L1层、可通过攻击诱骗等进行间接攻击的L2层、与L2互联互通的L3层,这3层的防护可谓重中之重。但相比DCS的可用性、实时性、可靠性和安全性等系统性能,信息安全防护只能是次一级目标,如果一旦与性能目标冲突,信息安全防护往往只能被迫撤销,这种机制被称为“入侵容忍”[4]。“入侵容忍”并不意味在L1~L3层可以不设防,实际上许多企业在这三层的防护是最为薄弱的,一旦突破边界防护进入则意味着攻击者可以长驱直入,无疑存在安全隐患。因此,在确保系统性能目标的前提下,采用如下防御方案:

a) 在L3层设置入侵检测与防护的审计平台。设置入侵检测与防护设备能够监视边界处的常见网络攻击行为,如端口扫描攻击、强力攻击、木马后门攻击、拒绝服务攻击、缓冲区溢出攻击、IP碎片攻击、网络蠕虫等。在检测到攻击行为时,实时记录攻击源IP、攻击类型、攻击目的、攻击时间,并提供报警。目前网络监控平台大多由信息安全设备厂家提供,但由于缺乏对DCS控制网协议的深入解析,实际上这种检测与防护功能并不完整,因而DCS厂商应开发并提供适用于DCS通信协议的网络监测、审计与防护功能的平台。

b) 在L2层提供统一管理平台。具体策略可包括: 采用严格的身份认证,建立DCS组态修改监视模型,如发现非授权组态修改或非法修改则立即报警,在操作站安装“白名单”技术的防病毒软件,设置补丁管理服务器等。

c) 在L1层设置安全防护屏障。采用符合安全认证的控制器或控制防火墙、嵌入式设备、主机设备等系统部件,同时采用漏洞扫描和模糊测试的Achilles测试体系等,用户可通过技术要求促使DCS厂商开发通过认证的核心部件。

3) 妥善应用物理层通信协议。在物理层,DCS的I/O通道和控制对象直接连接,是最终的攻击对象,为了保护工业过程免除攻击,往往通过设置安全仪表系统(SIS)来建立最终的物理安全保护线,因而在信息安全技术未完全成熟前,SIS应暂缓应用无线技术或采用未通过安全认证的通信协议进行通信,避免引入新的风险点。

2.3 信息安全管理体系

炼化一体化项目应在企业信息安全的管理体系总体框架或环境下,建立、实施、运行、监视、评审、保持与改进规范化的DCS信息安全管理体系,具体包括:

1) 建立信息安全管理体系。建立与管理DCS安全风险和改进DCS信息安全有关的方针、目标、过程和规程,识别DCS关键业务流程、技术流程,确定DCS与第三方的通信接口,对业务系统进行等级划分,识别危害场景,开展风险评估,分析和评价风险等。

2) 实施与运行安全管理体系。建立安全政策、人员意识培训,进行风险管理与实施,进行系统开发与维护,确定文件管理等制度,明确信息安全事件规划与响应。

3) 监视与评审安全管理体系。对照方针、目标和实践经验,评估测量安全管理过程的执行情况,并将结果提交给管理者评审;建立符合信息安全管理的测量体系,审计文件跟踪制度,建立惩罚性措施等。

4) 保持和改进安全管理体系。建立专门负责管理体系改进和实施的部门或团队;定期评估管理体系,建立一系列的触发条件评价体系,如重大信息安全事件、DCS结构重大变动等;识别改进与预防措施,可容忍风险评审,监视与评估策略,法律法规或行业标准监视以及安全建议反馈等。

3 结束语

结合大型炼化一体化项目对于信息安全问题的考虑,根据设计目标和原则,文中详细研究了DCS信息安全的结构及防护设计、安全分析以及管理体系建设等问题。

信息安全成为近期讨论的热点话题,已受到越来越多的关注。DCS厂商正在逐步完善自身防护方案,展望未来,笔者认为有如下问题亟需得到解决:

1) 尽快推出适用于石油化工行业大型项目DCS的信息安全标准,规范DCS结构设计等,规范边界防护设备选型和各层级安全配置,避免因招标成本限制出现防护功能缺失或漏配。

2) 推行适用于国内大型项目建设需求的产品安全认证,要求DCS厂商推出符合认证的核心部件,如控制器、内建网络防火墙等;推出可适用于DCS的网络检测及审计平台等。

3) 企业内仪表专业人员应与信息部门人员深入交流,推行适合本企业的信息安全管理体系建设,从根本上保障信息安全防护无疏漏,并将系统信息安全意识灌输给企业全体人员。

[1] 白雪松.2013年中国炼油行业发展回顾及2014年展望[J].化工工业,2014,32(04): 12-17.

[2] 中控信息安全测评中心.2015年ICS信息安全态势分析[J].中国信息安全,2016(04): 69-73.

[3] 杨刚,冯欣,叶向东,等.SH/T 3092—2013石油化工分散控制系统设计规范[S].北京: 中国石化出版社,2013.

[4] Huang Shuang, Zhou Chunjie, Yang Shuanghua, et al. Cyber-physical System Security for Networked Industrial Processes[J]. International Journal of Automation and Computing, 2015, 12(06): 567-578.

[5] 肖建荣.ICS信息安全[M].北京: 电子工业出版社,2015.

[6] William K, Daniel P, David H, et al. A Survey of Cybersecurity Management in Industrial Control Systems[J]. International Journal of Critical Infrastructure Protection, 2015, 9(S1): 52-80.

[7] 范宗海,于宝全.大型炼化一体化项目DCS网络安全策略[J].石油化工自动化,2010,46(03): 1-6.

[8] 郑文奇,钟晨,申屠久,洪,等.工业控制系统信息安全评估和改造[J].自动化应用,2016(11): 90-92.

[9] 黄惠萍,肖世德,孟祥印.基于攻击树的工业控制系统信息安全风险评估[J].计算机应用研究,2015,32(10): 3022-3025.

Discussion on Information Security Design of Distributed Control System

Yang Le

(Zhejiang SUPCON Technology Co.Ltd., Hangzhou, 310053, China)

According to design goals and principles of information security, based on characteristics of refinery and petrochemical integrated project, design scheme with combination of three factors of distributed control system (DCS) information security analysis, information security protection structure, and information security management system construction is put forward. Comprehensive assessment on threats, vulnerability and impact is studied through analysis on information security. After network layering according to specification requirements, layer protection for solving some key problems easily being neglected by enterprises is designed in protection structure. Management system to guarantee sustainable improvement and to realize information security management goal for enterprises is discussed.Key words: distributed control system; information security; protection structure; management system

杨乐(1974—),男,浙江德清人,毕业于浙江大学控制理论与控制工程专业,获博士学位,现就职于浙江中控技术股份有限公司,研究方向为自动化控制系统设计、工业控制系统信息安全等,任大客户中心副总监。

TP273

B

1007-7324(2017)03-0001-04

稿件收到日期: 2016-12-21,修改稿收到日期: 2017-02-13。