基于电力信息系统的安全风险测评系统设计

2017-05-15宋杭选刘智洋王孝余

宋杭选, 刘智洋, 尚 方, 王孝余

(国网黑龙江省电力有限公司电力科学研究院, 哈尔滨 150030)

●电力信息及通信●

基于电力信息系统的安全风险测评系统设计

宋杭选, 刘智洋, 尚 方, 王孝余

(国网黑龙江省电力有限公司电力科学研究院, 哈尔滨 150030)

针对国家电网公司对信息系统安全重视的不断提高,本文设计符合电力信息系统特点的安全风险测评系统,有效提高安全风险的把控能力。该系统集成安全测评工具,可以在信息系统运行维护生命周期中进行安全测评,及时发现系统安全隐患,有效辅助运行维护人员和安全人员对系统进行安全加固,保证信息系统安全稳定运行。

信息安全;生命周期;安全测评

国家电网公司电力信息系统承载着公司的人、财、物等重要数据,同时贯穿公司的生产、经营和运行的各个环节。电力信息系统的安全稳定是公司生产经营活动正常运转的重要保障。由于行业的特殊性,国家电网公司对电力信息系统提出了高安全性、高可靠性、高稳定性的要求,将电力信息系统的安全稳定运行列入到公司安全生产的重点工作中。

国家电网公司管理要求规定电力信息系统上线运行前都必须通过中国电科院的信息安全测评,本文设计的安全风险测评系统主要用于电力信息系统在实际生产环境中的建转运期间和系统运行维护阶段的安全测评,用户为信息系统的运行维护和安全人员,有效解决了系统运行维护和安全人员不能掌控信息系统的安全风险,仅依靠经验评估厂商的评估文档来确保系统安全性的问题。

1 安全风险测评系统在系统运行维 护生命周期中的作用

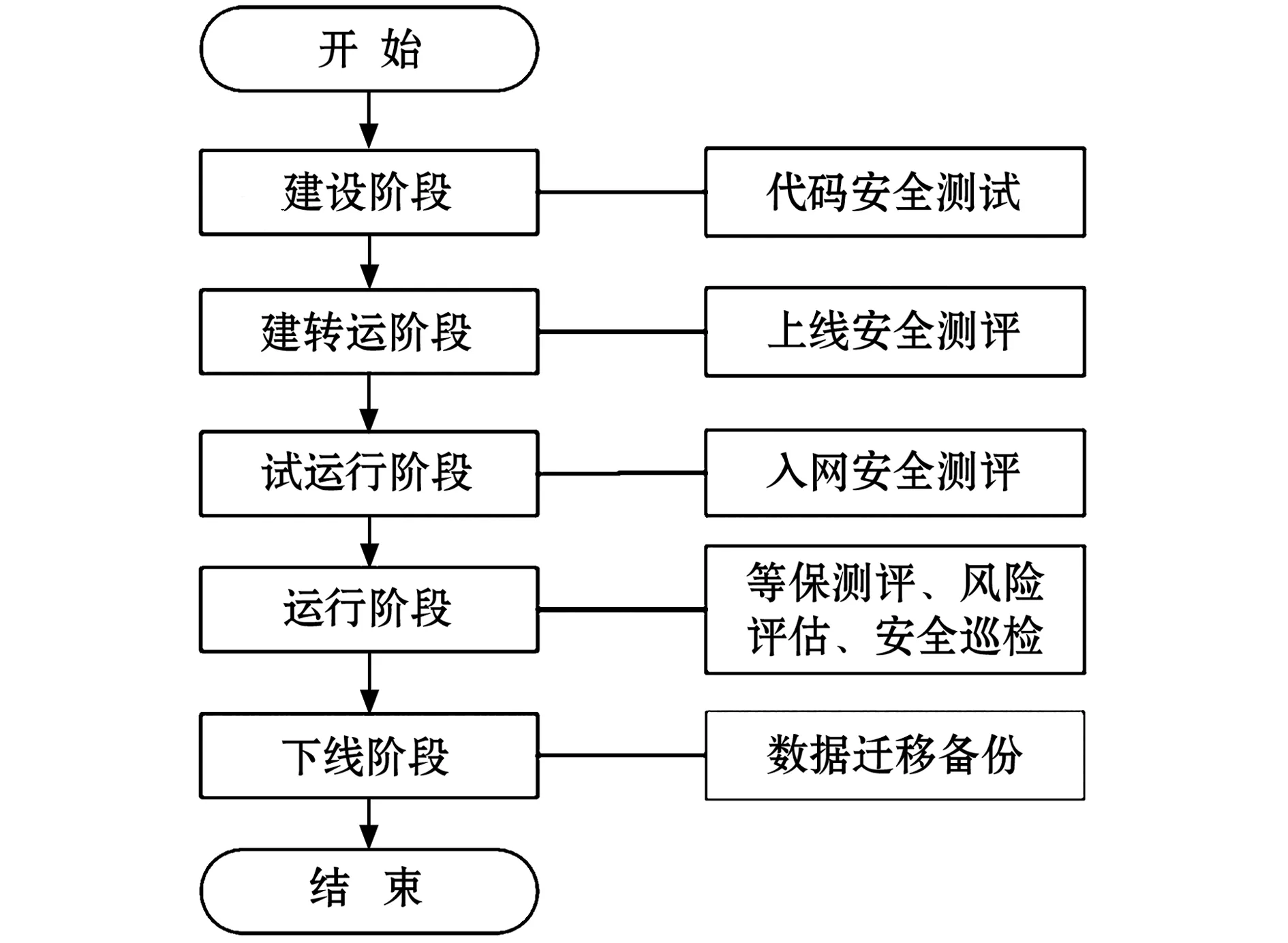

从信息系统运行维护角度对系统的生命周期进行分类,主要把系统分为建设阶段[1]、建转运阶段、试运行阶段、运行阶段以及下线废止阶段,如图1所示。在生命周期中,建转运、试运行和运行阶段的安全风险测评是信息系统能够安全稳定运行的重要技术支撑。建转运和试运行阶段,系统建设方将开发完成的信息系统部署在实际的运行网络和硬件设备中,测评人员对系统运行的网络防护情况[2]和软硬件安全配置进行风险测评,保证系统部署的环境安全,避免后期因加固网络和服务器造成系统停运。系统进入到正式运行阶段,按照国家公安部和国家电网公司的要求需要定期对系统进行等保测评[3]、风险评估和安全巡检。通过使同安全风险测评系统的漏洞扫描、安全基线配置核查、数据库扫描、Web扫描等模块对系统进行安全扫描,开展安全风险测评,并根据测评报告提供的技术问题对系统不断加固。

图1 系统运行维护生命周期与安全风险测评关系图

2 典型安全风险测评工具

2.1 漏洞扫描工具

漏洞扫描通过对网络的扫描,及时发现安全漏洞,客观评估网络风险等级。通过扫描的结果更正网络安全漏洞和系统中的错误设置,对黑客攻击前进行防范。安全扫描是一种主动的防范措施,能有效避免黑客攻击行为,做到防患于未然。

2.2 Web应用扫描工具

Web应用安全扫描针对各种Web应用系统以及各种典型的应用漏洞进行检测,如SQL注入、Cookie注入、XPath注入、LDAP注入、跨站脚本、代码注入、表单绕过、弱口令、敏感文件和目录、管理后台、敏感数据等[4]。

2.3 数据库扫描工具

数据库弱点扫描能够扫描几百种不当的数据库配置或者潜在漏洞,具有强大的发现弱口令的功能。使用数据库扫描可充分了解数据库存在的安全隐患,通过定期数据库系统安全自我检测与评估,提升数据库的抗风险能力。

2.4 基线配置核查工具

安全基线配置核查[5]包括Unix、Linux、Windows、数据库、Web服务器、应用服务器和网络设备自动化技术脆弱点分析,以及未安装补丁、错误的安全配置等。

3 安全风险测评管理系统架构

安全风险测评管理系统通过将现有的信息安全测评工具合理整合,将上线测评、风险评估、等级保护、运行维护、下线测评等不同工作指标分解,对应用系统进行巡检并生成高质量的评估报告,建立一套信息系统风险测评和文档管理功能的安全风险测评系统,掌控信息系统全生命周期运行安全状态,保证信息系统安全稳定运行。

3.1 系统架构

安全风险测评管理系统主要包括用户界面与系统界面,如图2所示。用户界面主要用于用户与系统的交互,系统界面主要展现系统应用功能,由四部分组成。安全测评规则和系统管理是安全测评管理的规则,保障测评过程的顺利执行,文档管理主要对安全测评过程中输入和输出的文档进行管理。测评风险分析固化了安全风险测评路程,记录测评过程中的所有信息。安全测评基本库包括用户信息、专家信息、申请日志和测评管理四部分,是安全测评系统的基础部分。采集接口是将被测信息系统使用测评工具箱出具的测评数据和用户输入的源数据输入到测评系统中,为测评实施提供重要的数据输入。

3.2 风险识别与分析流程

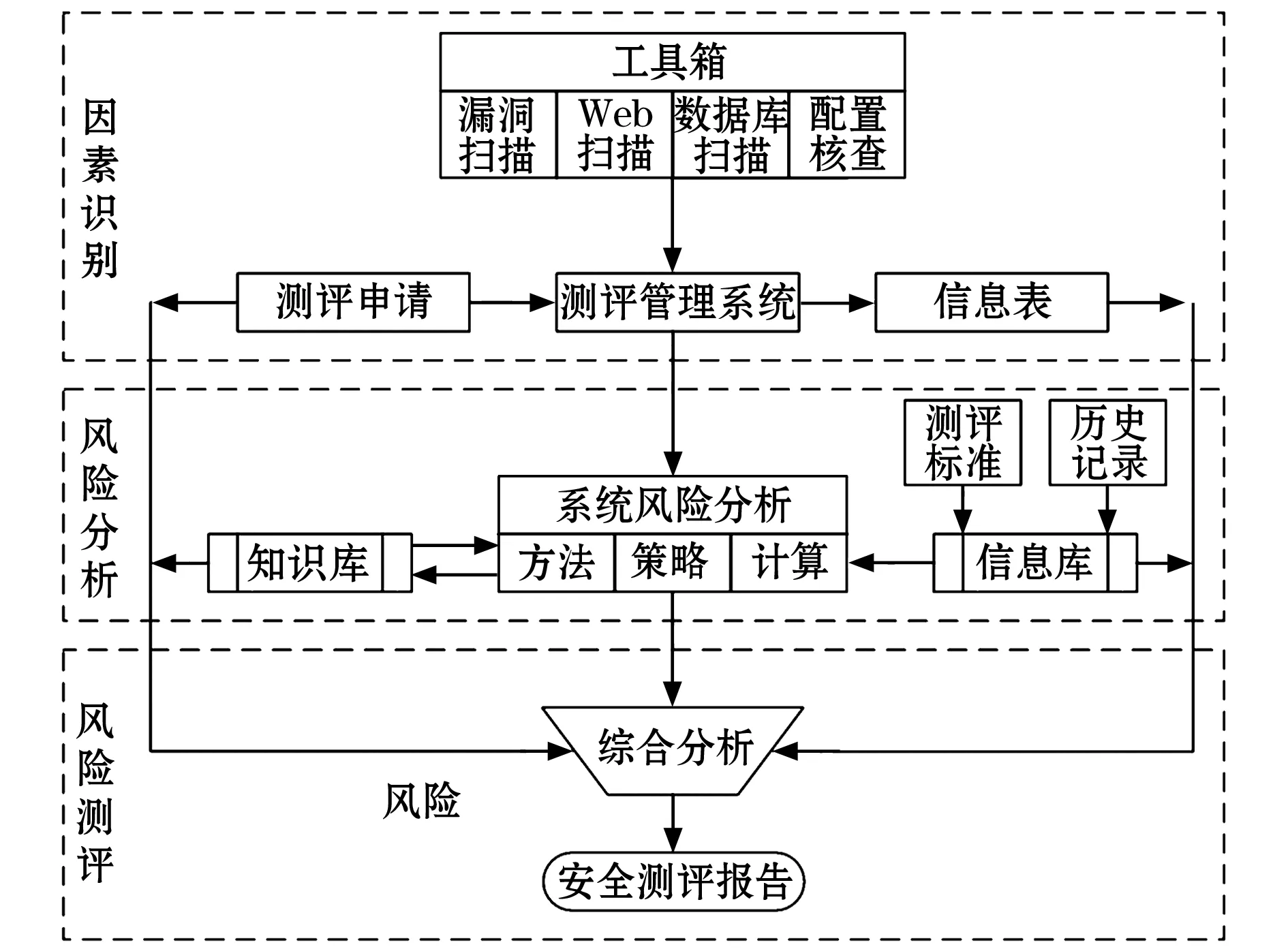

1)根据系统目标,把系统风险识别与分析分为三个部分,即风险因素识别、风险分析和风险测评,如图3所示。这个过程主要依靠测评人员与运维人员的互动以及漏洞扫描、web扫描、数据库扫描、基线核查等一系列检测工具的使用来实现。运维人员需要完成的工作是:提出安全测评申请,并将信息系统的安全信息按标准要求进行分类,分析信息系统的基本结构、基本组成及各组成部分在安全中的重要程度,使测评人员从整体上了解将要测评的信息系统基础情况。测评人员要完成的工作是:按照各测评标准的各测评要项、管理目标和控制措施提取信息,对系统进行分析,进而利用扫描、渗透、入侵工具检测系统漏洞,从技术和管理上完成信息系统风险因素的提取。

图3 风险因素识别分析

2)对收集的风险因素,结合建立的知识库、信息库,采用定性和定量的测评方法,按照国际标准要求对获得的风险因素进行分析、计算和评估。

3)从全局角度对计算结果进行综合分析、测评,并自动生成测评报告。

3.3 系统风险分析方法

安全测评系统通过采集接口获取测评工具和运维人员提供的原始风险信息,完成信息采集过程,将采集到的信息按照技术要求和管理要求进行评估指标分解。分解后的指标根据风险分析方法、策略、计算等建立的规则库进行数值计算,最终对被测系统的风险定级,出具安全测评报告,如图4所示。

图4 系统风险分析方法

3.4 安全测评规则

测评应具有客观性,必须采用一个适合的数据模型,基于客观数据进行计算,从而得到与被测信息系统的状态一致的安全等级评价。将被测系统分为十大类,技术五类,管理五类。分别为物理安全9个小项,网络与边界安全15个小项,主机安全10个小项,应用安全7个小项,数据安全11个小项,安全管理制度7个小项,安全管理机构5个小项,人员安全管理7个小项,系统建设管理5个小项、系统运维管理10个小项。针对每个评价细目进行打分,最后形成一个总分,并进行归一化算出一个[0,1]区间内的分值。通过运维人员和安全测评人员的技术知识汇总,来确定各评价项的权重值和各安全类别的权重值,按照“评价汇总规则”算出被测系统的总信息安全评价得分,判定系统的安全测评结果。

4 结 语

随着国家对信息安全重视程度的提高和国家电网公司对信息系统安全稳定运行要求的不断提高,电力信息系统的安全测评工作也将纳入到信息系统运行维护的日常工作中。安全风险测评系统的建立,将有效提高运行维护和安全人员在信息系统上线测试、等保测评、风险评估和运维安全等方面的能力,同时可以定期对应用系统进行巡检,既节省了安全厂商测评的费用,又可以在系统全生命周期中对系统安全进行监控,保障系统安全稳定运行。

[1] 刘明生,孙树静.基于WNN和EGA的信息安全风险评估[J].计算机工程,2010,38(22):15-16. U Mingsheng,SUN Shujing.Information security risk assessment based on WNN and EGA[J], Computer Engineering, 2010,38(22):15-16.

[2] 张志军,余江,常俊,等.多源安全信息融合系统设计[J].计算机安全,2007(7):27-29. ZHANG Zhijun,YU Jiang,CHANG Jun,et al.Security information fusion system design based on multiple data sources[J]. Computer Security, 2007(7):27-29.

[3] 巫建文,王涛,徐凌魁,等.基于多木桶模型的信息安全量化评估方案[J].计算机应用研宄,2011,28(5):1914-1918. WU Jianwen,WANG Tao,XU Lingkui,et al.Assessment method of information security based on multiple cask model[J].Application Research of Computers,2011,28(5):1914-1918.

[4] 邓新颖,杨庚,姚放吾,等.基于多阶段网络攻击的网络风险评估方法研究[J],计算机工程与应用,2006,42(18):133-135. DENG Xinying, YANG Geng, YAO Fangwu, et al. A network risk assessment method based on multi-stage network attack[J]. Computer Engineering and Applications, 2006,42(18):133-135.

[5] 曲成.基于等级保护的企业网络安全建设实践[J].计算机安全,2011(10):14-16. QU Cheng. Based on level protection enterprise network security construction practice[J].Network and Computer Security,2011(10):14-16.

(编辑 侯世春)

Research and design on security risk evaluation system based on electric power information system

SONG Hangxuan,LIU Zhiyang,SHANG Fang,WANG Xiaoyu

(Electric Power Research Institute of State Grid Heilongjiang Electric Power Co., Ltd.,Harbin 150030,China)

As State Grid Corporation of China attaches greater importance on the information system security, security risk evaluation system in accordance with the characteristics of electric power information system is designed and control ability of the safety risk is effectively improved. The system which integrates security evaluation tools can carry out safe evaluation in the life cycle of information system operation and maintenance, discover the hidden danger of system in time and assist the staff responsible for operation and maintenance to take safe reinforcement to the system,ensuring the safe and stable operation of information system。

information security; life cycle; security evaluation

2016-11-21。

宋杭选(1983—),女,工程师, 从事信息安全工作。

TM769

B

2095-6843(2017)02-0159-03