移动互联网络中位置隐私保护研究

2017-04-15张洋

张洋

摘要:随着互联网技术的发展,移动互联时代的到来为社会生活和商业活动带来了极大的便利,同时带来了很多迫切需要解决和完善的问题。移动互联网络中大部分服务必须基于用户的位置,本文就移动互联基础功能——位置服务进行了介绍,研究了现有位置隐私保护技术,提出了一种有效的匿名区域变化的位置隐私保护优化算法。

关键词:基于位置服务 位置隐私 隐私保护

中图分类号:TP393.08 文献标识码:A 文章编号:1007-9416(2016)12-0050-02

1 位置隐私

随着智能手机、平板电脑等移动通信设备的普及,互联网迎来了跨越式的发展,正从传统的电脑互联网时代向移动互联时代转变,移动互联网络和应用的规模正迅速扩大,移动互联已经在社交、电子商务、电子政务、银行证券以及日常生活等领域十分普及,其已经成为人们使用互联网的主要渠道,并必将发展成为最主要的渠道。

基于位置的服务(LBS)是移动互联的基础服务之一,移动互联应用已经非常普及,绝大多数的移动应用都是和位置相关的。基于位置服务主要是通过定位技术得到当前用户的地理位置信息,用户将自己的位置信息发送给服务商,从而获得与位置相关的服务,例如导航、实施交通情况信息、最近的场所商家等,这些应用给人们的生活、工作等带来了极大的便利。但是在用户将自己的位置信息发送给服务提供商的时候也必然会带来一些隐私问题,如何保护用户的隐私成为移动互联网发展过程中迫切需要解决的问题。

(1)面向位置服务的位置隐私保护问题。一般情况下,位置服务提供商的服务器很多都是不可信的,用户向服务提供商发送精确的地址位置信息能够比较容易的被攻击者窃取,经过分析之后用户的家庭住址、公司地址、主要活动线路、生活习惯、政治背景等都暴露给了攻击者,因此用户将面临着个人隐私泄露的问题,2013年的棱镜门事件更是暴露出了谷歌定位服务的隐私泄露问题。如何在不影响用户获得服务的同时,保护用户的隐私是亟待解决的问题。

(2)定位服务中的隐私保护问题。在移动互联网中,随着定位技术的多样化发展,定位功能也已经成为一种第三方服务,尽管位置提供商一般为谷歌、百度等国内外知名IT公司,但是依然可能会存在信息泄露的风险,如何保护使用定位服务中的隐私同样是亟待解决的问题。

目前,在位置隐私保护中主要研究是面向位置服务的隐私保护,对于定位隐私保护目前没有很好的办法。面向位置的服务中最理想的保护是实现位置数据的“绝对隐私”,也就是说在不让基于位置服务提供商获取任何位置信息的前提下使用服务,但是受限于位置服务的实现原理这样显然是不可能的,一般情况下是以一种难以被攻击者识别的形式来发送地理位置数据,实现位置信息的“相对隐私”。

2 位置隐私保护技术

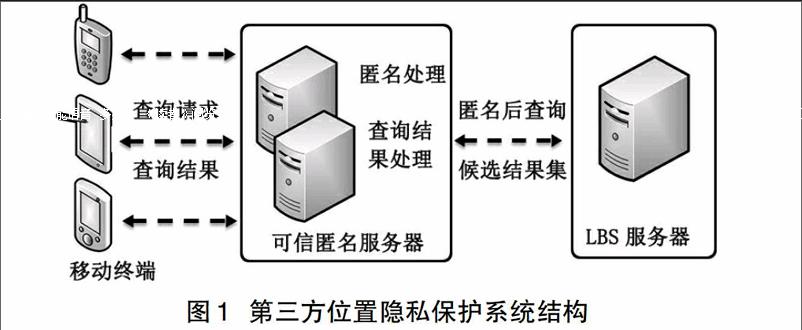

目前,多数的位置隐私保护系统主要由三个部分组成:可信的用户移动设备、不可信的位置服务提供商、可信的第三方位置匿名服务器。一般情况下认为用户所使用的移动设备是可信的,用户获得的地理位置信息是真是准确的,用户发送位置信息是自愿的,没有受到恶意程序或者病毒等的影响。用户无法验证位置服务提供商的可信性,用户也无法得知位置服务提供者是否受到恶意攻击行为并泄露了用户位置信息。此外还有一种模型是,分布式的用户点对点模型,在该模型之中所有的分布式的用户节点构成一个功能域,它们相互之间是可信的,通过P2P技术相互协作组成数据匿名区域。如图1所示。

基于位置服务需要用户发送的数据不仅是地理位置信息,往往还包括用户身份标识、时间,随着移动设备的发展速度这一信息往往也成为位置隐私保护的对象,位置数据保护技术主要有以下几种:

(1)基于泛化的位置隐私保护。所谓泛化技术是指,将用户的位置和其他若干位置一同发送给位置服务提供服务器,并且确保无法一次分辨出真实地理位置。服务器收到多个位置,从而有效保证用户的地理位置信息隐私。这种方式又分为使用其他用户地理位置进行泛化和使用虚假地理位置进行泛化两种方式,使用其他用户位置泛化主要是使用可信的第三方位置匿名服务器或者P2P网络收集其他用户位置进行泛化,但是在用户密度较低或者其他用户不愿意提供地理位置信息时,需要使用自身地理位置来实现泛化;而使用虚假位置进行泛化时,则主要考虑的是如何生成更为“真实”的地理位置数据。

(2)基于模糊的位置隐私保护。此种方式主要是通过降低真实地理位置的精度来提高隐私,其不需要第三方服务器,由用户自身移动设备完成。位置数据的模糊一般通过缩小、放大、平移这三种方式的组合来实现,模糊的地理位置数据势必导致位置服务的不准确,如何在位置服务的质量和保护用户隐私之间进行平衡是此类隐私保护技术需要解决的问题。

(3)基于掩盖的位置隐私保护。此种方式主要是用户在特定或者全部情况下,通过不对外发布位置数据实现位置隐私。此种方式又分为两种情况:其一,只在真正必要的时候,向位置服务服务器发送一次位置数据,其他时间通过掩盖技术将位置掩盖,如Mix zones、Mobi Mix技术;其二,用户从不向服务器发送位置数据,而是由用户主动向服务提供服务器索取所需服务信息,如2PASS技术。

3 匿名区域变换的位置隐私保护优化算法

基于匿名区域变换(AAS)的位置隐私保护采用可信的第三方位置匿名服务器体系结构,位置匿名服务器具有如下作用:实现用户位置数据匿名、分析并使用匿名区域变换算法对查询请求进行处理、将位置信息和处理后的查询请求发送给位置服务提供商、处理位置服务供应商返回的数据并将部分可共享结构存入数据库。位置匿名服务器在保证位置隐私安全的情况下,此种方式在一定程度上降低了查询服务请求处理的开销,提高了服务质量和效率。

用户设备端发出的服务请求记为元组T

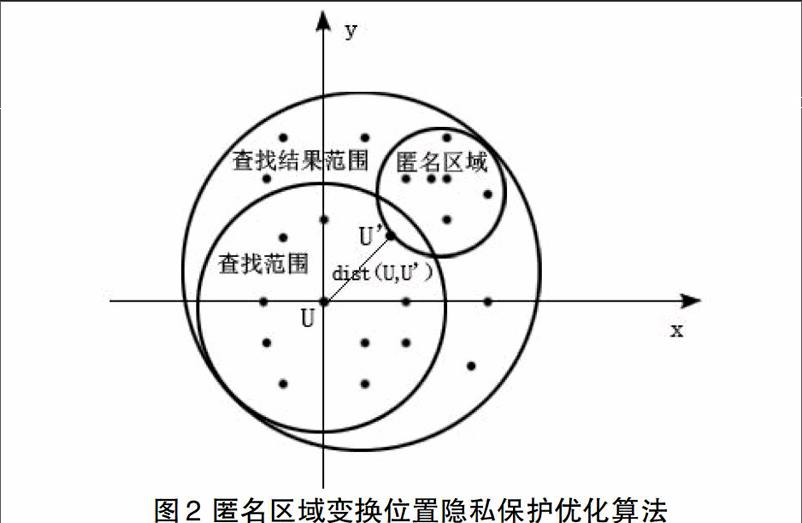

在匿名区域变换位置隐私保护算法的基础上对其进行改进优化,适当缩小匿名区域范围,能够适当缩小候选结果集,从而减少候选选项的总数量,以此提高查询的准确率、减轻位置隐私服务器的处理负荷、提高查询效率。通过最优匿名区域变换(BAAS)的位置隐私保护实现位置匿名隐私保护的过程为:(1)生成虚假位置:在举例用户U的位置(Location)一定距离(dist(U,U))的位置生成以虚假用户位置U。(2)生成匿名区域:在U和U的延长线上以U和U的距离dist(U,U)为直径形成一个圆形的匿名位置区域,该圆形匿名区域随着dist(U,U)取值的不同,其与以用户真实位置U为圆心Range为半径形成的圆形查找区域的位置关系不同。(3)生成匿名查询结果范围:以U和U的中心点为圆心,以Range(range =dist(U,U) + Range/2)为半径绘制圆形区域,该区域会与用户真实查询区域和匿名区域相切,该圆形区域即为匿名区域的位置服务请求查询结果范围。(4)发送服务请求:位置匿名服务器将匿名区域内的所有节点发送至位置服务提供商以请求查询服务。(5)返回查询结果:位置服务提供商在处理完查询请求之后,将生成的候选结果集返回给位置匿名服务器。(6)筛选结果:位置匿名服务器根据算法从候选结果集中选取合适有效的查询结果返回给真实用户。在range =dist(U,U)+Range/2时,请求的查询区域正好能够将用户查询范围和匿名区域内的所有用户节点包含在内,此时在请求查询范围的选取上达到最优。如图2所示。

在选取匿名区域的过程中,匿名区域的大小以及位置是随着dist(U,U)的取值而变化的,其存在多种情况。(1)当Rang=Range时,dist(U,U)=Range/2,此时匿名区域查询结果范围与真实用户的结果范围重合,这样便达不到位置匿名的作用,因此dist(U,U)的取值应最少大于Range/2。(2)当dist(U,U)=Range時,此时用户查询区域和匿名区域正好相切,查询结果区域正好包含这两个区域并与两个区域相切。此时多数有用节点已经包含在查询结果区域内,候选结果集比较充分和完备。(3)当dist(U,U)>Range时,查询结果区域会进一步扩大,会增加很多无用节点,无用节点的增加并不会增加有效候选结果的数量,因此dist(U,U)的进一步扩大是没有意义的。

4 结语

移动互联网络的迅速发展,各种移动服务的大量涌现,使得隐私保护问题成为亟待解决的问题,隐私保护问题是一个需要在技术、政策、政治等多方面配合解决的社会问题,本文就现有位置隐私保护技术进行分析,在基于匿名方案的位置隐私保护技术基础之上,研究提出了一种有效的匿名区域变换的位置隐私保护优化算法,能够在保护位置隐私的同时有效提高查询服务效率。

参考文献

[1]王宇航,张宏莉,余翔湛.移动互联网中的位置隐私保护研究[J].通信学报,2015,36(9).

[2]张学军,桂小林,伍忠东.位置服务隐私保护研究综述[J].软件学报,2015,26(9).

[3]薛娇,刘向宇,杨晓春,王斌.一种面向公路网络的位置隐私保护方法[J].计算机学报,2011,34(5).

[4]杨松涛,马春光.随机匿名的位置隐私保护方法[J].哈尔滨工程大学学报,2015,36(3).

[5]章青,仲红,林春立.多样性攻击下的WSN位置隐私保护方案[J].计算机仿真,2015,32(3).