基于频谱包络特征提取的PUE攻击检测研究

2016-12-26刘云飞郑文秀刘悦凯

刘云飞 郑文秀 刘悦凯

(西安邮电大学通信与信息工程学院 陕西 西安 710061)

基于频谱包络特征提取的PUE攻击检测研究

刘云飞 郑文秀 刘悦凯

(西安邮电大学通信与信息工程学院 陕西 西安 710061)

提出一种基于频谱包络特征提取的PUE(Primary User Emulation)攻击检测方法。在论证频谱包络起伏特征可以作为指纹特征提取的基础上,结合曲线拟合,选取特征参数,构建能够明显反映频谱包络起伏特征的向量,通过FCM聚类区分主用户和PUE攻击用户。仿真实验表明,该方法能够有效区分主用户和PUE攻击用户,具有较好的可行性和可靠性。

PUE攻击 辐射源 频谱包络 特征提取 曲线拟合

0 引 言

认知无线电CR(Cognition Radio)技术是解决当前无线电频谱资源紧张和利用率低下的有效技术[1]。在CR网络中,未授权的认知用户作为次用户SU[2](Secondary User)可以动态使用空闲的授权频谱资源,而不对授权主用户PU(Primary User)产生干扰。在CR网络中,要求当PU要使用某频段或信道时,SU就必须停止对该频段或信道的占用,避免影响PU的正常通信。这项要求会被利用进行仿冒主用户攻击PUE[3],即不端次用户MU(Misbehavior Secondary User)仿冒PU长时间占用信道。

现有的PUE攻击检测方法主要有无线定位法[4]、能量指纹匹配法[5]、HASH匹配技术检测法[6]、支持矢量数据描述检测法[7]等。这些方法虽然能有效地检测PUE攻击,但是对授权用户有一定的前提限制,而且不能快速有效地分辨PU和PUE用户,实时性不能满足快速频谱感知的要求。PUE攻击用户虽然可以模仿PU主用户的调制方式,甚至模仿扩频信息,但是不同的辐射源发射的相同信号之间还是存在差异的。这种差异是由辐射源[8]本身的个体差异造成的无意调制,如寄生调制、杂散特性等,是一种指纹特征[9]。因此,从辐射源识别的角度,也可以通过辐射源的指纹特征进行PUE攻击检测。

本文介绍的方法是从辐射源识别的角度,以信号频谱的上包络拟合曲线的参数为特征,区分主用户和PUE用户。首先是对频谱进行预处理,初步提筛选出频谱的上包络信息;然后用曲线拟合的方法,选取合适的函数拟合出频谱上包络曲线;最后以频谱上包络曲线的参数为特征,用FCM聚类的方法区分出不同的辐射源,即区分主用户和PUE用户。

1 数据预处理方法比较分析

本文所用的数据是两个不同辐射源的实测信号的频谱,共11组,每组频谱数据频率离散、幅值连续,数据长度为300 000个点。我们需要的是频谱包络的特征,一般情况下,均值曲线就能够反映一个信号的起伏特征。通常用拟合求取均值曲线[10]的方法有两类,一类是用包络线拟合均值曲线,比如分别拟合信号的极大值点和极小值点来得到上、下包络线,用上、下包络线的平均值作为均值曲线的方法,但是这种方法存在着拟合出的均值曲线与实际的均值曲线之间存在着偏差的缺点;另外一类是直接拟合均值曲线的方法。

本文采用的实测数据中,每组数据长度有300 000个点,且临近点之间的差值变化范围很大。如果直接对频谱数据进行拟合,求取均值曲线,不仅计算量大,而且不能较好反映出频谱的特征。因此上述求取均值曲线的方法都不可取,为减少计算量并提取频谱的明显特征,本文仅改用频谱的上包络曲线为特征,这样可以明显减小计算量且频谱上包络特征明显。最简单直接的做法是取曲线的极大值点,然后拟合出上包络。处理公式如下:

(1)

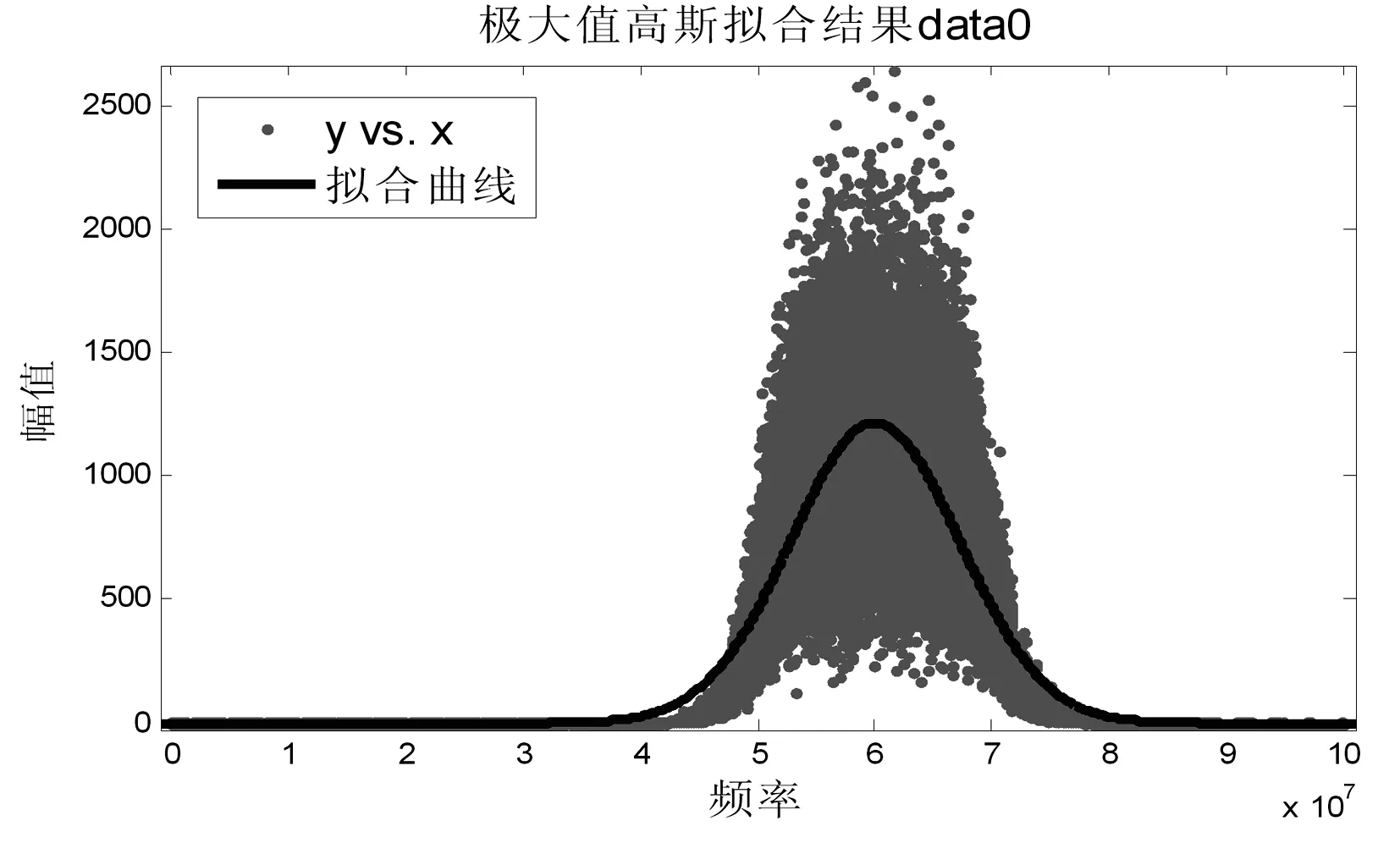

但本文中的实测信号的频谱过于复杂,用极大值进行拟合同样计算量大且不能较好地反映出上包络的特征,如图1所示。

图1 极大值拟合结果

若继续迭代多次求极值,计算量就过于庞大且得不偿失。改进方法是用局部最大值代替极值,用这些局部最大值拟合出上包络。简单概括可描述为以局部最大值为抽样条件的非等间隔抽样,具体做法是,先把频谱分为若干小段,在每个小段中求出其最大值并保留该最大值所在位置,其他数据视为无效数据。这样不仅可以节省计算量,还可以更好地反映出频谱上包络的特征。若每小段的最大值ymaxi=Max(yk×i+1,…,yk×i+k),其中i=1,2,…,表示小短序列的序号,k为分段长度,那么预处理后的频谱信号可表示为:

(2)

如果忽略最大值点所在位置,全部按每段中间或者每段第一个点位置考虑,计算会更加迅速,那么处理后的信号可表示为:

(3)

这个方法的缺点是处理后的频谱信号已经和原频谱有了一定的位移改变,对精度会有一定影响,处理对精度要求不高的问题时可以考虑使用。综合考虑,本文中采用式(2)所示方法。

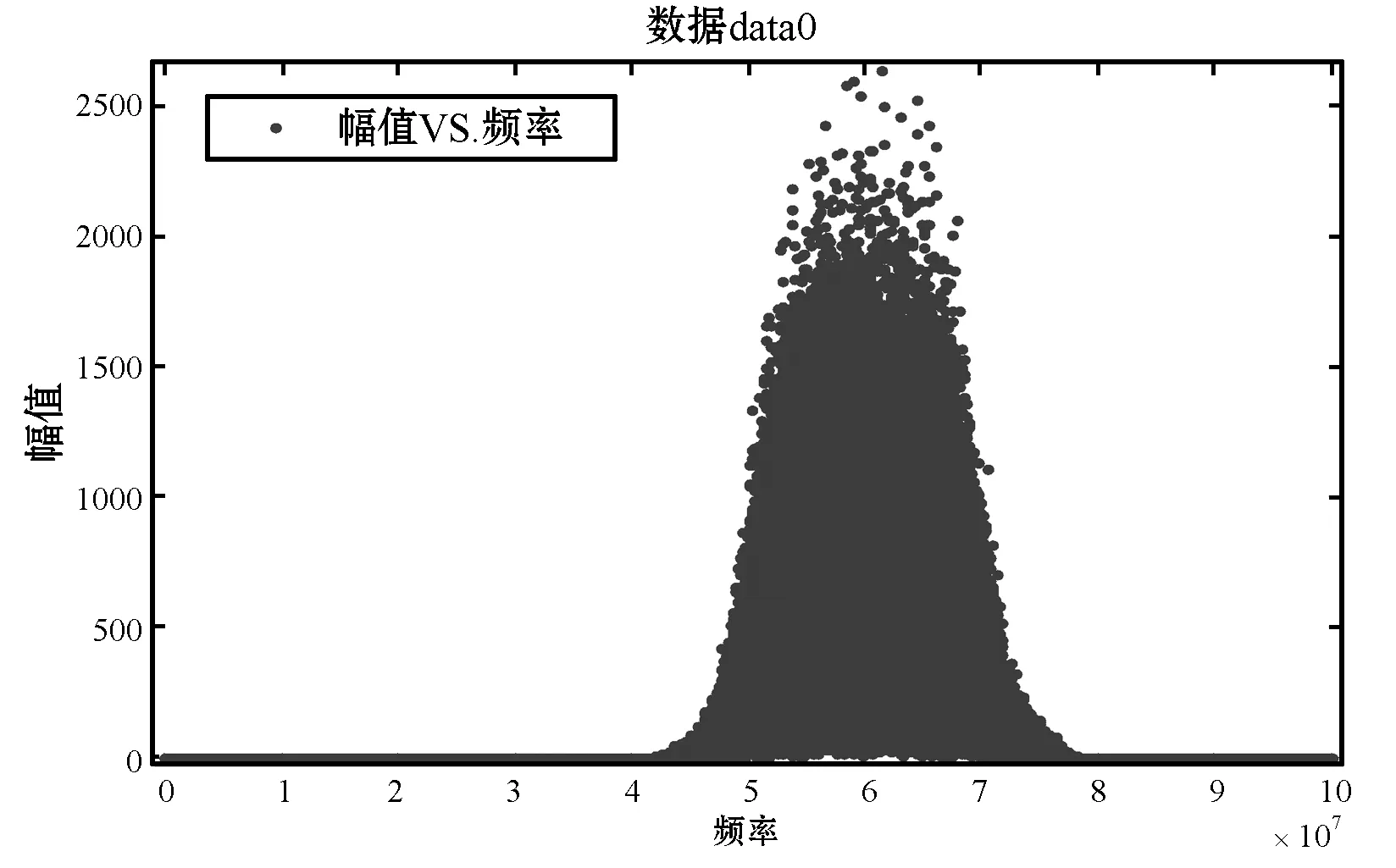

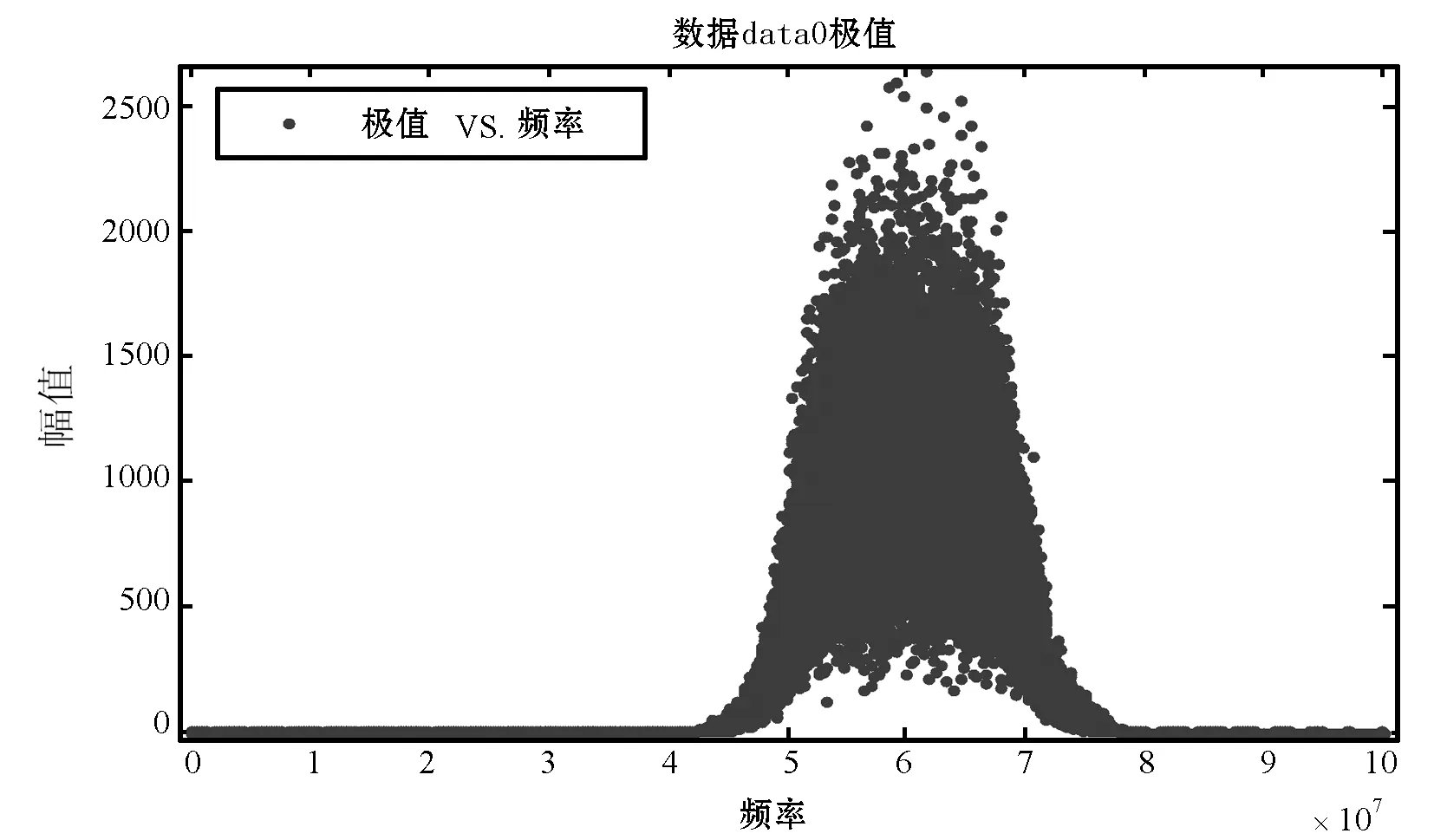

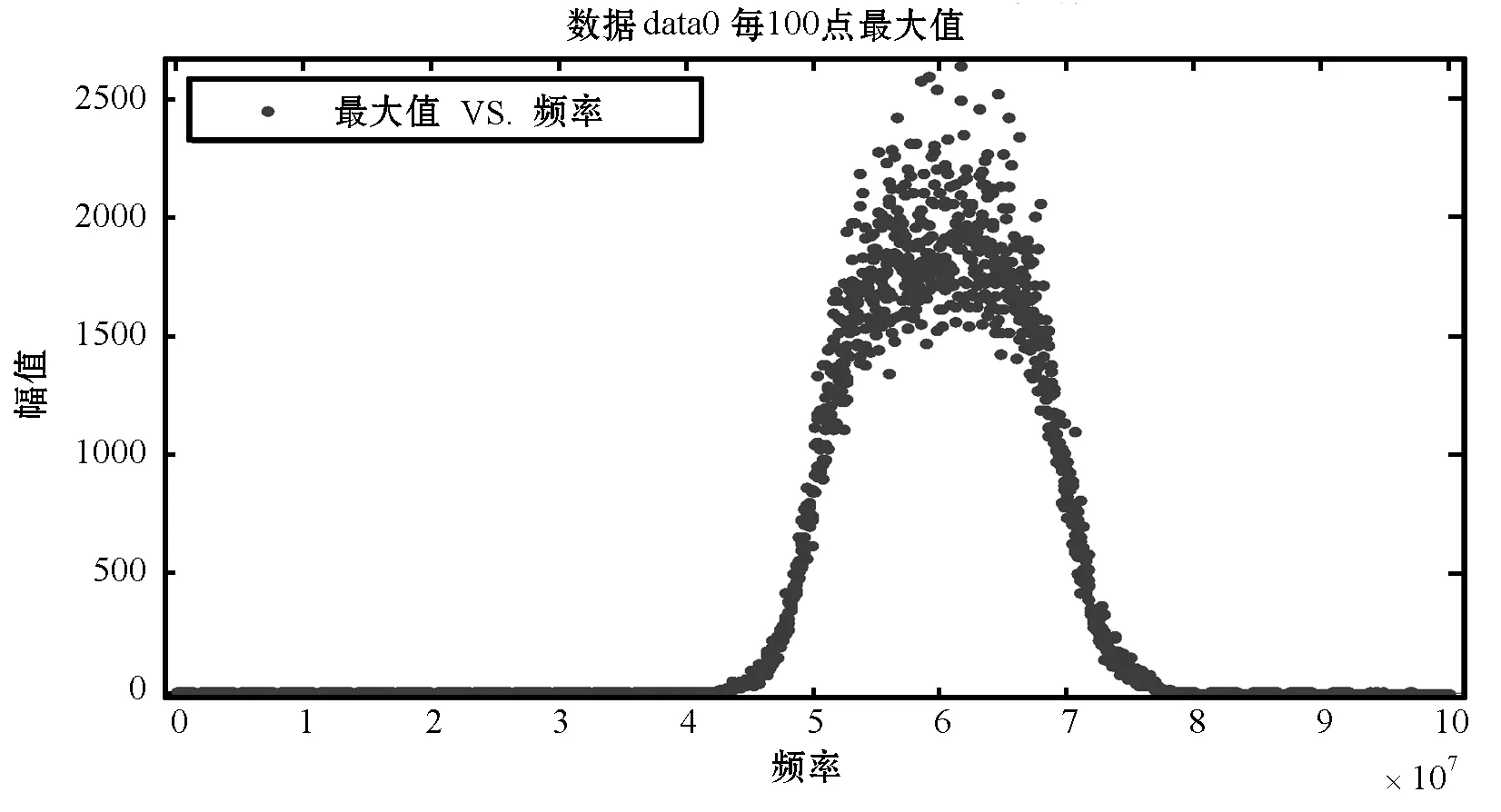

频谱数据中,每组频谱有300 000个点,综合考虑实时性和准确性,采用每100个点为一段。处理前后的频谱数据如图2-图4所示。

图2 原数据data0

图3 数据data0极大值

图4 数据data0分段最大值

按顺序分别为处理前数据,存留小段最大值处理后数据和存留极大值处理后的数据。从图中可以看出经过存留小段最大值方法处理后,频谱的上包络形状已经比较明显。

2 两种曲线拟合方法的效果比较分析

(4)

用最小二乘法求拟合曲线时,首先要确定φ(x)的形式。首先根据频谱上包络的显著起伏特征,建立描述y=φ(x)的数学模型,再用曲线拟合的方法确定模型中的参数。Matlab拟合工具箱会给参数的确定带来极大的方便。

作为算法的核心部分,包络曲线的拟合将直接影响最终特征的提取,包络曲线的拟合结果的好坏将直接影响最终的分类结果。

2.1 基于双Sa曲线的包络拟合方法

定义阶跃函数:

(5)

定义Sa函数:

(6)

那么用两个Sa函数拟合的公式为:

(7)

式(7)中a1、a2分别表示两个Sa函数的最大幅值,b1、b2分别表两个Sa函数的中心宽度,c1、c2分别为两个Sa函数的中心位置。

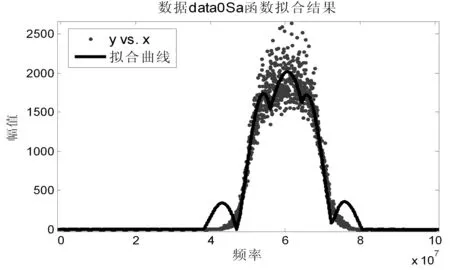

由图5可以看出,用Sa函数进行拟合有很明显的缺点,一方面,两侧旁瓣的存在严重影响了拟合的精度,增加了误差;另一方面,拟合曲线不能准确反映出频谱波峰的起伏特征。

图5 数据data0Sa函数拟合结果

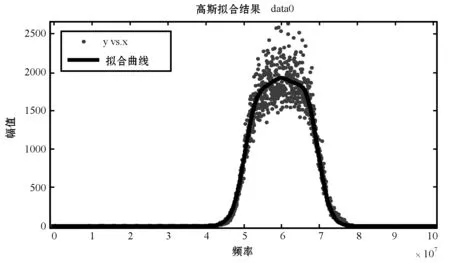

2.2 基于高斯函数组的曲线拟合方法

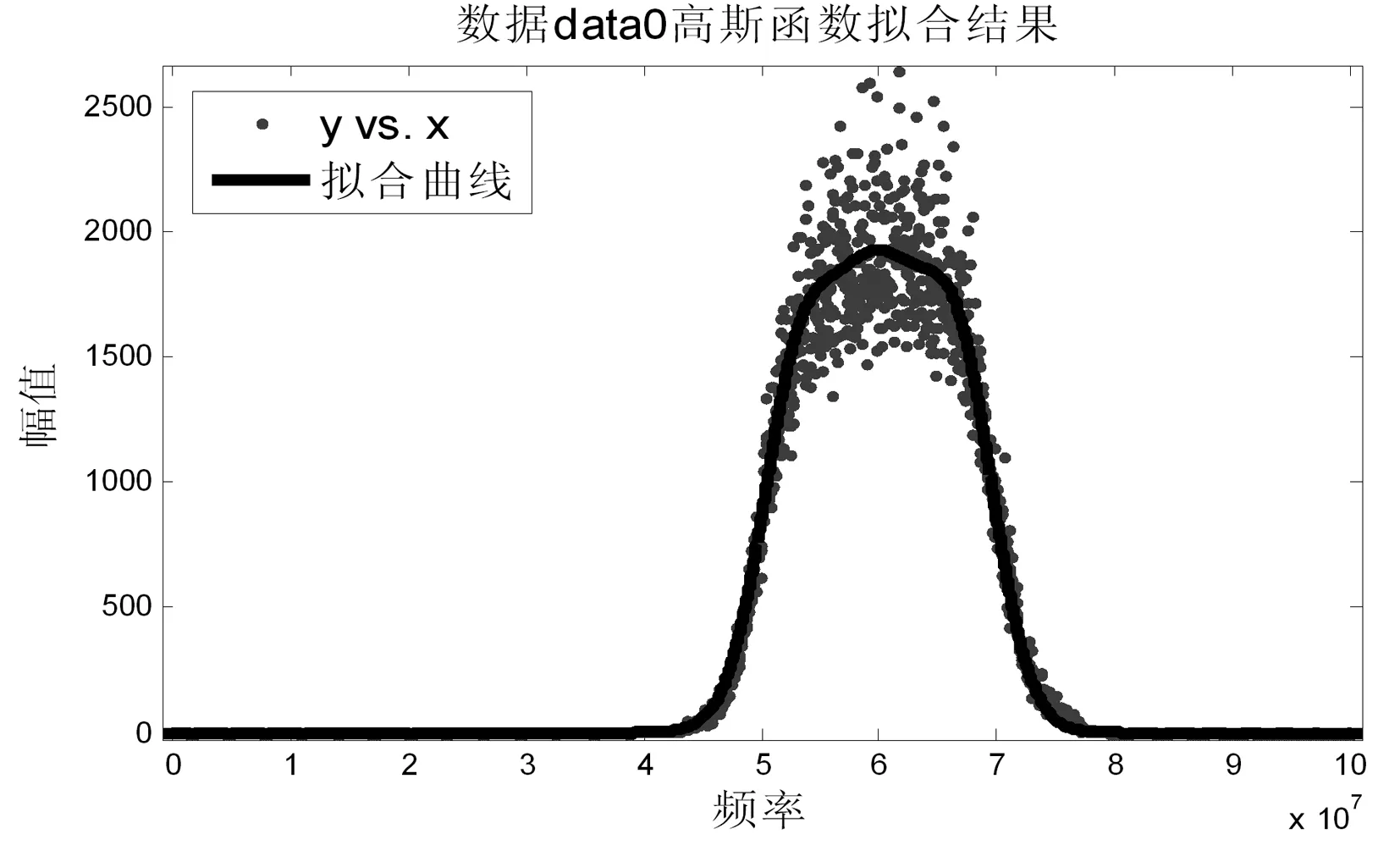

根据观察,这些频谱可以用三个峰值不同的高斯函数叠加的方式进行拟合。其中中间高斯函数占主要部分,两边两个位置对称幅值不同的高斯函数辅助调整。拟合函数为:

(8)

式中:a1表示中间高斯函数的峰值,a2、a3分别表示两侧高斯函数的峰值,b1表示中间高斯函数的中心位置,b2表示两侧高斯函数和中间高斯函数的中心距离,c1、c2则和高斯函数的宽度相关。这些参数可以通过matlab的拟合工具箱直接得出。拟合结果如6图所示。

图6 数据data0三高斯函数拟合结果

从图6中可以看出,用高斯函数组的拟合方法,拟合出的曲线能够较好地反映出频谱上包络的起伏特征,且误差比双Sa函数拟合的方法小很多。

3 聚类划分

典型的聚类过程[12]包括数据准备、特征选择和特征提取、接近度计算、聚类、对结果评估分析等步骤。

划分式聚类算法[13]需要预先指定聚类数目或聚类中心,通过反复迭代运算,逐步降低目标函数的误差值,当目标函数值收敛时,得到最终聚类结果。本文采用模糊C均值聚类算法(FCM)。按照模糊C划分的概念,对每个样本与每类原型间的距离用其隶属平方加权,从而把类内误差平方和目标函数扩展为类内加权误差平方和目标函数,得到了基于目标函数模糊聚类的更一般的描述[14]。

FCM的主要特点是用模糊划分,用[0,1]之间的值表示数据属于各个分组的隶属程度。数据的隶属度有一个规定,也就是该数据属于各个分组的隶属度的总和为1:

(9)

由此,FCM的目标函数为:

(10)

其中uij表示隶属度,ci为第i组的聚类中心,dij为ci与第j个数据点间的欧式距离;且m是一个在[0,∞)取值的加权指数。

为使式(10)达到最小值,构造如下目标函数:

(11)

其中λj是式(9)的n个约束式的拉格朗日乘子,j取1到n。对所有输入参量求导,那么使式(10)取最小值就要满足如下两式:

(12)

(13)

由式(12)和式(13),模糊C均值算法就是简单的迭代过程。FMC算法具体流程[15]如下:第一步,随机获取c个聚类中心;第二步,对数据计算隶属度矩阵;第三步,计算初始聚类中心;第四步,判断聚类中心是否收敛,若收敛则结束,否则返回第二步。

4 仿真实验

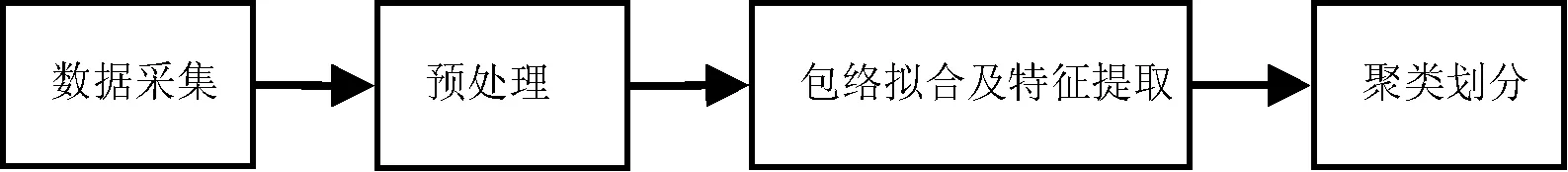

仿真实验中是按照如图7所示的过程步骤进行的。实验采用数据是由两个不同辐射源发射的信号的频谱,实验的计算机仿真由Matlab完成,主要步骤是包络拟合和聚类划分两部分。

图7 仿真实验过程示意

4.1 高斯包络拟合原理仿真

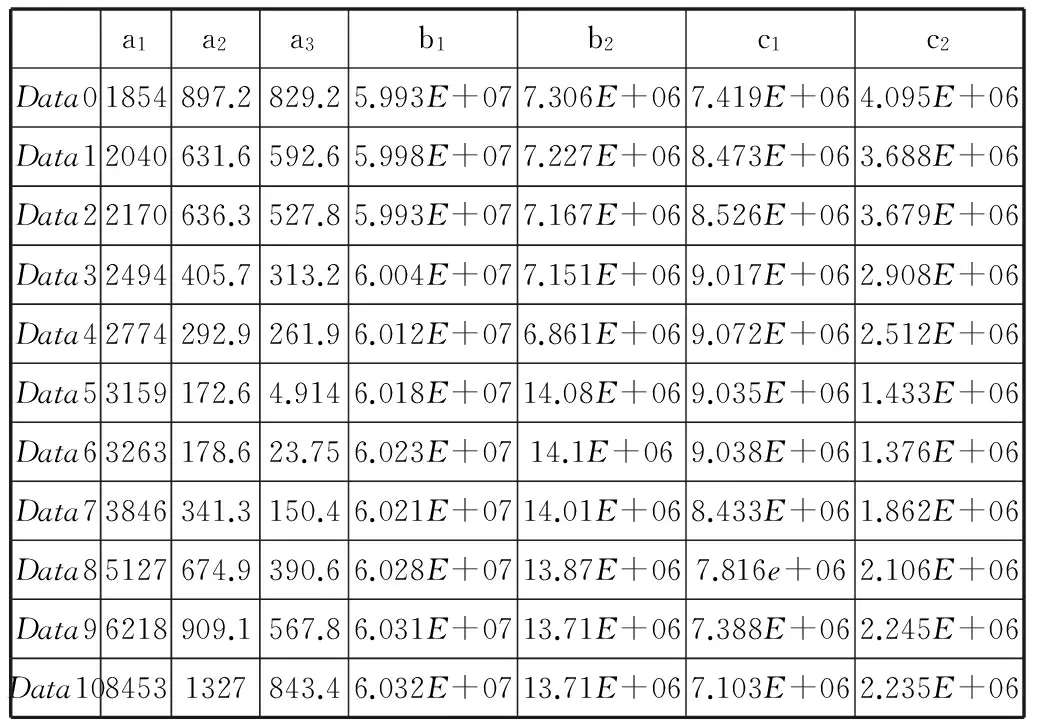

根据包络拟合方法的对比分析,我们采用高斯函数组拟合的方法,即式(8)所示的拟合函数。拟合后的参数有a1、a2、a3、b1、b2、c1、c2。

由图8和图9的可以看出不同辐射源频谱上包络拟合结果的明显不同。

图8 数据data0拟合结果

图9 数据data10拟合结果

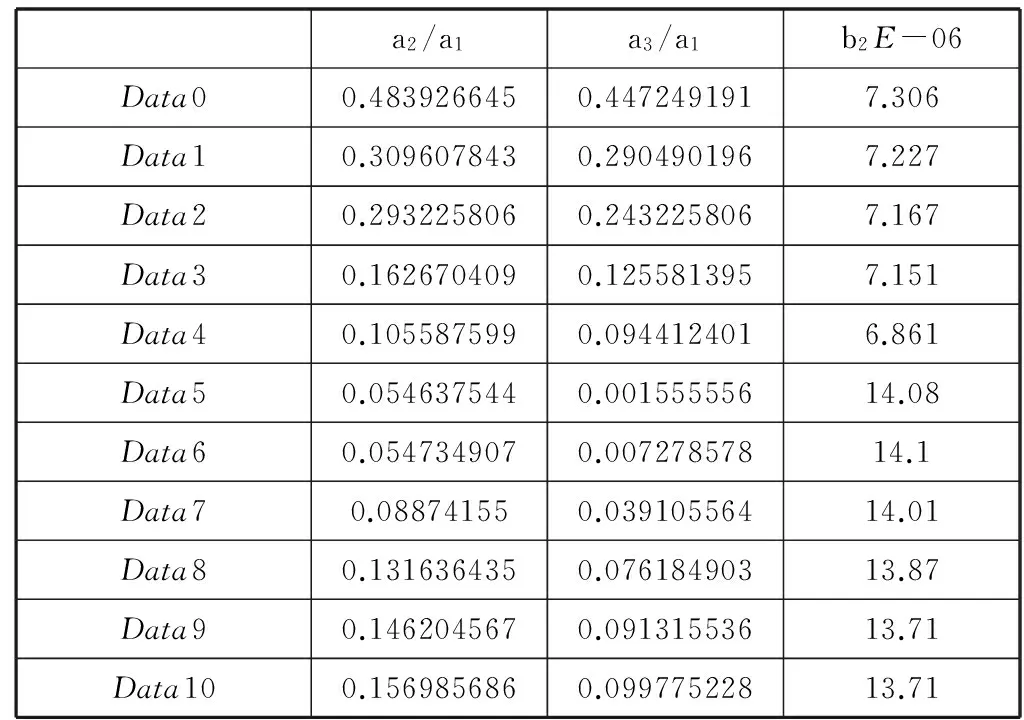

所有数据的拟合结果见表1所示。

表1 各参数的拟合结果

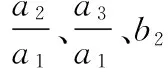

4.2 FCM聚类仿真

表2 特征参数表

将上述数据输入Matlab,运行FCM分类程序,将上述数据分为两类,得出聚类隶属度矩阵和聚类中心。

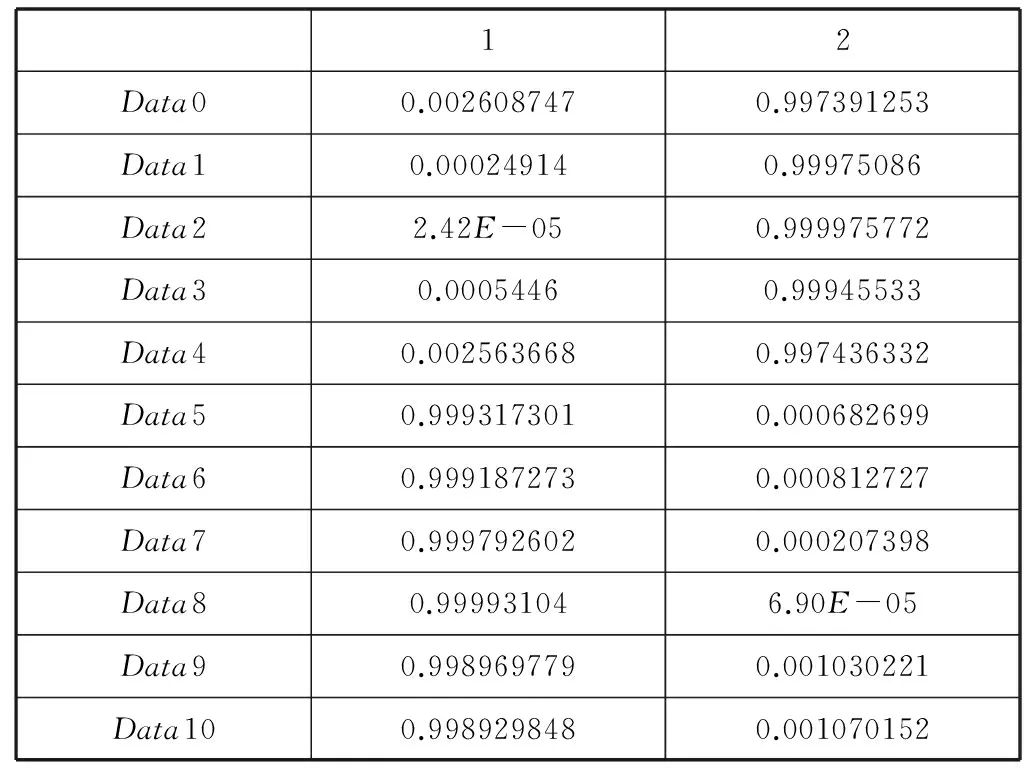

聚类的隶属矩阵如表3所示。

表3 隶属矩阵表

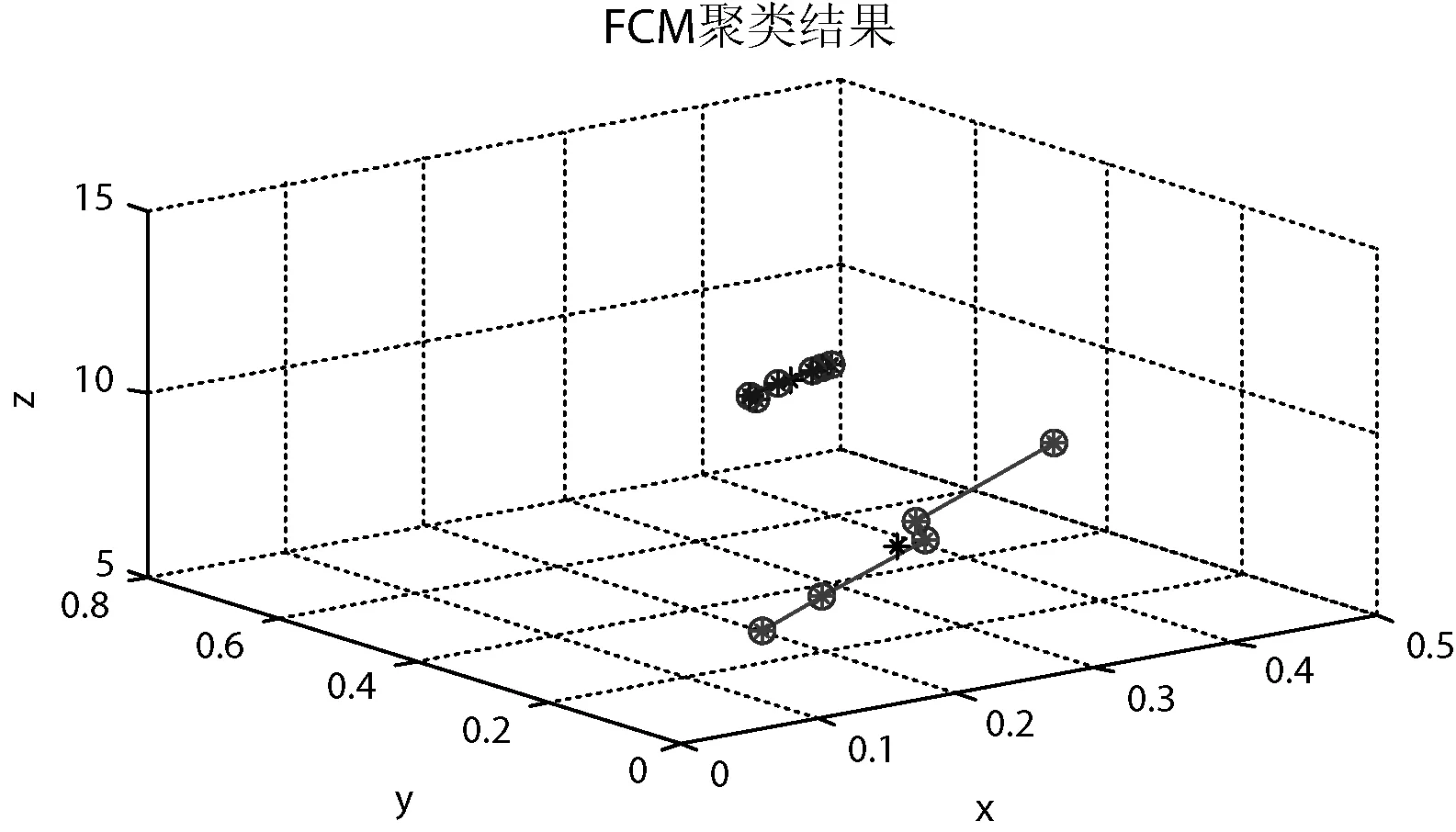

聚类结果三维视图如图10所示。

图10 FCM聚类三维视图

由表3和图10可以看出,通过仿真实验可以将数据明显地分为两类。

5 结 语

由于不同辐射源之间存在必然的指纹特征差异,如寄生调制和杂散特性,使得PUE攻击露出了一定的破绽。因此本文通过提取辐射源频谱包络的起伏特征,提出了一种全新的PUE攻击识别方法。该方法不考虑攻击用户的仿冒方式,直接从频谱的特征差异识别用户,相较于现有方法具有更好的应用性和实时性。

Matlab仿真实验环节验证了不同辐射源频谱上包络起伏特征存在的差异,并检验了以此特征为基础的识别方法的可行性和可靠性。实验表明,基于频谱包络特征提取PUE攻击检测方法能够为认知网络提供可靠的安全保障,是认知网络安全的重要内容,对认知网络的研究具有深远意义。

虽然本文对认知网络安全的研究取得了一些进展,但仍有一些内容需要进一步研究:

(1) 对于在不同的调制方式和仿冒方式下,基于频谱包络起伏特征的识别方法会受到什么样的影响,以及应对方法将是下一步研究的问题。

(2) 在低信噪比,辐射源高速移动等复杂环境下的识别性能也是重要的研究方向。

[1] Mitola J,Maguire G Q.Cognitive Radio:Making Software Radios More Personal[J].IEEE Personal Cotninun.,1999,6 (4):13-18.

[2] 肖天梅.认知无线电PUE攻击下次用户性能分析[J].通信技术,2013(4):22-27.

[3] 薛楠,周贤伟,辛晓瑜,等.一种解决认知无线电网络模仿主用户攻击问题的方案[J].计算机科学,2009(8):45-48.

[4] Chen R,Park J,Reed J H.Defense against primary user emulation attacks in cognitive radio networks[J].IEEE Journal on Selected Areas in Communications,2008,26(1):25-37.

[5] 逄德明,胡罡,徐明.基于能量指纹匹配的无线认知网络仿冒主用户攻击检测[J].计算机科学,2011(3):28-33,69.

[6] 周晓.认知无线电网络及其安全性研究[D].北京交通大学,2011.

[7] 赵陆文,缪志敏,周志杰,等.基于SVDD的认知无线电网络仿冒主用户检测技术[J].信号处理,2010(7):974-979.

[8] 任黎丽.辐射源指纹识别与细微特征提取方法研究[D].哈尔滨工程大学,2012.

[9] 徐书华.基于信号指纹的通信辐射源个体识别技术研究[D].华中科技大学,2007.

[10] 朱正.Hilbert-Huang变换及其在目标方位估计和水声通信中的应用研究[D].哈尔滨工程大学,2013.

[11] 唐家德.基于MATLAB的非线性曲线拟合[J].计算机与现代化,2008(6):15-19.

[12] 孙吉贵,刘杰,赵连宇.聚类算法研究[J].软件学报,2008(1):48-61.

[13] 王艳娥.划分式聚类算法的初始化方法研究[D].陕西师范大学,2014.

[14] 曾山.模糊聚类算法研究[D].华中科技大学,2012.

[15] 余长俊,张燃.云环境下基于Canopy聚类的FCM算法研究[J].计算机科学,2014(S2):316-319.

RESEARCH ON PUE ATTACK DETECTION BASED ON SPECTRAL ENVELOPE FEATURE EXTRACTION

Liu Yunfei Zheng Wenxiu Liu Yuekai

(School of Communication and Information Engineering,Xi’an University of Posts and Telecommunications,Xi’an 710061,Shaanxi,China)

This paper presents a PUE (Primary User Emulation) attack detection method,which is based on spectral envelope feature extraction.On the basis of having demonstrated that the fluctuant features of spectral envelope can be extracted as the fingerprint features,we combine the curve fitting and select the characteristic parameters,and construct the vector which can obviously reflect the fluctuation characteristic of spectral envelope,then we differentiate the primary user from PUE attack user by fuzzy c-means clustering.Simulation experimental results show that this method can effectively distinguish primary user and PUE attack user,and has good feasibility and reliability.

PUE attack Emitter Spectral envelope Feature extraction Curve fitting

2015-07-16。国家自然科学基金项目(61301091)。刘云飞,硕士生,主研领域:现代信号处理与应用。郑文秀,副教授。刘悦凯,硕士生。

TP391.9

A

10.3969/j.issn.1000-386x.2016.11.064