网上业务与数据库审计的三层关联

2016-12-21王威

王威

摘 要 随着天津市住房公积金管理中心信息化建设的逐步深入,中心网上电子业务日趋增多,互联网的急速发展使得中心数据库信息的价值及可访问性得到了较大的提升,同时也致使数据库信息资产面临严峻的威胁,数据库面对来自内部和外部的安全风险剧增,如违规越权操作、恶意入侵导致数据信息泄露。本文着重对数据泄露后如何进行有效追溯和审计进行简要说明。

【关键词】网上业务 数据库 审计

网上业务的开展是无论商务活动还是政务活动都在大力推动的一项工作,即将传统的通过纸质文件申请、办理工作放到以互联网为主的网络上进行,这项工作可以极大的加快业务办理的速度,同时也能更有效的将大量数据进行整合,避免重复录入和无序使用。

网上业务的开展也经历了办事员代办到自主办理的过程,现在各项业务越来越多的可以有用户自己在网络上进行办理,除了提高办事效率之外,也提升了用户使用的友好度,也能有效解决数据的有效性和用户之间的关联性的问题。在纸质文件办理阶段,办事员与申请人之间可以面对面的交流,且需要提供各种相关部门证明文件,也能够避免各种在两者之间的第三方代理的情况存在,可以形成完整的证据链条和有效的验证过程。

但随着网络技术的使用,在使用者和办事员(业务系统)之间无法保证是否有第三方存在,且也无法保证是否被其他人篡改及假冒的情况出现,这就使得原有的可信的双方关系退化成不可信的状态,这也就造成了信息系统入侵、篡改、等等黑客行为存在的土壤。但自主办理的业务面临着用户数量迅速膨胀,数据流量爆炸性增长的状况,同时由于业务面向互联网,业务相关数据也具有一定途径被访问。这就带来了极大的数据安全的隐患。

现阶段面向数据的攻击手段如脱库、篡改、截取、非法访问等层出不穷,同时也产生了很多相关的防护类产品,如数据库防火墙、身份验证系统、权限管理等等,但均无法完全避免该类问题发生。在数据安全保护上至少应能做的进不来、拿不走、跑不了、看不懂等几个要求。这几个部分对应着应用系统的身份验证、权限管理、操作审计、数据加密等几个阶段。

身份验证部分应能够包括用户的识别、唯一性管理、泄露防护等几个方面;权限管理应能包含任意用户的最小权限的识别和赋予,同时也应能够针对电子身份和自然人身份之间的对应关系的识别能力;数据加密包括针对数据传输过程中的加密,即不能在传输中被窃听和获取,也不能在存储空间中被非权限用户所获取,跟不能被非法用户获取后能够轻松读取。其他三部分涉及到的控制手段等相对复杂。本文着重研究“跑不了”这一部分。

同时在外界用户访问所造成的困扰之外也许要考虑到在系统内部如内部操作员及运维人员所造成的不必要的麻烦。随着企业信息化进程不断深入,企业的业务系统变得日益复杂,由内部员工违规操作导致的安全问题变得日益突出起来。防火墙、防病毒、入侵检测系统等常规的安全产品可以解决一部分安全问题,但对于内部人员的违规操作却无能为力。如何有效地管控设备厂商和代维人员的操作行为,并进行严格的审计是企业面临的一个关键问题。

因为种种历史遗留问题,并不是所有的信息系统都有严格的身份认证和权限划分,权限划分混乱,高权限账号(比如DBA账号)共用等问题一直困扰着网络管理人员,高权限账号往往掌握着数据库和业务系统的命脉,任何一个操作都可能导致数据的修改和泄露,最高权限的滥用,让数据安全变得更加脆弱,也让责任划分和威胁追踪变得更加困难。

跑不了是数据库进行的任何操作和数据的访问均需要能够做的有效记录和反查,即在正常情况下知道谁在访问数据库,在异常情况发生后能够反查到异常发生的时间、内容、具体用户等相关信息,为后续的立案侦查和弥补漏洞提供第一手资料。

各种数据库均有自己的日志记录系统,可以记录相关信息,但一旦数据库被恶意使用或非法进入,则该日志系统必然会被攻击者所察觉,并通过各种手段进行篡改、删除等,从而规避被记录的可能。这样的问题提出了第三方审计的要求,即在数据库被攻陷的情况下也无法感知该日志的存在,从而保留现场,保留入侵痕迹。

现今市场上存在大量数据库审计产品,可以达到第三方审计记录的作用。但绝大多数数据库审计针对数据库进入流量进行审计,这就又带来一个问题。现在的应用绝大多数均为B/S结构,即用户访问前端应用,前端应用发起对数据库的访问,从而完成一次数据请求操作。在这种情况下,数据库审计记录下来的所有信息均为前端应用所发起的请求,无法获得单一用户操作的相关记录 ,在记录中所有数据库帐号均为一个,这样即使记录下来相应的非法操作也无法做到有效追溯,记录反查的效果大打折扣。这样就需要将每一个数据库的操作记录均能有效并可信的对应到每一个相应的用户帐号之上,这样才能够在反查的时候获得有效的信息支撑。

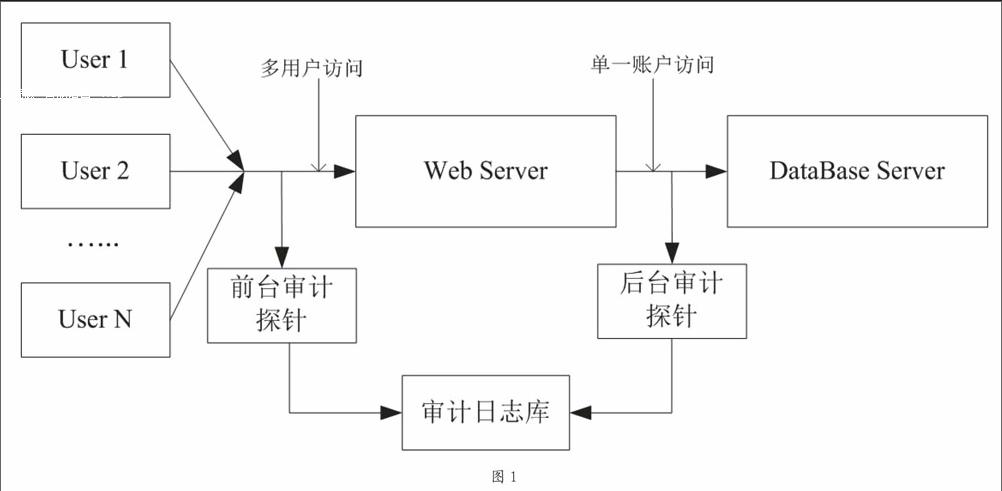

在常见的信息网络中,用户对数据库的操作方式多种多样,包括:通过标准的数据库客户端进行访问、通过程序连接数据库、通过Telnet、SSH等方式登录数据库进行嵌套操作、通过访问业务系统间接的操作数据库等。其中,业务系统对数据库的访问,目前应用最为广泛,也是大量数据库操作的来源。经调查,80%的业务系统服务模式是浏览器-Web中间件-数据库的三层架构。一般来说,虽然用户采用不同的账户访问Web中间件,但是中间件对数据库的操作却是通过某一内置的固定账号进行的,如果单纯审计中间件对数据库的操作,就无法将数据库行为对应到具体业务用户,单纯审计业务用户对中间件的操作,又无法得知这些操作带来的数据库改变。如何将最前端的用户访问行为和最后端的数据库改变关联起来,这对审计系统来说是很大的挑战。

三层关联的技术实现示意图如图1。

通过上述的三层关联分析,能够弥补在账户与操作之间的审计漏洞,从而形成有效的审计链条。如果再能配合生物识别为重要技术手段的身份鉴别技术,从而实现自然人-账户-操作之间的完整过程,则可以真实有效的记录下任意安全问题的发生及其结果,从而实现“跑不了”的目的。

随着信息系统的增大,数据量的爆炸性扩展,这项技术的使用日益迫切,且能够起到的事中、事后的审计、反查能力需要会随时被提出,该项技术的使用应越快实现越好。

参考文献

[1]于希全.浅谈社会保障工作在构建和谐社会中的重要性[J].科技咨询导报,2007(28).

[2]冉艳,胡学钢.构建市级电子政务安全平台[J].计算机技术与发展,2007(08).

[3]郑锋.一站式服务架构下的电子政务应用系统[J].计算机工程,2007(14).

[4]王凤杰,李英.我国地市级电子政务建设模式研究[J].科技管理研究,2007(07).

[5]祁淑霞.企业OA系统的发展趋势[J].科技信息,2006(08).

[6]郑斯林.全面推进金保工程建设努力实现劳动保障事业的全面协调可持续发展[J].信息化建设,2005(05).

作者单位

天津市住房公积金管理中心 天津市 300040