浅谈ACL在SSH中的应用

2016-11-26

引言:当前互联网的发展是飞速的,信息的交换量也出现了空前的膨胀,作为网络运维人员,面对复杂的互联网内外部环境,做好设备的安全工作日益显得重要起来,下面就结合一个案例来具体介绍一下限制用户登录核心路由器的配置方法。

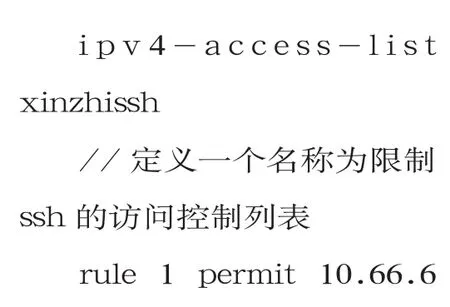

做为核心路由器,它担负着网络内部横向数据流量和出网纵向流量的高速转发,为了降低设备的风险系数,我们决定将严格限制远程登录设备的用户。目前远程登录设备的方式主要有两种即ssh和telnet。ssh是安全外壳协议,在登录设备后数据传输的过程中是加密的,而telnet方式数据的传输则是明文的,所以我们这次将开启设备的SSH功能,并且只允许特定的用户访问核心路由器。如何才能只允许特定的用户访问呢?这里就需要使用ACL,ACL即访问控制列表,它可以过滤网络中的流量,是控制访问的一种网络技术手段。下面我们首先定义ACL配置命令即:

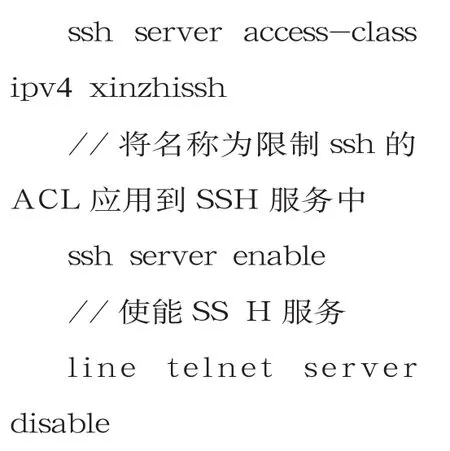

在ACL的条目中我们又定义了允许的IP地址段。刚才我们只是定义了一个ACL,并没有将该ACL应用,所以ACL是不起作用的。那么接下来我们将该ACL应用到ssh中去,配置命令即:

我们将ACL应用到了SSH中,同时将SSH功能也进行了开启,为了保证设备的安全,我们还关闭了设备的telnet服务。这样将最大程度保证设备的安全。通过刚才的配置我们先对ACL进行定义,并且将ACL应用到了远程登录的SSH中,实现了ACL在SSH中应用,只有匹配该ACL条目的流量才能允许登录设备,而其他流量将会被丢弃,最后我们还关闭了设备的telnet服务,配置完这些后,我们尝试使用非ACL允许条目中的IP地址无论是telnet还是SSH登录设备都不能成功,这样就说明我们配置是正确的,达到了限制用户登录设备的目的。其实在网络的日常维护中,作为网络运维人员,思想要开阔,多留意、多考虑网络架构,只有从小的一点一滴的入手,正如不积小流无以成江河是一个道理,正是这样一个个不起眼的小措施,才会筑牢我们网络的防火墙,如果说我们放任这些小漏洞,那么这样无疑给网络的安全埋下了一个安全隐患,我们不能杜绝网络安全事件的发生,但是我们要尽量降低网络遭受威胁的系数,从而为网络的健康发展提供坚强的壁垒。