一种改进型的多天线加权跳空保密通信技术

2016-10-13徐家品

朱 磊,徐家品

一种改进型的多天线加权跳空保密通信技术

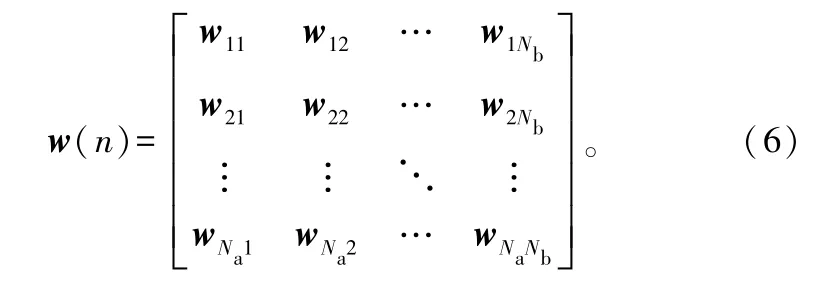

朱 磊,徐家品

(四川大学电子信息学院,四川成都6110065)

多天线阵列随机加权方法和人工噪声方法可以在物理层保障无线通信的安全。但是,当窃听者天线数大于等于发送者时,窃听者就有可能通过Music-like窃取信号。针对此问题,提出了一种改进的多天线阵列加权方法。该方法是通过阵列加权方法和跳空技术相结合,接收者根据生成的跳空图案选择相应信道接收解调,而窃听者没有跳空图案所以不能解调出信号,即使窃听者知道跳空图案,但他不能消除零空间内的人工噪声,窃听者仍然没有办法得到正确的发送信息。仿真结果显示,该方法是一种有效的物理层保密通信方法。

物理层安全;跳空图案;阵列;加权

引用格式:朱 磊,徐家品.一种改进型的多天线加权跳空保密通信技术[J].无线电工程,2016,46(5):80-84.

0 引言

在现在的社会中,无线通信在人们的交往、生活、学习以及军事等各方面得到了越来越广泛的应用。非法窃听者窃听和无线信道的开放性使得信息安全问题更加突出,如果能够完全了解到无线通信系统中的无线信道的特性,就可以通过利用无线信道的空域特征实现物理层安全传输的方法来保证无线通信的安全。

文献[1-2]描述了无线通信系统中无线信道的开放性带来的信息安全问题的严重性。文献[3]证明了可以在无线信道中实现物理层的保密通信。文献[4]指出当主信道的噪声干扰大于窃听信道的噪声干扰时,不可能实现保密通信。文献[5]提出一种在窃听信道加入人工噪声来破坏窃听者对传输信号的窃听,也指人工噪声维度小于窃听者天线数时可以通过MUSIC-like估计出保密信号。文献[6-7]则提出了多天线随机加权发射信号,造成星座图在窃听者处随机快速变化从而无法解调,获得低截获率。文献[8]指出人工噪声方法和天线阵列随机加权方法的本质是一样的,提出了MUSIC-like窃听算法。文献[3]指出通过随机选择发送天线的物理层安全方法可保证发送信道快变,使窃听者无法估计出保密信号。文献[6-7]提出了一种基于阵列冗余进行物理层安全传输的方法。文献[7]提出了一种在MISO信道条件下的天线阵列随机加权的权值的设计方法。文献[9]改进了随机天线阵列的权系数的设计方法,提高了期望用户的功率利用率。

所以,为了更好地解决这一个问题,本文将提出一种改进型的多天线阵列加权跳空安全方法,就是把多天线阵列加权法和人工噪声方法以及跳空技术相结合起来。通过这种方法可以实现合法地准确接收保密信号,并且可以抑制窃听者对保密信号的窃听。

1 系统模型

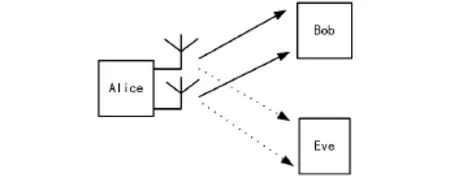

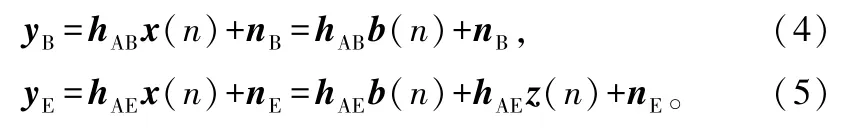

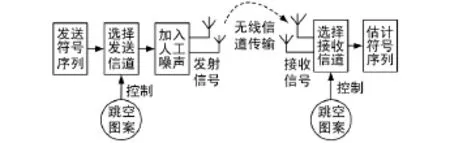

文中涉及到的保密通信系统模型如图1所示。发送端的用户Alice向合法的接收用户Bob发送保密信号,保密通信在传输过程中被非法的窃听用户Eve所截获。Alice使用了Na根天线,Bob使用了Nb根天线,非法窃听者Eve使用了Ne根天线。

图1 保密通信系统模型

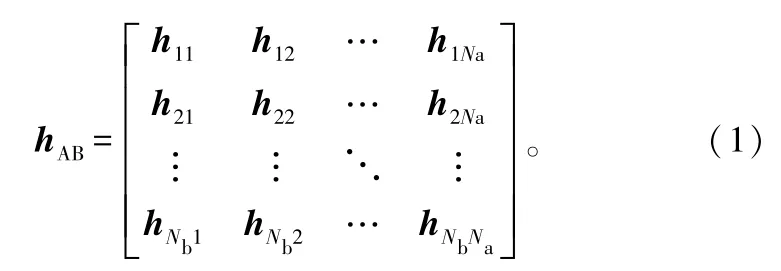

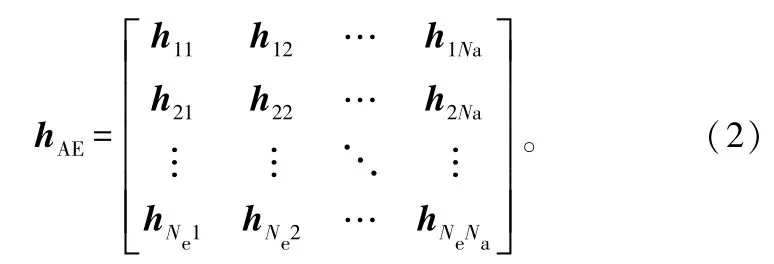

假设文中涉及到的信道全是平坦衰落瑞利信道。Alice到Bob的信道hAB可以表示成Nb×Na维的向量:

Alice到Eve之间的信道hAE可以表示成Ne×Na维的向量:

式中,h为传输保密信息时的信道增益,保密信息是经过Alice的第j根天线发射,Bob的第i根天线接收。假设不同的信道时相互独立的,而且服从零均值得复高斯分布。

2 问题分析

人工噪声是根据发送用户的多天线冗余在Alice到Bob的合法信道hab的零空间里加入人工噪声。Alice向Bob发送保密信息则是在hab方向上传输。由于人工噪声是在hab的零空间上,则有hab和人工噪声向量是正交的,所以在接收者Bob处是可以消除人工噪声的,人工噪声是不影响Bob接收保密信号的。但是,由于hae和hab是不可能在同一个方向上的,因此hae是不可能和人工噪声相正交的,所以Eve截获保密信息时是肯定要受到人工噪声的影响的,这就降低了窃听者Eve的信噪比,从而实现了无线保密通信的低截获率。

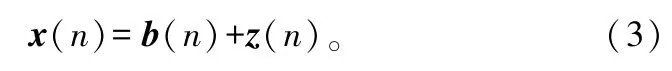

假设b(n)为Alice要发送的保密信号,z(n)是hab零空间上的人工噪声,则发送信号为:

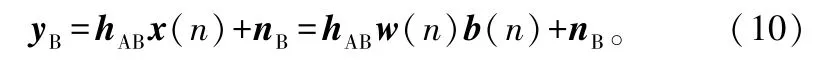

那么Bob和Eve接收到的信号分别是:

式中,nB和nE分别是合法接收者和窃听者的空间白噪声。

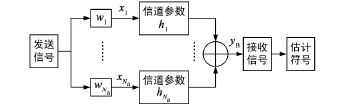

天线阵列随机加权方法如图2所示

图2 天线阵列随机加权方法

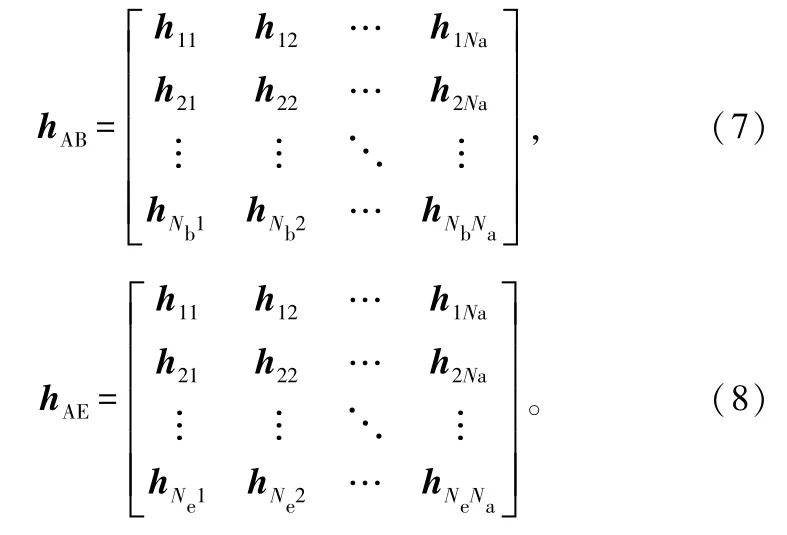

假设发送者和接收者都是多天线的,则有天线随机加权方法的随机加权向量:

合法接收者和非法窃听者的信道分别为:

则有发送端的发送信号为:

经过加权处理传输以后,合法接收者Bob接收到的信号为:

非法窃听者Eve所接收到的信号为:

式中,nB和nE分别为合法信道和窃听信道中的高斯白噪声。

文献[9]提出了一种权值设计的方法,这种设计方法是在满足

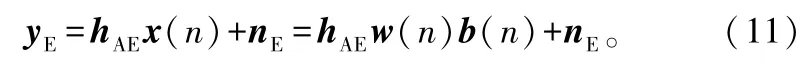

的条件下设计的,其设计流程为:

①从合法信道hAB中随机地选择一个信道的参数hi;

②然后随机产生wk(n),1≤k≤Na,且k≠i;

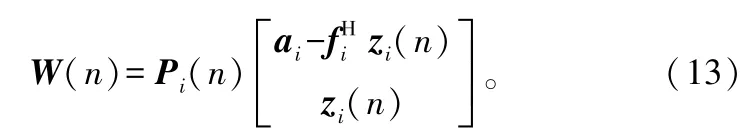

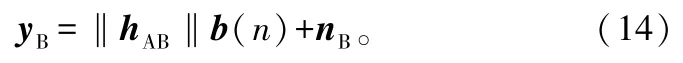

③最后根据式(13)生成天线阵列随机加权向量W(n),

那么,合法接收者接收的信号为:

而非法窃听者接收的信号还是式(11)。

天线随机加权向量w(n)随机变化,非法窃听者不能从式(11)中估计出Alice所传输的保密信息。但是,零空间人工噪声法和天线阵列随机加权法的本质相同,均是在合法接收信道方向上发送保密信息。当窃听者Eve的天线数大于合法接收者Bob的天线数时,MUSIC-like盲估计方法[10]可以实现对人工噪声的干扰抑制,此时现有的零空间人工噪声方法不能实现低截获概率。所以,针对这一问题,提出了一种改进的多天线阵列随机加权方法。

3 改进的多天线阵列随机加权方法

系统在传输信息之前,合法接收者Bob会向发送者Alice发送一个训练序列,Alice通过训练序列估计出他们之间的信道hBA,由文献[11]证明了无线安全传输模型信道的互异性,那么Alice可以知道hAB=hBA。然后Alice将信道信息回传给Bob。本文将信道估计看作是没有误差或者误差足够小。

本文所提出的方法不仅是把人工噪声方法、天线阵列加权法以及跳空技术结合起来,还优化了加权权值的设计方法,传输模型如图3所示。

图3 无线信道安全传输模型

本文提出的方法步骤如下:

①Alice和Bob在发送信息之前要预先约定好跳空图案,跳空图案可以由m序列控制也可以在n时刻随机生成一个0-1矩阵u(n),每一时刻的u(n)都是一个 1×Nb的一个向量。每一时刻的u(n)至少有一个为1,其他全部为0。

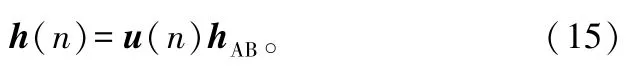

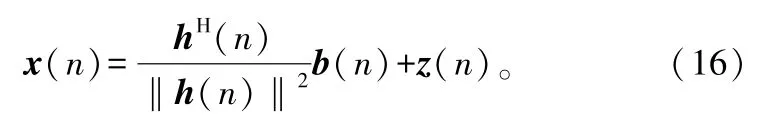

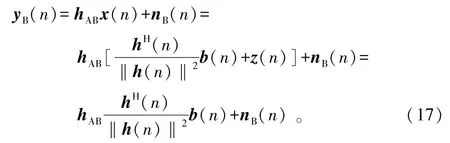

②有了跳空图案u(n)之后,可以得到第n时刻的跳空图样u(n),可以选择得到传输信号所要用到的信道h(n),且有

③在发射信号加入人工噪声,并且用波速形成的方式发送给合法接收者Bob,发送信号为:

式中,z(n)是h(n)零空间里的人工噪声,且满足hABz(n)=0。

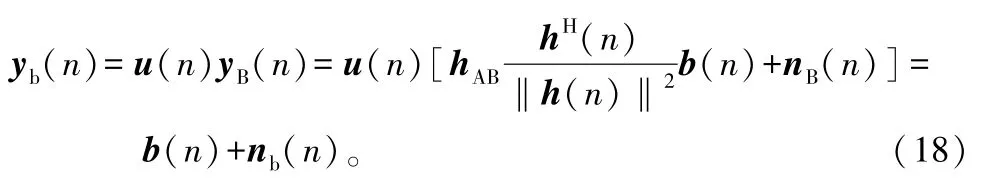

④合法接收者接收到的信号为:

然后Bob将根据知道的跳空图案来解调出信号,即有

式中,nb(n)=u(n)nB(n)是零均值得高斯白噪声,方差为σ2b。

⑤可以得到保密信号为:

4 仿真结果分析

下面通过仿真实验验证多天线跳空技术在理想状态下和非理想状态下保密通信的可行性和安全性。

根据上述工作原理,根据图3给出的无线信道安全传输模型对改进的多天线阵列随机加权跳空技术进行了仿真实验。

在仿真中采用的是平坦衰落瑞利信道,Alice采用的是4根天线来发射信号,Bob则是用1~2根天线来接收信号,Eve则采用4根天线来窃听传输信号,采用Music-like方法来窃取信号。信号的调制方式是采用的是QPSK调制。

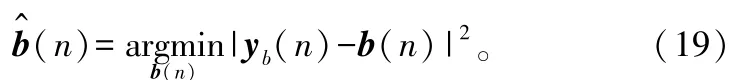

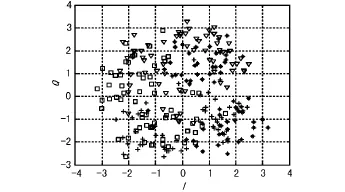

在不考虑噪声影响的情况下,即理想状态下使用本文方法Bob在接收端获得训练权值后恢复的原始信号,如图4所示。从图4可以看出,恢复后的信号的星座图是规整的星座图(星座图的横纵坐标分别用I、Q表示),说明了此方法的保密性是比较好的。

图4 理想状态下Bob的接收信号星座图

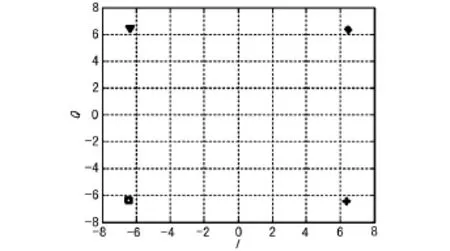

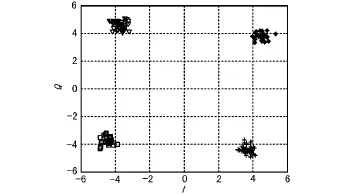

考虑在有噪声的情况下,在接收信号中加入信噪比为-10 dB的噪声,Bob和Eve加权后得到的QOSK信号的星座图如图5和图6所示。Bob依然是得到了规整的星座图,但是Eve得到的星座图是杂乱无章的,无规可循,即不能准确地得到原始信号,说明本文的方法对窃听有一定的抵抗能力。

图5 加噪后Bob的接收信号星座图

图6 Eve接收信号星座图

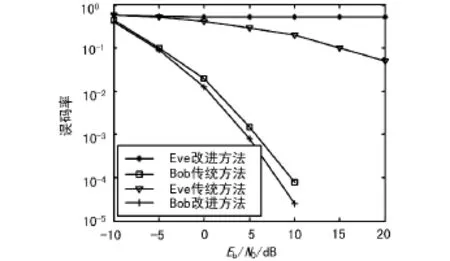

传统的天线阵列随机加权方法和本文改进的多天线阵列随机加权方法Bob和Eve误码率随信噪比(SNR)的变化而变化的对比图如图7所示。Bob在采用传统的天线阵列随机加权方法的时候,是用1根天线来接收信号的,在采用本文方法来接收信号的时候,是采用2根天线来接收信号的;Eve则是利用Music-like估计法来窃取发送信号。

从图7可以看出,在使用传统的天线阵列随机加权方法时,Eve可以获得较好的误码率性能,但在使用本文方法时,误码率不随信噪比的变化而变化,即本文方法相比传统的天线阵列随机加权方法对外来者的窃听有较好的抵抗能力[12]。

图7 Bob和Eve用不同方法的误码率

5 结束语

本文提出的一种改进的多天线阵列随机加权方法,是在传统的天线阵列随机加权方法基础上与人工噪声方法相结合,从而有效地克服了传统方法的恒模的限制。仿真结果表明,即使窃听者知道跳空图案,也无法将零空间内的人工噪声和传输信号准确地分开来,仍然没有办法得到正确的发送信息,很好地抵抗了窃听者对保密信号的窃听。

[1] SHIN M,MA J,MISHRA A,et al.Wireless Network Security and Interworking[J].Proceeding of the IEEE,2006,94(2):455-466.

[2] PATHAN A S K,LEE H W,HONG C S.Security in Wireless Sensor Networks:Issues And Challenges[C]∥Proceedings of the 8th International Conference on Advanced Communication Technology,Piscataway,NJ,USA:IEEE,2006:1 043-1 048.

[3] CSISAR I,KORNER J.Broadcast Channels with ConfidentialMessages[J].IEEETransactiononInformation Theory,1978,24(3):339-348.

[4] CHEONG Leung Yan S K,Hellman M E.The Gaussian Wire-Tap Channel[J].IEEE Trans Inf Theory,1978 (24):451-456.

[5] GOEL S,NEGI R.Guaranteeing Secrecy Using Artificial Noise[J].IEEE Transaction on Wireless Communications,2008,7(6):2 180-2 189.

[6] LI X H,HWU J T,RATAZZI E P.Array Redundancy and Diversity for Wireless Transmissions with Low Probability of Interception[C]∥IEEE International Conference on Acoustics,Speech and Signal Processing,Toulouse,2006:525-528.

[7] LI X,HWU J,RATAZZI E P.Using Antenna Array Redundancy and Channel Diversity for Secure Wireless Transmissions[J].Journal of Communications,2007,2 (3):24-32.

[8] 吴飞龙,王文杰,王慧明,等.基于空域加扰的保密无线通信统一数学模型及其窃密方法[J].中国科学:信息科学,2012,42(4):483-492.

[9] 穆鹏程,殷勤业,王文杰.无线通信中使用随机天线阵列的物理层安全传输方法[J].西安交通大学学报,2010,44(6):62-66.

[10]LI H,WANG W J,YING Q Y.A MUSIC-like Blind Cochannel Signals Separation Algorithm and Its PerformanceAnalysis,CircuitsandSystems[J].IEEE International Symposium on Circuits and Systems,Taipei,2009:844-847.

[11]LI Xiao-hua.Blind Channel Estimation and Equalization and Equalization in Wireless Sensor Networks Based on Correlations Among Sensor[J].IEEE Transactions on Signal Processing,2005,53(4):1 511-1 519.

[12]LIAO C H,TSAY M K,LEE Z S.Secure Communications System Through Concurrent AJ and LPD Evaluation[J]. Wireless Personal Communications,2009,49(1):35-54.

Improved Multi-antenna Weighting and Space-hopping Secure Communication Technology

ZHU Lei,XUJia-pin

(College of Electronics and Information Engineering,Sichuan University,Chengdu Sichuan 610065,China)

The physical layer security of multi-antenna communication system has become an important research content of communication security in recent years.The artificial noise method and antenna array random weighting method of multi-antenna secure communications can realize secure information in a wireless communication system,which guarantees the security at the physical layer of wireless communications.But when the number of eavesdropper antennas are more than or equal to those of the senders,the eavesdropper can intercept signals through Music-like.To address this issue,an improved multi-antenna array weighting method is proposed.The method combines the array weighting method and the space-hopping technique,in which the receiver selects the appropriate channel to receive and demodulate according to the generated pattern,but the eavesdropper cannot demodulate the signal since he doesn’t have the pattern.Even if the eavesdropper knows the space-hopping pattern,he cannot obtain the correct message since the artificial noise in zero space cannot be eliminated.

physical layer security;space-hopping pattern;array;weighting

TN929

A

1003-3106(2016)05-0080-05

10.3969/j.issn.1003-3106.2016.05.21

2016-01-13

朱 磊 女,(1987—),硕士。主要研究方向:通信与信息技术。

徐家品 男,(1957—),教授。主要研究方向:多媒体通信。