容侵PKI在电子政务的应用

2016-07-15胡亨伍那治广

胡亨伍++那治广

DOI:10.16644/j.cnki.cn33-1094/tp.2016.07.012

摘 要: 分析了公钥基础设施(PKI)的安全框架,引入改进算法构建更加安全的容侵PKI,并将该改进的安全框架技术引入到电子政务体系中。首先构建电子政务安全模型,再用容侵PKI分层进行数字签证,逐级回溯,通过安全认证建立数据信息通道,使电子政务在保密性、认证性、网络安全、事务处理等方面有所改善。

关键词: 电子政务; PKI; 容侵CA; 安全策略

中图分类号:TP399 文献标志码:A 文章编号:1006-8228(2016)07-42-03

Application of intrusion tolerance PKI in the E-government

Hu Hengwu, Na Zhiguang

(School of Information Enineering, Guangdong Medical University, Dongguan, Guangdong 523808, China)

Abstract: In this paper, the security framework of public key infrastructure (PKI) is analyzed, the improved algorithm is introduced to construct a more secure intrusion tolerance PKI, and the improved security framework technology is introduced into the E-government system. E-government security model is first constructed, and then the intrusion tolerance PKI is used to make layered digital signature, and recalling back step by step, establishes a data channel through the security certification, so as to improve E-government in confidentiality, authenticity, network security, transaction processing and so on.

Key words: E-government; PKI; intrusion tolerance CA; security strategy

0 引言

近年来,电子政务飞速发展,正朝着标准化、平台化、联合办公的集群式方向发展[1]。电子政务是政府组织机构根据工作流程和公众的服务需求,利用计算机技术,构建在互联网上,整合政府组织机构信息资源,实现政务电子化、信息数据传递与交换电子化等功能的新型工作模式[2]。

由于电子政务是建立在互联网基础之上的,很容易受到网络安全威胁(比如,窃听攻击、伪造攻击、恶意攻击、否认发送等),如何保障政府组织机构实施电子政务过程中的安全就成为一个不可回避的问题。另外,随着电子政务市场化和社会化的深入,电子政务系统成为一个大规模大数据的系统,系统的开放性和复杂性迅速扩大,其安全性将面临着更加严峻的考验[3-5]。

这里引入算法改进公钥基础设施(PKI),构建带容侵CA功能的PKI安全框架,将其应用到电子政务安全体系中。首先构建电子政务的容侵PKI安全模型,再用容侵CA进行分层进行数字签证,通过层级安全认证建立数据信息通道,提升电子政务实施过程中的安全性能。

1 容侵PKI

1.1 PKI

PKI(Public Key Infrastructure )即公钥基础设施,其指的是用公钥技术提供安全服务的基础设施[6]。PKI系统包括证书服务CA、数字证书库、注册机构RA等。其中CA是PKI系统的可信机构,是数字证书的颁发机构,在整个体系中具有核心地位。数字证书库系统存储节点所有的合法证书,任意节点都可查询。RA提供用户和CA之间的接口功能,它能获取并认证用户的身份,并向CA提出证书请求服务。

CA一般有两类,分为集中式CA和分层式CA。一般使用树状结构来描述分层式CA,在树状结构中,一个叶子节点表示一个用户,枝节点表示次级CA,树的根节点代表顶级CA(它是系统中的最高证书实体)。如图1所示,低级CA、次级CA和用户,箭头指向表示颁发证书。

一个顶级CA的信任范围是包括它下面的所有节点,即表示用户的叶子节点和次级CA节点。该信任范围中的所有节点都信任顶级CA。表示用户的叶子节点,它们的数字证书由邻近各自的父节点的CA进行签署。顶级CA使用自己的私钥签署数字,然后由高一级的CA给低一级的CA签署数字证书,由此层层下行,其信任范围包括整个系统。

用户进行服务前需要验证数字证书。首先确认服务双方是否有共同的CA,如果是则直接用该CA的公钥验证证书;如果不是,则向更高级的CA追溯,直到找到一个共同的CA,然后依次验证连接该CA和用户节点的路径上所有节点的证书是否有效。

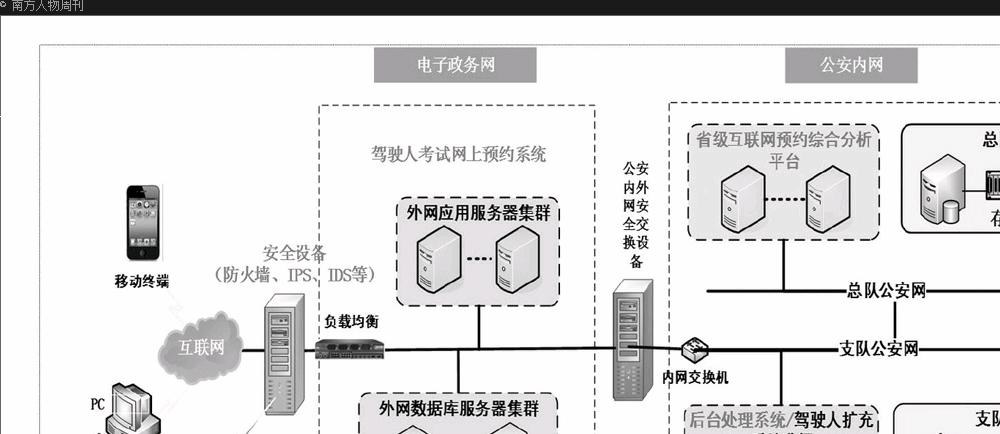

1.2 容侵PKI

一般,CA处在互联网上自动地提供相应的证书服务,而互联网遭受网络攻击是不可避免的。在这里采用“RSA公钥算法和(T,N)门限密码技术”[7],引入入侵容忍技术改善CA,使PKI系统在遭受攻击时,仍能为用户提供申请的服务,这样就得到了容侵PKI。如图2所示容侵CA。

通过把CA私钥分割成多个份额在服务器集群中进行分配,并结合分阶段签名方案,使得私钥在任何时候都无需重构,最后一步由签名代理通过综合计算得出最终签名。

2 电子政务安全策略

需考虑到电子政务发展迅速,电子政务的信息数据资源庞大,互联网拓扑结构纷繁复杂,网络攻击手段层出不穷等因素。要尽力确保用户同电子政务系统的数据通信不泄漏给非法用户;有效地防止蓄意攻击;保证传输的信息数据的完整而不被篡改;对身份进行数字认证以杜绝否认行为;给用户提供稳定的电子政务服务,避免拒绝服务。我们采用改进的带容侵CA的PKI方式来满足政府电子政务的安全需求。

2.1 解决方案

采用容侵PK实现电子政务的安全,方案内容包括:①采用基于RSA公钥算法和(T,N)门限密码技术的容侵PKI技术实现电子政务服务双方的身份认证和建立对称的通话密钥,还可保证传输数据的完整和不可否认性,通过引入入侵容忍技术,提供可靠的电子政务服务;②通过第三方传输协议,建立可靠稳定的服务通道,均衡性调用资源及处理大量用户的服务需求,对用户所获数据进行追踪并记录,作为事故处理依据;③服务通道建立后生成即时对称密钥实现数据通信的保密。电子政务服务中使用对称密钥原则是:一次通话使用一个对称密钥,服务结束则该通话密钥失效。

2.2 安全模型

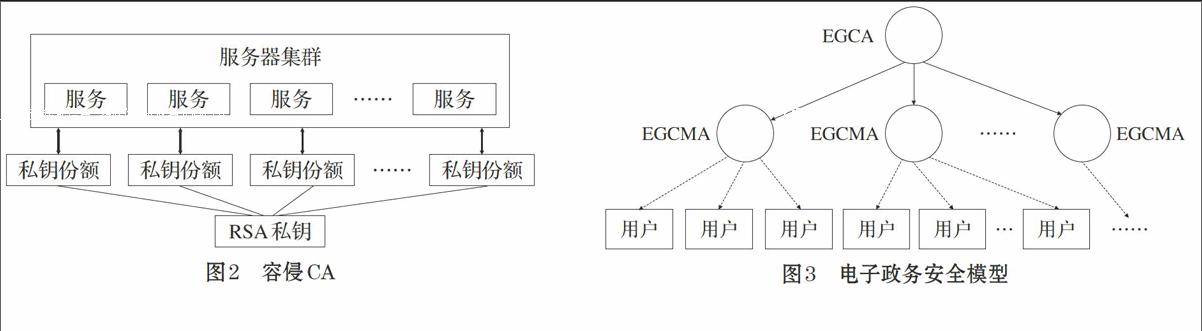

引入容侵PKI/CA构建电子政务控制中心(Electronic Government Control Authority,EGCA)作为最高证书机构,构建电子政务认证管理系统(Electronic Government Certificate and Management Authority,EGCMA)作为次级CA机构以及服务对象即用户,形成图3所示的电子政务安全模型。

EGCA和EGCMA都有一对公钥和私钥,其中公钥用来加密数据信息和验证数字签名,私钥用来给数据信息解密和数字签名。另外,EGCA和EGCMA都用“RSA公钥算法和(T,N)门限密码技术”构建入侵容忍的私钥数字签名。

EGCA是安全模型中所有节点的顶级CA,安全模型中所有EGCMA节点的数字证书由EGCA用它的私钥签署,接着EGCMA为它下面节点的用户颁发证书。

2.3 电子政务安全服务过程

电子政务安全服务过程如图4所示。其中用户包括个人用户和组织用户,是电子政务的请求者和使用者;电子政务服务指政府组织机构提供的社会化服务,为用户提供信息查询、业务办理、业务管理、支付、事务处理等服务;EGCA和EGCMA介于电子政务和用户之间,对电子政务服务进行安全认证,并对服务纠纷进行认定及处理。

电子政务安全服务过程为:政府组织机构(包括职能部门)向EGCA、EGCMA发送注册服务信息和提供具体的电子政务服务内容;EGCA、EGCMA对申请的电子政务服务内容进行安全认证,将其加载到服务列表;用户向EGCA、EGCMA发出包含具体电子政务服务内容的申请;EGCA、EGCMA从服务列表中选择相应的服务返回给用户,并建立通信连接处理该事项;若服务中发生事故,EGCA、EGCMA对用户和电子政务服务提供方进行责任认定,并作出处理;用户在首次通过EGCA、EGCMA取得电子政务服务后,在办理过程中每次都需要重新向EGCA、EGCMA发出服务通道连接申请,由EGCA、EGCMA生成即时的对称密钥,用于用户和电子政务系统间的数据通信和服务。

3 结束语

电子政务已被政府组织机构广泛应用,其安全性在实施过程中有着非常重要的地位。借鉴PKI的安全框架结构,利用算法改进CA,形成带容侵CA功能的PKI安全框架,构建了新型的电子政务安全策略,在电子政务实施过程中进行分层进行数字签证,逐级回溯,通过安全认证建立数据信息通道,来改善保密性、认证性、网络安全、事务处理。相信容侵PKI在电子政务的安全体系中发挥重大的作用,但是,在电子政务服务过程安全事故的界定、认证及处理等需要进一步展开研究,完善安全框架。

参考文献(References):

[1] 范冰冰.电子政务框架体系结构[J].计算机应用,2004.24(2):

82-84

[2] 康汶,何耀光,詹先信,邓伦强.跨部门数据共享平台总体架构

与功能分析[J].计算机与现代化,2011.3:38-43

[3] 陈荣艺.电子政务中信息安全技术的应用研究[D].广东工业

大学硕士学位论文,2013.

[4] 游银辉.电子政务的网络信息安全研究[D].天津大学硕士学

位论文,2013.

[5] 鲍捷.电子政务信息安全及防范体系研究[D].华中师范大学

硕士学位论文,2014.

[6] Akyildiz I F,Ekici E,Bender M D.MLSR:a novel routing

algorithm for multilayered satellite IP netwworks[J].IEEE/ACM Transactions on Networking,2002.10(3):411-424

[7] 柴争义,白浩,张浩军.一种CA私钥的容侵保护机制[J].计算

机应用,2008.28(4):900-911