应用UCONABC模型的个人信息保护方案

2016-05-28李亚平

李亚平

(1.合肥工业大学 管理学院,合肥 230009; 2.安徽经济管理学院,合肥 230059)

应用UCONABC模型的个人信息保护方案

李亚平1,2

(1.合肥工业大学 管理学院,合肥230009; 2.安徽经济管理学院,合肥230059)

摘要:随着网络实名化程度的不断提高,个人信息安全问题日益突出。针对个人信息保护中的需求、权利和义务的动态性特征,传统的访问控制方法存在局限性,为此引入UCONABC模型的主要方法,通过细分个人信息资源使用控制中的主客体和权利,并基于授权、责任、义务等关键因素,设计了具有动态性特征的个人信息保护方案,为个人信息安全问题的解决提供了新思路。

关键词:UCON;个人信息;信息安全;动态性

随着社会生活网络化程度的不断提高,电子商务、电子政务、社交网络使得网民越来越难以采用纯匿名的方式使用网络,有限实名网络已成为一种典型的网络形态。有限实名即“前台匿名、后台实名”或部分实名。在有限实名网络环境中,网民的个人信息在各个网络平台不断沉积,导致个人信息安全问题也日益突出。针对个人信息保护的相关研究十分广泛,主要侧重于立法研究、政府作为以及互联网管理[1-3]。从技术角度看,相关研究主要是将个人信息安全纳入网络安全的大范畴内进行研究[4-5]。

随着大数据时代的来临,个人信息安全形势日益严峻[6]。在个人信息保护方面,除了立法保护的相对滞后,也存在着技术监管的缺失和访问控制策略不灵活等问题。首先,个人信息保护多依赖于互联网企业单方面的技术保护和内部监管,缺乏必要的行业监管手段。同时,作为个人信息安全事件直接受害者的用户无法对个人信息保护加以监督。其次,传统的访问控制方式越来越难以适应动态的网络环境,传统访问控制的粗粒度和静态性特征以及个人信息保护的复杂性,使得个人信息安全存在较大的不确定性。

UCON(usage control)使用控制的思想最早由Park等提出[7]。UCONABC(usage control authorizations,obligations,conditions)模型是UCON的核心模型。该模型引入了“动态性”和“可变性”2个特征,更适应开放的网络环境[8]。在有限实名网络环境中引入动态访问控制模型的思想和方法,设计新的个人信息保护方案,将为互联网企业在使用和保护网民个人信息的矛盾问题中起积极作用。

1个人信息保护中的动态性分析

有限实名网络环境中,互联网企业既有使用网民个人信息用于商业目的的需要,也有保护个人信息安全的义务。同时,不同的访问主体具有不同的使用控制需求,不同类型的个人信息资源同样具有差异化的安全保护需求。因此,如何有效保护个人信息面临着多维度的动态性问题。

1) 需求的动态性

需求动态性主要指个人信息保护中涉及的多个权力主体在需求方面的变化特征以及不确定性。主要表现为:不同主体(企业、个人、监管机构)使用需求和保护需求的不同,同一主体在不同环境下需求的差异性。此外,在有限实名环境中,不同的个人信息资源同样具有不同的安全需求。

2) 权利的动态性

权利的动态性主要指不同权利主体在访问个人信息时应享有不同的权力。传统访问控制中,权利通常被一次赋予,主体长期拥有被赋予的权利。然而,主体长期拥有对特定个人信息资源的访问权利会使得个人信息保护面临相应的安全风险。因此,个人信息保护的安全性要求主体的访问控制权应设计为只在主体申请时才会被赋予。同时,这些权利在主体的访问过程中仍然可以被控制,权利是可分解、细粒度的,能被及时撤销,从而体现出灵活性和动态性。

3) 义务的动态性

义务动态性主要指主体获取个人信息资源时应尽的义务,它有别于传统基于角色的访问控制,不再单一地具有何种角色即拥有对应的权力。例如,网络环境中获取信息资源时的广告点击、评论发表、问题回答等均为基于义务的访问控制的具体表现。

2个人信息动态访问控制方案

考虑到个人信息保护在需求、权力、义务等方面的动态性特征,在个人信息资源保护方案构建中需设计适应这些动态性特征的访问控制模型和规则,而传统的访问控制(基于任务、基于角色的访问控制方式等)在适应动态需求方面存在局限[8]。UCON核心模型UCONABC主要基于授权、责任和条件3个关键的决策因素[9],它结合主客体的属性,支持动态授权决策方式,更加适应动态开放的网络环境,可以更好地适应网络环境中个人信息保护的动态性特征。

2.1个人信息访问控制的相关分析

2.1.1主客体的界定

在UCON模型中,主客体的含义与传统访问控制一致,主体主要指提出请求和要求的实体,客体则主要是指被操作的对象。在《关于加强网络信息保护的决定》中,网络个人信息保护主体主要包括网络服务提供者、企事业单位、监管部门等。据此,并结合个人信息资源使用控制实际,本文将网络个人信息资源的访问控制主体划分为网民、互联网企业、监管部门和访问者4种类型。个人信息保护中的客体相对明确,可以界定包括个人身份信息和行为信息在内的个人信息资源。

2.1.2主客体的属性分析

在访问控制中,主客体的属性主要用于描述访问控制决策所需的主客体性质或特征。在个人信息保护中,主体属性即上文中网民、互联网企业、监管部门和访问者用于访问控制决策的属性,客体属性即个人信息资源的属性。由于UCONABC模型没有给出主客体属性的通用界定,鉴于个人信息资源保护中授权的需要以及个人信息资源作为网络资源的一个特殊子集的事实,本文将个人信息资源保护中的主体属性划分为权力属性和非权力属性,同时将权力属性划分为特征属性(主要表现为具有稳定性的属性)、状态属性(主要表现为具有可变性的属性)。参照都柏林核心元数据集对于资源属性的描述,并结合相关文献的研究[9],本文将个人信息资源属性划分为共有属性、特有属性和扩展属性3种类别。共有属性用以描述个人信息资源属性中具有共性特征的属性(如题名、创建者、所有者、相关权益者、来源等)。特有属性用以描述个人信息资源在特殊要求情形下的个性化特征(如密级属性)。扩展属性主要根据各部门、行业、子系统的访问控制需求对个人信息资源设定其他属性项。

2.1.3权利分析

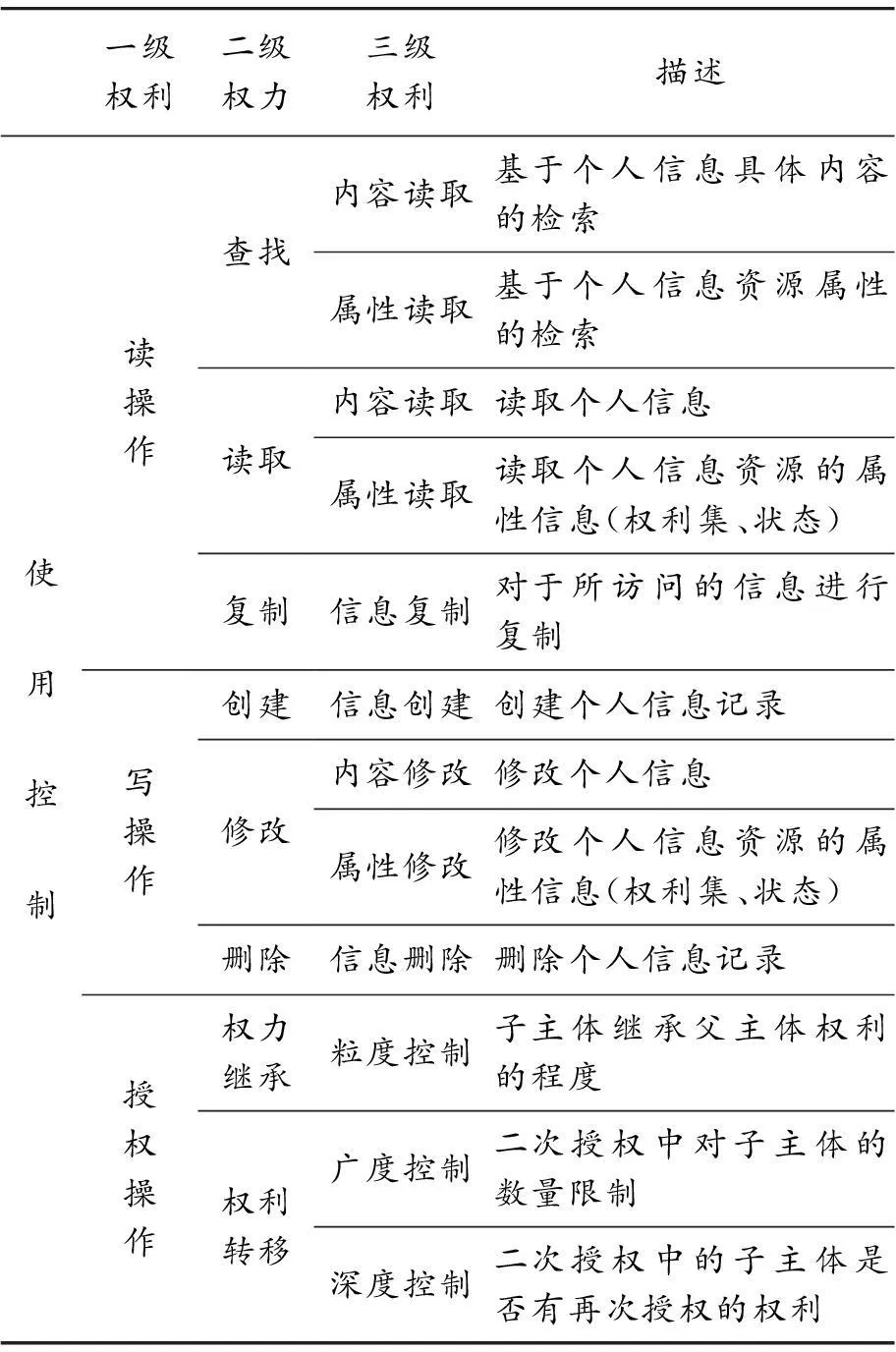

文献[9]从数字版权保护的角度对网络资源的访问控制权利进行划分,并将权利划分为2个一级类别和4个二级类别。个人信息资源作为网络资源的一个子集,具有文件类资源的基本特征,因此可以继承文件类资源的通用属性,如读、写、创建、删除、修改、查找等权利。UCONABC模型中的权利与传统访问控制中的权利有所不同。传统访问控制中权利是独立于主体的访问控制行为,无论主体是否有访问控制的实际操作,通常静态地存储在访问控制矩阵中,在撤销前被主体长期拥有。在UCONABC模型中,权利只在主体访问客体时才会被授予,而不是被某个主体长期拥有。因此,UCONABC模型更符合个人信息资源保护的动态需求。本文兼顾个人信息资源使用控制中转移授权的需要,将个人信息资源访问控制中涉及的权利划分为如表1所示。

表1 个人信息访问控制中的权利划分

2.2个人信息使用控制方案设计

2.2.1个人信息访问控制模型

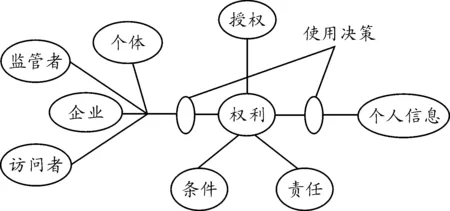

UCONABC模型作为UCON的核心模型,主要从授权(A:Authorizations)、责任(B:Obligations)和条件(C:Conditions)3个关键因素的角度实现使用决策[10],同时兼顾主客体属性的可变特征来完成对主体访问客体资源的动态授权策略。基于UCONABC模型的个人信息访问控制模型如图1所示。

图1 个人信息访问控制模型

1) 授权是基于主客体属性和所涉及的权利进行的决策,传统访问控制通常是在访问前对所涉及的权利一次性授予。UCONABC模型中,授权只在主体提出访问申请时才进行。同时,UCONABC模型中的授权可以根据主客体属性、权利的细分程度实现更为细粒度化的权利控制。

2) 责任主要是指主体在访问客体资源之前或访问客体资源过程中,根据使用决策必须实施的具体操作行为[10]。例如,访问者访问个人信息资源时,需提供合同信息或特定的身份信息等。因此,通过过程责任的设定可以支持对个人信息访问的过程控制,与传统访问控制相比,它更具时效性。

3) 条件主要用以描述系统因素,这些因素通常不能被特定的主体所控制,且因素的变化也不影响主客体的属性。例如系统时间、系统负载以及系统的安全状态等。

综合应用授权、条件、责任及主客体属性进行授权决策能使使用控制在权利上更加细粒度化,在控制上更具连续性。因此,基于UCONABC模型的个人信息使用控制方案更加适应有限实名网络环境下个人信息保护的需求。

2.2.2参量说明

1)S,O,R:S表示个人信息使用控制中的主体(subject);O表示访问控制中的客体(object)即个人信息资源;R表示个人信息资源使用控制中的权利(right)。

2)S1,S2,S3,S4:分别表示使用主体的4种类型(企业、个人、监管者、访问者)。

3)A,B,C:分别表示使用控制中的授权(authorizations)、责任(obligations)、条件(conditions)。

4)P={p1,p2,…,pk}:个人信息使用控制主体操作行为的集合。

2.2.3函数设计

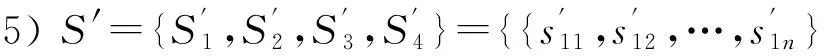

1)ATT():提取主客体属性,即ATT(S)→S′,ATT(O)→O′。

2)Sq(s,o,r):主体s申请对个人信息资源o的使用权利r。

3)getP(s,o,r)→P:提取主体s在对个人信息资源o申请使用权利r时的操作信息。

4)getB(s,o,r)→B′:提取主体s在对个人信息资源o申请使用权利r时的责任信息。

5)getC(s,o,r)→C′:提取主体s在对个人信息资源o申请使用权利r时的条件信息。

6)setS(s,o,r)→S′:主体s对个人信息资源o申请权利r时,系统设定的主体属性要求。

7)setO(s,o,r)→O′:主体s在对个人信息资源o申请使用权利r时,系统设定的个人信息资源属性要求。

8)setB(s,o,r)→B′:主体s在对个人信息资源o申请使用权利r时,系统设定的责任要求。

9)setC(s,o,r)→C′:主体s在对个人信息资源o申请使用权利r时,系统设定的条件要求。

10)A_checked(s,o,r)→{true,false}:检查授权是否满足的仲裁函数。

11)B_checked(s,o,r)→{true,false}:检查责任是否满足的仲裁函数。

12)C_checked(s,o,r)→{true,false}:检查条件是否满足的仲裁函数。

13)ATT_checked(s,o,r)→{true,false}:检查属性是否满足的仲裁函数。

14)allowed(s,o,r):授予主体s对个人信息资源o的使用权利r。

15)reject(s,o,r):拒绝主体s对个人信息资源o使用权利r的申请。

16)stopped(s,o,r):停止主体s对个人信息资源o的使用权利r。

17)update():更新主客体的属性。

2.3方案设计

UCONABC模型包含16个子模型,针对属性变化可分为4种情形:属性不可变、属性访问前更新、过程中更新、访问后更新。根据授权、责任和条件这3个关键因素又可分为预先授权、过程授权、预先责任、过程责任、预先条件、过程条件6个类别[10]。不同的子模型可以单独或组合应用在不同的使用控制环境中。

根据个人信息保护的需求,本文主要给出基于UCONABC模型属性可变情形下的预先授权子模型、预先责任子模型和预先条件子模型的形式化描述。

2.3.1基于预先授权的个人信息保护方案

//“⟹”表示必要条件;“⟸”表示充分条件

//权利申请

Sq(s,o,r) //主体s申请对个人信息资源o的权限r;

//属性判断;

ATT_checked(s,o,r)⟹setS(s,o,r)⊆ATT(s)

//“系统设定的主体属性要求是主体s属性的子集”这一条件是属性仲裁函数取值true的必要条件;

ATT_checked(s,o,r)⟹setO(s,o,r)⊆ATT(o)//“系统设定的客体属性要求是个人信息资源o属性的子集”这一条件是属性仲裁函数取值true的必要条件;

A_checked(s,o,r)⟹ATT_checked(s,o,r) //属性仲裁函数取值true是授权函数取值true的必要条件;

allowed(s,o,r)⟹A_checked(s,o,r) //授权仲裁函数取值true是授权主体相应权利的必要条件;

//属性更新

update(s)⟸allowed(s,o,r)

update(o)⟸allowed(s,o,r)

//授权是更新主客体属性的充分条件

getP(s,o,r)

//获取主体s得到授权后的相关操作行为,并以此作为属性更新的触发器;

update(s) //更新主体s属性

update(o)//更新个人信息资源o的属性

//停止授权

stop(s,o,r)⟸A_checked(s,o,r) //授权仲裁函数是否为停止主体s访问个人信息资源o的权利r的充分条件。

2.3.2基于预先责任的个人信息保护方案

预先责任与预先授权的不同之处在于将基于主客体属性的仲裁替换为基于主体责任的仲裁。接下来给出责任判断的形式化描述。

//责任判断

B_checked(s,o,r)⟹setB(s,o,r)⊆getB(s,o,r)

//“系统设定的主体责任要求是主体s责任的子集”这一条件是责任仲裁函数取值true的必要条件;

allowed(s,o,r)⟹B_checked(s,o,r) //责任仲裁函数取值true是授予主体s相应权利的必要条件。

2.3.3基于预先条件的个人信息保护方案

预先条件的仲裁主要是基于系统条件的仲裁。在此给出条件判断的形式化描述。

//条件判断

C_checked(s,o,r)⟹setC(s,o,r)⊆getC(s,o,r)

//“系统设定的条件要求是系统现有条件的子集”这一条件是条件仲裁函数取值true的必要条件;

allowed(s,o,r)⟹C_checked(s,o,r) //责任仲裁函数取值true是授予主体s相应权利的必要条件。

此外,在预先决策的过程中,可综合使用基于属性、责任和条件的授权决策,从而提高个人信息资源保护的灵活性和有效性。同时,基于主客体和权利的细分,根据使用控制环境的需要建立主客体属性与权利的映射关系,对个人信息资源的使用控制授权实现更加细粒度的控制。

3结束语

UCONABC模型在“连续性”和“可变性”方面较传统访问控制有明显的优势,对有限实名网络环境中个人信息保护的动态性要求更具有效性。基于UCONABC模型的个人信息保护方案通过具有动态性特征的授权决策方案实现预先控制,支持过程决策。同时,该方法基于属性、责任和条件进行多维度的仲裁,支持对个人信息资源更加灵活和细粒度的使用控制。因此,将UCONABC模型的基本方法引入个人信息保护中,可以为日益突出的个人信息安全问题提供新的思路和建议。

参考文献:

[1]石佳友.网络环境下的个人信息保护立法[J].苏州大学学报(哲学社会科学版),2012(6):85-96.

[2]齐爱民.论个人信息保护基本策略的政府选择[J].苏州大学学报(哲学社会科学版),2007(4):32-36.

[3]王宇.社交网络中用户个人信息安全保护研究[J].图书馆学研究,2014(20):178-178.

[4]佟大柱.网络环境下的个人信息安全与保护探讨[J].网络安全技术与应用,2012(8):18-20.

[5]郭玉梅.个人信息的网络安全保护[J].软件工程师,2012(5):19-21.

[6]史卫民.大数据时代个人信息保护的现实困境与路径选择[J].情报杂志,2013(12):155-159.

[7]PARK J,SANDHU R.The UCON ABC usage control model[J].Acm Transactions on Information & System Security,2002(7):128-174.

[8]李亚平,周伟良.UCONABC模型中的委托授权方案研究[J].中国科学技术大学学报(自然科学版),2012,42(2):154-160.

[9]李亚平.基于UCON过程控制模型的DRM授权规则设计[J].长江大学学报(自然科学版),2014(22):31-35.

[10]王凤英.访问控制原理与实践[M].北京:北京邮电大学出版社,2010.

(责任编辑杨黎丽)

Research on Protection Scheme for Personal Information Based on UCONABCModel

LI Ya-ping1, 2

(1.School of Management, Hefei University of Technology, Hefei 230009, China;2.Anhui Economic Management Institute, Hefei 230059, China)

Abstract:With the continuous improvement of the degree of network real name, personal information security is becoming more and more prominent. In view of the dynamic nature of the requirements, rights and obligations in the protection of personal information, the traditional access control methods have limitations. A protection scheme with dynamic characteristics was designed by introducing the method of UCONABCmodel based on the division of the subject and the right of the personal information resources and the key factors, such as authorization, responsibility, obligation, etc, which provides new view for solving the problem of personal information security.

Key words:usage control authorizations, obligations, conditions (UCON); personal information; information security; dynamic

文章编号:1674-8425(2016)04-0102-06

中图分类号:TP391

文献标识码:A

doi:10.3969/j.issn.1674-8425(z).2016.04.018

作者简介:李亚平(1982—),安徽长丰人,讲师,博士研究生,主要从事信息管理与信息系统研究。

基金项目:国家社科基金资助项目(13BTQ048);安徽省2013年高校省级优秀青年人才基金重点项目(2013SQRW115ZD)

收稿日期:2015-11-16

引用格式:李亚平.应用UCONABC模型的个人信息保护方案[J].重庆理工大学学报(自然科学),2016(4):102-107.

Citation format:LI Ya-ping.Research on Protection Scheme for Personal Information Based on UCONABCModel[J].Journal of Chongqing University of Technology(Natural Science),2016(4):102-107.