基于云计算的物联网安全问题研究

2016-01-12孙红,杨丽

基于云计算的物联网安全问题研究

孙红1,2,杨丽1,2

(1.上海理工大学 光电信息与计算机工程学院,上海200093;2.上海现代光学系统重点实验室,上海200093)

摘要介绍了云计算和物联网的概念,分析二者融合的必要性以及结合的基本平台,提出了基于云计算的物联网体系结构。研究了基于云计算物联网三层体系结构所面临的安全威胁,针对安全威胁给出一种基于云计算的物联网安全体系结构,并且给出一种基于云计算的物联网应用层云用户认证的认证方案,即引用数据库技术中对于模式的划分规则和权限分配方法,可以对基于云计算的物联网用户进行严格认证,保证数据的安全。

关键词云计算;物联网;安全威胁;用户认证

收稿日期:2014-11-20

基金项目:国家自然科学基金资助项目(61170277,61472256);上海市教委科研创新重点基金资助项目(12zz137);沪江基金资助项目(C14002)

作者简介:孙红(1964—),女,副教授。研究方向:计算机网络通信与云计算,计算机科学与技术,控制科学与工程。E-mail:sunhong_sh@sohu.com。杨丽(1990—),女,硕士研究生。研究方向:检测技术与自动化装置,物联网。

doi:10.16180/j.cnki.issn1007-7820.2015.09.046

中图分类号TP391

Security of Internet of Things Based on Cloud Computing

SUN Hong1,2,YANG Li1,2

(1.School of Optical-Electrical and Computer Engineering,University of Shanghai for Science and Technology,

Shanghai 200093,China;2.Shanghai Key Lab of Modern Optical System,Shanghai 200093,China)

AbstractThe basic concepts of cloud computing and Internet of Things are introduced,the necessity of integration and the basic platform for the combination of the cloud computing and the Internet of Things are analyzed,and an architecture of the Internet of Things based on cloud computing is proposed.The security threats that the three-tier architecture of the Internet of Things based on cloud computing faces are studied with an authentication scheme for user authentication given,which uses division rules and permission allocation of patterns in database technology for strict certification and data security.

Keywordscloud computing;internet of things;security threats;user authentication

物联网在其发展过程中,信息收集和传输技术已比较成熟,难点在于物联网管理系统必须具备进行交换和共享大数据量的能力以及对物体的智能化控制能力。在物联网运营平台搭建云平台可以有效地解决这一问题。

1云计算与物联网概述

1.1 云计算技术介绍

云计算最早是在2006年被提出,时至今日,还缺乏一个统一的定义,美国国家技术和标准研究院对外公布的云计算定义:云计算是一个提供便捷的可通过网络访问一个可定制的计算资源共享池能力的模式(计算资源包括网络、服务器、存储、应用和服务);这些资源能够快速部署,并且只需少量的管理工作或者服务供应商的交互[1]。这个定义具体,强调了一个共享的计算资源池,然后用户可以方便地通过网络访问。

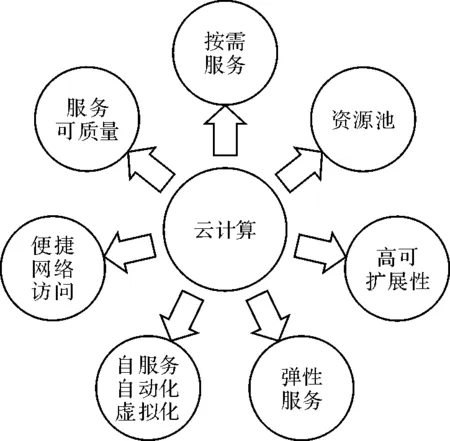

业界认为需要判断一个计算服务是否是云计算时,可以从下面这些云的特点出发进行分析[1],如图1所示。

图1 云计算特点

云计算所提供的服务既可以是基础设施(IaaS:基础设施即服务)、软件(SaaS:软件即服务)的平台(PaaS:平台即服务),也可以是其他服务,这说明计算能力也可像日常的商品一样通过互联网进行流通使用[2]。

1.2 物联网技术介绍

物联网属于新一代信息技术,其是指将各种信息传感设备,如射频识别(RFID)装置、红外感应器、全球定位系统、激光扫描器等,与互联网结合起来而形成的一个巨大网络[3-4],是一种基于互联网的、物-物相连的网络,它的本质是互联网的扩展。物联网特点如图2所示。

图2 物联网特点

实现物联网的关键技术包括RFID技术、传感技术、无线传感网络技术、人工智能技术、虚拟机技术、云计算平台等。云计算平台是物联网发展的技术支撑,可以为物联网提供海量信息的存储、计算能力。

1.3 云计算与物联网技术融合

1.3.1云计算与物联网技术融合的必要性

云计算和物联网是当今IT业界的两大焦点。两者的区别较大,但联系却紧密。物联网通过数量巨大的传感器采集到海量数据,而云计算可以对这些海量数据进行智能处理。在大数据时代,二者的融合将进一步推动数据价值的挖掘,使数据价值进一步显现,促进产业发展。

从工作架构的角度分析,物联网可被认为是承载云计算技术的一个平台。借助云计算技术的支持,物联网可以更好地提升数据存储及处理能力,从而使自身的技术得到进一步完善。如果失去云计算的支持,物联网的工作性能基本无法有效实现。因此,物联网对云计算有较强的依赖性[5]。

云计算是实现物联网的核心,运用云计算模式,可以实现物联网中各类物品的实时动态管理和智能分析。云计算为物联网提供了可用、便捷、按需的网络访问。如果没有这个工具,物联网产生的海量信息无法传输、处理和应用。

1.3.2云计算和物联网结合的技术标准

融合云计算,物联网才能正真在各行各业得到充分的利用。云计算与物联网的结合必须要有明确的技术标准,基本平台框架如图3所示[6]。

图3 云计算与物联网结合的基本平台

云基础设施:包括传感器网络、大型集群设备、分布式存储系统等。云设施为物联网平台的搭建提供各项技术保障。

物联网存储平台:存储平台要存储的是物联网中的数据和信息,它实现所有用户共享虚拟存储池。

物联网云应用平台:是最主要的模块,在应用平台进行数据交换操作,通过控制该平台使得物联网技术发挥作用,计算和处理数据。

物联网管理平台:主要负责物联网整个平台的监控,保证平台内所有数据交换的顺利运行和数据的安全性、可靠性。时刻对平台进行监测和引导,促使平台运行在一个良好的环境中。

云计算与物联网的结合主要采用以下几种模式:单中心、多终端模式;多中心、大量终端模式;信息、应用分层处理、海量终端模式[3]。

1.4 基于云计算的物联网体系结构

根据物联网对信息的感知、传输和处理的过程,将其划分为3层结构,即感知层、网络层和应用层如图4所示[7]。

图4 基于云计算的物联网体系结构

2基于云计算的物联网技术安全问题

2.1 基于云计算的物联网安全威胁

安全是物联网面临的最大问题,物联网的安全比较复杂,根据物联网的结构,安全问题可划分为以下几个层面。

感知层安全问题:感知层所面临的安全问题包括针对RIFD的安全问题,针对无线传感网的安全问题等。感知层中,节点表现出的特点是数量众多且硬件结构相对简单,所以节点易受到各种攻击。这些攻击内容主要包括拒绝安全服务、外来入侵控制、无法进行安全认证、物理攻击、伪造或者假冒攻击、DOS攻击、完整性攻击[8]等。

网络层安全问题:网络层主要功能就是保证数据有效、正确的传输。首先,由于物联网的特点之一就是海量,存在海量数据和海量节点,容易导致核心网络拥塞,产生拒绝服务;其次,物联网网络层需要将不同网络的架构相互连通,因此网络层面临异构网络跨网认证等安全问题,可能受到DDoS攻击、中间人攻击、异步攻击、合谋攻击[8]等。

应用层安全问题:应用层提供了广泛的数据共享和交换的服务,主要是基于云计算平台所搭建的,所以这一层的安全也就是依赖于云计算的安全问题。由于云计算是一个开发平台,其提供的服务无处不在,必须保证云计算平台具有高可靠性:既要保证云计算的服务器中用户数据的安全,又要保证云计算平台提供的服务稳定不中断运行。云中物联网数据安全主要有两个方面:首先是数据的隐私问题,终端用户的数据随机存储在云计算的服务器上,云平台要对用户的数据进行分析和处理,因此享有对数据的优先访问权,所以要防止云平台在对数据分析和处理过程中泄密,保证物联网用户数据的机密性;其次是虚拟化管理带来的安全问题,云计算主要通过虚拟化技术实现资源共享,众多虚拟机共享一个资源,如果没有实现对每一数据的加密和隔离,就使得数据完全透明,可能被其他非法用户非法访问[9-10]。

2.2 基于云计算的物联网安全体系结构

针对上文中物联网体系结构中每一层所面临的安全问题,给出相应的解决方案和技术难点。如图5所示。

图5 基于云计算的物联网安全体系结构

感知层和网络层的技术比较成熟,已有大量研究。本文着重分析应用层的安全问题,给出一种基于云计算的物联网应用层中一种云用户身份认证的方案。

2.3 一种云用户身份认证的方案

应用层安全是基于云计算的物联网系统的主要安全问题。应用层直接与外界进行数据共享和交换,是物联网的功能模块。应用层搭建在云计算平台上,进行相关应用功能的操作,所以只需考虑如何在云计算平台保证物联网数据的安全。引用数据库技术中对于模式的划分规则和权限分配方法,可以对物联网中不同数据进行严格、高效的保护[11-12]。在数据库系统中,主要进行三级模式结构的划分,即内模式、模式、外模式。模式和内模式都享有全部操作权限,外模式只有通过认证后,向模式申请需要的权限,申请成功后模式才分配给外模式相关权限。数据库系统的三级模式结构示意图如图6所示。

图6 数据库系统三级模式结构

在物联网的应用层,数据量大,种类繁多。根据不同的资源和信息,应该对其进行不同程度的保护,以避免产生过保护,过保护会浪费系统资源。所以保护应合理化,对于不同种类的资源进行安全级别分类,根据不同权限进行不同级别的安全保护。所以在应用层实施数据库3级模式结构的思想可以有效提高资源利用率,进行更彻底的安全保护。对每一用户,可以向系统申请自己需要的权限,通过严格认证后就可以分配到相关权限,不对用户分配额外权限,这就保证了系统安全性。根据数据库的三级模式结构,对物联网应用层的数据进行初步划分,举例介绍对于不同安全级别的数据应该如何分配不同权限的方法。数据可以分为3种:(1)可非法查看和非法盗取的数据,这类数据利用价值不高,非法访问和窃取,一般不会造成威胁。对于这类信息可以设置为对所有用户提供使用权限。(2)可非法查看但不可盗取利用的数据,这类数据主要是用户的个人基本信息,这类信息,所有用户都有查看权限,但是在删除、更改等其他权限的分配上必须严格。用户只有通过必要的流程进行身份验证以后才能进行自主修改和使用等操作。(3)不可查看且不可利用的数据,这类数据是系统内部价值性最高的,通常禁止被访问。用户只有经过严格的身份验证后,云平台才会授予用户对其进行查看和修改等的权限。仿照数据库权限分配方式,对于基于云计算的物联网技术可以设施严格的认证。在用户进行功能申请之前,云中心对用户进行等级划分,划分之后用户可以根据自己的登陆方式进行登陆。云中心所完成的是对基本操作的整合,在云中实现功能的分配。这样可以节约成本,统一在云端构造具体功能,有效保证数据的安全[13],如图7所示。

图7 结构模拟示意图

(1)申请平台登录。用户需要对数据使用某些权限时,首先需要进入申请模块。用户自行登录申请平台,填写自己的信息,密码和其他认证程序后,等待系统审核。

(2)初步认证。主要是针对用户所设定的,每一用户的隐私都需要严格保护,该模块主要功能是通过第一步用户输入的信息和相关密码检查用户是否为本人操作,防止非法用户对私有数据进行操作。除了验证用户真伪,还有要通过申请记录验证用户是否具备申请条件。在初步认证阶段,将认证未通过的情况分为两类:第一类是用户本身信息错误,无法通过验证。这类情况应该直接返回上一阶段重新进行申请平台登录过程进行信息输入。第二类是对于用户信息申请使用记录造成的无法通过认证情况。这类情况的出现可能是前几次操作失误导致错误退出,也可能是用户最近一段时间确实需要高频率使用系统,这就需要用户自己通过一个高级用户认证平台进行交流和处理,髙级用户认证平台是用户自身通过沟通来解决账户问题。通过高级认证之后也可以改变申请记录的信息来继续进行初步认证。如果仍未通过,则直接返回第一步进行平台登录。

(3)用户类别划分。对于用户类别划分的工作是要连接云平台完成的,云平台根据某些具体功能对用户进行多层次划分。划分的依据是根据不同的用户的安全级别进行的,高级用户的功能申请方式多样。根据这一层的具体划分,不同级别的用户接下来将会通过云平台给予不同的申请方式进行以下步骤。

(4)功能申请认证,该步骤是在用户级别被划分后进行进一步申请认证过程。云平台已经给该用户提供了合理有效的认证方式,而且申请方式较多,比如说高级用户除了进行密码识别、指纹识别以外,还可进行远程控制操作进入模块进行功能的获得。因为高级用户比较可靠,利用率高,如果其不能亲自进行处理则可以远程控制,委托其他用户进行功能使用和操作。

(5)功能申请,不同级别的用户到达该步骤就已经通过了严格的认证,该步用户就向云中心进行功能申请。用户在此处具体地描述对哪些数据需哪些操作权限。这样云平台中心就能清楚了解用户的需要,进行接下来的权限分配。

(6)申请完成,该步骤是用户通过认证,获得了功能使用权,再次连接云平台进行功能的获取。

(7)功能获得,达到该步骤的用户完成了功能获得,即用户的使用过程。

这样一个完善的步骤流程,用户连接云平台进行认证和功能的申请,可以有效的保证数据的安全。这里的云平台不同于数据库当中权限的分配,是对操作的整合和集中。只需要在云平台中心设置好功能模块,就可以保证用户安全地使用数据,进行交换和共享,同时也保证了数据的安全。

3结束语

物联网的核心是云计算,未来的物联网只有依靠云计算才能真正实现其目标。二者的结合是必然的,而基于云计算的物联网安全研究将为二者的发展提供最可靠的保障,也是二者能够大规模应用的必要条件[14]。本文在分析了二者结合的必然性、结合平台等问题之后,提出基于云计算的物联网的安全体系结构,针对其面临的安全威胁,给出了一种基于云计算的物联网应用层的云用户认证的认证方案。

参考文献

[1]赵立威,方国伟.微软云计算实践指南[M].北京:电子工业出版社,2010.

[2]梅海涛.基于云计算的物联网运营平台浅析[J].电信技术,2011(5):66-68.

[3]宗平.物联网概论[M].北京:电子工业出版社,2012.

[4]Mulligan G.The internet of things:here now and coming soon[J].IEEE Internet Computing,2010,14(1):35-36.

[5]黄孝彬,毛培霖,唐浩源,等.物联网关键技术及其发展[J].电子科技,2011,24(8):131-134.

[6]李爽.基于云计算的物联网技术研究[D].安徽:安徽大学,2014.

[7]丁超.IoT/CPS的安全体系结构及关键技术[J].中兴通讯技术,2011,17(1):11-16.

[8]杨光,耿贵宁,都婧,等.物联网安全威胁与措施[J].清华大学学报:自然科学版,2011,51(10):1335-1340.

[9]冯登国,张敏,张妍,等.云计算安全研究[J].软件学报,2011,22(1):71-83.

[10]武传坤.物联网安全架构初探[J].中国科学院院刊,2010,25(4):411-419.

[11]王喜文.日本企业的“物联网云计算案例”[J].物联网技术,2012(5):21-23.

[12]马小平,胡延军,缪燕子.物联网、大数据及云计算技术在煤矿安全生产中的应用研究[J].工矿自动化,2014,40(4):5-9.

[13]陈鹏.物联网RFID技术与云计算数据传输的安全性分析[J].物联网技术,2014(7):91-92.

[14]张亚勤.云计算360度微软专家纵论产业变革[M].北京:电子工业出版社,2012.

欢 迎 投 稿

投稿请登录:www.dianzikeji.org