无线网络认证平台改造提升服务水平

2015-12-22冯旭东

文/冯旭东

无线网络认证平台改造提升服务水平

文/冯旭东

截至2014年,西交利物浦大学已经基本建成了覆盖全校的校园网络,其出口链路实现多出口负载,校园网采用星型拓扑结构,光纤覆盖学院所有楼宇,校园网核心采用两台互为热备的高性能三层交换机,实现了万兆主干、千兆交换到桌面网络架构,同时实现了全校的无线覆盖。

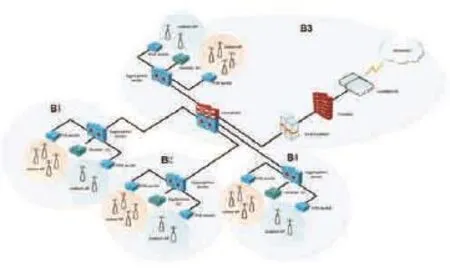

随着移动互联网浪潮的到来,高校信息化发展到了以体验为主的多媒体、多业务、随时接入的移动时代。西交利物浦大学已初步建成覆盖全校的WLAN无线网络,无线用户的接入方式采取MAC认证的方式。随着用户规模的增长,MAC方式存在部署复杂,有线无线认证方式不统一,用户个性化服务和信息安全支撑不足等问题,网络现状如图1所示。

存在问题

随着学校的快速发展,在校生人数从最初的数百人发展到现在7000人,目前的无线认证模式已无法满足用户无线上网的需求与学校的信息化发展的整体规划。具体存在的问题有:

1.校园各楼群无线覆盖区之间无法实现无缝漫游。举例说明:如果一个学生在1号楼通过SSID无线上网,走到4号楼时,必须断网再登录4号楼的 SSID无线系统。这种现象的主要原因是因为学校建校以来的各个楼群及其无线系统是分别独立交付使用的,原初的设计并没有对学校的无线系统进行总体设计。

2.目前无线认证方式的用户注册体验并不友好,学生和教师必须懂得一定的IT知识,取得智能终端的MAC物理地址,然后打开校园无线注册网站,输入AD用户名和密码,在注册页面上填写自己智能终端的MAC地址,提交后才能使用学校的无线网络。

3.由于MAC地址容易被伪造,校园资源的利用和网络安全存在隐患。

4.学校的师生已经拥有了唯一的校园IT系统的用户名和密码,但无线注册却还要使用另一套繁琐的MAC认证,违背了方便快捷的校园统一认证的原则。

5.无法做到个性化服务和细化无线安全管理,目前基于MAC地址的无线网络,无法区分并且也不能对不同的用户群做权限的控制,比如网段或外网访问控制等。特别是访客接入,将获得和师生一样的无线网络的权限,存在管理上安全漏洞和隐患。

6.由于没有学校的账户,外来访客无法方便地使用校园无线,如果外来访

图1 改造前的无线认证平台的逻辑架构

新的方案设计实现了无线用户的无感知认证和跨区无缝漫游。学生和教工不需再维护繁琐的MAC设备地址清单,只需使用自己校园唯一的用户名和密码登录即可。客希望使用校园无线网络,必需由校内接待老师先搜集访客的智能终端的MAC地址,然后提交到信息部门由后台录入后才能使用无线网络,整个过程麻烦而又漫长。

7.目前的无线系统由于存在信息孤岛,无法有效的提供学生行为的数据统计和分析。随着大数据应用的发展,学校会越来越需要IT基础服务的数据采集和分析来提升校园的服务水平。

改造目标

参照国内外大学的无线网络建设和提供的服务水平,学校新的校园无线平台应该具备:

1.实现校园无线网络的无缝快速漫游。

2.提供统一的Web Portal认证页面和用户身份验证,设置访问策略管理,基于策略的无感知认证,提供校园无线的用户个性化服务的要求,使得学生和教工更加便捷和友好的使用无线网络。

3.满足外来访客访问校园无线网络,访客可以方便在线取得临时无线登录账号。

4.提升网络信息安全,彻底消除校园无线网常见的ARP欺骗、病毒交叉感染、DoS攻击扫描等问题。

5.校园无线网络实现无缝扩展,保证在未来五年内,支持万人以上校园规模的无线服务。

技术方案

要达到以上改造目标,必须重新改造目前的校园无线认证平台,学校选择了基于Web Portal的校园网接入方案。

首先,需要把之前校园不同楼群的不同无线网段规划为同一网段,将原来旁挂在汇聚交换机上的一台无线控制器,旁挂到核心交换机,再将无线控制器(AC)串接在该无线控制器与核心交换机的中间,无线数据通过控制器集中转发。通过以上无线架构调整来实现无缝漫游的支撑平台。

无线网络系统由于其传输媒介所特有的开放特性,必须对每一个接入用户进行身份验证以识别其身份合法性,然后再根据其身份对用户的网络接入策略进行控制。针对西交利物浦大学无线网络的技术需求,无线校园网可以以Web Portal方式对无线用户进行身份验证,利用ClearPass认证策略服务器系统为用户及设备终端提供接入策略的灵活定制,并在认证后通过无线控制器(AC)实现策略控制。借助无线控制器实现更加精细化的策略控制能力:内置的状态防火墙可以实施基于用户身份的接入控制策略,包括访问权限策略、带宽管理策略、会话数控制策略甚至差异化的页面推送策略。

本次认证改造的方案不同于电信运营商通用的IPoE接入方式,对于IPoE接入方式来说,它跟普通的DHCP接入并没有任何区别,当客户端发起DHCP请求时,DHCP数据包会包含设备的MAC等物理信息。接入设备得到这个数据包后,会把该设备的物理信息作为认证信息,传到认证服务器作认证。采取这种方式,设备一般在认证通过后才会分配到IP地址。而采用的认证机制是设备还没认证之前就获取IP地址,就具体原理而言,该认证平台采用了MAC地址认证和Web Portal认证。

认证前,用户连上无线网络,获取IP地址,设备发出的DHCP报文到达无线控制器,但此时无线控制器只把它当成陌生人或访客,给它分配的角色是Logon,这个角色拥有的权限只是让DHCP报文通过和访问认证服务器(后续认证时,认证服务器会推送页面给用户)。当设备获取IP地址后,如果再要继续访问其他网页,无线控制器会发现这是Logon,而Logon(陌生人)这个角色没有访问网页的权限,所以无线控制器会要求进一步的身份认证。首先使用MAC地址二层认证,如果MAC地址认证失败,系统会要求进行Web Portal 三层认证。

Web Portal认证会把用户请求重定向到认证网页。当用户名和密码传送到Clearpass上,Clearpass通过认证源认证用户,学校采用的认证源是AD域。认证通过后,必须给用户一个适当的身份,也就是角色映射,角色映射可根据AD的OU属性进行映射。比如用户是教工( Staff)这个OU,就把用户映射到Clearpass事先创建好的Staff角色里;比如用户是学生(Student)这个OU,就映射到Student这个角色里。在Clearpass上可以根据用户属于哪个角色来赋予区别于其他角色的功能:比如允许Staff角色注册5个设备;允许Student角色注册3个设备。Clearpass不仅会将用户和用户的角色属性传递给无线控制器,还会把这些信息记录在后台数据库中,当用户通过MAC地址认证时,Clearpass也会读出这些属性值并且再次传递给无线控制器。无线控制器根据所得到的角色属性,赋予针对这个属性的访问策略。

Web Portal认证通过后,如果用户设备再次连入校园无线网,系统首先使用MAC地址认证,无线控制器获取用户设备的MAC,传到认证服务器Clearpass上。相比之前不灵活的MAC注册认证方式,Clearpass不仅仅可以查找数据库里是否存在这个设备的MAC地址,一方面它可以返回该MAC地址的用户和用户角色属性给无线控制器,另一方面它还可以结合其他属性值去判定用户是否能通过认证,比如判断该MAC地址的时间戳,如果离线时间超过了90天就判定认证失败,再比如可以根据设备的类型,允许手机认证通过而桌面电脑则不通过等。MAC时间戳记录值保存在Clearpass数据库中Authorization:[Insight Repository]表里,这个属性可以用作是否认证通过的判定条件。

Clearpass数据库里存储着各种不同类型的表,记录了诸如认证信息,时间戳信息等各种属性值,系统可以根据这些属性值的不同赋予用户不同的上网体验。

如果MAC认证方式失败,系统会要求返回Web Portal 认证方式。学校采取了以上Web Portal认证和MAC认证双重认证方式,巧妙地结合了两者的优点,既照顾了方便快捷的用户体验,也提供了深层的个性化服务。

图2 改造后的无线认证平台的逻辑架构

图3 改造后的无线认证平台的网络架构

新方案充分利用和保护现有的无线设备,整个校园原有网络结构和设备基本无需改动。改造后的无线认证平台只需增加两台集群冗余模式的ClearPass认证策略服务器,同时集成学校现有用户数据库(AD)对校内无线用户执行身份验证。ClearPass认证策略服务器通过Radius协议与无线集中控制器实现认证对接,提供灵活的认证和接入控制器策略。策略服务器可以提供集中执行策略的能力,包括进行全面的设备分析和状态评估。可以根据用户角色、设备类型和终端健康程度、位置、一天中的时间段等精细设置网络接入优先级。此外,策略服务器还可以配备多种软件模块,这些模块可以提供丰富的功能,包括侦测、分析、访客接入,以及状态评估和健康检查。改造后的无线认证平台的逻辑架构如图2所示。改造后的无线认证平台的网络架构如图3所示。

校园无线网服务的提升

新的无线认证平台投入使用以来,平均每天有超过1万的无线设备在线登录,使用状况良好。

学生和教工不需再维护繁琐的MAC设备地址清单,只需使用自己校园唯一的用户名和密码登录即可。新的方案设计实现了无线用户的无感知认证和跨区无缝漫游,用户的具体使用步骤如下:

1.用户终端第一次连接无线网络时,控制器向终端推送Portal认证页面对用户进行认证,同时根据终端绑定策略(如不同身份用户分别可以注册的终端数量)对终端进行账号绑定。

2.在用户终端第一次连接网络的过程中,ClearPass策略服务器可以自动识别并记录终端类型。

3.当用户终端再次连接无线网络时,控制器与ClearPass策略服务器联动根据终端MAC地址、绑定的账号身份和终端类型等多重因素对终端进行后台认证,无线用户不需要输入任何账号,具有无感知特性。以上流程如图4所示。

为了提升用户体验,对于登录的在线设备系统会自动延长其有效期的天数,在有效期内,用户在该设备上不再需要进行身份验证。同时,访客可以快捷地获取经过接待人员确认批准的临时无线用户名和密码,整个过程只需要几分钟。

认证系统对访客和校内师生的访问权限做了划分和隔离,访客只能访问外网,不能访问内网,较之以前,极大地加强了校园网的信息安全。

图4 用户使用流程

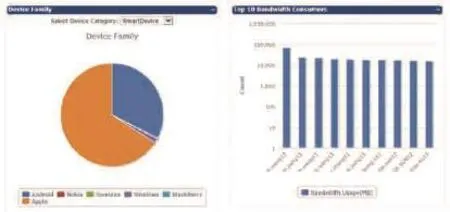

图5 设备型号分类和流量排名图表

同时,针对不同用户人群的Portal登录界面弹出不同的导航页面,做到了校园的个性化服务,由于Clearpass和校园AD的绑定,利用AD域已有的精细化分组,针对不同年级不同专业的学生和教师可以提供内容不同的无线导航页面。同时针对不同的分组提供不同的流量控制和访问权限,真正做到无线网的个性化服务。

新的认证系统也可以提供校园内智能终端的报失服务,如果学生丢失了智能终端,可以第一时间报失,如果该丢失的设备在校园内被他人再次登录无线网使用,就可以找到使用者。

在功能设计上,整个系统兼顾了用户体验和系统设备管理,系统对于超过一定天数的离线设备做自动清除,这些过期被清除的离线设备如果被再一次使用,只需要用户再重新登录验证一次就可以。这样对于访客的设备,毕业生的设备等做到了生态式的自动清除,在提升用户体验同时,也极大地提高了后台的管理工作效率。

在管理上,网络管理员可以实时监控整个无线网的运行,新的无线平台提供了丰富的图表和数据分析功能,如图5所示的设备型号分类和流量排名图表等。

由于改造后无线认证平台存有大量的用户上网行为数据,包括物理位置、时间、流量、访问列表等等,这些数据有待将来进一步的数据挖掘和数据分析,以进一步提升校园的服务和管理水平。

(作者单位为苏州大学东吴商学院MBA 2013春)