云计算服务安全评估技术模型研究及应用

2015-11-02朱圣才

朱圣才

(上海市信息安全测评认证中心,上海,200011)

0 引言

云计算是当前信息产业发展过程中发展最为迅猛的新兴产业,被认为是继个人电脑、互联网之后的第三次信息革命,是信息技术发展的一个大趋势和必然阶段。云计算不仅仅是简单的互联网技术发展、优化、组合的结果,它更为整个社会信息化带来了全新的服务模式和商业模式,也必将对人类社会生活带来重大变革。我国已经把云计算产业提升到了国家战略层面,作为新一代信息技术列为“十二五”规划重点扶植的战略新兴产业,各级政府、科研机构以及社会各界对云计算发展均高度重视并已经积极开始探索和研究。

1 云计算服务安全概述

由于云计算在当前信息产业化进程中已经具有重要的战略地位,云计算服务安全的重要性也不言而喻。与其他任何信息技术一样,若不了解云计算服务的能力、脆弱性、优势和利弊,便不可能充分发挥其巨大的潜力。事实上,云计算服务安全不仅仅是广大企业客户,也是政府部门选择云计算服务时的首要考虑因素。使用云计算服务的企业和政府部门,其数据与信息安全将严重依赖于云计算服务提供商所提供的云计算服务的完整性、保密性和安全性。随着云计算服务逐渐成为互联网技术与应用的核心,一旦掌握了云计算数据中心就控制了互联网的信息,进而控制整个互联网,这势必给国家信息安全、政府信息安全、以及企业和个人隐私保护带来前所未有的挑战。[1-6]

随着云计算服务的快速增涨,整个云计算产业开始日益关注云计算服务的安全。目前,国家将网络信息安全提升到国家安全的战略高度,云服务提供商也纷纷研发相关安全技术来保障自身云计算服务的安全。

2 云计算服务安全存在问题

云计算中虚拟化技术带来的安全问题。云计算环境相比之前的信息处理技术,大量运用包括计算能力虚拟化、网络虚拟化、存储虚拟化等虚拟化技术。在一个典型的云计算服务平台中,资源往往以虚拟、租用的模式提供给用户。这种服务模式会产生两方面的安全问题:一是虚拟化技术引入以后产生了一些特定的安全风险。由于虚拟化技术是一项新兴的技术,云服务商往往在设计、应用、测试和部署时对虚拟化的安全性问题考虑较少,又或者虽然考虑了,但仍采用传统的安全防护技术来解决新兴虚拟机中存在的安全问题,这会使得用户使用云计算提供的各种服务时存在巨大的潜在风险;二是云计算代表着一种计算使用方式的转变。在终端、网络和服务端的安全需求均发生了相应变化,传统的安全保护手段已经不适应以虚拟机为主要特征的云计算环境的安全需求。

针对虚拟化带来的安全问题,通常使用云计算安全隔离机制来弥补,安全隔离机制一方面保证了租户的信息运行于较为封闭且安全的范围之中,方便云计算服务提供商的管理;另一方面避免了租户之间的相互影响,减少了租户因误操作或受到恶意代码攻击对整个系统带来的安全风险。

云计算安全隔离机制一般从网络隔离机制和存储隔离机制两方面进行落实实施。网络隔离可以提供基本的安全保障、更高的带宽分配以及针对性的计费规则和网络的层次化。网络隔离可以从物理隔离和逻辑隔离两个层面来实现,其中,物理隔离需要得到网络设备的支持,逻辑隔离必须针对不同的网络协议制定实现方式。存储隔离机制,云计算环境中的多租户特性对存储的隔离带来了新的挑战,在内存和硬盘等存储资源的再分配过程中,云服务提供商一般不会完全擦除租户的数据,从而造成了后一个租户恢复前一个租户数据的可能,泄露租户隐私。[7]

云计算中数据迁移带来的安全问题。云计算平台下数据迁移是指用户将存储在一个云服务平台中的相关用户数据取回并移往另一个云服务平台之中。发生这种数据迁移通常是由于云计算服务提供商终止合同,用户不再续订该云计算服务提供商提供的云计算服务,产生这种事件的原因很多,可能是云计算服务提供商的服务效率不高、数据安全和隐私保护措施不足、收费过高、以及出现了更好的替代性云计算服务产品等等。

目前云计算用户要想实现不同云计算服务之间的数据迁移难度还是很大。一方面,部分云计算服务提供商不允许用户迁移数据或者虽然不禁止用户迁移数据,但是施加了迁移期限、数据保存费用等限制。另一方面,即使用户可以从当前使用的云计算服务中取回数据,但能否迁移至其他云计算服务平台中,还要取决于这两个云计算服务提供商在技术上是否兼容。从这个角度讲,云计算服务中用户数据迁移问题是事关用户信息安全、知识产权、隐私权以及云计算服务市场公平竞争和消费者权益保护的一个重要的问题。[8-9]

3 云计算服务安全评估技术模型

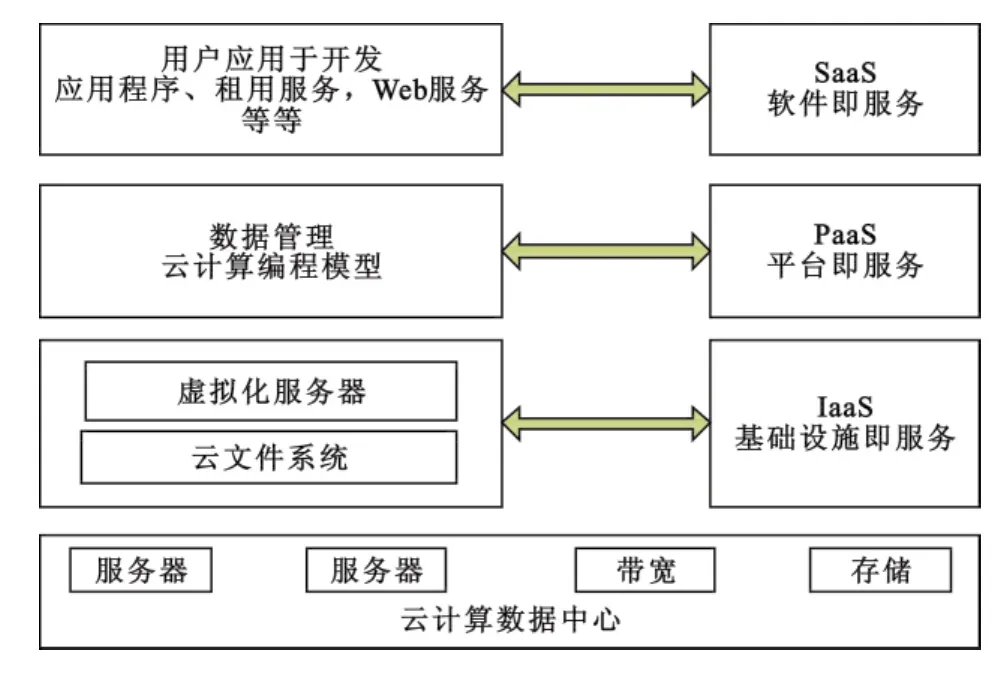

云计算服务不仅是一种技术上的创新,更是一种服务模式上的创新。从技术的角度来看待云计算,它融合了虚拟化、分布式处理等多种互联网信息技术。撇开技术本身,单从服务模式角度来看待云计算,会发现云计算所提供的三类服务模式已经将整个信息技术全面涵盖。云计算的服务模式可以分为基础设施即服务(IaaS,Infrastructure as a Service)、平台即服务(PaaS,Platform as a Service)和软件即服务(SaaS,Software as a Service)三类,这三类服务模式构成了云计算服务的模型。[10]如图1所示:

图1 云计算服务模式

IaaS服务方式提供给客户的是对所有基础设施的利用,包括计算资源、网络资源、存储资源和其它底层硬件资源,租户能够自行部署和运行任意软件,例如,操作系统、中间件、应用程序等等。客户无需管理或控制任何云计算基础设施,但能控制操作系统的选择、储存空间、部署的应用,也有可能获得有限制的网络组件(例如,防火墙,负载均衡器,VLANs等)的控制。[11-12]

PaaS服务方式提供给客户一个计算平台,包括操作系统、编程语言执行环境、数据库、Web服务器等。客户无需管理和控制底层的软硬件平台,如网络、服务器、操作系统、存储等等,直接将已经开发好或收购的应用程序部署到云服务提供商的云计算基础设施上去,也可以控制运行应用程序的托管环境配置。

SaaS服务提供给客户的是运行于云计算服务基础设施之上的一个应用程序,客户可以通过客户端访问应用程序和数据存储服务。云计算服务提供商负责管理运行应用程序的云计算服务基础设施,客户无需管理和维护任何云计算服务基础设施。

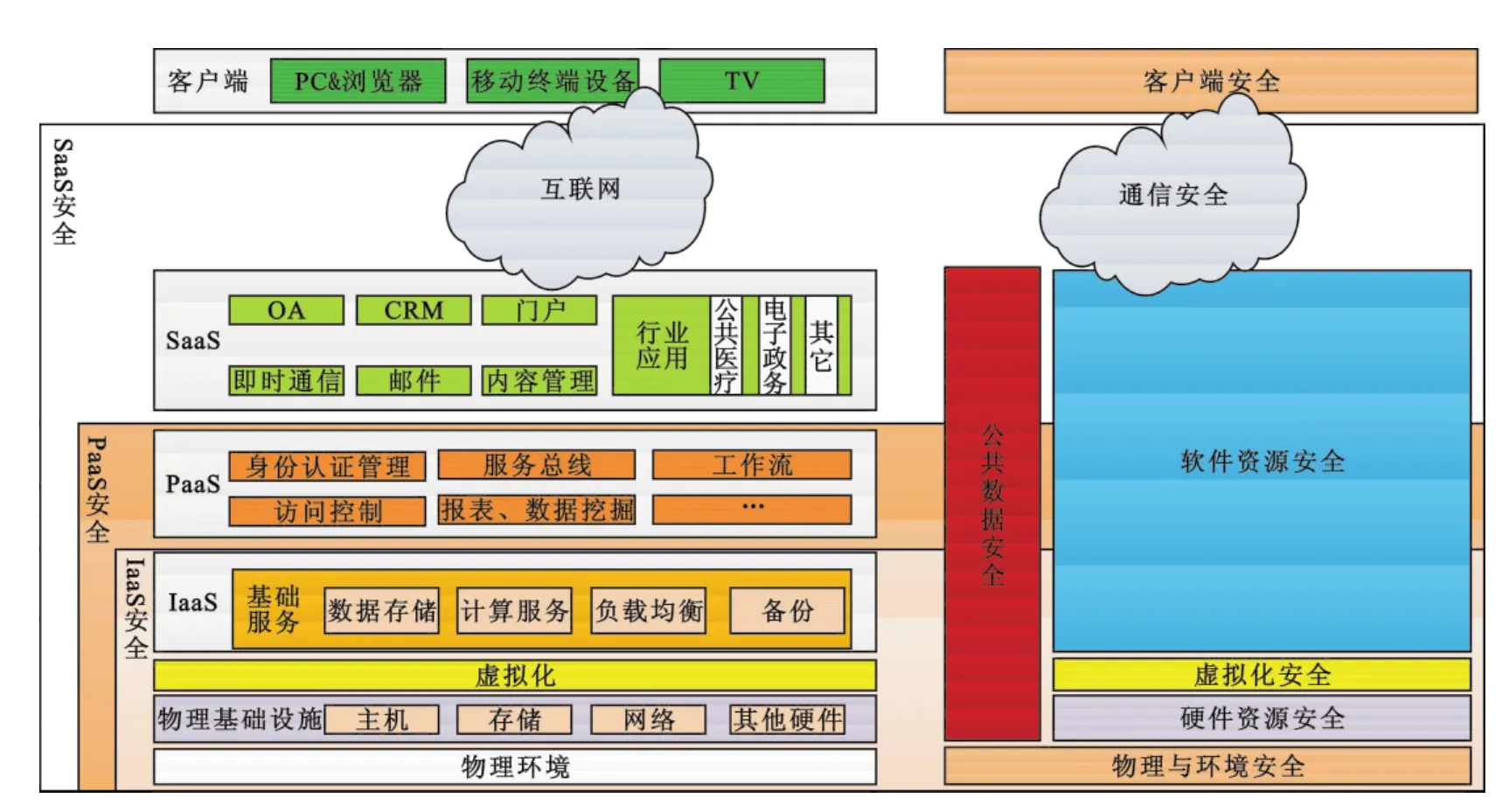

针对云计算服务安全存在的问题,结合安全评估体系,通过对云计算平台架构的剖析,形成云计算服务安全评估技术模型,如图2所示:

图2 云计算服务安全评估技术模型

云计算服务安全评估技术模型是对云计算基础架构进行详细的分析评估得出了具有可行性、可操作性的技术评估模型,该模型从底层物理环境开始,依次涵盖了IaaS、PaaS、SaaS三种类型的云计算服务模型。该模型从物理与环境安全、虚拟化安全、硬件资源安全、软件资源安全、公共数据安全五个部分划分云计算安全模块,物理与环境安全很清晰的表达了评估对象就是物理环境;虚拟化安全的评估对象为该云计算服务所使用到的虚拟化技术;硬件资源安全的评估对象包括网络结构、网络设备、操作系统、数据库、存储等提供云计算服务的基础设施;软件资源安全的评估对象包括云计算平台的管理软件、对外提供服务的应用软件、为云计算平台提供安全加固的第三方软件;公共数据安全的评估对象为该云计算平台的业务数据、日志数据、用户数据。由于建立模型的同时,给出了相应的评估对象,使得该评估模型具有极高的可行性,而且在针对云计算服务模型上可以为三类服务模型划分各自的评估模型,使得该模型具有更强的普适性。

4 安全评估技术模型应用

由于云计算服务安全评估技术模型的可操作性和普适性,可以对任何形式、任何种类的云计算进行安全评估。

例如,亚马逊弹性云计算(Amazon Elastic Compute Cloud,简称Amazon EC2),是由亚马逊Web服务产品之一,Amazon EC2利用其全球性的数据中心网络,为客户提供虚拟主机服务,让使用者可以租用云电脑运行所需应用的系统。可以毫无疑问的肯定Amazon EC2是IaaS类型的云计算服务,那么可以通过云计算服务安全评估技术模型来确定如何对其进行安全评估以及评估对象的选取。从云计算服务安全评估技术模型可以看出,Amazon EC2安全评估对象包括,物理环境、硬件资源(网络结构、网络设备、操作系统、数据库、存储)、应用软件(Amazon EC2管理软件)、Amazon EC2虚拟化、公共数据(业务数据、日志数据、用户数据)。依据各自评估对象所对应的评估指标,即可对Amazon EC2进行安全评估,得出评估结论。

从普适性的角度分析,可以将IaaS类型的云计算服务安全评估的评估对象确定为物理环境、网络结构、网络设备(底层硬件网络设备、虚拟网络设备)、操作系统(底层操作系统、虚拟操作系统)、应用系统(虚拟管理软件系统)、工具数据等评估对象。针对任何类型的IaaS平台,皆可使用现有的技术评估模型,快速、有序的对评估对象、评估范围和评估边界等内容进行明确。这种明确对云计算服务安全评估边界模糊、对象不明等难点问题得到了解决。

5 结语

本文从云计算服务概述说起,对云计算服务存在的问题进行了详细的剖析,例如,虚拟化、数据迁移给云计算服务安全带来的安全威胁,如何预防这些安全威胁等等。针对云计算存在的安全威胁和云计算服务基础架构,设计了一种基于云计算基础架构的云计算服务安全评估技术模型,该技术模型能够分别从IaaS、PaaS、SaaS层面对云计算服务进行技术评估,能够清晰的理清评估过程中的评估边界、评估对象、评估范围等具体内容,具有较好的普适性和科学性。面对日益普及的云计算服务,该技术模型为云计算安全评估提供了一种思考途径和解决方案。

[1] 叶加龙,张公让.云计算与信息安全[J].价值工程,2011,184(02):184-185.

[2] 范建华,薛岩龙.基于业务的信息安全等级保护风险评估方法[J].计算机与数字工程,2010,38(03):112 -113.

[3] 刘守澜,卿昱.信息系统安全风险评估方法的研究[J].西南民族大学学报:自然科学版,2010,36(02):296-299.

[4] 陈鑫,王晓晗,黄河.基于威胁分析的多属性信息安全风险评估方法研究[J].计算机工程与设计,2010,30(01):38-39.

[5] 蔡盈芳.基于云计算的信息系统安全风险评估模型[J].中国管理信息化,2010,13(06):75 -77.

[6] 林闯,苏文博,孟坤,等.云计算安全:架构、机制与模型评价[J].计算机学报,2013(09):1765-1784.

[7] 岳宇,岳珊珊.信息安全风险评估的数值分析法初探[J].计算机工程与设计,2006,27(03):57 -60.

[8] 罗先觉,胡桂生.云计算用户数据迁移的困境及其解决路径[J].科技与法律,2013(02):28-33.

[9] 罗先觉,尹锋林.云计算对知识产权保护的若干影响[J].知识产权,2012(04):60-64.

[10] 姜政伟,赵文瑞,刘宇,等.基于等级保护的云计算安全评估模型[J].计算机科学,2013(08):151-156.

[11] 朱圣才.基于等级保护基本要求的云计算安全研究[J].微型机与应用,2013(07):3-6.

[12] 方晓平,陈年生,郭宇,等.云计算资源分配策略研究[J].湖北师范学院学报:自然科学版,2013(12):56-62.