浅谈防火墙技术

2015-06-05陆军田雪琴杨俊叶

陆军,田雪琴,杨俊叶

(石家庄理工职业学院,河北石家庄 050228)

浅谈防火墙技术

陆军,田雪琴,杨俊叶

(石家庄理工职业学院,河北石家庄 050228)

本文阐述了防火墙的定义,分析了防火墙的分类和功能,并举例说明如何用命令行方式配置思科5505防火墙,以实现外网访问DMZ区服务器和内网访问外网服务器。

防火墙;CISCO;5505

互联网的迅猛发展给人们的生活带来了极大的方便,但同时网络安全也面临着空前的威胁。因此,如何使用有效可行的方法使网络危险降到人们可接受的范围之内,越来越受到人们的关注。

防火墙技术作为时下是最主要的一种网络安全技术,直接关系到用户的安全。

1 防火墙的定义

防火墙是设置在被保护网络和外部网络之间的一道屏障,实现网络的安全保护,以防止发生不可预测的、潜在破坏性的侵入。[1]

防火墙本身具有很强的抗攻击能力,它是提供信息安全服务、实现网络和信息安全的基础设施。

2 防火墙的分类

防火墙的分类方法有多种,如果从软、硬件形式上来划分,防火墙分为:硬件防火墙、芯片级防火墙和软件防火墙。

(1)硬件防火墙:硬件防火墙是基于PC架构,它们和普通的家庭用的PC没有太大区别。在这些PC架构计算机上运行一些经过裁剪和简化的操作系统,最常用的有Unix、Linux和FreeBSD系统。由于此类防火墙采用的依然是其他操作系统的内核,因此会受到操作系统本身的安全性影响。

(2)芯片级防火墙:芯片级防火墙基于专门的硬件平台,专有的ASIC芯片促使它们比其他种类的防火墙速度更快,处理能力更强,性能更高。这类防火墙由于是专用OS,因此防火墙本身的漏洞比较少,不过价格相对比较高。

(3)软件防火墙:软件防火墙运行于特定的计算机上,它需要客户预先安装好的计算机操作系统的支持,一般来说这台计算机就是整个网络的网关。软件防火墙就像其它的软件产品一样需要先在计算机上安装并做好配置才可以使用。使用软件防火墙,要求网管对所工作的操作系统平台比较熟悉。

3 防火墙的主要功能

3.1 包过滤

包过滤是一种网络的数据安全保护机制,它可用来控制流出和流入网络的数据,它通常由定义的各条数据安全规则所组成,防火墙设置可基于源地址、源端口、目的地址、目的端口、协议和时间,可根据地址进行设置规则。[2]

3.2 阻挡外部攻击并记录

如果外部发送的信息是防火墙设置所不允许的,防火墙会立即将其阻断,避免其进入防火墙之后的服务器中。如果有必要,其实防火墙是完全可以将攻击行为都记录下来的,但是出于效率上的考虑,目前一般记录攻击的事情都交给IDS来完成了。

3.3 地址转换

网络地址变换是将内部网络或外部网络的IP地址转换,可分为源地址转换Source NAT (SNAT)和目的地址转换Destination NAT (DNAT)。

SNAT用于对内部网络地址进行转换,对外部网络隐藏起内部网络的结构,避免受到来自外部其他网络的非授权访问或恶意攻击,并将有限的IP地址动态或静态的与内部IP地址对应起来,用来缓解地址空间的短缺问题,节省资源,降低成本。

DNAT就是对数据包的源地址和目的地址进行修改,保存修改前后的映射关系,并且根据需要进行还原操作,主要用于外网主机访问内网主机。

3.4 认证和应用代理

认证是指防火墙对访问网络者合法身份的确定。代理指防火墙内置用户认证数据库,提供HTTP、FTP和SMTP代理功能,并可对这三种协议进行访问控制,同时支持URL过滤功能。

3.5 透明和路由

透明指防火墙将网关隐藏在公共系统之后使其免遭直接攻击。隐蔽智能网关提供了对互联网服务进行几乎透明的访问,同时阻止了外部未授权访问者对专用网络的非法访问,防火墙还支持路由方式,提供静态路由功能,支持内部多个子网之间的安全访问。

3.6 虚拟专网功能

虚拟专网指在公共网络中建立专用网络,数据通过安全的“加密通道”在公共网络中传播。VPN的基本原理是通过IP包的封装、加密及认证等手段,从而达到安全的目的。

4 CISCOASA配置实例

思科ASA 5505系列自适应安全设备是cisco公司的一种安全产品,俗称思科ASA防火墙。

ASA作为PIX的升级产品是一款集防火墙、入侵检测(IDS)、VPN集中器于一体的安全产品,性能优良,下面就是配置思科ASA 5505达到局域网安全控制的实例。

网络拓扑结构如下图所示:

防火墙e0/0接口连接外网,命名为outside,属于vlan 2,vlan 2虚拟子接口IP地址为209.165.200.226/29

防火墙e0/1接口连接内网,命名为inside,属于vlan 1,vlan 1虚拟子接口IP地址为192.168.1.1/24

防火墙e0/2接口连接DMZ区,命名为DMZ,属于vlan3,vlan 3虚拟子接口IP地址为192.168.2.1/24

内网主机的ip地址为:192.168.1.3/24,默认网关:192.168.1.1

外网主机的ip地址为:172.16.3.3/24,默认网关:172.16.3.1

DMZ区服务器已经设置为WEB服务器、DNS服务器、FTP服务器,它的ip地址为:192.168.2.3/24默认网关:192.168.2.1

为了保护局域网安全,ASA 5505防火墙默认拒绝内外网的所有连接,内外网之间的访问都不可以。

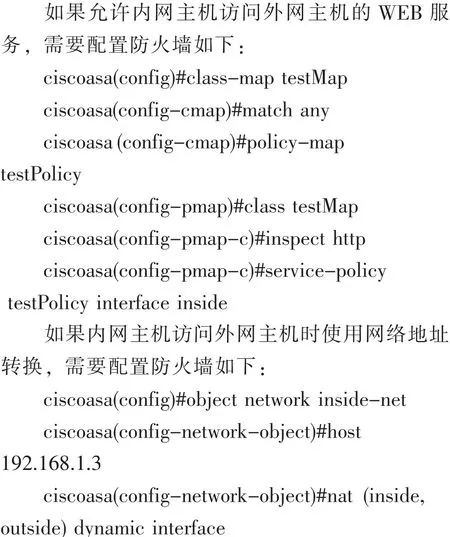

如果允许外网主机可以使用IP地址访问DMZ区的WEB服务器,但不能PING通DMZ区的服务器,需要配置防火墙如下:

5 防火墙的局限性

防火墙虽然性能强大,但也有不少的局限性,表现在以下几个方面:

(1)防火墙不能防范不经过防火墙的攻击,也不能解决来自内部网络的攻击和安全问题。

(2)防火墙不能防止策略配置不当或错误配置引起的安全威胁,也不能防止可接触的人为或自然的破坏。

(3)防火墙不能防止利用标准网络协议中的缺陷进行的攻击。防火墙不能防止利用服务器系统漏洞所进行的攻击。

(4)防火墙不能防止受病毒感染的文件的传输。防火墙本身并不具备查杀病毒的功能,即使集成了第三方的防病毒的软件,也没有一种软件可以查杀所有的病毒。

(5)防火墙不能防止数据驱动式的攻击。当有些表面看来无害的数据邮寄或拷贝到内部网的主机上并被执行时,可能会发生数据驱动式的攻击。[3]

6 防火墙技术系统管理的发展趋势

防火墙技术也在不断发展,功能越来越强大,同时防火墙技术也在弥补自身的不足,下面是防火墙技术的几个发展趋势:

(1)首先是集中式管理,集中式管理可以降低管理成本,并保证在大型网络中安全策略的一致性,快速响应和快速防御也要求采用集中式管理系统。

(2)强大的审计功能和自动日志分析功能。这两点的应用可以更早地发现潜在的威胁并预防攻击的发生。

(3)通过建立一个以防火墙为核心的安全体系,就可以为内部网络系统部署多道安全防线,各种安全技术各司其职,从各方面防御外来入侵。

[1]冯昊.交换机/路由器配置与管理[M].北京:清华大学大学出版社,2010

[2]范娜.计算机网络安全[M].杭州:浙江大学出版社,2012

[3]王培.防火墙技术应用[M].成都:四川大学出版社,2012

TP393.08

A

JL01-0229(2015)02-0010-03

2015-03-18

责任编辑:刘宝静

校对:栗笑彦

陆军(1969-),男,汉族,河北石家庄人,网络与电子商务学院高级工程师,主要从事计算机网络教学与研究工作。