一种基于智能卡的视频终端保护方法

2015-04-10杨小宝肖跃雷

杨小宝,谢 璇,肖跃雷

(西安邮电大学 物联网与两化融合研究院,陕西 西安 710061)

一种基于智能卡的视频终端保护方法

杨小宝,谢 璇,肖跃雷

(西安邮电大学 物联网与两化融合研究院,陕西 西安 710061)

针对政府部门、军方机构在使用远程视频会议系统时,可能存在非法设备或者非法用户对数据的捕获、窃听以及对正常会议的攻击干扰等安全问题。通过分析当前视频会议流程,结合智能卡对数据保护性高、更新维护方便、成本低廉的优势,提出一种软硬件结合的数据保护方案,对终端设备植入智能卡芯片,从设备角度提供会议系统的终端身份识别、信令鉴别、媒体流加密等多重保护。与当前软安全方案相比,整个方案操作性强、效率高,可有效提升视频会议系统的安全性。

视频会议;智能卡;椭圆曲线算法

视频会议系统是一种实现远距离交流的技术,系统通过对视频、音频压缩以及多媒体通信实现参会者在各自的会议室中可实时发送和接收视频和音频信息[1]。近年来视频会议市场以几何级数增长,高清晰视频会议系统被广泛应用于企业与个人[2]。然而随着网络视频会议的普及,针对视频会议安全漏洞的攻击也在不断发展,尤其是针对军队和政府等重要机构部门的第三方窃听、假冒和窜改等,使得视频会议面临极大的不安全性[3]。

1 传统视频会议会话分析

1.1 结构模型分析

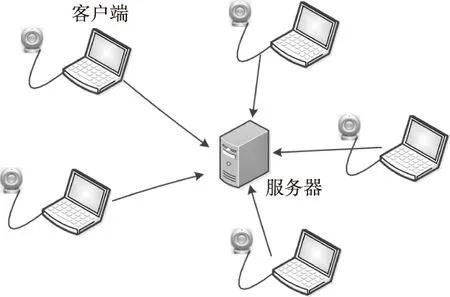

传统的视频会议系统一般有集中式多点和分散式多点会议模型[4]。集中式多点会议是由一个多点控制单元(或称多点控制服务器)来组织会议,所有终端以点对点方式向多点控制服务器发送视频流、音频流和控制流。分散式多点模型是利用组播技术,参加会议的终端向其他会议终端以多点广播传送视频和音频信息。典型代表为H.323协议栈实现的视频会议系统和以SIP会话模式实现的视频会议系统[5],本文讨论的是基于H.323协议栈的集中式多点会议模块,即每一个用户终端都连接到服务器,服务器提供包括媒体混合等会议功能。

1.2 视频会话过程分析

H.323视频会议系统主要有终端、网守、网关和多点控制单元(MCU)组成(见图1)。其中,集中式视频会议由服务器、客户端的以及后台数据库组成。服务器是由MCU和网守集成到一起构建的,实现多点控制和呼叫注册的功能。客户端实现音视频的采集、编解码和回放功能。系统分为纯软件和软硬件结合两种方式,一般会议使用的是纯软件方式实现。

图1 集中式会议模型

整个视频会话中终端与服务器通信分为5个阶段:初始化通信、音视频信道建立、媒体能力交换、会议媒体流会话、会话通信终止。初始化通信阶段,终端与网守之间的通信通过RSA信道进行,该过程要达到两个目的,即终端请求登录网守(身份鉴别),网守对提供给终端的服务进行授权。音视频通信是以信令交互建立媒体控制流的传输。音视频信道建立是指确定所有与会者的音视频端接收地址包括与会者音视频、白板数据、会议广播等IP地址和端口。媒体能力交换指服务器与会者终端设备协商媒体会话的音视频编码格式、带宽、白板通道及安全算法等会议参数。上述3个阶段在视频会议建立过程中起到了决定性作用,亦是会议安全研究的重点。

1.3 安全状态分析

视频会议通过网络远程实现媒体的实时传输,如何确保视频会议只被合法授权的用户访问。在通信建立阶段进行身份认证是确保视频会议数据不被第三方非法取得的首要条件。身份认证一般分为口令认证、信物认证以及生物特征认证3种[6]。视频会议普遍应用硬件设备身份认证和口令认证两种方式。使用设备进行硬件身份认证相对安全,不易破解,但成本高、不易更换。使用口令作为身份认证进行登录视频软件,则容易被非法用户通过黑客网络抓包工具,截获信令流,分析出合法用户信息的账号和密码,进而抓取或者破坏会议视频数据,这正是影响视频会议安全的关键问题[7]。

信令交互以及媒体控制流的传输过程是通过选取加密算法进行的,信令是否安全决定于算法是否安全,H.245等控制信令包括媒体信道的私有参数及其他编码参数,媒体信道的加密算法和密钥,打开、关闭媒体信道等消息一旦遭到伪造、更改或泄密,攻击者就可以控制或获取媒体信道的相关参数,进而获取媒体信道的通话内容。算法的安全性对整个信令交互和媒体控制流传输安全至关重要。

针对上述安全隐患,本文通过改进视频会议前端设备,在摄像头硬件设备中置入智能卡接口,将智能卡与视频会议结合起来,使用智能卡作为视频终端认证和数据加密设施,并选取适合智能卡的高安全性的椭圆算法ECC[8]对小数据流(信令流、密钥和部分媒体流)进行加密,提高视频会议的安全性。

2 基于智能卡的视频会议系统

2.1 智能卡的安全服务

基于智能卡的身份认证方式结合了硬件技术和身份认证的优点,可提供安全可靠的认证手段。智能卡中包含了E2PROM、ROM以及RAM,可以对一定量的数据进行安全存储和加密。其中ROM中存放的智能卡操作系统(COS),E2PROM中存放加密数据和应用文件等,RAM用于缓存计算中产生的数据。

智能卡拥有安全性能高、难以破译和伪造的特点[9],可以在CPU上运行复杂的程序,实现数据的安全访问,并能方便地建立多种应用。本文将智能卡应用于身份认证以及小数据加密传输,利用智能卡加密技术提高用户与服务器对话的安全性。具体步骤如下:在视频会议摄像头中嵌入智能卡认证SIM卡,上电后插入智能卡,智能卡与SIM卡进行认证并对智能卡信息进行读取。终端软件对智能卡信息进行认证后可打开视频会议界面。

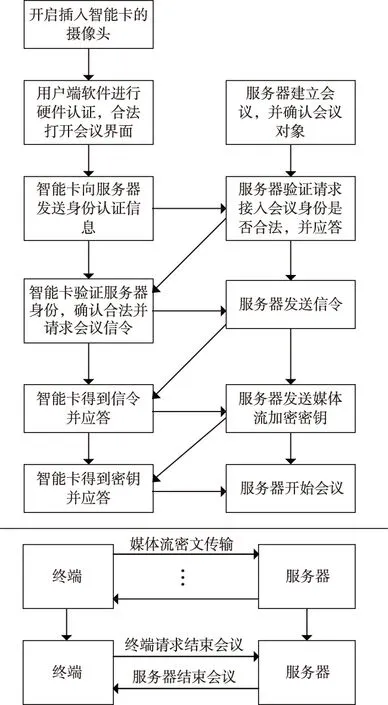

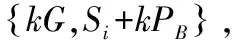

基于智能卡的视频会议系统安全模块分为身份识别与认证、信令流传输以及媒体流传输3个部分,具体流程如图2所示。

图2 基于智能卡的视频会议流程图

2.2 视频设备的密钥生成、分发及更新

视频会议系统的终端设备,由存储该设备编号和授权密钥的智能卡提供安全接入和密文会话,智能卡中设备终端密钥由会议管理系统基于椭圆密钥算法生成、分发及更新。

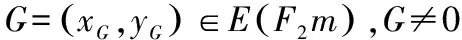

选取ECC加密算法作为安全算法,在二次扩展域F2m仿射坐标系下的椭圆曲线方程可以简化为

y2+xy=x3+ax2+b

(1)

式中:a,b∈F2m,b≠0。

取椭圆曲线上的点集为

E(F2m)={(x,y)|x,y∈F2m,且满足曲线方程

y2+xy=x3+ax2+b}∪{O}

(2)

其中:O是椭圆曲线的无穷远点,又称为零点。

智能卡中存放自身的标识码Si、服务器公钥PB以及智能卡私钥d。其中,智能卡标识码是唯一的且未公开的,智能卡私钥也不公开。

智能卡私钥d是应用最少两组因子使用杂凑算法[10]进行加密产生的卡内私钥。智能卡造价不高,便于更换,考虑到视频会议的安全性,需要不定期更换智能卡,更换后的智能卡将产生一系列新的密钥对。

公钥Q=dG,其中私钥d∈[n-1],n表示椭圆曲线域参数中的阶,公钥Q是椭圆曲线上的一点,G表示椭圆曲线域参数的基点。

在服务器中放入智能卡公钥Q、服务器私钥nB、以及智能卡标识码表,可以根据智能卡标识码表找出对已授权智能卡的公钥。

视频会议通信过程中,为防止攻击者破坏密钥,非法取得会议信息,需要动态更新密钥,以保证会议安全。考虑以下3种主要情况:

1)终端加入。在有新的成员加入会议时,只需要在摄像头中添加新的智能卡,在智能卡中写入卡标识码、它的私钥以及后台公钥,将智能卡标识码以及它的公钥备份录入后台服务器的智能卡标识码表中。

2)终端离开。在会议成员主动离开会议或摄像头中的智能卡发生故障和丢失时,将服务器中智能卡标识码表中该张智能卡标识码作废,并做备注。

3)周期性定时更换。在会议召开的前期准备过程中,按照需要定期地更换智能卡,以防止会议攻击者使用高性能设备长时抓取数据进行分析,窃取会话密钥后解密会议信息。更换时需要全部或者部分更换与会者视频设备的智能卡,更甚者需要重新生成服务器公私密钥对,建立新的智能卡标识码表,由于智能卡成本低,这个过程相对经济,但会增加会议准备期。

2.3 视频设备的身份识别

视频终端设备的身份认证是视频会议中最基本的安全服务,用于保证通信双方的真实性,它是会议安全服务的前提。一旦身份认证系统被攻破,其他所有的安全措施都失效。在加入智能卡的视频会议系统中,利用智能卡硬件和软件双重身份认证提高会议的安全性。公开发布视频会议软件,与会者可在会议发布网址进行下载,通过插有授权智能卡的摄像头进行硬件认证,通过智能卡加密算法ECC对认证信息加密进行软件认证,以保证智能卡与服务器身份认证的安全。

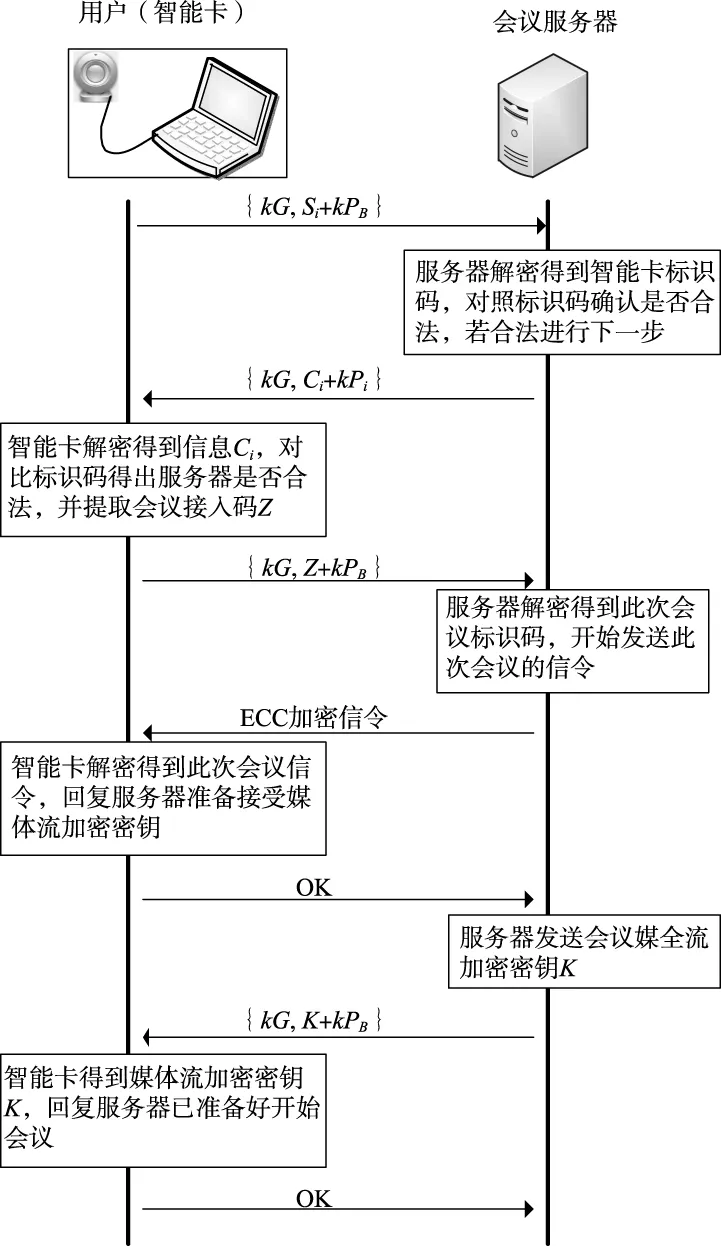

图3是在智能卡与软件进行身份认证成功后,智能卡与服务器建立连接并进行软件身份认证、信令传输以及媒体流对称密钥传输过程。软件身份认证分为以下4个步骤:

1)用户智能卡向服务器发送身份认证信息

2)服务器对身份认证信息进行确认

3)服务器向智能卡发送身份认证信息

服务器使用该智能卡的公钥Pi将信息Ci(Ci=智能卡标识码+本次会议接入码Z)加密后发送给智能卡。

4)智能卡对服务器身份认证信息进行确认

智能卡使用自己的私钥对服务器发送的信息进行解密,解密后得到信息Ci,对比确认智能卡标识码,并提取会议接入码Z。

图3 智能卡与服务器的安全认证

2.4 视频会议中信令流的密文传输与识别

视频会议通信建立的过程中包含多种信令交互过程,如会议控制信令交互、呼叫信令交互等,这些交互对整个通信的成功具有重要意义。可是在这个交互阶段,如果攻击者篡改了信令(比如篡改包含本地媒体传输通道地址的信令),将会造成严重后果。对智能卡与服务器交互的信令进行ECC加密算法加密,智能卡确认了服务器身份合法之后,与会者向服务器请求发送本次会议通信信令,服务器确认信息后将信令打包加密发送给会议终端,过程如图3所示。

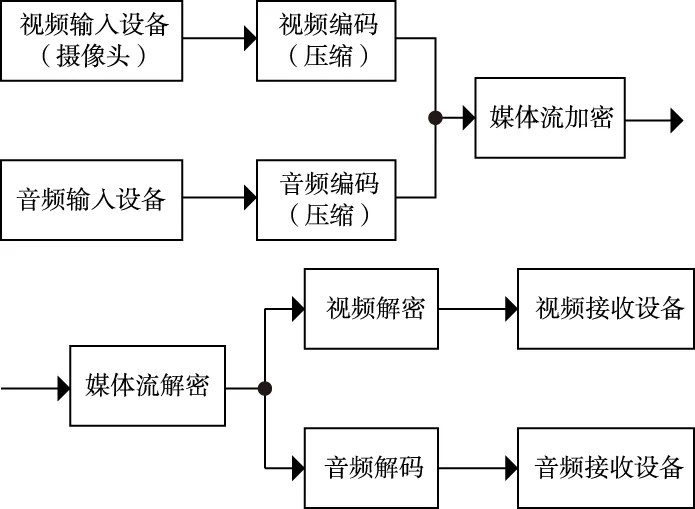

2.5 基于ECC算法的媒体流密文传输

当今,高清视频会议加大了媒体数据的流量,同时视频会议系统要求通信的实时性和稳定性,因此,本文对媒体流采用对称加密算法进行加密,其加解密过程如图4。对称密钥算法具有加解密速度高、时延小的特点,但由于加密和解密密钥是同一个密钥,因此必须保证对称密钥的安全,通常在会议进行过程中利用上文所述的ECC算法协商方式临时产生该对称密钥。

图4 多媒体安全处理

3 基于智能卡的视频会议系统的优缺点分析

与传统H.323网络视频会议相比,使用智能卡作为硬件认证具有以下3个优点:首先,用户终端会议软件在未检测到智能卡时不能被使用(软件可以公开发布),这对整个视频会议提供了第一层保证;其次,智能卡可以看作是一台微型计算机,它比普通的硬件设施更加智能,密钥的产生、更新更加灵活;第三,智能卡造价便宜,更换方便,可回收利用,对视频会议系统的成本影响不大。

在信令交互以及媒体控制流传输中,智能卡采用ECC密码体制,相比当前智能卡采用的RSA密码算法,具有以下4个优点[11]:

1)安全性高。在计算复杂度上来看,椭圆曲线的离散对数计算困难性(ECDLP)是完全指数级,而RSA是亚指数级。160 bit ECC与1 024 bit RSA具有相同安全强度,210 bit ECC与2 048 bit RSA具有相同安全响度。

2)计算量小,处理速度快。ECC在私钥的处理上远比RSA快得多。

3)存储空间小。这在智能卡中占有特别的意义。

4)带宽要求小。对于长消息加解密,ECC与RSA的带宽需求相同,但对于短消息来说,ECC的带宽需求要比RSA低的多,尤其是在身份认证、密钥传递等,它在无线网络应用中具有很强的优势。

ECC的这些优点弥补了智能卡的局限性,所以将ECC应用于智能卡与服务器的认证和短消息传输方面,增加了整个视频会议安全管理模块的安全性。

当然,使用智能卡对视频终端进行保护的方法也存在两点不足:一是不能进行全数据加密,它只针对其中的信令、密钥、部分媒体流进行保护。二是该保护方法会增加视频终端设备与会的时间,影响媒体流传输效率,复杂化会议交互流程,增加会议准备时间。

4 小结

本文通过分析当前视频会议安全问题的缺陷,结合智能卡设计了一套完整的视频会议系统的保护方法,包括视频会议系统的身份认证、信令流和媒体流的安全传输。相比其他视频会议系统中的其他安全方式,具有明显的优势,将智能卡与视频会议结合具有易操作、成本低和安全性高的特点,相信对视频会议的发展会产生很大的促进作用。笔者下一步将对此方法进行验证和完善。

[1]王湘宁.视频会议系统原理与测试[M].北京:电子工业出版社, 2014.

[2]SHEN Z, ANDEREWS J G, EVANS B L.Adaptive resource allocation in multiuser OFDM systems with proportional rate constraints[J].IEEE Trans.Wireless Communications, 2005,4(6):2726-2737.

[3]YAO Huazhen, JING Yatao.The design of video-conference encryption system based on H.264 [C]//Proc.the 2010 International Conference on Multimedia Technology(ICMT).Ningbo China:IEEE Computer Society,2010:29-31.

[4]ROSENBERG J.A framework for conferencing with the session initiation protocol [EB/OL].[2014-08-01].http://wenku.baidu.com/view/44b821c79ec3d5bbfd0a74ba.html.

[5]林晓勇,徐明海,成际镇,等.软交换中H.323与SIP互通信令网关的技术实现[J].计算机技术与发展,2011, 21(3):154-160.

[6]戚文静,张素,于承新,等.几种身份认证技术的比较及其发展方向[J].山东建筑工程学院学报,2004,19(2):84-87.

[7]朱尚明.网络与信息安全[M].上海:华东理工大学出版社,2009.

[8]ZHANG M X,FANG Y G.Security analysis and enhancements of 3GPP authentication and key agreement protocol [J].IEEE Trans.Wireless Communications, 2005,4(2):734-742.

[9]SOOD S K,SARJE A K,SINGH K.Smart card based secure authentication and key agreement protocol[C]//Proc.The 2010 International Conference on Computer and Communication Technology(ICCCT).Indian:Scientific Research Publishing, 2010:7-14.

[10]王张宜, 李波, 张焕国.Hash函数的安全性研究[J].计算机工程与应用,2005,12:18-19.

[11]SAVARI M, MONTAZEROLZOHOUR M,THIAM Y E.Comparison of ECC and RSA algorithm in multipurpose smart card application[C]//Proc.The 2012 International Conference on Cyber Security, Cyber Warfare and Digital Forensic.Kuala Lumpur:IEEE Press, 2012:49-53.

杨小宝(1978— ),硕士,工程师,主研多媒体通信技术与智能卡技术研究;

谢 璇(1989— ),女,研究生,主研智能卡及其数据安全;

肖跃雷(1979— ),博士,讲师,主要从事安全协议分析与设计、可信计算、无线网络安全等方面研究。

责任编辑:许 盈

New Protection Method of Video Terminal Based on Smart Card

YANG Xiaobao, XIE Xuan, XIAO Yuelei

(InstituteofIOT&IT-basedIndustrialization,Xi′anUniversityofPostsandTelecommunications,Xi′an710061,China)

There may be something illegal to capture and eavesdrop data even attack the normal meeting while the remote video conferencing system is used in the government departments or military organizations.After the flow of video conferencing to be analyzed, taking the smart card advantage of high security, update and maintain conveniently, low cost, a new data protection proposal based on hardware and software is proposed firstly in this paper.By implanting a smart card into the video terminal, multiple protections of authenticating ID of device, identification of signaling and encrypting media stream are provided in the video conference system.Compared with the current soft security scheme, the whole proposal of strong operability, high efficiency, can effectively improve the security of video conference system.

video conference; smart card; ECC

国家自然科学基金资助项目(61402367);国家科技重大专项基金项目(2009ZX03004-003);陕西省科学技术研究发展计划项目(2013K06-14)

TN919.8

A

10.16280/j.videoe.2015.07.014

2014-09-10

【本文献信息】杨小宝,谢璇,肖跃雷.一种基于智能卡的视频终端保护方法[J].电视技术,2015,39(7).