物联网中基于嵌入式UICC的安全技术研究

2015-03-24ChangJie

常 洁/Chang Jie

(中国电信股份有限公司上海研究院 上海 200122)

(China Telecom Co.,Ltd.,Shanghai Research Institute,Shanghai 200122,China)

1 引言

移动通信系统多使用UICC(universal integrated circuit card,通用集成电路卡)来存储用户的信息、鉴权密钥、电话簿、短信数据及运营商的定制参数等信息,以便实现用户身份和用户数据的可携带性以及运营商间的差异化定制[1]。随着物联网技术的不断发展,尤其是终端经常被部署在不方便进行人工插卡或换卡的地点,为了有效地进行终端的激活、配置、码号变更及运营商变更等操作,并且降低终端中卡被偷盗或挪用的风险,特别是适应各类应用场景和使用环境[2],UICC的一种新形式eUICC(embedded UICC,嵌入式UICC)应运而生。eUICC具备普通插拔式UICC的全部功能,在生产过程中将UICC芯片直接焊接在物联网设备上,以实现紧密牢固的物理连接和可靠的接口通信。

传统的UICC由UICC供卡商依据MNO(mobile network operator,移动运营商)的需求(IMSI、UIMID、密钥、认证算法及增值业务等信息)进行预配置,即UICC出厂时已经完成数据个人化并关联相应运营商的手机MSISDN(mobile station ISDN number,移动终端ISDN号码),之后MNO向供卡商采购,而后由移动运营商营业厅或代售网点销售给个人用户。与此不同,eUICC是由MNO、集成商、终端商其中之一向供卡商采购,终端商将eUICC集成到其硬件设备中,集成商或行业用户将硬件设备安装到物联网设备中,在此过程中,码号的资源分配、激活变更及漫游缴费等方面都存在个性化的需求,尤其是在车联网环境下本地化资费的需求及同一地域更换运营商的需求[3]。另外,从用户的角度来说,如果终端用户想要更换运营商签约信息,就不能通过现有更换卡片的方式解决。面对持续增长、日益庞大的物联网市场,为了能更有效地管理终端订购,更灵活、有效地进行终端配置,GSMA(GSM association,GSM协会)、ETSI(Europeantelecommunications standards institute,欧洲电信标准协会)、3GPP(3rd generation partnership project,第3代移动通信合作伙伴计划)和3GPP2等国际组织在eUICC的需求、技术规范、应用场景等方面开展相关研究和标准化工作。

eUICC是一种新的涉及卡的发行、管理及业务形态而建立的一系列系统接口及可信的运营管理系统架构。在此架构中,用户签约管理(subscription manager,SM)、终端管理、业务管理、安全管理、个人定制化管理将是其中不可或缺的功能。SM是指传统运营商的OSS/BSS中使用ICCID标识卡且与OTA平台地位一致的支撑系统,用于用户及SP(service provider,业务提供商)之间的商业关系的管理(例如,远程配置对某个运营商的订购数据,终止对运营商服务的订购,将服务订购关系从一个终端设备转移到另一个终端设备上,进行生命期管理,包括禁止嵌入式UICC上的业务功能等)。SM功能可分为2个过程实现:SM-DP(subscription manager datapreparation,SM数据准备)和SM-SR(subscription manager secure routing,SM安全路由)。其中,SM-DP主要负责eUICC Profile的安全生成和管理;SM-SR主要负责eUICC Profile的安全路由和传输,如下载、删除、激活、去激活运营商数据、切换或准入运营商的移动网络等。Profile为eUICC内部与移动网络、SP或其他第三方相关的一系列文件、数据的统称,包含IMSI、UIMID、ICCID、MasterKey及算法、定制的APN及QoS规则、手机支持的接入算法及优先级、位置(MME)等信息。

通常,eUICC在出厂时会安装一个用于接入SM-SR的PPSM-SR(SM-SR的配置Profile),用以连接到一个预置的SM-SR。SM-SR用于实现对OPSM-SR(SM-SR的执行Profile)的下载等操作,该OPSM-SR是eUICC接入移动网络所需要的文件。在实际应用中,eUICC中还设置有与预置 SM-SR对应的 PICSM-SR(SM-SR的Profile安装证书),以实现SM-SR进行位于eUICC内部一系列OPSM-SR和(或)数据等的下载。

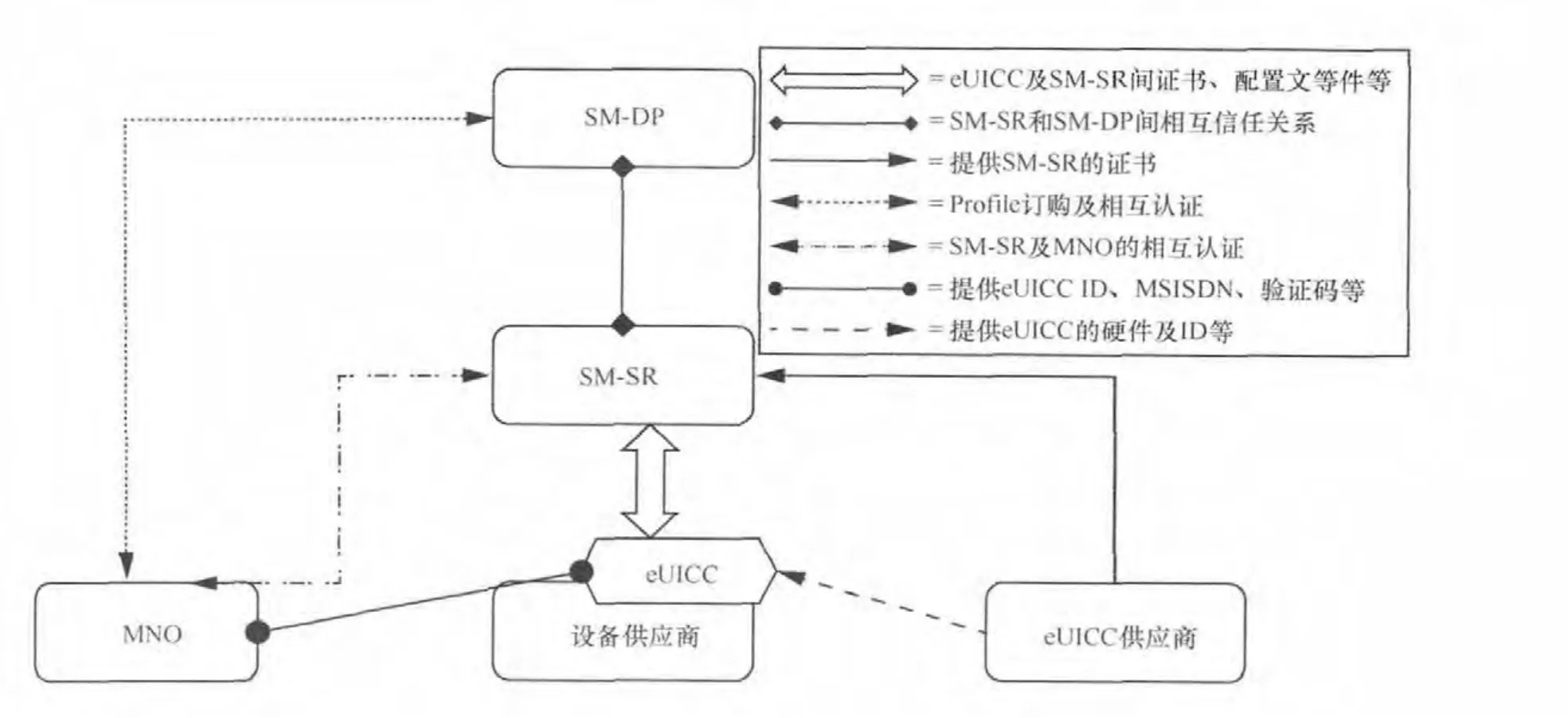

2 SM部署网络架构

针对SM逻辑实体在实际部署环节中的架构,其网络架构示意模型如图1所示。从图1可以看出,SM部署主要涉及的逻辑实体包括 MNO、SM-DP、SM-SR、eUICC供应商、设备供应商。SM-DP发送安全信息给它们信任的SM-SR。一个eUICC由于其预置的PPSM-SR和PICSM-SR等信息通常只可与一个 SM-SR相关,一个 SM-SR通常可以与几个SM-DP相关。SM-SR通常使用安装在eUICC中的PICSM-SR,这些PICSM-SR被eUICC供应商们所共享。

3 现有需求

在本节中,将对现有eUICC Profile远程配置架构的需求进行确定。

现有的情况是移动终端向网络侧提出请求,请求网络侧授权eUICC参数,这种方式缺少安全保护措施,使得移动终端的Profile信息在发放过程中容易被窃取,在存储过程中都容易被复制。本文旨在解决现有eUICC Profile在传输过程中容易造成信息泄露的问题。

为了确保用户的身份及它所持有密钥的正确分配,公开密钥系统需要一个值得信赖且独立的第三方机构充当认证中心(certification authority,CA),以确认公钥持有者的身份,认证中心在鉴定该人的真实身份后,颁发包含用户公钥的数字证书。其他用户只要能验证证书是否真实,并且信赖颁发证书的认证中心,就可以确认用户的公钥。一般而言,公钥有两大类用途:验证数字签名和加密信息。相应地,在CA系统中也需要配置用于数字签名或验证签名的密钥对和用于数据加密/解密的密钥对,分别称为签名密钥对和加密密钥对。由于2种密钥对的功能不同,管理起来也不大相同,所以在CA中为一个用户配置2对密钥和2张证书。

因为现有的Profile里包含了一些安全信息,而在配置过程中却没有加以保护,因此下列安全需求应该得到保障[4]。

(1)相互性

现有的Profile里包含了一些安全信息,而在配置过程中却没有加以保护,因此需要eUICC和SM-DP通过密钥的交换对对方进行验证。

(2)保密性

只有那些被授权的实体 Profile才能通过SM-DP发送给eUICC。

(3)完整性

eUICC和SM-DP之间所交换的数据不能被未经授权的实体所更改。

(4)认证性

eUICC和SM-DP必须确保数据来自于已经授权的实体。

(5)隐秘性

eUICC和SM-DP间的证书只能在Profile配置过程中所直接参与的实体间公开。

图1 SM部署网络架构示意

(6)验证性

eUICC发送给其他实体的信息必须通过接收方进行验证。

4 安全Profile配置架构

安全Profile配置架构包含2个过程:预配置过程和安全Profile配置过程。

4.1 预配置过程

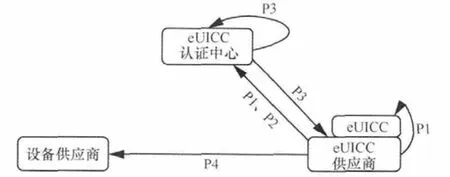

安全 Profile配置架构包含预配置过程,在eUICC的设备生产过程中完成。通过这个过程,SM可以收集有用的信息,同时验证eUICC的能力信息。安全Profile配置架构的预配置过程示意如图2所示。

图2 安全Profile配置架构的预配置过程示意

(1)预配置步骤1

eUICC供应商在生产制造 eUICC时,将PPSM-SR、PICSM-SR和eUICC所支持的加密算法、密钥协商协议、安全通信协议、可用内存容量等信息写入到每一个eUICC中,并在eUICC的安全模块内部保存有一个密钥对中的私钥KeyPRI_A,密钥对中的公钥KeyPRI_B保存在eUICC认证中心。eUICC安全模块新生成一个密钥对中的私钥KeyPRI_C和公钥 KeyPRI_D,私钥 KeyPRI_A和私钥 KeyPRI_C均保存在eUICC安全模块内部,不可导出。

(2)预配置步骤2

eUICC使用安全模块内部保存的私钥 KeyPRI_A为预配置步骤1中新生成的公钥KeyPUB_D生成AI(authentication information,鉴别信息),然后从eUICC的安全模块内部导出公钥KeyPUB_D和AI,并将公钥 KeyPUB_D和 eUICC信息合并生成 CSR(certificate signing request,证书申请文件),eUICC安全模块使用其生成的私钥KeyPUB_C对生成的CSR签名,将签名后的证书申请文件及AI发送给eUICC认证中心。

(3)预配置步骤3

eUICC认证中心使用其保存的公钥KeyPUB_B对于公钥KeyPUB_D和AI进行验证,如果验证成功,则说明公钥KeyPUB_D是在eUICC安全模块中生成,且CSR中的公钥KeyPUB_D和AI没有被替换过,eUICC认证中心可以对CSR进行签名使它成为PMCSM-SR(SM-SR的Profile管理证书)并返回给eUICC供应商;如果对公钥KeyPUB_D和鉴别信息AI验证失败,则说明证书申请文件中的公钥 KeyPUB_D不是在eUICC安全模块中生成,或者在传送的过程中已经被替换,所以eUICC认证中心不能给CSR进行签名使它成为证书。

(4)预配置步骤4

eUICC供应商接收到PMCSM-SR后知道已经通过eUICC认证中心的认证,将所开发的eUICC发送给设备制造商进行开发。

4.2 安全Profile配置过程

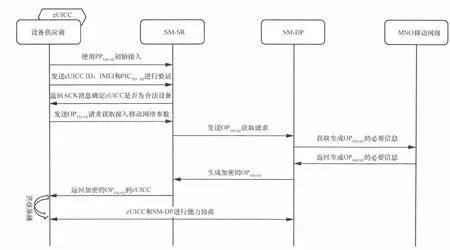

预配置过程完成后,已经安装好eUICC的设备可以开始配置Profile信息。安全Profile配置架构的安全配置过程示意如图3所示。

(1)安全配置步骤1

eUICC初始接入SM-SR时使用eUICC内预置的PPSM-SR。

(2)安全配置步骤2

建立通信信道后,eUICC发送包括eUICC ID、IMEI和PICSM-SR的信息到SM-SR进行验证,SM-SR根据上述信息确定eUICC是否为合法设备。如果SM-SR确定eUICC为合法设备,SM-SR返回确认消息接收eUICC发送的请求接入消息。

(3)安全配置步骤3

图3 安全Profile配置架构的安全配置过程示意

eUICC根据收到的确认消息向 SM-SR发送OPSM-SR请求,所述OPSM-SR请求用于使SM-SR 获取用于接入移动网络的参数。SM-SR根据所述OPSM-SR请求向SM-DP发送OPSM-SR获取请求,OPSM-SR获取请求用于使SM-DP与所述移动网络交互,获取生成OPSM-SR的必要信息,SM-DP根据必要信息生成相应的 OPSM-SR,并发送采用 SM-DP安装证书加密的OPSM-SR到SM-SR。SM-SR将加密的OPSM-SR发送到 eUICC,使得eUICC根据OPSM-SR接入相应的移动网络。

(4)安全配置步骤4

eUICC的安装方解密并验证接收到的Profile块。如果没有发现问题,eUICC的安装方将Profile块配置在eUICC中,然后发送带有MAC值的确认信息到SM-DP。这一步将不断递归直至配置完成。在eUICC和SM-DP进行能力协商后,密钥协商模块是运行在eUICC内部用于执行密钥协商协议的软件。密钥协商模块主要用来对需要的SM-DP证书进行协商。从安全性角度出发,除了eUICC,SM-DP证书不应该透露给任何一方,甚至是SM-SR。

5 结束语

随着终端经常被部署在不方便进行人工插卡或换卡的地点,嵌入式UICC将会越来越多的使用。在终端的激活、配置、码号变更及运营商变更等各种各样的操作方面,嵌入式UICC正以强大的技术优势迅速地融入物联网的发展趋势。随着远程文件配置可能导致的巨大安全问题,本文从现有的SM部署网络架构出发,分析现有的需求,提出了安全的Profile配置架构,更好地保证了远程文件配置的安全。

[1]姚海鹏,张智江,刘韵洁.物联网嵌入式SIM卡技术初探[J].信息通信技术,2012(5).

[2]张尼,姚海鹏.物联网嵌入式智能卡远程管理技术[J].电信工程技术与标准化,2012(6).

[3]唐剑峰,吕志虎.增强型安全SIM卡技术方案[J].电信科学,2004(12).

[4]PARK J,BAEK K, KANG C.SecureProfileProvisioning Architecture for Embedded UICC[A].2013 International Conference on Availability,Reliability and Security[C].2013.297-303.