高校网络办公系统安全策略研究及技术实现

2015-01-29田卫蒙

田卫蒙 ,卫 晨

(1.西安邮电大学 学校办公室,陕西 西安 710121;2.西安邮电大学 经济与管理学院,陕西 西安 710121)

近年来,随着我国信息化建设的深入推进,网络技术的迅猛发展和不断成熟,许多高校都已建立了网络办公系统,大幅提升了办公效率,降低了办公成本。然而由于高校办公网络中传输的信息包含涉密信息,加之因特网开放性、互连性的特征,致使基于TCP/IP协议的高校办公网络易受到不法攻击,如:办公网络中病毒的蔓延、各种信息泄露、篡改、伪造等[1]。高校办公网络的信息安全和保密问题面临着严峻的挑战。

为了保证办公网络中信息传输的有效性、可靠性、机密性、完整性和不可否认性。文中通过分析TCP/IP各层可能存在的问题,针对不同问题建立相应的应对策略。最后,本文通过Spring MVC等技术,建立网络办公环境的SSL技术方案,SSL协议极大地提高了办公网络的安全。

1 高校网络办公系统存在的安全风险

基于TCP/IP协议的高校办公网络主要在网络层,传输层和应用层存在安全风险[2]。

1.1 网络层的安全风险

1.1.1 网络基础设施的安全风险

高校电子政务系统中有大量的网络设备,而这些网络设备的自身安全也直接关系到整个办公系统网络的正常运行。办公网络安全存在的隐患包括:防盗、防火、防静电、防雷击和防电磁泄漏。同时,一般的交换机不支持第二层安全协议,不能保证数据在底层传输过程的安全性。

1.1.2 数据传输的安全风险

在高校内部的局域网中,一定程度存在传输线中的窃听风险、攻击内部局域网络系统的行为,如果没有特殊的软件或硬件的数据控制,高校局域网中的用户的各类信息都会被不法入侵者访问、攻击、窃取和利用,存在泄密的隐患。

1.1.3 数据库的安全风险

数据库安全风险主要表现在3个方面[3]:

1)窃取,即是对涉密或者重要数据进行拷贝,从而造成数据丢失。

2)篡改,即是对数据进行不法修改,使其失去真实性。

3)损坏,即是整个或部分数据库被删除或破坏导致数据丢失。

1.2 系统层的安全风险

系统安全是高校网络办公操作系统的核心,应该采取安全的操作系统配置,否则必将存在诸多漏洞,不法分子可能会轻易攻击入侵系统,入侵者可以通过公共互联网连接、伪装并植入嗅探程序、采用字典攻击等方式获取密码。当系统内部某一用户的密码失窃,入侵者就有可能以此获得管理员权限,从而造成更严重的后果。因此,高校网络办公系统必须使用安全可靠的操作系统和硬件平台,并且要加强登录过程的认证和对网路入口的防御。

1.3 应用层的安全风险

应用层的安全风险主要是在应用程序上,高校内部网络办公系统包括各种应用服务器、杀毒软件、office、数据库等等,这些应用程序的运行为广大教职工提供方便的同时,也给网络办公系统带来了安全风险。

1.3.1 信息数据安全风险

信息和数据安全性风险主要是指用户的机密信息被非法访问,导致信息的完整性遭到破坏。一旦涉密信息和数据被窃取或破坏,将对整个高校办公系统造成十分严重的影响。

1.3.2 资源共享风险

为提高办公效率,一般高校的网络办公系统中的内部用户会将一些重要数据上传共享,这就容易造成因缺乏安全和有效的访问控制策略,而导致受到内部或外部黑客的轻易窃取,造成信息资源的泄露。

2 高校网络办公系统安全体系结构

针对高校办公网络中存在的外部安全问题,可以通过采用防火墙、入侵检测、VPN等技术[4],建立安全的外部屏障。但是,由于高校办公网络是一个内网,信息破坏、泄露、篡改、窃听等问题大多来自网络内部。

为了保护内部办公网络的安全,可建立如图1所示办公网络安全体系。在网络中信息传输通过DES、RSA等加密方式,可以极大地提高信息传输的保密性。应用系统通过基于SSL协议的保密传输,实现信息传输的可靠性、加密性、不可抵赖性。

图1 办公网络安全体系Fig.1 Security architecture of the office network

2.1 安全基础设施

安全基础设施主要包括:物理设备安全、数据库安全和操作系统安全。对于物理设备,需要建立安全可靠的防火墙策略,对数据包进行有效检测,保护系统安全。数据库需要建立可靠的数据库备份机制,避免因发生硬件损坏等意外而导致数据库错误。同时,建立严格的数据库权限管理方案,建立完善的数据库巡检机制,及时发现数据库运行中的各种性能瓶颈或者异常信息并及时修补。针对操作系统安全,可以对每个账号都建立精细的权限分配,避免由于权限过大导致的系统安全问题。根据系统运行需要启动最少的服务,避免因服务漏洞导致信息泄露。

2.2 加密技术

为了保证高校办公网络中传输信息的保密性,需要对信息采用加密方式进行传输。信息的加密一般采用对称加密和非对称加密[5]。对称加密使用简单,但是密钥在传输中容易被窃取,存在较大的安全隐患。非对称加密使用公钥加密、私钥解密,能够消除消息传输过程中密钥被窃取的隐患,但是加密效率较低,加密解密时间较长。在实际应用中,我们可提取两者的优点,采用对称密钥对信息进行机密传输,但是采用非对称加密的方式来分配密钥,这样既避免了密钥传输过程中被窃取的潜在风险,也避免了由于非对称加密导致的信息传输效率低下的问题。

2.3 SSL

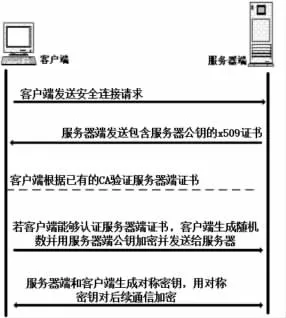

SSL通过加密传输来确保数据的机密性,通过信息验证码机制来保护信息的完整性,通过数字证书来对发送和接收者的身份进行认证。SSL协议的优点在于它是与应用层协议无关的,SSL协议常用来保护HTTP的通信。高层的应用协议(如HTTP、FTP、Telnet等)能透明地建立于SSL协议之上。SSL协议在应用层协议之前就已经完成加密算法、通信密钥的协商以及服务器的认证工作。在此之后应用层协议所传送的数据都会被加密,从而保证通信的安全性。 SSL协议的工作流程如图2所示。

图2 SSL协议工作流程Fig.2 Workflow of SSL protocol

3 基于SSL的高校网络办公系统设计

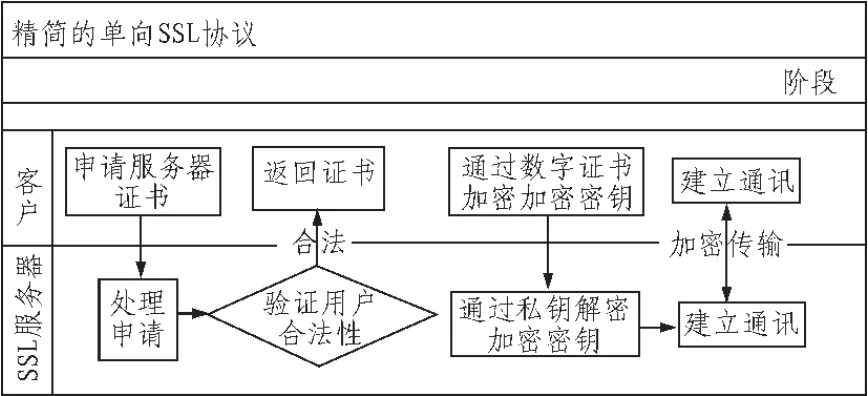

SSL协议具有很高的安全性,能够保证信息传输的安全、保密和不可否认传输,可以从根本上解决网络办公系统存在的各种安全问题[6]。由于双向SSL协议需要PKI、CA等机构,对于办公系统建设维护成本过高。所以,本方案采用基于单向SSL协议,精简PKI、CA等内容,建立办公网络安全系统。系统流程如图3所示,首先,为SSL服务器创建数字证书,当有办公网络内部的用户需要通过加密的方式传输数据的时候,首先需要获取SSL服务器的数字证书,用户向SSL服务器发出申请,如果该用户是一个合法的办公网络用户,可以下载服务器证书。获取SSL服务器证书后,在发送请求的时候,用户首先在本地生成加密密钥,用于和服务器保密通讯的唯一密钥,将密钥发送给SSL服务器后,SSL服务器通过私钥解密得到密钥,用户和SSL服务器建立保密通讯。当办公网络中的用户需要向某个服务器发送请求的时候,通过和SSL服务器建立保密通讯。

图3 精简的单向SSL协议Fig.3 The simplized and one-way SSL protocol

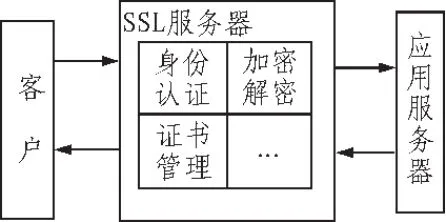

由于目前高校内部已经存在了大量的办公系统,比如:OA系统、财务管理系统等。如果为了使用SSL协议而改造所有系统,所需成本较大。所以通过建立SSL代理服务器来转发加密解密信息给应用服务器,可以在保证系统安全的前提下,大大降低系统改造成本。基于精简的单向SSL协议系统结构如图4所示,用户首先和SSL服务器建立通讯,然后用户通过将请求数据加密,传输至SSL服务器,SSL服务器解密请求数据,然后将数据转发给应用服务器,应用服务器的响应通过SSL服务器进行加密,然后SSL服务器将加密后的信息返回给用户,用户端对信息进行解密,实现信息的保密传输。

图4 基于SSL服务器的办公网络系统Fig.4 The office network system based on SSL server

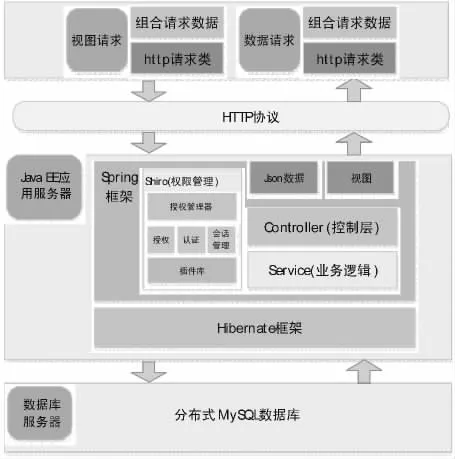

SSL服务器主要作用是接收用户的请求,和用户建立保密通讯,然后转发请求,以及对服务器的响应进行解密,返回至用户端。同时,SSL服务器还需要管理用户信息,防止虚假用户采用SSL的方式入侵办公网络。SSL服务器的技术方案如图5所示,SSL服务器采用Java EE技术[7]构建,通过采用Spring MVC、Hibernate、Shiro权限管理系统,实现整个业务。因为Java EE技术可以满足系统在稳定、易扩展、易维护、高开发效率、与现有系统的兼容和整合等方面的要求。

在开发服务器端过程中,涉及到了许多技术。Spring容器框架、Hibernate持久层框架、Shiro权限管理框架[8],其分别针对系统不同部分的业务需求完成不同的功能。Spring是一个轻量级的面向切面和控制反转的容器框架,Spring MVC是其提供的一个MVC框架,包括Model、View和Controller,其目的就是实现Web的职能分工,将业务和数据相分离。Model层主要用来对系统中的业务逻辑进行实现,Controller层用来分派用户所发送来的请求并选择对应的视图进行显示,View层是用户用来交互的界面,通常有多种方式进行实现,如Freemaker、JSP等。Shiro权限管理框架主要是对用户登录、认证,权限管理等进行控制,其包括授权、认证、会话管理等,由于Java良好的开源特性,其可以与Spring框架进行无缝整合。Hibernate持久层框架主要是针对系统和数据库直接面对的操作进行了系统的分装和处理,可以很简单地使系统支持多种数据库,如Oracle、SQL Server、MYSQL等。将模型标示的对象映射到基于SQL关系模型的数据结构中,而后通过Hibernate框架自动生成SQL语句与数据库进行直接交互。

图5 SSL服务器实现方案Fig.5 The implement solution of SSL server

4 结束语

本文通过对高校网络办公系统面临的实际威胁进行分析研究,建立了网络办公系统安全体系结构,通过不同层次的安全手段,保障网络办公系统的安全运行。同时,针对高校网络办公系统中某些系统对保密性要求高的情况,建立基于精简SSL的系统方案,通过Spring MVC、Hibernate等技术,对系统进行技术方案设计,实现SSL服务器系统。

[1]胡世铸.浅谈计算机网络安全及防火墙技术[J].电脑知识与技术,2012,8(8):1754-1755.HU Shi-zhu.Discussion on computer network security and firewall technology[J].Computer Knowledge and Technology,2012,8(8):1754-1755.

[2]白国强,译.(美)William Stallings,著.网络安全基础—应用与标准[M].5版.北京:清华大学出版社,2014.

[3]江龙.电子商务网站开发中数据库安全问题探讨[J].计算机光盘软件与应用,2013(17):37-38.JIANG Long.Discussion on database security in the development of E-commerce websites[J].Computer CD Software and Applications,2013(17):37-38.

[4]杨军,毕萍.浅谈计算机网络通信安全[J].电子设计工程,2012,20(6):89-92.YANG Jun,BI Ping.Discussion on the computer network communication security[J].Electronic Design Engineering,2012,20(6):89-92.

[5]谢希仁.计算机网络[M].6版.北京:电子工业出版社,2013.

[6]赵钊.基于VPN技术的档案信息系统远程访问研究[J].电子设计工程,2014,22(18):36-38.ZHAO Zhao.Study on remotely accessing archive information system based on VPN technology [J].Electronic Design Engineering,2014,22(18):36-38.

[7]郝玉龙.Java EE编程技术[M].2版.北京:北京交通大学出版社,2013.

[8]黄经赢.基于Shiro框架的细粒度权限控制系统的设计与实现 [J].广东技术师范学院学报:自然科学,2013(7):20-23,26.HUANG Jing-ying.Design and Implementation of Fine-Grained Access Control System Based on Shiro[J].Journal of Guangdong Polytechnic Normal Universtiy:Natural Science Edition,2013(7):20-23,26.