图像内区域复制粘贴篡改鉴定

2015-01-25李志伟

李志伟

(江苏科技大学 江苏 镇江 212000)

随着时代的发展,图像因为其信息体现效果直观、自然、更具感染力的特点成为信息表达与传递的重要载体,摄取的图像可以迅速直观的反映现场的真实情景从而提供坚实有力证据,随着现代数字技术的不断发展,数字图像渐渐取代胶片图像充斥在人们的工作生活的各个方面,而同时,数码影像科技与图形后期处理技术的不断发展,相继出现了各种功能强大的数字图像编辑及处理工具如Photoshop、ACDSee、iPhoto等,为摄影工作者的图片拍摄、后期处理、艺术创作带来了极大的便利,非专业人员也可以熟练使用这些工具。网络上传播的各种恶搞图片就是通过这些工具制造的。新的技术娱乐了我们的同时也挑战了人们“耳听为虚,眼见为实”的传统观念,照片让人们看到的内容再也不能轻易的信以为真,甚至会误导人们的判断。尽管绝大多数人都是本着增强图像效果的目的来对图像进行修改的,但是也不乏有部分别有用心的人会利用此手段来达到自己不可告人的目的。小到让夫妻感情不和家庭破裂,大到破坏国际关系引发战争。在娱乐界、政界、新闻出版界和科学界等领域,国内外都出现了不少令人震惊的图像篡改或伪造的案例,这些案例无一例外地带来了或轻或重的不良影响。

1 数字图像区域复制粘贴篡改

复制粘贴的应用是图像的拼合的基础,也是最常用的图像伪造手段。旋转和缩放功能的应用是为了获得图片修改者要突出的内容。复制粘贴分为在同一幅图像中复制粘贴和不同幅图像中的复制粘贴。

1.1 同幅图像复制粘贴

同幅图像内复制粘贴篡改是把图像中的一部分区域进行复制(被复制区域)并粘贴到同一幅图像的不相交区域(篡改区域)中,以达到某种特定的目的,或是去除图像中某部分重要内容(如图1)或是改变图像中目标数量(如图2),复制粘贴篡改是一种简单而有效的图像篡改技术。

图1中通过对左边图像中某个细胞进行复制旋转拉伸等的操作后粘贴在原图中形成了右图中的样子。

图1 改变了小鼠胚胎干细胞的数量Fig.1 Change the figure of mouse Embryonic Stem Cells

图2 覆盖掉了中间的一朵花Fig.2 The bloom in the middle is covered

图2 中通过对花枝部分的采样提取,粘贴覆盖在花朵上,形成了右图的情况。

区域复制粘贴篡改技术的特点决定了篡改图像的一大特征,即经区域复制粘贴篡改的图像有不少于两块面积的相似区域。国内外大量的专家和学者通过实验得出了如下结论:在自然图像中存在相似大面积区域相似的概率是非常小的,其中“大面积区域”规定为不小于原始图像尺寸的0.85%,大面积平坦区域的图像除外。当我们通过一定的方法鉴定一幅数字图像中存在大面积区域相似,那么这幅数字图像被篡改的概率就非常高。

1.2 不同幅图像复制粘贴

不同图像之间的复制粘贴操作要比同一幅图片中的应用更多。该操作通过对一幅图像中的目标进行选取复制(抠图),可能还会进行旋转、拉伸、缩放等操作,然后粘贴到另一幅图像中,为了提高伪造效果,让篡改不被人察觉,还会对粘贴后的目标边缘进行相应的柔化润饰,甚至为了避免不同图像光照不同带来的影响,将篡改后图像放在同一光源下,进行再次成像。因此,不同图像间的复制粘贴篡改手段复杂多样,针对各种篡改手段的鉴定方法也有不少,但是各种修饰手段的综合利用无疑加大了该类篡改图像鉴定的难度,要使图像篡改鉴定具有有效实用性还有很长的一段路要走。

2 图像内区域复制粘贴篡改鉴定

复制粘贴篡改鉴定就是要判断一幅现有图像中是否存在复制粘贴区域,并定位出篡改区域。由于在同一幅图中进行复制粘贴操作一般不会引起图像在亮度、色彩等方面比较明显的变化,很难引起人们视觉上的怀疑,如果拼接区域不明显,图像篡改将会很难被察觉。同幅图像进行复制粘贴时图像会存在完全相同或者比较相似的区域,若将图像分成不同的块,同幅图像内复制粘贴篡改鉴定的问题则可以转换为检测图像内部是否有大量内容相似的两个块。通过穷举的算法搜索匹配的内容,就可以鉴别出这张图片是否经过复制粘贴过。本文所提出的算法也以此作为判断图像是否被篡改的准则。

Popescu A C等[1]提出了主成分分析法,即(Principal Component Analysis,PCA),其核心思想就是通过一定的方法降低特征空间的维数,把区域块矩阵通过主成分分解技术,使得每一列和行的主成分代表一个区域块,再对这些区域块进行检测。2003年,J.Fridrich[2]给出了基于量化DCT(Discrete Cosine Transform)系数的方法,这种方法将DCT量化系数进行了字典排序。PCA分析大小比较固定的图像块,降低了特征维数,从而比Fridrich给出DCT块系统字典排序方法更加容易抓住检测的特征。PCA技术具有鲁棒性,能够很好的抵抗JPEG压缩、噪声等微小变化的攻击。Li等于小波和奇异值的分解算法[3],主要特点就是降低维数和缩小图像的尺寸进而大大的减少运算量。但是上述算法中存在的通用的问题就是图像精确匹配的运算量比较大,虽然模糊匹配比精确匹配的运算量相应的减少,但是其运算量还是比较大。匹配监测的重大前提是图像数值出现了完全相同或者比较相近的区域[4],篡改者往往不是通过单一的复制粘贴的篡改技术,还会运用润饰、压缩等篡改技术,这样会大大降低粘贴区域和原始区域的相似度,使得检测成功的概率大大降低。另外,出现大面积相似平滑区域会出现虚警[5]。

2.1 待检测图像参数设定

目前来说,常见的对图像内容进行篡改大多是对图像中的某一连通区域,通过复制粘贴离篡改区域稍远的区域对数字图像进行局部篡改,达到不易被人察觉的目的。若实现篡改者的目的,图像的篡改区域一般会大于原始图像尺寸的0.85%[6],若太小很难能够消除图像的某一明显特征。因此,我们首先给出了区域复制篡改模型的一些合理假设:

图3 图像内部复制粘贴篡改Fig.3 Copy-paste tempering in same image

1)仅作简单复制粘贴,没有旋转缩放的操作;

2)被复制的区域D2是一个连通“无洞”的区域;

3)有且仅有一个区域D1被篡改为D2,且 D1∩D2=■;

4)对应篡改块的转移量距离不小于L;

5)D2的面积不小于0.85%的图像大小。

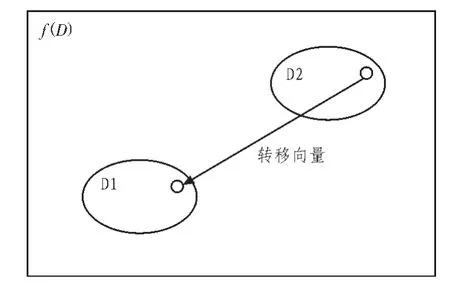

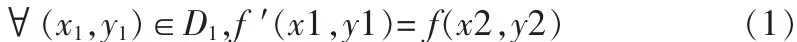

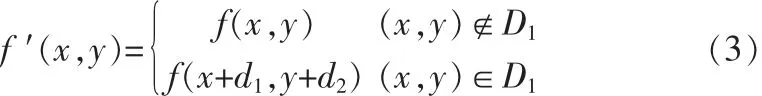

这可描述为在一幅篡改图像f′(D1)中,两个区域D1,D2⊂D 和一个转移向量 d=(d1,d2)(|D1|=|D2|>|D|×0.85%,|d|>L)

其中,f(x,y)是原始图像的灰度值(对于彩色图像是一个表示 RGB 各颜色通道灰度值组成的三维向量),D={(x,y)|1≤x≤M,1≤y≤N},D2是被复制的区域,D1是被篡改的区域。因此篡改后的图像f′可表示为:

检测算法所要做的就是判断一幅给定的图像中是否存在这样不知其形状与位置的区域D1,D2。如果存在则定出其区域。

倘若篡改后的图像不做任何的后续处理,则图像中D1,D2的值是精确相等,检测是一个简单的区域匹配的问题。但是,这样篡改后的图像会在D1区域产生不一致的边界信息。为了消除其边界效应,同时为了增加检测的难度,篡改者往往会对 f′(x,y)做后续的处理操作,如加噪、模糊、有损的JPEG压缩等。经过后处理操作的篡改图像,其边界效应会明显减少,视觉上更难以发现,并且D1,D2区域上的对应像素的值一般都变得不相等,检测的复杂性将大大增加。

2.2 小波变换

用小波变换进行图像分解,使用小波变换完成图像分解的方法很多,例如,均匀分解(Uniform decomposition)、非均匀分解 (Non-uniform decomposition)、 八带分解 (Octave-band decomposition)、小 波 包 分 解 (Wavelet-packer decomposition)等。其中八带分解是使用最广的一种分解方法,这种分解方法把低频部分分解成比较窄的频带,而对每一级分解得到的高频部分不再进一步进行分解。

对静态二维数字图像,可先对其进行若干次二维DWT变换,将图像信息分解为高频成分H、V和D和低频成分A。相当于降维操作,这样根据需要对低频部分A或者高频部分H、V和D进行编码操作,大大减少数据量。

2.3 DCT变换

离散余弦变换(Discrete Cosine Transform,DCT)的变换核为余弦函数。 DCT是数码率压缩需要常用的一个变换编码方法。任何连续的实对称函数的傅里叶变换中只含余弦项,因此余弦变换与傅里叶变换一样有明确的物理意义。

DCT对图像处理是先将整体图像分成N*N像素块,然后对N*N像素块逐一进行DCT变换。由于大多数图像的高频分量较小,相应于图像高频分量的系数经常为零,加上人眼对高频成分的失真不太敏感,所以可用更粗的量化。这样就将对像素的操作转化为对变换系数的操作,大大缩小了计算量。

2.4 字典排序

字典排序(lexicographical order)[7]是一种对于随机变量形成序列的排序方法。复制粘贴篡改取证的关键问题是如何检测和定位篡改区域。被篡改区域是由若干个与原图像部分相似的图像块组成,两者对应成为相似块对,而这些相似块对必定大量集中且具有一致的偏移向量,所以寻找具有相同偏移向量的相似块对就可以解决问题。通过对特征矩阵进行字典排序来寻找相似块对。

在得到特征矩阵后对其按字典排序,即将特征矩阵中的每一行作为一个整体进行字典排序,因为相似的图像块对应的向量相近,字典排序后两个向量会位于排序后矩阵的相邻位置,遍历排序后特征矩阵,对相邻的两行计算它们对应图像块坐标值的偏移向量,并统计其频率,若偏移向量值符合条件,且偏移频率大于阈值,说明图像中存在篡改区域。

3 实验步骤

1)假设待检测的图像为大小M×N的图像,先用Marr高通滤波器对图像进行滤波;

2)对滤波后图像低频部分分块,将待检测的图像分解成b×b的小块,相邻小块之间的要求是只有一行(或一列)不相交,因此共有 S=(M-b+1)(N-b+1)个图像块;

3)对每一个小波低频系数块进行DCT变换得到每一个图像块的DCT系数,然后用事先规定好的量化矩阵对DCT系数量化;

4)把每一个图像块的量化DCT系数表示成向量形式,所有的图像块的向量组成矩阵;

5)对这个矩阵进行字典排序,即将特征矩阵中的每一行作为一个整体进行字典排序,先记录每个行向量s(i)所代表的图像块的位置(xi,yi),因为相似的图像块对应的向量相近,字典排序后两个向量会位于排序后矩阵的相邻位置,相似块对应的向量组成集合A;

6)对相邻的两行计算它们对应图像块坐标值的偏移向量,并统计其频率,若偏移向量值符合条件,且偏移频率大于阈值L,说明图像中存在篡改区域;

7)新建一个跟原图像同样大小的全零矩阵,把集合A中所有向量所代表的图像块位置赋值255,这样得到的图像中白色区域即篡改区域。

4 实验结果分析

从网上找到的哥伦比亚大学图像检测数据库,从中选取50幅大小为128×128的格式为bmp的图像做实验。

实验中各参数设置如下:偏移量阈值L=50,分块大小b=16, 各 特 征 相 似 阈 值 由 实 验 方 法 得 到[2.5,1.5,3.0,0.006,0.005,0.005,0.005]。当输入图像被篡改过,算法没有出现误判时,我们定义检测率和错误率:

其中 D1,D2为原始篡改区域,R1,R2为检测到的篡改区域,在没有任何后处理的情况下,本文算法的检测率达到0.991 23。

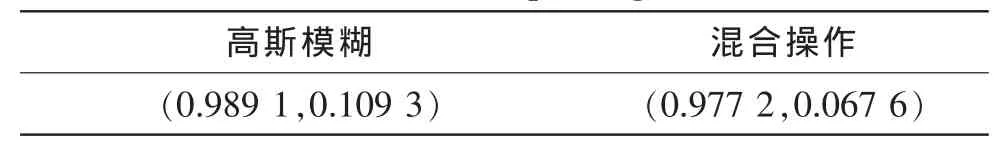

此外,本文算法还能抵抗下面的攻击类型:高斯模糊(n1=n2=5,方差δ2=1)及混合操作(先进行高斯模糊,然后加高斯白噪声(SNR=24 dB),最后做JPEG压缩)。

表1 高斯模糊及混合操作下的检测率和错误率Tab.1 Detection rate and error rateunder Gaussian blur and mixed operating

在无后续处理的前提下,原图像大小不变,篡改区域大小逐渐增加,错误率检测情况如下:

表2 检测率、错误率随篡改域大小的变化Tab.2 Test result of tampering detection according to tamper size

5 结 论

本文结合Li的小波和奇异值的分解算法和J.Fridrich的基于量化DCT系数的方法,在去除冗余的基础上再次进行降维,减少了原匹配操作时的大量运算,同时算法有一定的抗噪声攻击性,提高了检测的效果。但是这类检测对待检测图像依赖程度很高,实用性差。

[1]Popescu A C,Farid H.Exposing digital forgeries by detecting traces of resampling[J].Signal Processing,IEEE Transactions on,2005,53(2):758-767.

[2]Fridrich A J,Soukal B D,LukášA J.Detection of copy-move forgery in digital images [C]//in Proceedings of Digital Forensic Research Workshop,2003.

[3]Li G,Wu Q,Tu D,et al.A sorted neighborhood approach for detecting duplicated regions in image forgeries based on DWT and SVD [C]//Multimedia and Expo,2007 IEEE International Conference on,2007:1750-1753.

[4]Shi Y Q,Chen C,Chen W.A natural image model approach to splicing detection[C]//Proceedings of the 9th workshop on Multimedia&security.ACM,2007:51-62.

[5]Hsu Y F,Chang S F.Detecting image splicing using geometry invariants and camera characteristics consistency[C]//Multimedia and Expo, 2006 IEEE International Conference on.IEEE,2006:549-552.

[6]周琳娜,何德全,杨义先.数字图像盲取证技术研究[D].北京:北京邮电大学学报,2007.

[7]骆伟祺,黄继武,丘国平.鲁棒的区域复制图像篡改检测技术[J].计算机学报,2007,30(11):1998-2007.LUO Qi-wei,HUANG Ji-wu,QIU Guo-ping.Robust image regional tamper detection technology[J].Chinese Journal of Computers,2007,30(11):1998-2007.