认知计算在网络安全态势感知中的应用研究

2014-12-06肖晓飞

肖晓飞 贾 颖

(1.山东工商学院信息与电子工程学院,山东 烟台 264005;2.山东工商学院计算机基础教学部,山东 烟台 264005)

1 引言

认知计算起源于认知科学和心理学的分支之一认知心理学,作为认知科学和人工智能领域的基础,最早由Paul Horn在哈佛大学的一次演讲中首次提出,Paul Horn把自律计算作为一种解决系统复杂管理问题的手段,认为在单机领域,自律计算具有四个生物自律性质,即自保护、自配置、自优化和自恢复,让分布式系统具备了嵌入的自适应特性,其在单机层面的成功,无疑把自律计算推向了多机层面甚至是向网络层面延伸。随后受 Cognitive Radio研究的影响,认知网络的研究提上日程,研究者的目的在于提高对网络系统的认知能力以及自动应变环境变化的能力,并将这种认知和应变扩展到有线和无线等同构网络,甚至延伸到异构异质的网络环境。认知计算也有人称为“能知可变”,就是在感知外界环境变化的基础上自主调整系统的相关设置,让系统能够自动适应外界环境的变化。基于此,国内外许多研究机构、军事集团、商业公司纷纷从 Cognitive Circle、Cognitive Ability、Cross-Layer Design等方面开展研究,以期待能提高系统的自适应能力。

2 国外认知计算的研究现状

国外,对认知计算的研究主要集中在跨层设计、认知环、自适应性等方面。

认知计算的跨层设计的结构形式作为目前研究领域的热点之一,被学术界较为广泛接受。S.Shakkottai等人认为跨层设计可以解决传统网络层次间信息交互的难题,对后续研究中基于认知计算的系统模型的构建提供了理论指导[1]。R.Kennedy提出的 Psiactive Networking,其跨层设计以网络和结点为中心,利用模糊逻辑推理对多个网络层次或平面的信息进行融合,并能够支持高度动态的Ad hoc网络中的自适应、可预知和智能化等属性[2]。MIT的 D.Clark等人以“Knowledge”作为设计的核心理念,以跨层结构为基础,将认知特性与人工智能结合,构建了基于Internet的具有认知能力的结构模型[3]。C.Fortuna等人将跨层设计分为显式和隐式两种类型,指出AI技术具有适用于认知计算的潜在能力[4]。T.Dietterich等人分析了机器学习方法在 Knowledge Plane中的应用问题,并研究了参数选择、拓扑配置以及组件选择等优化问题[5]。P.Balamuralidhar等人支持具有认知特性的网络系统应该能够感知环境的变化[6]。M. Razzaque等人针对下一代无线通信网络,设计了KPlane,指出仅仅通过跨层结构获取局部网络信息很难实现整个系统范围内的性能优化,提出应该在解决信息一致性问题的基础上,从全局和局部两方面入手解决上下文感知问题可能是不错的方案[7]。I.Akyildiz等人认为跨层设计是贯穿于下一代认知无线电网络的主要挑战之一[8]。

国外对认知环的研究分歧较大,但对认知环的组织结构由观察、规划、决策和执行等认知部件组成则普遍接受。从目前的研究文献看,对OODA(Observe-Orient-Decide- Act)环的设计和应用的研究相对较多。C.Fortuna等人认为认知环的组织结构应由“觉察,规划,决策,执行,学习,策略”等六个认知步骤组成,其设计目标是提升系统的认知能力并改善系统的环境适应性[9]。P.Balamuralidhar等人将环境感知融入到认知环的设计中,认为认知环的组织结构由“感知、分析、决策、重配置”四个部件组成,更为看重认知的环境适应能力和认知计算的自适应性[10]。R.Thomas等人以OODA环为基础,将认知能力嵌入网络系统设计,充分体现网络系统中的认知特性[11]。

对于自适应性方面的研究,最近也被学者和公司所推崇。D. Koulouriotis等人利用模糊认知图研究动态认知计算,构建了一个基于网络的自适应模糊推理系统来实现复杂系统的自适应特性[12]。R.Thomas等人以无线网络的自适应性和端到端性能目标出发,提出以跨层设计为基础可能更易于实现认知计算的相关应用设计问题[13]。2000年,美国加州大学开展了 BNA(Bio-Networking Architecture project)的研究,明确提出了具有扩展性、适应性和生存性的系统架构[48]。2006年,欧盟开始部署第六框架计划,其目的是利用网络技术开发一种动态自适应能力的认知计算框架[14]。摩托罗拉公司于2006年提出了 Foundation Observation Compare Act Learning Environment的认知计算框架模型,在其模型中融入了环境感知特性,可以根据用户需求自适应的改变策略[15]。2008,欧盟对第七框架计划(FP7)进行部署,其核心功能是结合反馈控制环结构,探索具有认知、自适应和自管理的新方法[16]。

3 国内认知计算的研究现状

国内对认知计算的研究,由于起步较晚,所以仅仅在网络体系结构设计和网络服务保障等方面做了少量的尝试。在网络体系结构设计方面,主要以学者的研究为主。2006年,李春江等利用网格技术实现资源备份服务器系统的设计,基本具备了自律计算的“四自”特性[17]。冯光升等利用认知计算的主动特性,解决用户服务质量水平的动态自配置问题[18]。王慧强等提出了一种关键任务系统可信性模型,具备一定程度的自管理能力,并可明显的提升系统的可信性[19]。臧铖等从管理工作的复杂性入手,实现自配置、自恢复、自优化和自保护等诸多属性,其研究内容也体现了认知计算的“四自”特性[20]。罗军舟指出具备跨层交互能力的可信接口层是实现网络可信可控的关键[21]。张宏科和林闯也对下一代网络从可信可控的角度进行了研究[22][23]。

4 网络安全性与认知计算的融合

认知计算与网络安全态势感知的结合是当前新的研究方向,很少有直接的研究论文发表,认知计算在解决系统的安全性问题方面已经初现端倪,并且呈现出较强的生命了,昭示了其良好的发展潜力。国内外对这方面的研究已经取得部分成果。美国和欧盟纷纷开展其研究计划,如Future Internet Network Design、Global Environment for Network Innovation、Future Internet Research and Experimentation等[24],在设计理念方面,基本上都是在体系结构中融合认知特性,以安全性作为系统的共性需求。B.Shepard等人提出了一种基于不完全认知环的网络系统,该系统的突出特点是利用认知特性增强系统的安全性[25]。IEEE成员S.Noh采用机器学习方法对战场攻击行为进行威胁建模,并利用此模型完成对军事战场空间敌方行为的实时发现,进而实现了对战场空间的感知[26]。沈昌祥院士认为可信为安全与可靠,提出了利用可信计算增强信息系统安全机制的问题,为运用认知计算解决网络安全问题提供了借鉴[27]。殷建平等提出了包含数据层、信息层和知识层的攻击分层认知模型,实现了对攻击步骤、攻击行为和攻击过程的认知,并描述了攻击分层认知模型在安全态势感知系统中的使用流程[28]。

5 基于多MACDE环的网络安全态势认知计算模型

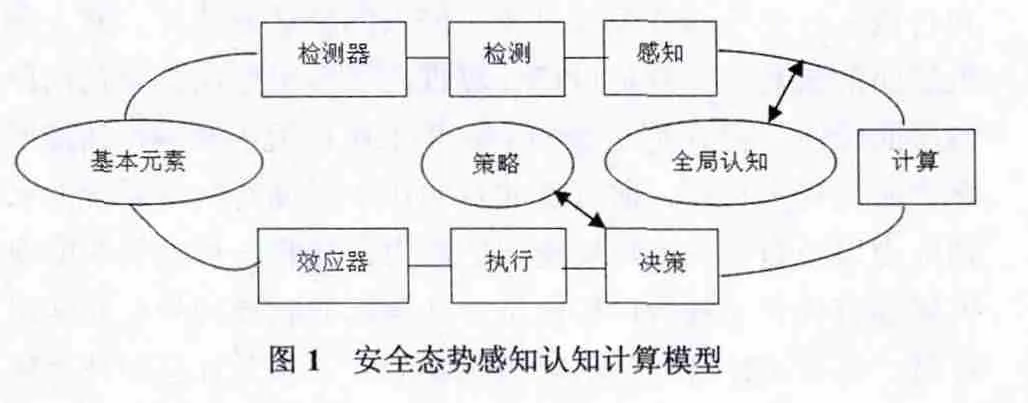

根据传统的网络层次结构划分方式和现有网络体系结构,考虑到尽可能兼容或者适用下一代网络结构。在构建网络安全态势感知模型时,需屏蔽异构、异质的网络资源,具有融合性、可扩展性和低耦合性,结合认知计算的组织结构形式,在当前的网络体系结构中插入检测(Monitor)、感知(Awareness)、计算(Calculate)、决策(Decide)和执行(Execute)等组件组成MACDE认知环,如图1所示,形成封闭式自反馈控制的多环结构,来实现跨层设计的原则,解决当前网络体系结构中层间信息交流障碍的问题,从而完全发挥安全态势感知的技术优势。

在基于 MACDE认知环的模型的基础上,要选择合理的形式化语言进行描述。可以把上面的安全态势感知认知计算模型抽象为网络认知层、服务认知层、应用认知层三个层次和多层的五元组结构。采用基于性能评估进程代数的方式进行形式化表征,对层间信息的传递与服务请求进行抽象,完成对跨层结构的认知过程的抽象。然后利用连续空间状态近似的方式对基于性能评估进程代数的形式化表征模型进行向量化处理,转化为固定数量的常微分方程组,将外部全局目标需求转化为内部认知计算模型的感知、计算、决策问题,以解决传统马尔科夫链算法分析求解过程中遇到的状态空间爆炸问题。

因此,由于认知计算本身所具有的特性,将认知计算融入网络安全态势感知的研究,将认知特性引入安全模型的设计和应用中,与当前异构、异质、有线及无线网络进行兼容,可以解决当前网络安全领域所面临的问题,也为将来网络安全领域的研究提供一种新视角。

[1] S.Shakkottai,T.Rappaport,and P.Karlsson. Cross-layer design for wireless networks. IEEE Communications Magazine,2003,41(10):74-80.

[2] R.A.Kennedy. Psiactive networking for military applications-a predictive cross-layer approach. Proceedings of Military Communications,2007:33-41.

[3] D.D.Clark, C.Partridge, J.Christopher Ramming, et al. A knowledge plane for the internet. Proceedings of the 2003 Conference on Applications,Technologies, Architectures,and Protocols for Computer Communications, 2003:3-10.

[4] C.Fortuna, M.Mohorcic. Trends in the development of communication networks: cognitive networks. Computer Networks,2009,53(9):1354-1376.

[5] T.Dietterich,P.Langley.Machine learning for cognitive networks:technology assessment and research challenges. Draft,2003:1-22.

[6] P.Balamuralidhar,R.Prasad. A context driven architecture for cognitive radio nodes.Wireless Personal Communications,2008,45(3):423-434.

[7] M.A.Razzaque,S.Dobson,P.Nixon.Context awareness through cross-layer network architecture. Proceedings of 16th International Conference on Computer Communications and Networks,2007: 1076-1081.

[8] I.F.Akyildiz, W.Lee,M.C.Vuran,et al.Next generation/ dynamic spectrum access/cognitive radio wireless networks: a survey.Computer Networks,2006,50: 2127-2159.

[9] C. Fortuna and M. Mohorcic. Trends in the development of communication networks: cognitive networks.Computer Networks,2009,53(9):1354-1376.

[10] P.Balamuralidhar, R.Prasad. A context driven architecture for cognitive radio nodes.Wireless Personal Communications,2008,45(3):423-434.

[11] L.A.Dasilva and A.B.MacKenzie. Cognitive networks.Proceedings of the First IEEE International Symposium on New Frontiers in Dynamic Spectrum Access Networks,2005: 352-360.

[12] D.E.Koulouriotis, I.E.Diakoulakis,D.M.Emiris. Development of dynamic cognitive networks as complex systems approximators:validation in financial time series. Applied Soft Computing, 2005, 5:157-179.

[13] L.A.DaSilva, M.V.Marathe,et.al.Wood critical design decisions for cognitive networks. Proceedings of IEEE Communications Society,2009:3993-3998.

[14] N.Agoulmine, S.Balasubramaniam, D.Botvitch,et al. Challenges for autonomic network management. First Conference on Modeling Autonomic Communication Environment,2006:1-20.

[15] J.Strassner, N.Agoulmine and E.Lehtihet.FOCALE: A novel autonomic computing architecture. Proceedings of Latin American Autonomic Computing Symposium.2006.

[16] S.Schmid,M.Sifalakis,D.Hutchison. Towards autonomic networks. Proceedings of 3rd Annual Conference on Autonomic Networking, Autonomic Communication Workshop,2006:6-7.

[17] 李春江,肖侬,杨学军.具有自主计算特征的计算网格资源备份服务系统[J].计算机工程与科学,2005,27(12):59-60,89.

[18] 冯光升,王慧强,马春光,等.面向认知网络的用户QoS动态自配置方法[J].通信学报,2010,31(3):133-140.

[19] 王慧强,吕宏武,赵倩,等.基于 SM-PEPA的关键任务系统自律可信性模型与量化分析[J].软件学报,2010,21(2):344-358.

[20] 臧铖,黄忠东,董金祥.基于状态的通用自主计算模型[J].计算机辅助设计与图形学学报,2007,19(11):1476-1481.

[21] 罗军舟,韩志耕,王良民.一种可信可控的网络体系及协议结构[J].计算机学报,2009,32(3):391-404.

[22] 张宏科,苏伟.新网络体系基础研究——一体化网络与普适服务[J].电子学报,2007,35(4): 593-598.

[23] 林闯,田立勤,王元卓.可信网络中用户行为可信的研究.计算机研究与发展,2009,45(12):2033-2043.

[24] 吴建平,吴茜,徐恪.下一代互联网体系结构基础研究及探索[J].计算机学报,2008,31(9):1536-1548.

[25] B. Shepard, C. Matuszek, C.Bruce Fraser, et al. A knowledge-based approach to network security: applying Cyc in the domain of network risk assessment. Menlo Park,CA,2005.

[26] S. Noh. Autonomous situation awareness through threat data integration. Proceedings of IEEE International Conference on Information Reuse and Integration,2007,8:550-555.

[27] 沈昌祥,张焕国,王怀民,等.可信计算的研究与发展[J].中国科学:信息科学,2010,40(2):139-166.

[28] 赵文涛,殷建平,龙军.安全态势感知系统中攻击预测的认知模型[J].计算机工程与科学,2007,29(11):17-19.