浅析工业过程控制系统网络安全解决方案

2014-09-10周显兵冯慧山王士新

周显兵,冯慧山,王士新

(天津石化公司炼油厂 仪表车间,天津 300271)

过去十几年间,世界范围内的过程控制系统(DCS,SIS,PLC)和SCADA系统广泛采用信息技术,EthernetTM及TCP/IP,现场总线技术,OPC等技术的应用使工业设备接口更为简单,但也减弱了控制系统及SCADA系统等与外界的隔离。越来越多的网络安全事件表明,来自商业网络、因特网以及其他因素导致的网络安全问题正逐渐在控制系统及SCADA系统中扩散,直接影响了工业稳定生产及人身安全。

某炼油厂在控制系统的安装设计与维护管理中,非常重视DCS及相关系统的安全性,针对控制系统网络的重要风险,采用防病毒软件和专用防火墙两种防护方式,确保了系统免受病毒侵袭。

1 某炼油厂工业控制网络结构现状

1.1 控制系统网络拓扑结构

炼油厂通过几十年的发展,现已形成了二十多套生产装置的规模。在发展过程中,陆续投用了多套不同生产商的DCS。近几年,伴随工厂信息化的不断深入,工厂建立了基于实时数据库应用的工厂生产管理系统(MES)。实时数据库的建立是以采集过程控制系统的数据为前提,这就需要MES 的信息网络必须要实现与控制网络之间的数据交换,控制网络不再以一个独立的网络运行,而要与信息网络互通、互联。

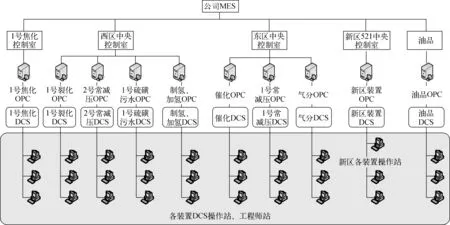

图1 系统网络拓扑结构示意

网络拓扑结构如图1所示,图1中控制系统泛指用于过程生产控制及安全的DCS,SIS,PLC等。

1) 控制系统的控制器网络层。该厂采用了多套不同生产商的DCS。随着工业以太网技术的不断发展,目前DCS操作站、服务器都采用基于Windows操作系统的PC机作为平台,同时网络也采用冗余以太网模式。控制器的通信方式也采用以太网模式。

2) 数据采集接口服务器OPC Server。为保证系统的开放与互联性,系统制造商遵循国际OPC基金会组织的标准,提供了一个与第三方通信的接口。

3) 上层MES实时数据库。企业MES的核心数据库可以长时间存储现场实时生产过程数据,是提高生产管理效率、优化生产工艺的核心根本。

1.2 控制系统网络特点分析

与传统IT网络不同,工业控制网络及相关设备有其独特性。

1) 可靠性、实时性要求高。主要反映在控制器和操作站的网络层内,工业控制网络最主要是保证过程数据的实时性和网络的可靠性,因而对整个网络的过程数据而言,不允许有任何中断出现,简单说就是不能失控。

2) 专有通信协议。每一个过程控制系统供应商都有专有的通信协议,这些协议基本都是独自研发。近几年随着系统开放性呼声越来越高,出现了一些行业内的开放协议,例如OPC,Modbus TCP,现场总线(Foundation/Hart/Profibus)等行业通信标准,都是工业控制领域的专有通信协议。

3) 相对独立。每套控制系统通常都是根据工艺设备要求而设计,所以无论从前期网络设计到实际物理安装,整个控制系统网络都是相当独立的,不会与其他任何应用存在交联部分,在与外界交互的通道上仅仅开放OPC Server一个接口,通过OPC工业通信协议与外部进行数据交换。

4) 产品更新周期长。控制系统产品不以追求设备的先进性为目标,更多地是强调它的安全稳定,所以结合实际工艺生产以及设备投资综合考虑,在该领域的产品更新周期通常在10a以上,易导致系统的操作平台存在安全漏洞。

5) 与杀毒软件兼容性差。截至目前,几乎没有杀毒软件厂商对在网络中基于Windows平台上安装的所有过程控制软件做过完整兼容性测试,这种情况同样也适应于过程控制系统制造商,各家控制系统制造商一般只认可少数几种防病毒软件,所以在工控领域的操作站层难于统一部署杀毒策略。

1.3 控制系统网络的主要风险点

根据对DCS结构的分析和日常维护中的经验,通常易受病毒侵袭的主要风险点有DCS与数采网的连接,DCS与先进控制网的连接,操作站之间的连接三处。

1.3.1数采网与控制网之间的通信安全隐患

1) 风险现状。OPC数采机采用双网卡配置,无其他任何防护措施。

2) 风险识别。OPC数采机采用双网卡配置,已经将控制网与信息网进行隔离,信息网已经无法对控制网进行操纵攻击,但是双网卡结构的配置,对病毒的传播没有任何阻挡作用,所以目前风险隐患来自上层信息网对控制网的病毒感染。

1.3.2先进控制(APC)站存在对控制网病毒感染隐患

1) 风险现状。APC通常可以由先进控制软件供应商自由操作,自身无任何防护措施,存在感染病毒的高风险。

2) 风险识别。会将病毒传染给控制网络。

a) 先进控制的安装、调试、运行一般需要较长的时间,而且需要项目工程师进行不断的调试、修改。期间APC站需要频繁与外界进行数据交换,这给APC站本身带来很大感染病毒的风险。一旦APC站受到病毒感染,其对实时运行的控制系统安全会造成极大隐患。

b) 该节点是应用OPC通信协议与DCS的OPC Server进行数据通信的,所以常规IT策略不能防护。

1.3.3操作站互相感染隐患

1) 风险现状。目前所有操作站都在一个网络中,仅从管理角度,采取通过规章制度限制移动介质接入而减少外部感染,但在网络内部没有采取任何有效防护措施。

2) 风险识别。所有操作站会同时相互感染某种病毒,影响到生产控制操作。

3) 风险分析。PC+Windows平台已经为各行各业所共用,同时以太网互联也得到推广,TCP,STMP,POP3,ICMP,Netbios等大量开放的商用通信协议为大家广泛使用,但随之也带来木马、蠕虫等计算机病毒。在控制系统的网络中,除具备上述通信协议外,根据系统制造商不同,基于TCP/IP技术的通信协议是不一样的,例如Honyewell PKS使用的是FTE Multicast,横河CS3000使用的是Vnet。目前普通IT防火墙无法实现工业通信协议的过滤,所以当网络中某个操作站(工程师站)感染病毒时,可能会马上传播到网络中的其他计算机,容易造成网络上所有操作站同时发生故障或者容易引发控制网络风暴,造成网络通信堵塞,严重时可导致所有操作站失控,甚至停车。

2 防火墙的设置

2.1 在网络结构中加装防火墙

针对装置的网络结构及要求,采用在生产控制系统和办公网之间加防火墙的方式进行防护,每个OPC Server与交换机之间增加1台Tofino SA,然后在数采机中安装中央管理平台CMP(Central Management Platform)服务器(统一管理平台)进行集中管理和监控的方式对网络进行防护。

Tofino工业网络安全解决方案针对过程控制系统和SCADA等工业通信特别设计,旨在为其提供一种分区的安全解决方案。Tofino拥有极高的性价比,能够在工厂车间中建立深层防护架构。

Tofino模块采用CMP进行集中配置、组态和管理(可远程甚至跨国使用),控制网或企业网均可以在适当位置安装CMP。使用CMP并装载各种必要的可装载安全软件插件LSMs(Loadable Security Modules),就可以实时在线调整Tofino模块,使之满足所保护区域及设备的安全要求。

1) 在OPC Server与交换机之间增加TSA硬件,主要实现以下目的:

a) 确保控制网与信息网之间的通信安全性,防止上层信息网的病毒进入控制网络中,影响生产。

b) 防止1台OPC Server感染病毒后传染其他的OPC Server,以确保数采机能够及时有效地采集现场数据。

2) 将CMP平台安装到数采机中,通过CMP平台统一管理下面的3个Tofino硬件模块进行组态并通过CMP平台实现实时监控、报警等相关操作。

2.2 防火墙主要模块介绍

每套Tofino 安全解决方案核心软、硬件由防火墙硬件(TSA)、LSM软插件、CMP中央管理平台三部分构成。

1) TSA220工业以太网安全模块用于保护工厂内部之间或者与外界的网络通信安全,可以确保通信的安全、可靠并且保证通信的私密性。

2) LSM如同是工业通信网络交通警察,过滤原则默认为“拒绝”,任何未被允许的通信内容都将被隔离并发出报告,并可以检查出所有有悖于控制网络工程师所定义的网络安全规则的通信内容,所有违反网络安全规则的名单都将被封锁,Tofino防火墙将对所有非法的通信内容都进行封锁并提供报告和记录。

3) TSA硬件安装完毕后,在办公网络中增加1台服务器,安装CMP和Syslog Server(可选),用于组态和管控TSA,并进行网络实时监测和日志记录,报警处理及日志查询。

2.3 网络安全策略组态

系统搭建结束后,对整个网络进行安全策略组态,防火墙组态遵循以下安全策略:

1) 除允许设备(指定的IP21数据库)能访问相应的生产控制系统数采机外,其他均不允许访问该节点。

2) 仅允许IP21数据库只能通过IP21的CMIO通信协议进行访问。

3) TSA本身不设IP地址。

4) 隐藏TSA防火墙后端的IP地址。

3 安装合适的防病毒软件

除了安装防火墙以外,在DCS的计算机中安装合适的防病毒软件也很重要。某炼油厂选择了McAfee防病毒软件,该软件与DCS软件能够兼容。McAfee企业版用高级的防病毒技术来防护已知的病毒、蠕虫、木马与未知的恶意代码等的威胁。通过该软件,管理员可以通过控制网络向操作站和服务器分发防病毒安全策略,能够满足企业构建更加高效的病毒防护系统的要求。防病毒服务器对整个DCS和相关网络的客户端机器提供防护,这些客户端机器可以从防病毒服务器获得最新的安全策略。

4 使用情况总结

除了增加软硬件以外,严格的管理和认真的维护对于控制网络的安全也是至关重要的。笔者定期对所涉及的设备,尤其是防病毒服务器进行检查,随时掌握信息。防病毒服务器上有病毒检查结果的统计图表,通过查看这些图表,能够了解病毒的检查和清除情况。

5 结束语

从目前的情况来看,工业控制网络的防病毒形势已经非常严峻,病毒对于系统的破坏程度也是巨大的,所以安装适合的、针对性强的病毒防护软件是十分必要的。安装软件的同时,还要对软件的入口通道设置保护,并制订完整的安全使用制度。

参考文献:

[1] 谢凌广,吴乃优,黄松杰. 面向制造自动化的以太网技术[J].测控技术,2001(06): 10.

[2] 李嘉,杨佃福. 引入以太网技术是现场总线发展的一个必然趋势[J].自动化仪表,2001,22(04): 4-5.

[3] 石淑华,池瑞楠.计算机网络安全基础[M].北京: 人民邮电出版社,2005.

[4] 张凌杰.网络故障检测与维护[M].北京: 高等教育出版社,2005.

[5] KENNETH D R.网络互连设备[M].北京: 电子工业出版社,2005.

[6] 吴迎年,张建华,候国建,等.网络控制系统研究综述[J].现代电力,2003(05): 78-85.

[7] 韩筱卿,王建峰,钟玮,等.计算机病毒分析与防范大全[M].北京: 电子工业出版社,2006.

[8] 张庆灵,邱占芝. 网络控制系统[M].北京: 科学出版社,2007.

[9] 程胜利.计算机病毒及其防治技术[M].北京: 清华大学出版社,2005.

[10] 张小磊.计算机病毒诊断与防治[M].北京: 北京希望电子出版社,2003.