基于Areca Backup和云存储的开源免费备份策略

2014-07-28周云飞

摘要: 介绍一种基于开源备份软件Areca Backup和云存储的数据备份策略。该策略充分利用云存储技术实现备份数据的低成本和高可靠性存储。Areca Backup的数据加密功能使备份文件的云存储容易符合公司的安全规定。操作简易,适用于可靠性要求一般的数据备份。

关键词: 备份;开源;Areca Backup;云存储

中图分类号:TP311 文献标识码:A 文章编号:1009-3044(2014)18-4128-02

The Free Open Source Backup Strategy Base on Areca Backup and Cloud Storage

ZHOU Yun-fei

(XinXing Ductile Iron Pipes Co.,Ltd. Wu'an 056300, China)

Abstract:A data backup strategy that base on Areca Backup- an open-source backup software and cloud storage. It's Make full use of the superiority of the cloud storage, low cost and high reliability. The encryption function provided by Areca Backup can help cloud storage compatible with the Information security policy of the company. It's easy to user, can apply to the general level of data backup.

Key words:backup; open source; Areca Backup; cloud storage

1 Areca Backup 备份软件

Areca Backup (以下简称Areca)是一款开源的备份软件,基于java开发 ,可以运行在主流的linux和windows服务器上。Areca支持压缩、加密、定时、命令行、多种过滤器(如正则表达式过滤,按文件大小、时间过滤等)、多种方式搜索备份目录。最重要的是他支持增量+版本的备份方式。Areca提供的功能可以极大的方便管理员制定备份策略。

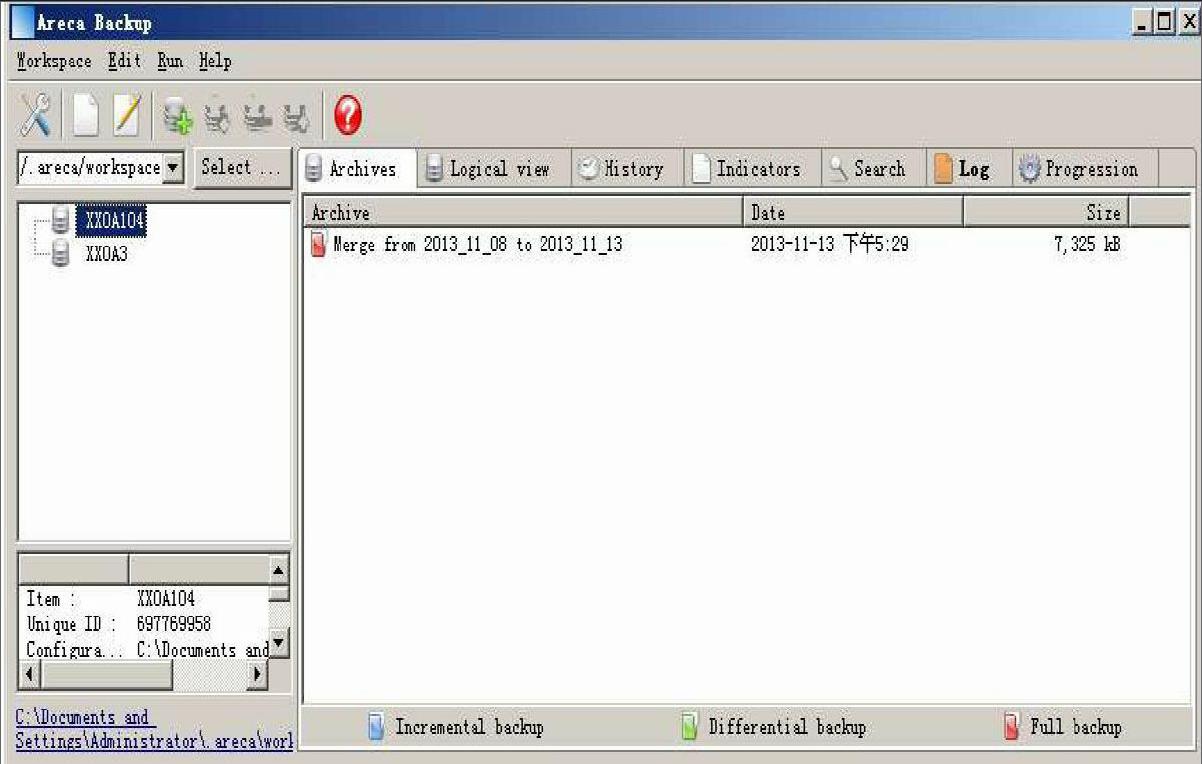

图1 Areca软件主界面截图

制定备份策略时主要需要考虑以下几点:

1)备份文件存储位置。推荐备份到本地服务器上的非RAID磁盘上。这样一是节省存储成本,二是避免RAID故障对数据恢复造成不利影响。在运行虚拟机的服务器上,备份文件存储物理位置也推荐在非RAID磁盘上。如服务器系统崩溃,可以方便的将备份文件所在磁盘加载到替换服务器上。Areca 支持备份到FTP上,不过速度并不理想。

2)过滤条件。用于过滤掉不需备份的文件或者文件夹。根据实际情况设置过滤条件可以提高备份运行的效率。在备份频次比较高时需要更为精确的过滤条件。以减少服务器的负担。

3)是否加密。Areca 支持AES128加密,能满足企业数据的安全要求。此外Areca还支持文件名加密,这样文件名中所能包含的敏感信息也能被完全保护起来。一般推荐选上加密,是否对文件名加密,根据具体的安全要求设定。

4)完全备份和差异备份。Areca支持 完全备份和差异备份,企业数据备份策略中首选差异备份。对于日期久远的备份版本,可以根据情况 使用Areca提供的合并功能进行合并。版本控制功能,对于个人数据备份的意义更大。普通用户可以借此实现简单的版本控制。

5)打包备份和文件单独备份。推荐选择文件单独备份,这样更利于版本控制和备份数据的云存储。

2 备份数据的云存储

备份标准中推荐异地备份,以避免在发生地震火灾等重大灾害时数据和备份数据被同时损毁。以前达到这项要求需要不菲的支出。现在通过云存储服务商提供的客户端程序,可以方便的将上T备份数据存储到云上,实现数据的异地备份。尽管云存储服务商提供用户的隐私保护的承诺,但是Areca提供的加密功能,可以使利用云存储的备份策略更容易通过公司的信息安全评审。

3 备份数据的恢复

定期使用备份文件进行数据恢复测试是备份策略的重要一环。Areca是开源免费软件,其可靠性较之商业软件可能存在一定差异,所以备份恢复测试就显得更加重要。Areca备份文件的恢复需要在Areca中进行。当在另外的系统中进行数据恢复时,备份数据最好与原备份文件的存储位置保持一致。导入备份文件中的Areca备份配置文件后就可以进行数据恢复,无需额外的配置。

以上数据备份方法适用于一般安全要求的企业数据或者较高安全要求的个人数据备份。经过在工作中1年多的使用,表现令人满意。涉及的软件和服务都可以免费使用。可以根据安全需求和所处系统环境灵活的进行配置,满足数据数据安全性要求。