基于非合作动态博弈的网络安全主动防御技术研究

2013-12-23张淑媛

张淑媛

内蒙古电子信息职业技术学院,内蒙古呼和浩特 010070

随着我国计算机技术的不断普及,网络技术中的安全风险也在急剧的增加,网络中的黑客技术却异军突起,发现网络中存在的漏洞就会发动攻击,因此网络中常会出现被黑客攻击的现象。因此需要采取新的措施对其进行处理,在非合作动态博弈的基础之上,对网络安全主动防御技术进行研究,以提高网络的安全。

1 主动防御技术的概述

随着计算机的不断普及,在网络安全领域中新诞生了一项技术就是主动防御技术,人们对其非常重视,网络安全主动防御技术不仅能够提高网络所具备的的安全性,而且还能够对影响网络安全的因素及时的发现,并预测出影响因素所进行的攻击路线,以采取有效的措施来进行攻击因素的防御的一种技术。由于在保护网络安全的过程中采取了主动防御技术,给攻击者的攻击增加了难度,网络系统可以在无人的状态下主动进行防御。目前网络安全中的主动防御技术已经将网络中的安全提高了一个很大的层次,为网络安全的防护指明了发展的方向。

2 非合作动态博弈定义描述

定义二.在网络安全中,攻防双方是树形的结构,经常通过三元组进行表示,也就是(V,E,U)。V—一切节点的集合,节点代表着攻防双方在博弈过程中的不同状态;E—一切有向边的集合,是攻击和防御的一种策略;U—网络安全中,一切收益向量的集合,也就是攻防双方在博弈过程中所得到的收益。

定义三.在网络安全中,攻防双方的博弈会被集中在信息集h 中,能够满足状态节点集合所提出的的要求:

1)在信息集h 中,在状态节点的Si 位置处,局中人都会在此处采取行动;

2)在博弈的过程中,如果攻防双方到达信息集中的某个状态节点时,攻防双方也不知道具体的节点位置。攻防双方的博弈树如图1 所示:

图1 攻防双方的博弈树

从图1 中可以看出,网络安全中的攻防双方的博弈树中存在着攻方的信息集h1,且节点具备着决策的功能。而防御方却存在着两个信息集h2 与h3,这两个信息集中都存在着具备决策功能的节点。

3 多阶段非合作动态博弈

3.1 攻防博弈树的生成

在安全网络中存在着动态博弈,需要依靠博弈树T(V,E,U)来对其进行分析和描述,这主要是由博弈树中体现着攻防双方所选择的策略,也可以说成是采取行动的时间以及方式方法等。在网络安全中,攻击方与防御方进行博弈时所形成的博弈树T还包括很多方面。例如参与者的集合、行动的时间、可选择的策略以及收获的信息等多种方面。

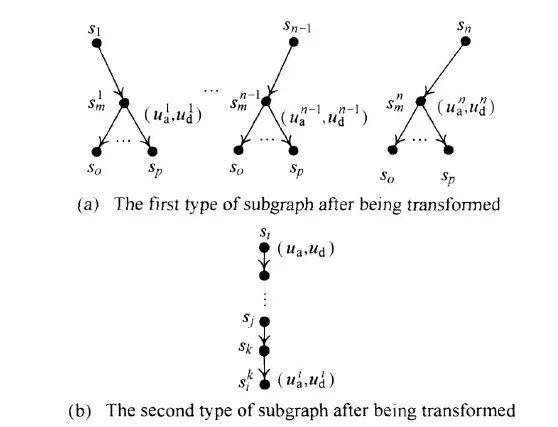

为了减少网络攻防图和博弈树上存在的差异性,网络攻防图可以使用虚拟节点来变成博弈树。将虚拟节点按照是收益量化的方式进行处理,并保证节点中的高级状态向着低级状态转换,在此过程中,攻击节点也会从正常的状态转变到不正常的状态,而转换的过程也就属于逆过程。通常情况下,攻击节点会将防御者所使用的策略节点转变为正常状态。子图转换后的新的子图如图2 所示。

3.2 多阶段动态博弈的算法

在对安全信息提出假设的基础之上,与博弈树进行有机结合,提出多阶段动态博弈的逆向算法。

将博弈树T(V,E,U)进行输入,将攻击者所要进行的攻击路线和防御措施、收益等输出。该算法再使用的过程中,需要对博弈树进行处理,需要根据叶节点至根节点的位置顺序进行编号,从左到右依次进行编号,并对节点的类型进行标示。如果节点属于攻击决策类型的话,那么在同一高度上的节点都会属于攻击节点的范畴,在算法计算的过程中,会对攻击方进行攻击所选用的路径进行预测,并根据攻击的路径制定出极为有效的防御措施,并计算出在博弈过程中攻防双方所获取的收益。通常情况下,攻击者所采取的的策略会保证攻击所使用的路径和攻击效益属于正比的关系,但是在防御方看来却是反比的关系。在博弈过程中,攻击方在进行策略的选择中,往往是考虑自己所获取利益的大小,因此会选取自己收益较大的攻击方式来进行处理。

图2 转换后形成的新的子图

在使用多阶段动态博弈的算法进行计算时,需要先进行假设,也就是说在博弈的过程中攻防两方都是属于较为理性的,因此在选择策略的过程中都会选择自己收益最大的策略进行;对完全信息进行假设,也就是说攻防双方的信息具备对称的性质,但是这与攻防双方的理性的假设在理论上属于相违背,如果攻击方所选取的攻击策略与计算方法预测的攻击策略出现偏离的现象的话,防御方还是可以采取多阶段动态博弈的算法继续进行计算。但是如果完全信息在假设的过程中不能进行有效保证的话,或者是攻击方的攻击策略出现更新时,攻击双方的信息就会呈现出非对称的性质。

4 结论

综上所述,随着科学技术的不断发展,黑客技术得到了突飞猛进的进步,我们在网络安全中所使用的传统的防火墙和防入侵等防御技术已经不能满足防御黑客技术入侵的要求了,因此为了提高网络的安全,需要在非合作动态博弈的基础上,对网络安全主动防御技术进行研究,并将虚拟节点引入到网络攻防图中,以解决网络安全中存在的安全隐患。在非合作动态博弈的基础之上,所形成的攻击方和防御方两方的攻击路径和防御措施的预测和计算就会更为准确,双方在博弈的过程中都会获得最大化的收益。

[1]高晓飞,申普兵.网络安全主动防御技术[J].计算机安全,2009(1).

[2]谭啸.浅谈如何建立主动防御技术的网络安全体系[J].电脑与电信,2009(5).